每日云安全技术资讯20220228

使用开源的 Kubernetes 漏洞扫描和测试 http://www.conjur.org/blog/tutorial-kubernetes-vulnerability-scanning-testing-with-open-source/ 云原生——容器和应用安全运营实践思考 http://sec...

web漏洞挖掘指南 -CSRF跨站请求伪造

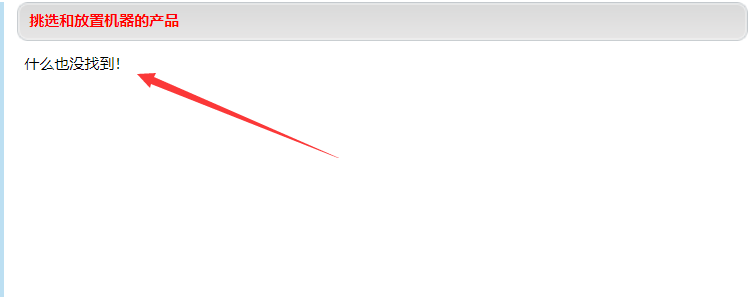

web漏洞挖掘指南 CSRF跨站请求伪造 一、CSRF的漏洞原理以及攻击过程 顾名思义,CSRF跨站请求伪造是一种伪造受害者的请求以达成某种目的的攻击手法,本质上我将其理解为攻击者像操控木偶一样让受...

渗透的本质是信息搜集(第二季)@Micropoor

地址:http://i0x0fy4ibf.feishu.cn/file/boxcnVacTG3QV5NOGnswIBIfN1u 文字来源于- 火线 Zone-云安全社区,安全小天地只做文章分享,如有侵权,请联系站长删除

浅谈红队中的提权(连载第四篇)

受限于个人水平,文中难免会出现错误或者描述不当的地方,还望各位在评论处指出,望谅解。 0x00 前言 续接上文浅谈红队中的权限维持(连载第三篇) 当拿下目标后,难免会遇到拿下的权限只是一个...

bugbounty技巧聚合20211125

挖洞技巧 Practical HTTP Header Smuggling: Sneaking Past Reverse Proxies to Attack AWS and Beyond http://www.intruder.io/research/practical-http-header-smuggling Subdomain Enumerati...

记手工SQL数字报错型注入

前言 上篇已经发了一篇回显型SQL注入,SQL剩下的还有报错型、盲注,今天再记一下报错型的流程,仅做参考 正文 1.先通过引号 判断该网站为数字型,payload直接拼接,无需引号闭合,当网站后直接...

bugbounty技巧聚合20211108

漏洞报告 【MariaDB】Path Traversal CVE-2021-26086 CVE-2021-26085 http://hackerone.com/reports/1369288 【Logitech】clickjacking on deleting user's clips [http://crossclip.com/clips]...

浅谈红队中的打点(连载第二篇)

0x00 前言 续接上文《浅谈红队中的外网信息收集(连载第一篇)》 本文将聊一聊红队中的打点。 受限于个人水平,文中难免会出现错误或者描述不当的地方,还望各位在评论处指出,望谅解。 0x01 打...

bugbounty技巧聚合20211028

漏洞报告 【Reddit 500刀】第三方应用程序可以使用 inAppBrowser 窃取访问令牌以及受保护的文件 http://hackerone.com/reports/1122177 【Reddit 500刀】在端点 http://oauth.reddit.com/api/v2...

bugbounty技巧聚合20211027

挖洞技巧 What can I do with Open Redirect with OAuth? http://flex0geek.blogspot.com/2021/10/what-can-i-do-with-open-redirect-with.html Metacommunication and Bug Bounty Programs htt...

挖洞经验 诡异位置的存储XSS

一、内容介绍 登陆框处的存储XSS 高 ¥3000 二、挖掘过程 利用 未授权访问 + XSS Payload = 存储XSS 三、案例 之前在一次项目中,遇到了一个后台,此后台有账号密码,验证码等相关登陆功能,尝...

bugbounty技巧聚合20220112

漏洞报告 【Node.js 】通过 console.table 属性的原型污染 http://hackerone.com/reports/1431042 挖洞技巧 IDOR 漏洞 http://mukibas37.medium.com/idor-tryhackme-92823b28b1d 通过在 Web 应...

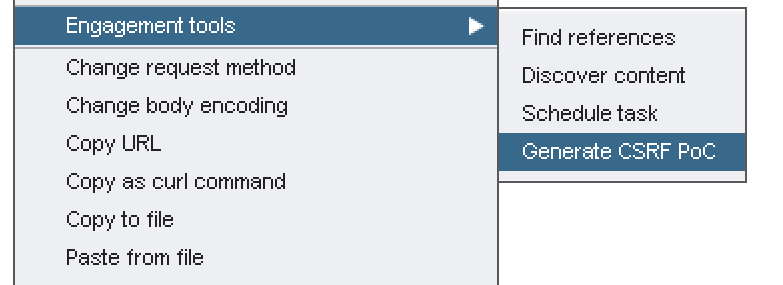

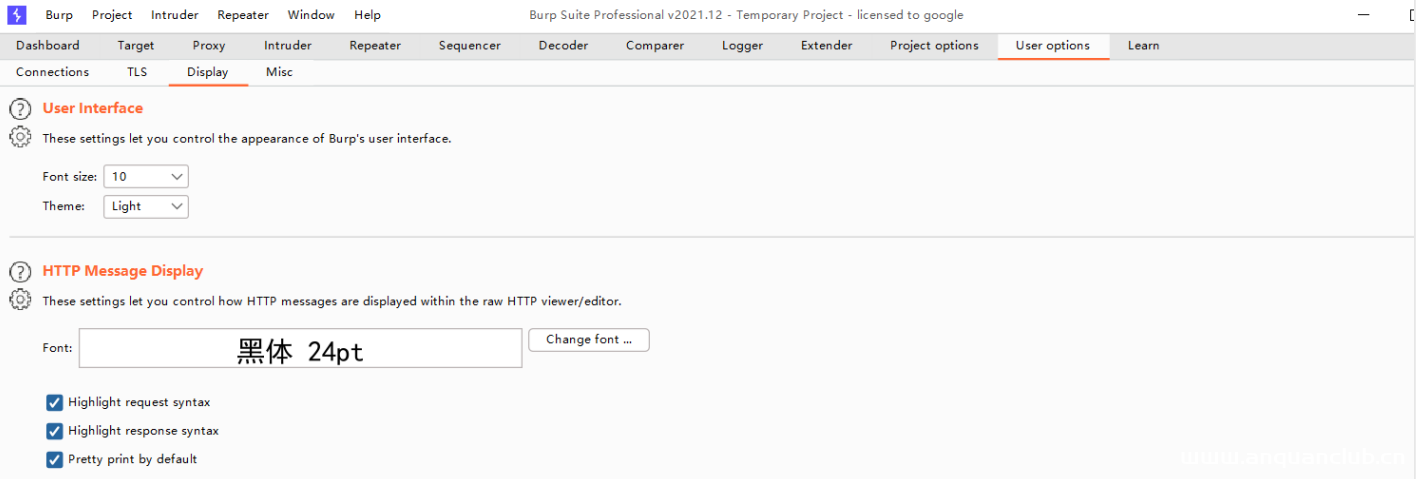

武装你的Burpsuite

武装我的Burpsuite 最近在我新的虚拟机上,安装了Burp 2021.12版本,顺便重新装一下一些插件,供我在挖掘SRC中可以更加方便,获取更多的信息。 解决光标错位 一般我拿到Burp必做的一件事就是把...

bugbounty技巧聚合20220121

漏洞报告 【 TikTok】跨站脚本 (XSS) - 存储在 ads.tiktok.com 的文本字段中 http://hackerone.com/reports/1376961 【 Shopify】存储在 http://linkpop.com 的 XSS http://hackerone.com/repor...

傻瓜式脱壳保姆级教学

注意: 本次演示环境使用模拟器Xposed +易大师脱壳工具只支持可以在模拟器(雷电模拟器)上安装且可以运行的apk进行脱壳操作,脱壳成功后的app无法再从模拟器中打开(重新安装软件可解决)。 一....

bugbounty技巧聚合20220111

漏洞报告 JNDI 反击——H2 数据库控制台中未经身份验证的 RCE http://jfrog.com/blog/the-jndi-strikes-back-unauthenticated-rce-in-h2-database-console/ 挖洞技巧 通过嵌套解析器条件对 XSS ...