CVE-2023-3710: Honeywell PM43 Printers – Command Injection

漏洞标题 CVE-2023-3710: Honeywell PM43 Printers - Command Injection 漏洞描述 Improper Input Validation vulnerability in Honeywell PM43 on 32 bit, ARM (Printer web page modules) all...

CVE-2023-23897: Ozette Plugins – Cross-Site Request Forgery

漏洞标题 CVE-2023-23897: Ozette Plugins - Cross-Site Request Forgery 漏洞描述 An attacker can update, create, and remove the site's mobile redirects via a forged request grant...

CVE-2023-38501: CopyParty v1.8.6 – Cross Site Scripting

漏洞标题 CVE-2023-38501: CopyParty v1.8.6 - Cross Site Scripting 漏洞描述 Copyparty is a portable file server. Versions prior to 1.8.6 are subject to a reflected cross-site scripti...

CVE-2023-1434: Odoo – Cross-Site Scripting

漏洞标题 CVE-2023-1434: Odoo - Cross-Site Scripting 漏洞描述 Odoo is a business suite that has features for many business-critical areas, such as e-commerce, billing, or CRM. Versi...

CVE-2023-30150: PrestaShop leocustomajax 1.0 & 1.0.0 – SQL Injection

漏洞标题 CVE-2023-30150: PrestaShop leocustomajax 1.0 & 1.0.0 - SQL Injection 漏洞描述 PrestaShop leocustomajax 1.0 and 1.0.0 are vulnerable to SQL Injection via modules/leocus...

CVE-2023-27640: PrestaShop tshirtecommerce – Directory Traversal

漏洞标题 CVE-2023-27640: PrestaShop tshirtecommerce - Directory Traversal 漏洞描述 The Custom Product Designer (tshirtecommerce) module for PrestaShop allows HTTP requests to be fo...

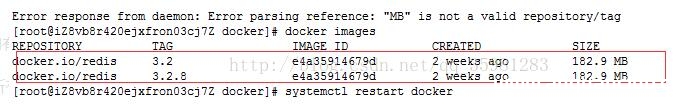

-CVE-2020-1472 net logon RCE利用

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现-CVE-2020-1472 net logon RCE利用 2020年08月12日,Windows官方 发布了 NetLogon 特权提升漏洞 的风险通告,该漏洞编号为 CVE-202...

-CVE-2014-3120 ElasticSearch 命令执行漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现-CVE-2014-3120 ElasticSearch 命令执行漏洞 0x01 阅读须知 Elasticsearch向使用者提供执行脚本代码的功能,支持mvel, js,groovy,pytho...

CVE-2023-6977: Mlflow <2.8.0 - Local File Inclusion

漏洞标题 CVE-2023-6977: Mlflow <2.8.0 - Local File Inclusion 漏洞描述 Mlflow before 2.8.0 is susceptible to local file inclusion due to path traversal in GitHub repository mlflo...