前言

随着网络安全技术的不断发展,现在只会web测试已经不能满足市场需求了,要想更好的发展,咱得什么都了解一点,然后再朝自己喜欢的方向仔细深入。

今天给大家带来安卓渗透基础教程,关于安卓的简单动态调试教程,咱们要使用到的工具有雷电模拟器、jeb动态调试工具以及一个聪明的脑子,一双灵巧的双手。闲话不多说,开始今天的学习。

![图片[1]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117184150608-image.png)

JEB环境配置

Jeb软件是一款专业实用的jeb Android 反编绎工具!我们的逆向工程平台进行拆卸、反编译、调试、分析代码和文档文件,手动或作为分析管道的一部分。

安装很简单,咱们直接下载源码包即可

![图片[2]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117181911957-image.png)

链接:http://pan.baidu.com/s/12PwagOhxyADtOdbJ-EIL-g?pwd=et0z

提取码:et0z

platform-tools_r31.0.3-windows.zip 压缩包中包含adb工具(安装有Android Studio的小伙伴就不需要啦)咱们只需要配置环境变量即可,这里后续咱们一起介绍

jeb-demo-4.2.0.rar 咱们解压出来如下

![图片[3]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117181932183-image.png)

解压压缩包,再解压jeb.zip后,

将fix文件夹下的jeb.jar复制并替换到jeb\bin\app文件夹下。

![图片[4]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117181940662-image.png)

咱们需要配置JAVA11版本以及adb环境变量(这里因为沐寒装的java环境为java17,所有修改了jeb_wincon.bat中的关键词)

%JAVA_HOME_11%

大家完全可以直接配置为%JAVA_HOME%

分别解压以上压缩包到自己喜欢的地方,然后打开设置,配置环境变量

- 配置adb环境

点击用户变量,新建Android属性

![图片[5]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117181951852-image.png)

新建属性JAVA_HOME_11(没有配置JAVA_HOME的直接新建JAVA_HOME即可)

![图片[6]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182034749-image.png)

找到path,添加

%android%

%JAVA_HOME_11%\bin

%JAVA_HOME_11%\jre\bin![图片[7]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182132585-image.png)

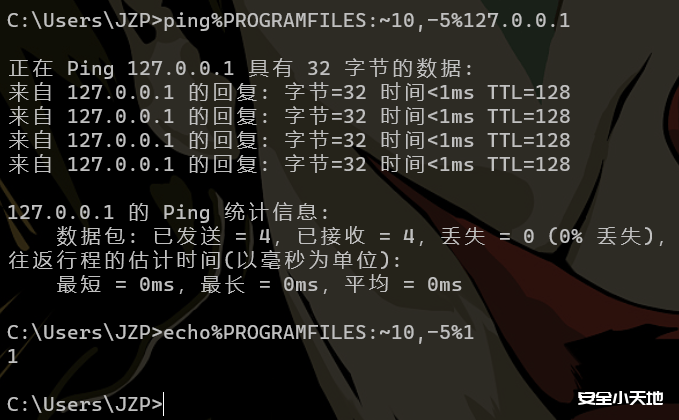

- 测试环境

打开终端,输入命令adb,回显内容即已经配置好adb环境

![图片[8]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182153661-image.png)

JEB激活

双击运行jeb_wincon.bat,当环境配置成功时,出现如下界面,如果出现启动失败,大概率是java环境问题,建议查看是否成功安装java11

选择Manual Key Genaration

![图片[9]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182204727-image.png)

复制许可证数据

![图片[10]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182212528-image.png)

得到许可证数据后,复制下面Python代码到python编译器里,

推荐到http://tool.lu/coderunner/ 这个在线代码网站上运行,代码格式选择Python,把许可证数据粘贴到

![图片[11]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182228470-image.png)

运行后即可得到KEY值。输入到上图的许可证密匙后即可激活JEB

![图片[12]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182236509-image.png)

接下来一路点击ok即可激活成功

修改工具语言为中文

![图片[13]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182245780-image.png)

成功激活后的界面如下

![图片[14]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182253893-image.png)

JEB动态调试演示

安装压缩包中的演示apk,这里是以吾爱破解论坛大佬正己的教程apk第4关进行演示

![图片[15]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182303837-image.png)

首先我们需要得apk进行修改,使用MT管理器提取安装包文件

![图片[16]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182310557-image.png)

查看安装包,反编译文件AndroidManifest.xml

需要登录,注册一下即可

![图片[17]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182320172-image.png)

application下面添加代码开启调试

android:debuggable="true"![图片[18]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182354494-image.png)

保存,更新签名,重新安装apk

将更新的apk用JEB打开,注意这里要打开添加了debuggable的apk,要不然无法进行动态调试

![图片[19]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182402848-image.png)

打开apk挑战第四关

随便输入,提示秘钥错误

![图片[20]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182410743-image.png)

根据关键词进行搜索,可以定位到一下位置

![图片[21]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182419288-image.png)

右键解析为java代码,查看其逻辑

![图片[22]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182427642-image.png)

![图片[23]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182435969-image.png)

可以发现,首先是进行判断是否用flag{}进行包裹,如果不是提示错误

然后经过算法生成一个值,再进行base64编码,最后与输入的进行判断,一样就输出正确

根据上述提示,将其进行断点到一下位置即可

![图片[24]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182444483-image.png)

点击调试器, 选择模拟器进程(如果没有,就是abd环境不合适)

![图片[25]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182453749-image.png)

此时输入东西会自动断点

![图片[26]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182501600-image.png)

JEB也会抓到输入的值

![图片[27]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182514290-image.png)

点击下一步,然后关注变量区域可以发现出来我们需要的校验值

![图片[28]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182523113-image.png)

![图片[29]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182548708-image.png)

加上flag{},测试成功

![图片[30]-【安卓渗透】JEB安卓动态调试(附安装教程及demo演示)-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2024/01/20240117182559632-image.png)

至此安卓动态调试就介绍的差不多啦

加油,努力,学习路上咱们一起携手奋进

请登录后查看评论内容