最近在研究目录fuzz,有时候我们在扫描网站目录的时候常常只是对网站根目录进行了扫描,从而所发现的问题点不太全面,这里就跟大家分享下我的目录fuzz大法~~

- 工具

1)dirsearch

常用的参数有

-u 指定网址

-e 指定网站语言

-w 指定字典

-r 递归目录(跑出目录后,继续跑目录下面的目录)

–random-agents 使用随机UserAgent

2)fuzzDicts

Fuzz 字典很全,包括:

参数Fuzz字典

Xss Fuzz字典

用户名字典

密码字典

目录字典

sql-fuzz字典

ssrf-fuzz字典

XXE字典

ctf字典

Api字典

路由器后台字典

文件后缀Fuzz

js文件字典

子域名字典

2.思路

我们利用dirsearc的-r参数对可能存在的目录进行一级一级的fuzz,尽可能多的发现漏洞问题

命令:

python dirsearch.py -u 网址+存在路径 -e jsp -r -w 字典

3.实战

这是在项目中客户给出了两个地址,一个前台(http://xxx.com.cn/fundtrading/front/ft/fundTransactionFront/index.html#/login),一个后台(http://xxx.com.cn/fund-trading-back/index.html#/home/clientmanage/company)

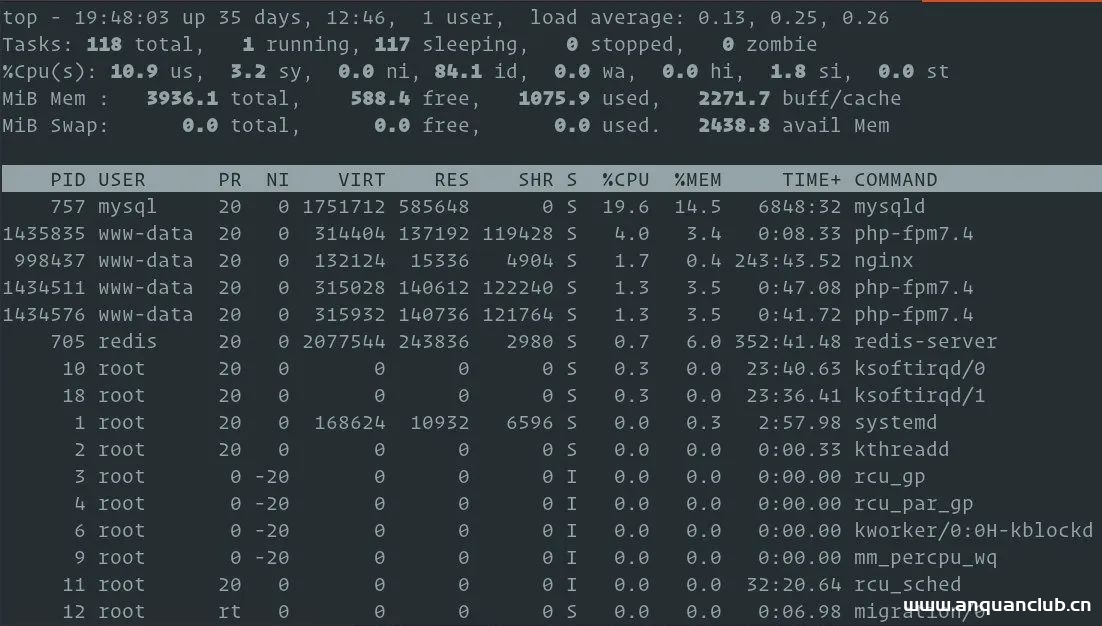

1)这里我们首先开始对网站根目录进行测试

python3 dirsearch.py -u http://xxx.com.cn/ -e jsp

![图片[1]-dirsearch+ fuzzDicts 目录fuzz大法-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/03/20220310144939-622a1003283d2.png)

![图片[2]-dirsearch+ fuzzDicts 目录fuzz大法-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/03/20220310144939-622a1003368b5.png)

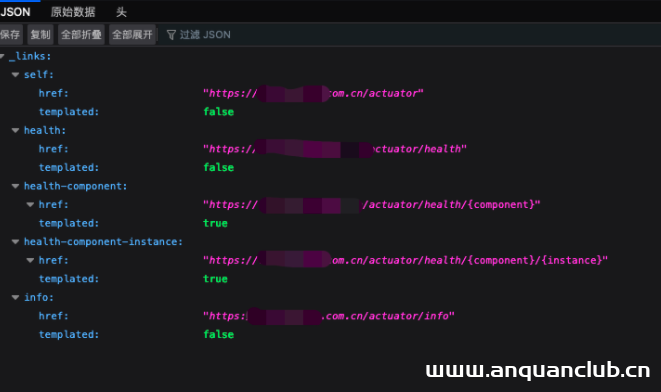

这里发现了两个信息泄漏

http://xxx.com.cn/application.properties

![图片[3]-dirsearch+ fuzzDicts 目录fuzz大法-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/03/20220310144939-622a1003654fc.png)

2)现在我们开始对后台目录/fund-trading-back进行fuzz,加上我们的fuzz字典

python3 dirsearch.py -u http://xxx.com.cn/fund-trading-back/ -e jsp -r -w ../fuzzDicts/directoryDicts/top7000.txt

![图片[4]-dirsearch+ fuzzDicts 目录fuzz大法-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/03/20220310144939-622a1003805a9.png)

这里我们跑出了swagger的信息泄漏

![图片[5]-dirsearch+ fuzzDicts 目录fuzz大法-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/03/20220310144939-622a100394022.png)

3)然后根据上面这种思路,又跑到了前台URL目录下/fundtrading/front/ft/的信息泄漏和未授权

![图片[6]-dirsearch+ fuzzDicts 目录fuzz大法-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/03/20220310144940-622a10041c342.png)

文字来源于- 火线 Zone-云安全社区,安全小天地只做文章分享,如有侵权,请联系站长删除

请登录后查看评论内容