前言

文章制作技术分享,请勿用于其他地方,产生的相关责任由使用者负全责。

相关阅读

ettercap

Ettercap是一个综合性的中间人攻击工具,它可以进行arp欺骗dns劫持,以欺骗方式的网络嗅探工具,主要适用于交换局域网络

![图片[1]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd190617.png)

实验准备

kali ip 192.168.11.129

靶机 windows server 2016 ip 192.168.11.136

网关 ip 192.168.11.2

网站准备

这里我们直接使用kali自带的apache2进行测试,后期有时间可以进一步更换模板

service apache2 start查看网站是否启动,访问192.168.11.129

![图片[2]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd191047.png)

需要修改模板,请前往/var/www/html

Ettercap工具配置

输入命令进行配置

vim /etc/ettercap/etter.dns按如图进行修改

A 和 PTR :都是记录,PTR记录常被用于反向地址解析

* A 192.168.11.129

* PTR 192.168.11.129![图片[3]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd191357.png)

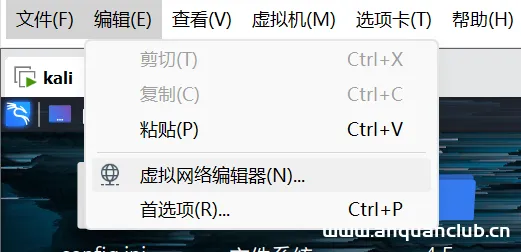

打开Ettercap可视化工具

ettercap -G选择网卡,点击√进入软件

![图片[4]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd191935.png)

依次按顺序点击

![图片[5]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd192049.png)

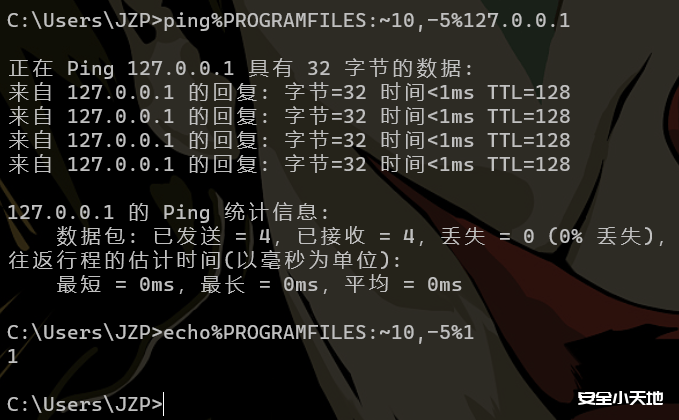

CTRl +s 进行扫描,CTRL +h 打开扫描列表,CTRL + t打开目标列表

看了很多文章,这儿填发各不相同,反正就是网关和靶机分卡即可,不清楚是缓存问题,还是什么,只要两者分开,无论怎么放置,都可以实现拦截

![图片[6]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd192314.png)

如果不知道网关自己的网关是什么,可以查看这篇文章

查看添加结果

![图片[7]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd192351.png)

开启ARP欺骗

![图片[8]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd192433.png)

![图片[9]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd192444.png)

启用插件

![图片[10]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd192520.png)

![图片[11]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd192523.png)

双击,出现*表示启用成功

![图片[12]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd192557.png)

域名拦截

访问百度首页

![图片[13]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd193150.png)

这里需要注意,因为我们并没有配置ssl证书,访问https会报错,钓鱼制造的时候,这些都是需要提前配置的

![图片[14]-红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd194309.png)

© 版权声明

渗透云记的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。

渗透云记拥有对此文章的修改、删除和解释权限,如转载或传播此文章,需保证文章的完整性,未经允许,禁止转载!

本文所提供的工具仅用于学习,禁止用于其他,请在24小时内删除工具文件!!!访问本博客请务必遵守有关互联网的相关法律、规定与规则。一旦您访问本博客,即表示您已经知晓并接受了此声明通告。详情见本站的“免责声明”如果有侵权之处请第一时间联系我们删除。敬请谅解!E-mail:admin@encenc.com

THE END

请登录后查看评论内容