什么是渗透测试

- 一种通过模拟攻击者的技术与方法,挫败目标系统的安全控制措施并取得访问权限的安全测试方法。

- 是安全管理框架中安全评估环节的重要手段。

渗透测试环节

- 前期交互 (Pre-engagement Interactions)

- 情报搜集(Intelligence Gathering)

- 威胁建模(Threat Modeling)

- 漏洞分析(Vulnerability Analysis)

- 渗透攻击(Exploitation)

- 后渗透攻击(Post Exploitation)

- 报告(Report)

前期沟通

![图片[1]-网络安全事件基础在线预览 – 关键信息基础设施安全保护 – hvv面试题-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/07/d2b5ca33bd145430-1024x768.png)

信息收集

![图片[2]-网络安全事件基础在线预览 – 关键信息基础设施安全保护 – hvv面试题-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/07/d2b5ca33bd145537-1024x568.png)

威胁建模

![图片[3]-网络安全事件基础在线预览 – 关键信息基础设施安全保护 – hvv面试题-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/07/d2b5ca33bd145633-1024x563.png)

漏洞分析

![图片[4]-网络安全事件基础在线预览 – 关键信息基础设施安全保护 – hvv面试题-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/07/d2b5ca33bd145728-1024x540.png)

渗透攻击

![图片[5]-网络安全事件基础在线预览 – 关键信息基础设施安全保护 – hvv面试题-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/07/d2b5ca33bd145800-1024x535.png)

后渗透攻击

![图片[6]-网络安全事件基础在线预览 – 关键信息基础设施安全保护 – hvv面试题-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/07/d2b5ca33bd145945-1024x544.png)

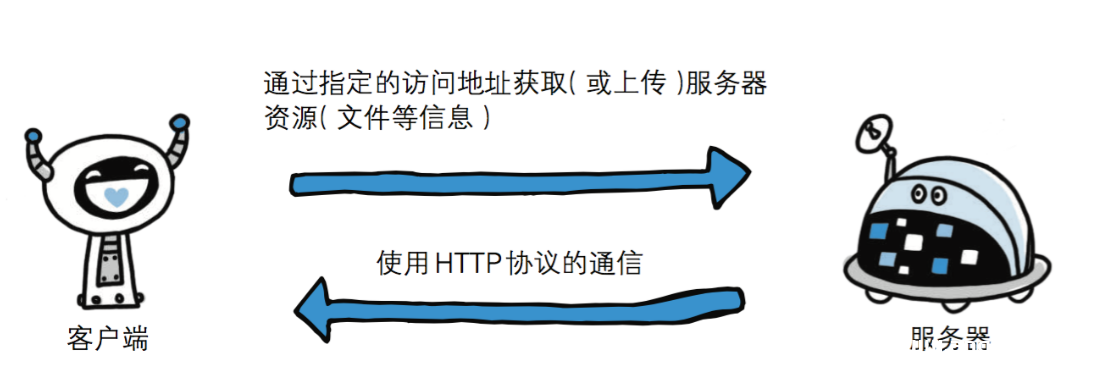

http协议基础

情报搜集和自动化工具

- 情报搜集是PTES标准流程中的第2个步骤。

- 目的:

- 获取渗透目标的准确信息

- 了解目标组织结构、运作方式

- 确定最佳进攻路线

- 要求:

- 隐秘性:根据渗透测试的性质确定。

- 正确性:错误的情报往往会引导错误的进攻路线。

- 精确性:不放过每一个可利用的漏洞或有弱点的目标。

情报收集流程

- 选择目标(Target selection)

- 精确测试范围/确定测试环节的时间周期

- 开放渠道情报(OSINT)

- 企业情报(物理位置、组织架构等)/个人情报(雇员履历、社交关系等)

- 人力资源情报(如果可能)(HUMINT)

- 关键人/合作伙伴、供应商/社会工程学

- 网络踩点(Footprinting)

- 外围(External)踩点/内部 ( Internal)踩点

- 识别目标防护机制(Identify Protection Mechanisms)

- 安全管理体系/网络层防御/主机层防御/应用层防御/存储防御

XSS、 CSRF、SSRF

xss

![图片[7]-网络安全事件基础在线预览 – 关键信息基础设施安全保护 – hvv面试题-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/07/d2b5ca33bd151149-1024x408.png)

CSRF

![图片[8]-网络安全事件基础在线预览 – 关键信息基础设施安全保护 – hvv面试题-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/07/d2b5ca33bd151243-1024x506.png)

SSRF

![图片[9]-网络安全事件基础在线预览 – 关键信息基础设施安全保护 – hvv面试题-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/07/d2b5ca33bd151308-1024x322.png)

相同不同

相同点:

XSS,CSRF,SSRF三种常见的Web服务端漏洞均是由于,服务器端对用户提供的可控数据过于信任或者过滤不严导致的。

不同点:

XSS是服务器对用户输入的数据没有进行足够的过滤,导致客户端浏览器在渲染服务器返回的html页面时,出现了预期值之外的脚本语句被执行。

CSRF(跨站请求伪造)是服务器端没有对用户提交的数据进行随机值校验,且对http请求包内的refer字段校验不严,导致攻击者可以利用用户的Cookie信息伪造用户请求发送至服务器。

SSRF(服务端请求伪造)是服务器对用户提供的可控URL过于信任,没有对攻击者提供的RUL进行地址限制和足够的检测,导致攻击者可以以此为跳板攻击内网或其他服务器。

面试题:

CSRF 和 XSS 和 XXE 有什么区别,以及修复方式?

XSS是跨站脚本攻击,用户提交的数据中可以构造代码来执行,从而实现窃取用户信息等攻击。修复方式:对字符实体进行转义、使用HTTP Only来禁止JavaScript读取Cookie值、输入时校验、浏览器与Web应用端采用相同的字符编码。

CSRF是跨站请求伪造攻击,是由于没有在关键操作执行时进行是否由用户自愿发起的确认,模仿合法用户对服务器发起请求 。修复方式:筛选出需要防范CSRF的页面然后嵌入Token、再次输入密码、检验Referer

XXE是XML外部实体注入攻击,XML中可以通过调用实体来请求本地或者远程内容,和远程文件保护类似,会引发相关安全问题,例如敏感文件读取。修复方式:XML解析库在调用时严格禁止对外部实体的解析。

CSRF、SSRF和重放攻击有什么区别?

CSRF是服务器端没有对用户提交的数据进行严格的把控,导致攻击者可以利用用户的Cookie信息伪造用户请求发送至服务器。而SSRF是服务器对用户提供的可控URL地址过于信任,没有经过严格检测,导致攻击者可以以此为跳板攻击内网或其他服务器。

CSRF是跨站请求伪造攻击,由客户端发起 SSRF是服务器端请求伪造,由服务器发起 重放攻击是将截获的数据包进行重放,达到身份认证等目的

请登录后查看评论内容