前言

关于验证码验证方面,每次跑包都会很麻烦,通过这个脚本,基本可以解决验证码识别问题,不过滑块那种的,暂时还没有找到合适的,有了会进一步分享,欢迎大家又好用的工具,可以互相分享分享,共同学习进步!!!!

感谢作者算命瞎子师傅

作者链接: http://www.nmd5.com/posts/2021-04-24-26/

xp_CAPTCHA (白嫖版)

- 验证码识别

- burp插件

安装

我是用的python 3.7.4 (其实这个版本可以,只要是3.8以下好像都可以,这里提供的安装包是3.6的,稳定输出)

然后是在win10上

python -m pip install -i http://mirrors.aliyun.com/pypi/simple/ --trusted-host mirrors.aliyun.com muggle-ocr![图片[1]-(白嫖版)burp插件 验证码识别xp_CAPTCHA-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/09/d2b5ca33bd153352.png)

这里一定是要用对版本,不然会报错

运行 server.py

![图片[2]-(白嫖版)burp插件 验证码识别xp_CAPTCHA-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/09/d2b5ca33bd153445.png)

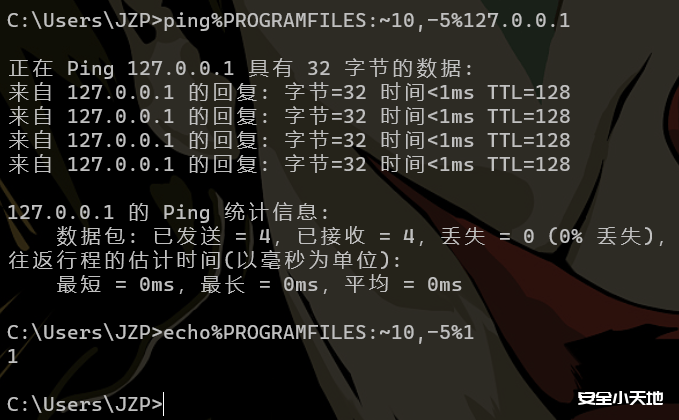

访问127.0.0.1:8899,如下图所示即成功

![图片[3]-(白嫖版)burp插件 验证码识别xp_CAPTCHA-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/09/d2b5ca33bd153531.png)

然后打开bp,如下顺序导入脚本 xp_CAPTCHA.py(burp必须是2020版以后的,要不然没有导入选项)

![图片[4]-(白嫖版)burp插件 验证码识别xp_CAPTCHA-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/09/d2b5ca33bd153709.png)

注意,这里python那里可以不用选择,他会自己匹配

接着这里要导入一个扩展包jython-standalone-2.7.2.jar,要不然没办法成功

![图片[5]-(白嫖版)burp插件 验证码识别xp_CAPTCHA-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/09/d2b5ca33bd153959.png)

这里的作用,类似于添加环境变量,给脚本执行添加一个解释器

出现这个就是成功了

![图片[6]-(白嫖版)burp插件 验证码识别xp_CAPTCHA-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/09/d2b5ca33bd154110.png)

操作

找一个需要验证码的网站

进入intruder模块

选择需要爆破的密码和验证码

![图片[7]-(白嫖版)burp插件 验证码识别xp_CAPTCHA-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/09/d2b5ca33bd154210.png)

并在包中加一行

xiapao:www...........

后面的url是验证码的url链接,右键验证码复制图片地址就行

像这样

![图片[8]-(白嫖版)burp插件 验证码识别xp_CAPTCHA-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/09/d2b5ca33bd154234.png)

然后进入payload

因为这里我的验证码payload在第二项,所以选择2

type改为Extension-generated

![图片[9]-(白嫖版)burp插件 验证码识别xp_CAPTCHA-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/09/d2b5ca33bd154259.png)

然后在Payload Processing

点击Select generator选择脚本

![图片[10]-(白嫖版)burp插件 验证码识别xp_CAPTCHA-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/09/d2b5ca33bd154326.png)

然后就可以跑了 start attact

可以看到payload2自动识别验证码

![图片[11]-(白嫖版)burp插件 验证码识别xp_CAPTCHA-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/09/d2b5ca33bd154342.png)

回到127.0.0.1:8899可以看到效果

基本上都可以识别

![图片[12]-(白嫖版)burp插件 验证码识别xp_CAPTCHA-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/09/d2b5ca33bd154356.png)

链接下载地址:

请登录后查看评论内容