注:本文分享内容仅用于网络安全技术讨论,切勿用于违法途径!!!

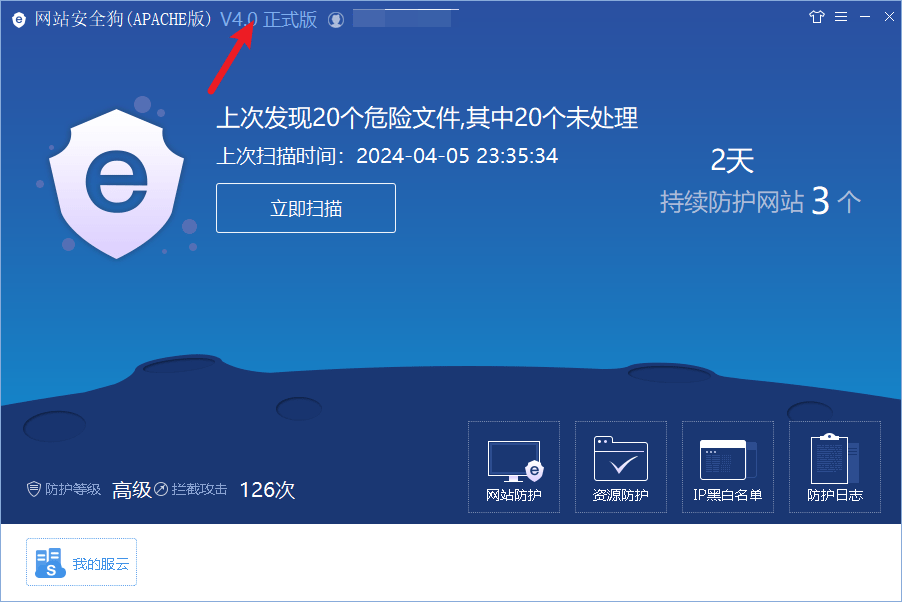

初入 src,大部分新手都会选择教育 src 去作为入门,随着网络安全的兴起,各大高校对网络安全的认知逐渐增强,核心资产基本都存在 waf 保护,也进一步增加了渗透的难度。相对薄弱的站点就比较难找了,这里聚焦 wx 小程序->服务号等 进行收集。

支付逻辑漏洞

支付逻辑漏洞是指在系统的支付流程中存在的业务逻辑层面的漏洞,这类漏洞通常由于服务器端未对客户端请求数据中的金额、数量等敏感信息进行有效验证而产生。

edu站点比较脆弱的支付系统一般就是水电缴费充值之类的小程序、web端。这里涉及到的基本都是四舍五入逻辑漏洞。

支付系统通常将金额精确到分(如0.00格式),但在某些情况下,系统可能会对小数点后的金额进行四舍五入处理。例如,充值0.019元时,付款方会自动识别到分段截止,但服务方则会通过四舍五入将0.019进位为0.2。相当于我们将0.1变成了0.2元,重复这样操作损失也是很大的。

案例1:某高校微后勤电费充值

点击充值按钮

![图片[1]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407200856.png)

这里最少是充值1元

![图片[2]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407200907.png)

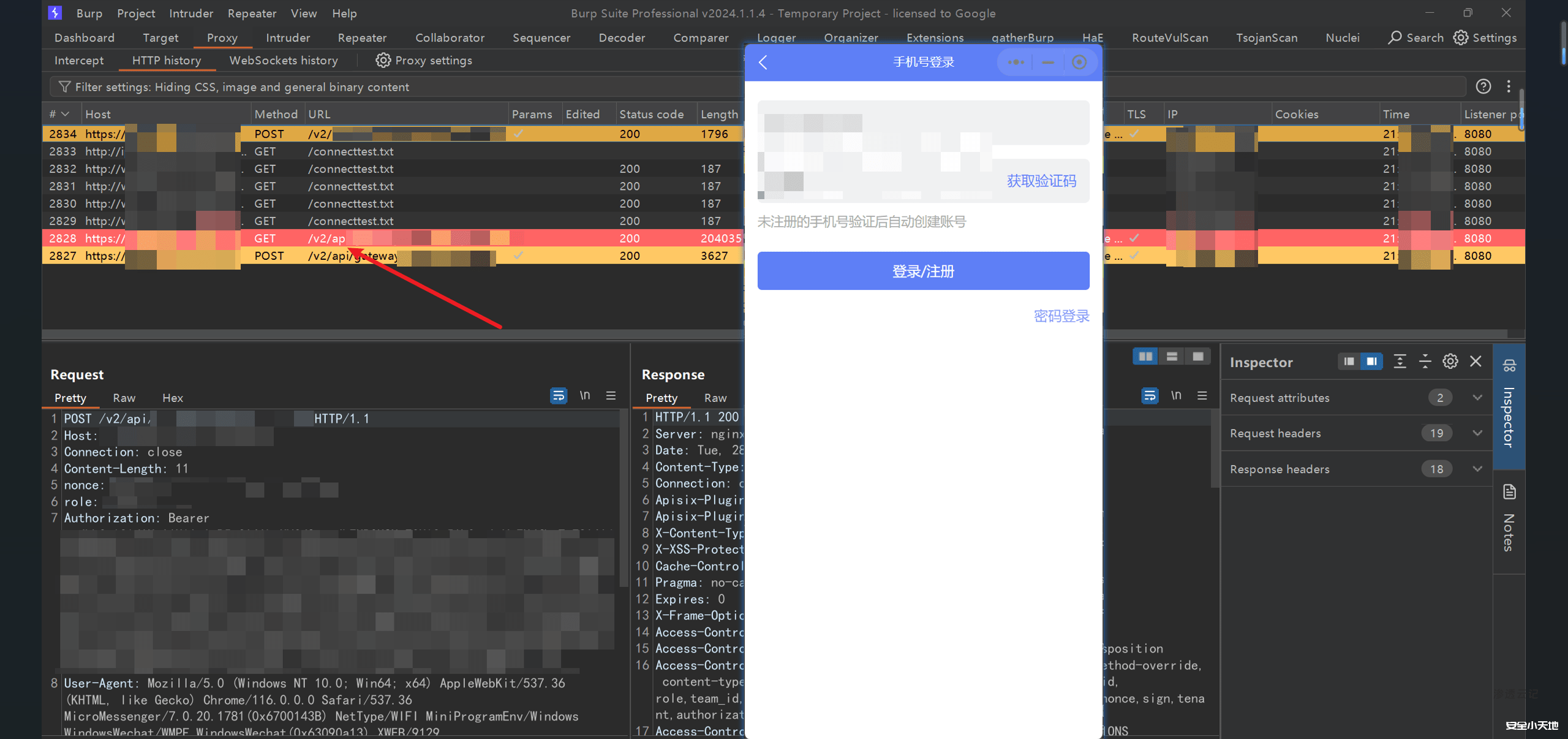

选择一元点击充值进行抓包

如下数据包

![图片[3]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407200921.png)

我们修改money字段为0.019

成功响应,生成了一个支付链接

![图片[4]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407200933.png)

此时我们发现该链接显示的金额是0.01

![图片[5]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407200950.png)

付款之后系统端提示充值成功0.02

![图片[6]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201005.png)

案例2 某高校汽车充电桩

![图片[7]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201023.png)

充值的时候可以自定义额度

![图片[8]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201038.png)

这里直接写了个0.019,根本没有校验金额的合法性

![图片[9]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201052.png)

这里也是直接就成功支付验证漏洞存在了

![图片[10]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201105.png)

水平越权漏洞

水平越权(HorizontalPrivilegeEscalation)发生在用户或攻击者能够访问与自己同一权限级别的其他用户数据或功能时,但这些数据或功能并不属于自己。简单来说,就是同级用户之间的越权访问。例如,一个普通用户A通过修改请求中的用户ID或URL参数,访问到普通用户B的账户信息或操作其资源,这就构成了水平越权。

案例1:报修单撤回接口存在水平越权可撤回任意用户的报修申请

两个账号进行验证

账号1提交报修申请

![图片[11]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201124.png)

抓取流量包

![图片[12]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201135.png)

wxbx_data_id是报修单的id:31358

切换账号2,同样申请保修单,这里的wxbx_data_id:31359

![图片[13]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201147.png)

也就是说保修单的id是连续性的,那么就很容易存在越权了

使用账号2撤回该账号申请的报修

![图片[14]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201200.png)

然后将该流量包中的id修改为账号1的报修单id:31358

发包,回显撤回成功

![图片[15]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201229.png)

此时账号1已经收到通知撤回报修单成功

![图片[16]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201240.png)

案例2:某场馆预约系统存在用户id遍历导致信息泄露

这里我们准备两个账号,分别添加预约人信息

这里第一个账号添加的人员信息id为643033

![图片[17]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201253.png)

接下来我们用另一个账号进行预约

该账号我们添加的人员Id为643034

![图片[18]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201304.png)

我们随便预约一个场馆,人员选择我们账号填写的人员信息

![图片[19]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201314.png)

接下来我们只需要修改id号为我们上一个账号的id,然后修改日期就可以对其他账号的人员进行预约,并且该人员的信息并不在当前账号存储

可以发现已经成功预约,并且获得该人员的身份信息

![图片[20]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201324.png)

那么我们只需要重复上述操作即可将系统中存储的个人信息全部泄露出来

云安全-OSS存储桶漏洞

对象存储服务(Object Storage Service,简称 OSS),以 HTTP RESTful API 的形式对外提供服务,是阿里云提供的海量、安全、低成本、高可靠的云存储服务,适合存放任意类型的文件。

Bucket:用户用来管理所存储Object的储物空间。

Object:OSS存储数据的基本单元。

Key:当存储文件(Object)时,需要指定此Object的名称(Key),后续您将通过这个Key来获取该Object的内容。 Key也可以用来模拟文件夹的一些属性。

Data:存储的数据本体。

oss常见的路由minio

![图片[21]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201338.png)

code:nosuchkey

这种情况十有八九是oss权限设置为公开可读写了。

尝试put上传文件、delete删除文件等操作

![图片[22]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201357.png)

204即为成功删除的相应码

![图片[23]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201408.png)

如果能够成功上传文件的话,我们还可以尝试去刷一波xss

![图片[24]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201419.png)

![图片[25]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201425.png)

有时直接访问无法触发弹窗,是上传的时候没指定返回头中的content-type,我们可以在请求地址上增加response-content-type=text/html让浏览器将返回内容当html解析。

这个漏洞估计有90%的站都存在,但是很多站点用的都是公司的oss站点,很容易出现归属存疑。

有的站点只能上传、覆盖不能删除或者能删除不能上传的,总之权限设置的都很离奇。

oss存储桶还存在ak/sk泄露导致oss存储桶被接管的漏洞

“AK/SK” 是对象存储服务(OSS)中用于身份认证和访问控制的核心安全凭证,全称是 Access Key / Secret Key(访问密钥/秘密密钥)。

如果系统泄露了这两个key我们就可以完全接管oss服务器

可以使用easytools的云上安全进行连接

![图片[26]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201515.png)

敏感信息泄露

敏感信息泄露是指应用程序由于配置不当、代码缺陷或逻辑错误,导致本不应公开的数据被攻击者获取。是SRC漏洞挖掘中最常见且危害面广的漏洞类型之一。

案例1:报修系统配置不当泄露全体维修成员登录凭证

属于是抓包就有

![图片[27]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201526.png)

这里GetAllWorkers接口直接把所有信息全部泄露了,小公司提供的服务真的漏洞百出

![图片[28]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201538.png)

这里也是直接利用泄露的凭证即可绑定维修账号,获取全部信息

![图片[29]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201551.png)

案例2:校友系统认证配置不当导致敏感信息泄露

![图片[30]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201601.png)

这里我们利用谷歌语法进行信息收集

site:xxx.edu.cn 姓名

![图片[31]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201613.png)

这里将姓名填写进去其他信息任意填写尝试,选择认证信息

抓包发现把用户的所有信息全部泄露出来了

![图片[32]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201625.png)

这里尝试直接替换该流量包的 xm 字段看看能不能遍历

这里提示需要人工审核,前端回显该用户已经被绑定过了

![图片[33]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201634.png)

那就是可以遍历了。只需要学生没有绑定该小程序即可

尝试其他姓名,提示我们验证码失效了,发现短信上写的有效期是 2 分钟

所以我们需要重新获取验证码这里直接将验证码包重新发包即可

![图片[34]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201650.png)

验证成功,只需获取用户姓名即可泄露出所有敏感信息数据。

![图片[35]-edusrc漏洞挖掘常见思路-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260407201702.png)

请登录后查看评论内容