目标

将命令iostat中的一项数据在zabbix前端监控中显示。

iostat命令

iostat命令被用于监视系统输入输出设备和CPU的使用情况

![图片[1]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/1edef8607e7d.png)

这里取出磁盘sda的tps项,注:tps:Transactions Per Second,每秒处理的事务数。

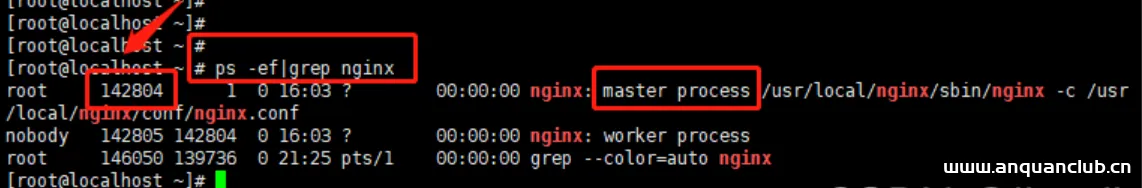

在被监控端新增监控项

在/etc/zabbix/zabbix_agentd.d下创建文件iotps.conf

![图片[2]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/2aac0837fa4e.png)

自定义监控项格式为:UserParameter=<key>,<shell command>

重启服务:systemctl restart zabbix-agent

检查:

![图片[3]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/02c421fd07d6.png)

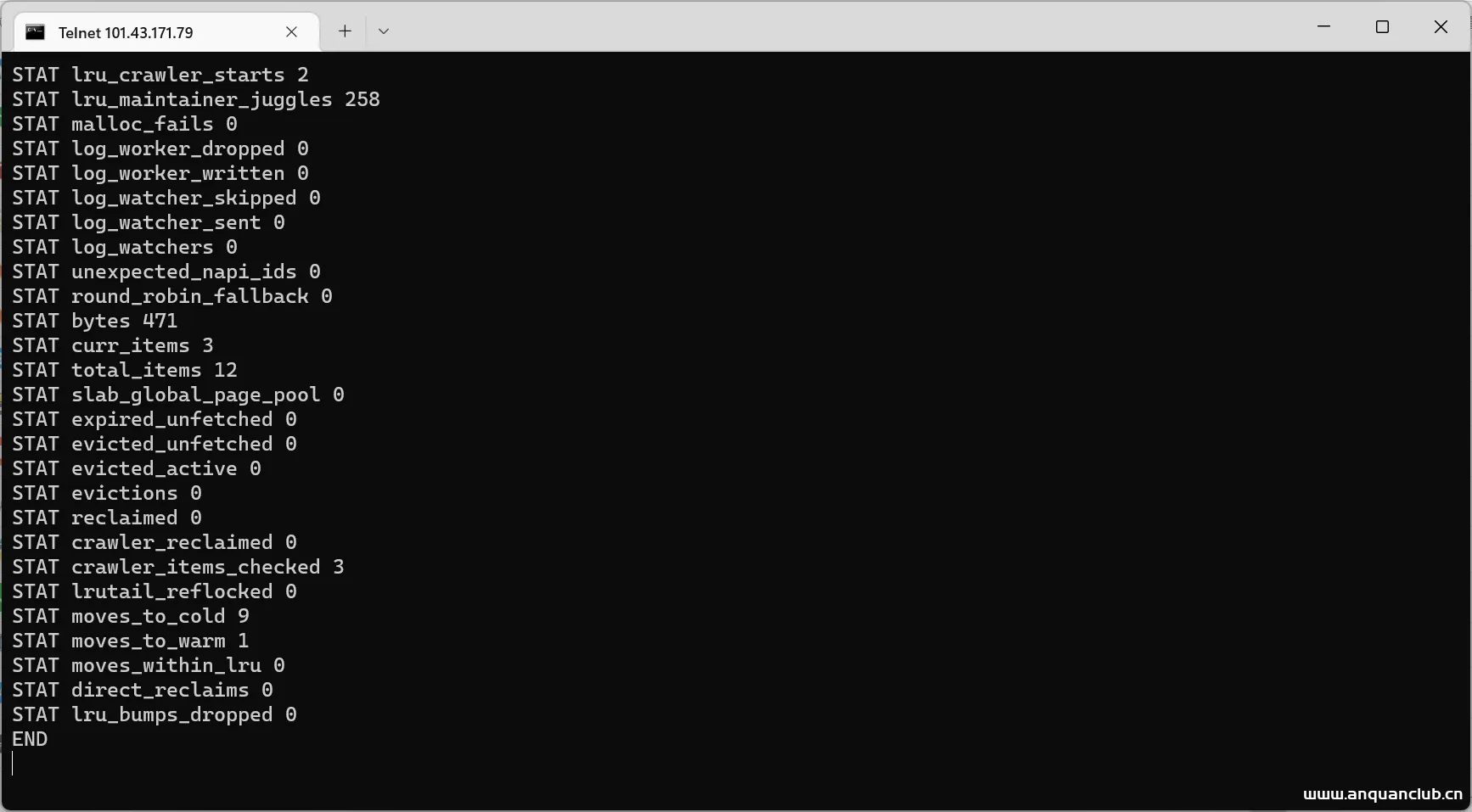

在监控端测试客户端自定义监控项是否正常

安装检查工具:yum -y install zabbix-get

检测:

![图片[4]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/b142be53c1e4.png)

注:因为在代理端/etc/zabbix/zabbix_agentd.conf文件中使用的Server=192.168.1.71,所以这里也必须用192的ip

在监控前端页面添加自定义监控项

配置—主机—web01那一行的监控项—页面右上角创建监控项—

![图片[5]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/93db4466c7d7.png)

点击添加—监测—最新数据—发现多了一项sda的tps

自定义报警

配置—主机—对应主机下的触发器—页面右上角的创建触发器

![图片[6]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/327acbc0f35e.png)

点击添加,在xshell中双击web01的标签,打开新的端口,在监测—问题下就会出现如下报警:

![图片[7]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/cc8395d09fc8.png)

这时关闭一个xshell的标签页,稍等一会

![图片[8]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/11c8fccaf1a6.png)

注:如果想让其更新快一点,可以在对应监控项(这里是Number of logged in users)里设置更新间隔,系统默认是1min。

添加声音报警

点击左下角user settings—正在发送消息—勾选前端信息中,因为我们这里是未分类,所以给未分类一个声音,点击更新。

邮件报警(以163邮箱为例)

获取授权码

![图片[9]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/b8fa0d98cd04.png)

管理—报警媒介类型—页面右上角创建媒体类型

![图片[10]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/592d6b45e90d.png)

点击更新,在出现的页面中找到自己创建的报警媒介类型,点击后面的测试(成功)

![图片[11]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/9ba2bb838b8e.png)

点击添加,配置—动作—页面右上角创建动作

![图片[12]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/01f94424b78f.png)

点击添加,再点击操作

![图片[13]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/2ba1a014a962.png)

点击添加,点击页面左下角user settings—报警媒介—添加

![图片[14]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/f9b01c46d8c7.png)

点击添加,点击更新,这时我们用xshell登录两个web01服务器,邮箱收到邮件:

![图片[15]-Linux zabbix自定义监控及报警实现过程解析_Linux-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/e523b0941eaa.png)

以上就是本文的全部内容,希望对大家的学习有所帮助,也希望大家多多支持安全小天地。

请登录后查看评论内容