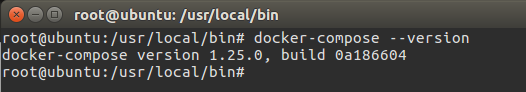

直接拉取镜像,创建容器并运行容器一把梭哈:

docker run -d --restart=always \

--privileged=true \

--net=host \

--name=fastdfs \

-e IP=192.168.149.128 \

-e WEB_PORT=80 \

-v ${HOME}/fastdfs:/var/local/fdfs registry.cn-beijing.aliyuncs.com/tianzuo/fastdfs

![图片[1]-Docker容器搭建并运行实现过程详解_docker-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/1ec0f59a6617.png)

其中-v ${HOME}/fastdfs:/var/local/fdfs是指:

将${HOME}/fastdfs这个目录挂载到容器里的/var/local/fdfs这个目录里。

所以上传的文件将被持久化到${HOME}/fastdfs/storage/data里,

IP 后面是自己的服务器公网ip或者虚拟机ip,-e WEB_PORT=80 指定nginx端口

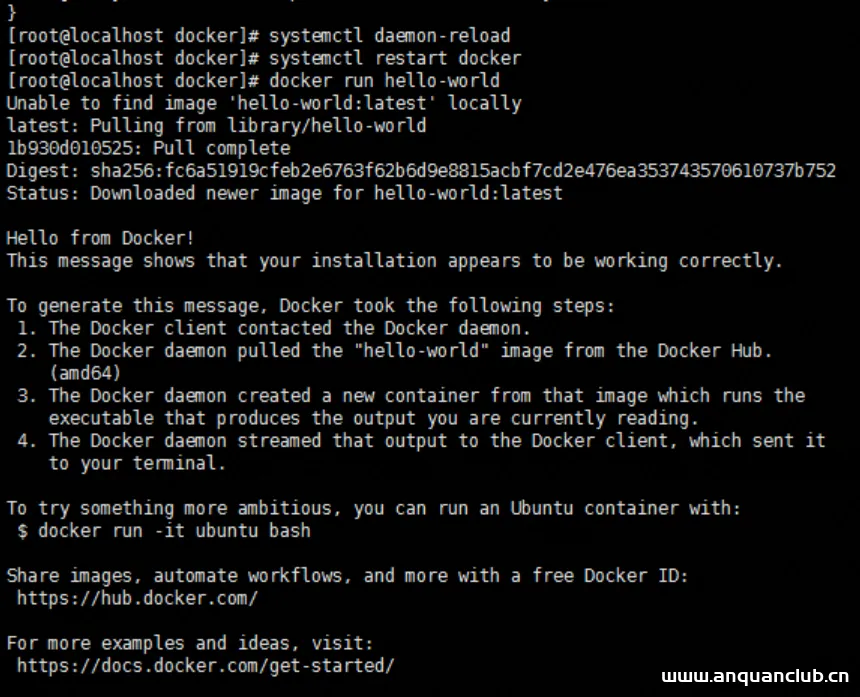

访问容器:

docker exec -it fastdfs /bin/bash

追加文本信息到index.html文件中

echo "Hello FastDFS!">>index.html

上传此文件?

fdfs_test /etc/fdfs/client.conf upload index.html

打印了一段信息:

This is FastDFS client test program v5.12 Copyright (C) 2008, Happy Fish / YuQing FastDFS may be copied only under the terms of the GNU General Public License V3, which may be found in the FastDFS source kit. Please visit the FastDFS Home Page http://www.csource.org/ for more detail. [2020-08-12 17:35:41] DEBUG - base_path=/var/local/fdfs/storage, connect_timeout=30, network_timeout=60, tracker_server_count=1, anti_steal_token=0, anti_steal_secret_key length=0, use_connection_pool=0, g_connection_pool_max_idle_time=3600s, use_storage_id=0, storage server id count: 0 tracker_query_storage_store_list_without_group: server 1. group_name=, ip_addr=我的ip, port=23000 group_name=group1, ip_addr=我的ip, port=23000 storage_upload_by_filename group_name=group1, remote_filename=M00/00/00/rBEAB180KG2Ab6N2AAAAHhkaK9M13.html source ip address: 172.17.0.7 file timestamp=2020-08-12 17:35:41 file size=30 file crc32=421145555 example file url: http://我的ip/group1/M00/00/00/rBEAB180KG2Ab6N2AAAAHhkaK9M13.html storage_upload_slave_by_filename group_name=group1, remote_filename=M00/00/00/rBEAB180KG2Ab6N2AAAAHhkaK9M13_big.html source ip address: 172.17.0.7 file timestamp=2020-08-12 17:35:41 file size=30 file crc32=421145555 example file url: http://我的ip/group1/M00/00/00/rBEAB180KG2Ab6N2AAAAHhkaK9M13_big.html

![图片[2]-Docker容器搭建并运行实现过程详解_docker-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2022/06/51d73db1d2db.png)

根据提示生成的地址就可以访问到了

以上就是本文的全部内容,希望对大家的学习有所帮助,也希望大家多多支持安全小天地。

© 版权声明

渗透云记的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。

渗透云记拥有对此文章的修改、删除和解释权限,如转载或传播此文章,需保证文章的完整性,未经允许,禁止转载!

本文所提供的工具仅用于学习,禁止用于其他,请在24小时内删除工具文件!!!访问本博客请务必遵守有关互联网的相关法律、规定与规则。一旦您访问本博客,即表示您已经知晓并接受了此声明通告。详情见本站的“免责声明”如果有侵权之处请第一时间联系我们删除。敬请谅解!E-mail:admin@encenc.com

THE END

喜欢就支持一下吧

相关推荐

请登录后查看评论内容