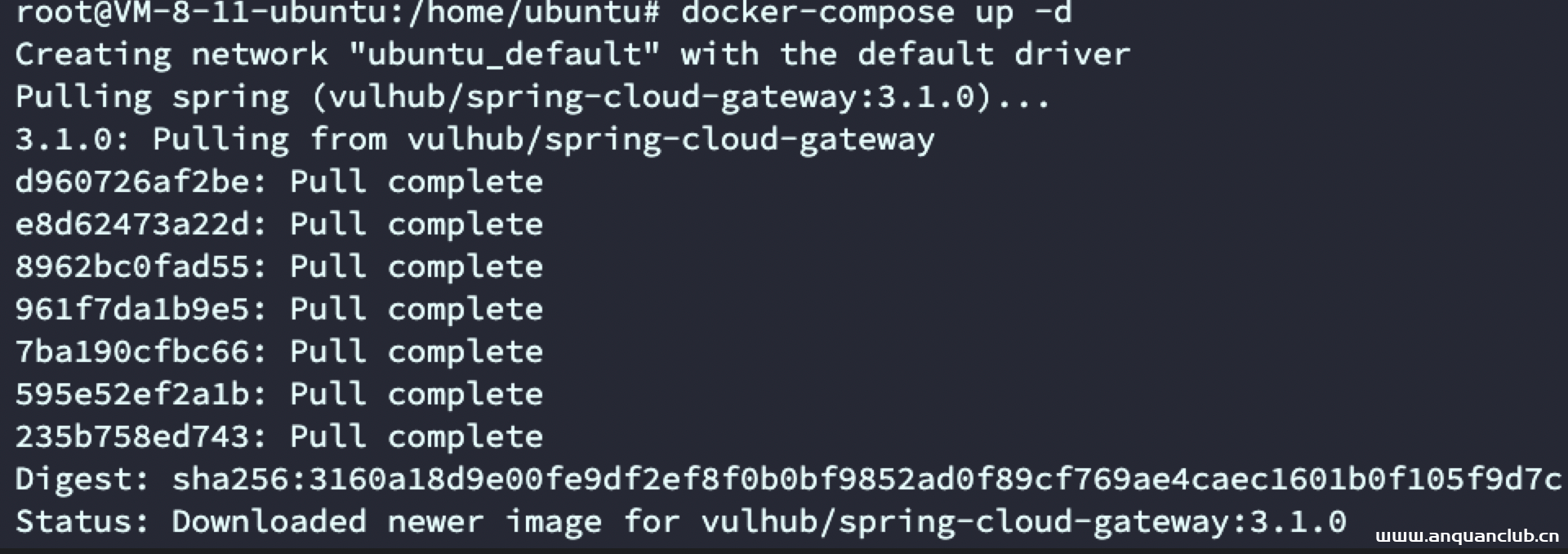

Spring_Cloud_Gateway_Actuator_API_SpEL表达式注入命令执行(CVE-2022-22947)

虽然现在发有点像炒冷饭?不过前几天太忙了 没时间看 既然复现了就记录一下吧 一、环境搭建 http://github.com/vulhub/vulhub/tree/master/spring/CVE-2022-22947 docker-compose up -d 二、漏...

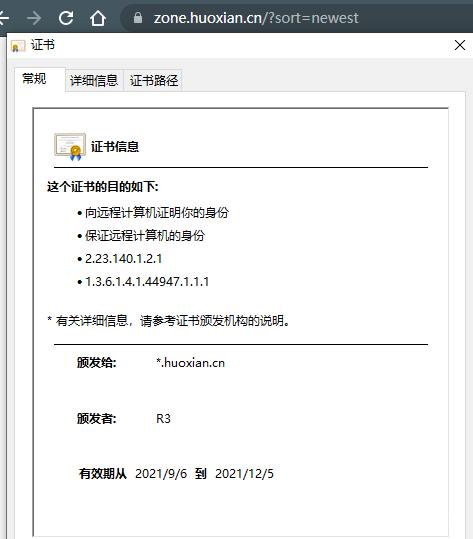

批量获取网站SSL证书里的域名

大佬们在日常刷洞过程中,或者批量扫某个POC时,总会扫到很多未知资产或者结果量太大一个个去验证资产归属太费时费力。而一些https站点的证书中能看到证书归属,一般通过证书定位的资产都比较准...

实战攻防演习之红队视角下的防御体系突破 @奇安信

地址:http://i0x0fy4ibf.feishu.cn/file/boxcnFaTDbhg5qQDzAlk8vrfNtc 文字来源于- 火线 Zone-云安全社区,安全小天地只做文章分享,如有侵权,请联系站长删除

bugbounty技巧聚合20211122

漏洞报告 【Internet Bug Bounty 1,200刀】Ruby - Regular Expression Denial of Service Vulnerability of Date Parsing Methods http://hackerone.com/reports/1404789 【Internet Bug Bounty...

bugbounty技巧聚合20211228

漏洞报告 【 VK.com 】#1300583 Баг с оплатой подписки http://hackerone.com/reports/1300583 【 LINE】OpenChat 聊天室机器人设置信息泄露 http://hackerone.com/reports...

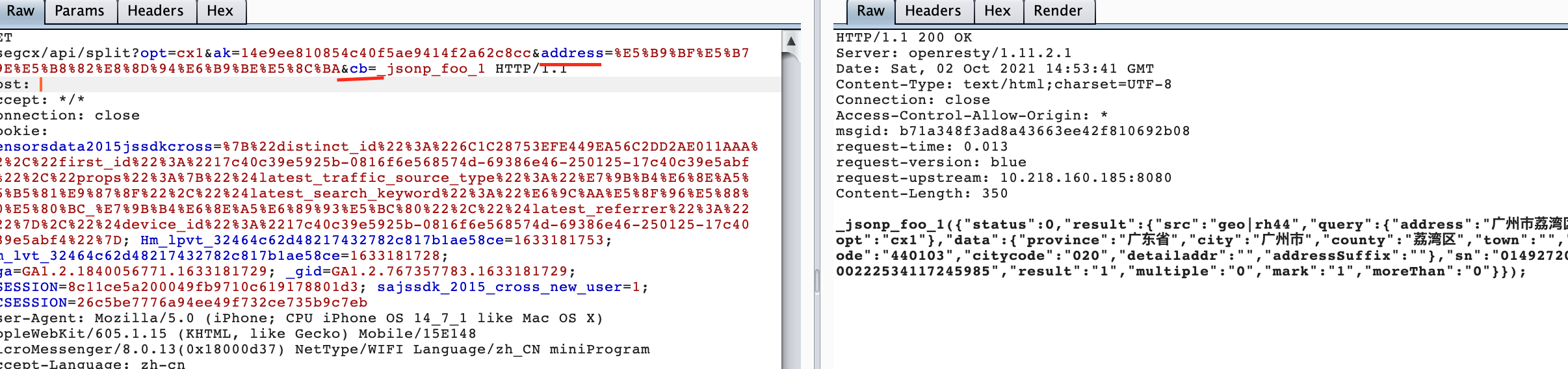

一次XSS的绕过思路

在最近的一次SRC打零工中,绕过了一个蛮有意思的xss防御 在上面的参数中address 可以插入<>,但不可以插入' ',会被\给反码成字符串 而cb参数就都可以插入 从我上面输入的字符串可以分析...

bugbounty技巧聚合20210928

漏洞报告 【Localize 50刀】文档名处的存储xss http://hackerone.com/reports/1321407 【Tor】Tor Browser using --log or --verbose logs the exact connection time a client connects to any...

bugbounty技巧聚合20211124

漏洞报告 【XVIDEOS 】No-Rate limit of current password on delete account endpoint(http://www.xvideos.com/account/close) http://hackerone.com/reports/1392287 【DigitalOcean】Blind X...

bugbounty技巧聚合20211215

漏洞报告 【MTN Group】表单重复提交 http://hackerone.com/reports/1165223 【MTN Group】XSS漏洞 http://hackerone.com/reports/1091165 【Mail.ru】通过类创建对话框导致存储型XSS http://ha...

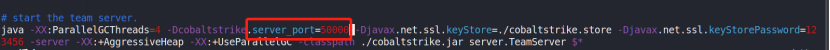

CS服务器隐匿自身操作

很多工具都带有自己的特征,像sqlmap、awvs等扫描器,一旦开扫就很容易被waf ban掉。内网的设备也捕获了一些工具的流量特征,像CobaltStrike本来是钓鱼的,结果因为没有隐匿自身特征反被上线。 ...

深夜写自己给自己画的饼(不介意的大佬可以点个star)

http://github.com/UzJu/Cloud-Bucket-Leak-Detection-Tools 文字来源于- 火线 Zone-云安全社区,安全小天地只做文章分享,如有侵权,请联系站长删除

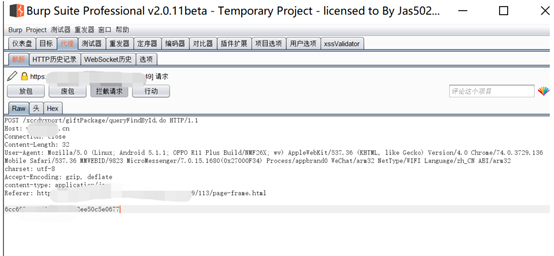

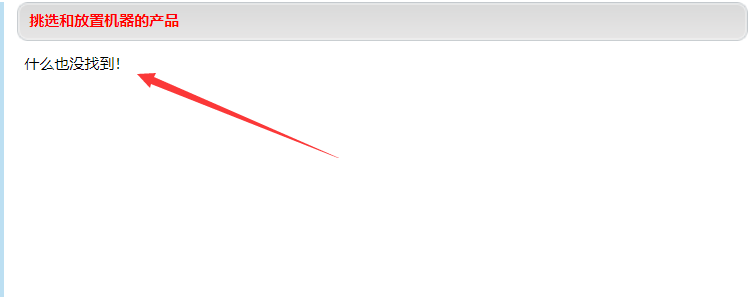

一次不会代码的代码审计

前言 由于小程序的便捷性,越来越多的应用迁移到了了小程序上,由此伴随着小程序上线前的日常渗透测试工作也开始增加。但小程序的测试中经常会遇到数据包被加密了,导致无法进行改包测试。和测...

渗透测试Tips

知己知彼,百战不殆 1、如果提示缺少参数,如{msg:params error},可尝使用字典模糊测试构造参数,进一步攻击。 2、程序溢出,int最大值为2147483647,可尝试使用该值进行整数溢出,观察现象。...

记手工SQL数字报错型注入

前言 上篇已经发了一篇回显型SQL注入,SQL剩下的还有报错型、盲注,今天再记一下报错型的流程,仅做参考 正文 1.先通过引号 判断该网站为数字型,payload直接拼接,无需引号闭合,当网站后直接...

渗透变得如此轻松!多亏看了第十七期「听火」线上会议沙龙

官方出会议总结啦!11月26号晚举行的第十七期「听火」线上会议沙龙高能不断。会议分享嘉宾为:303,分享议题为:看似朴实无华的弱口令。 引言 大家觉得在登录功能中常见的漏洞有哪些?常见的漏...

bugbounty技巧聚合20220111

漏洞报告 JNDI 反击——H2 数据库控制台中未经身份验证的 RCE http://jfrog.com/blog/the-jndi-strikes-back-unauthenticated-rce-in-h2-database-console/ 挖洞技巧 通过嵌套解析器条件对 XSS ...