排序

某菠菜 任意文件上传漏洞(0day)

0x01 漏洞描述 网络赌博是指通过互联网手段(非法赌博网站、博彩App、微信群等)进行的赌博活动。由于网络赌博不合法,资金不受法律保护,有很多“出老千”的行为,很多人被骗后往往不敢报...

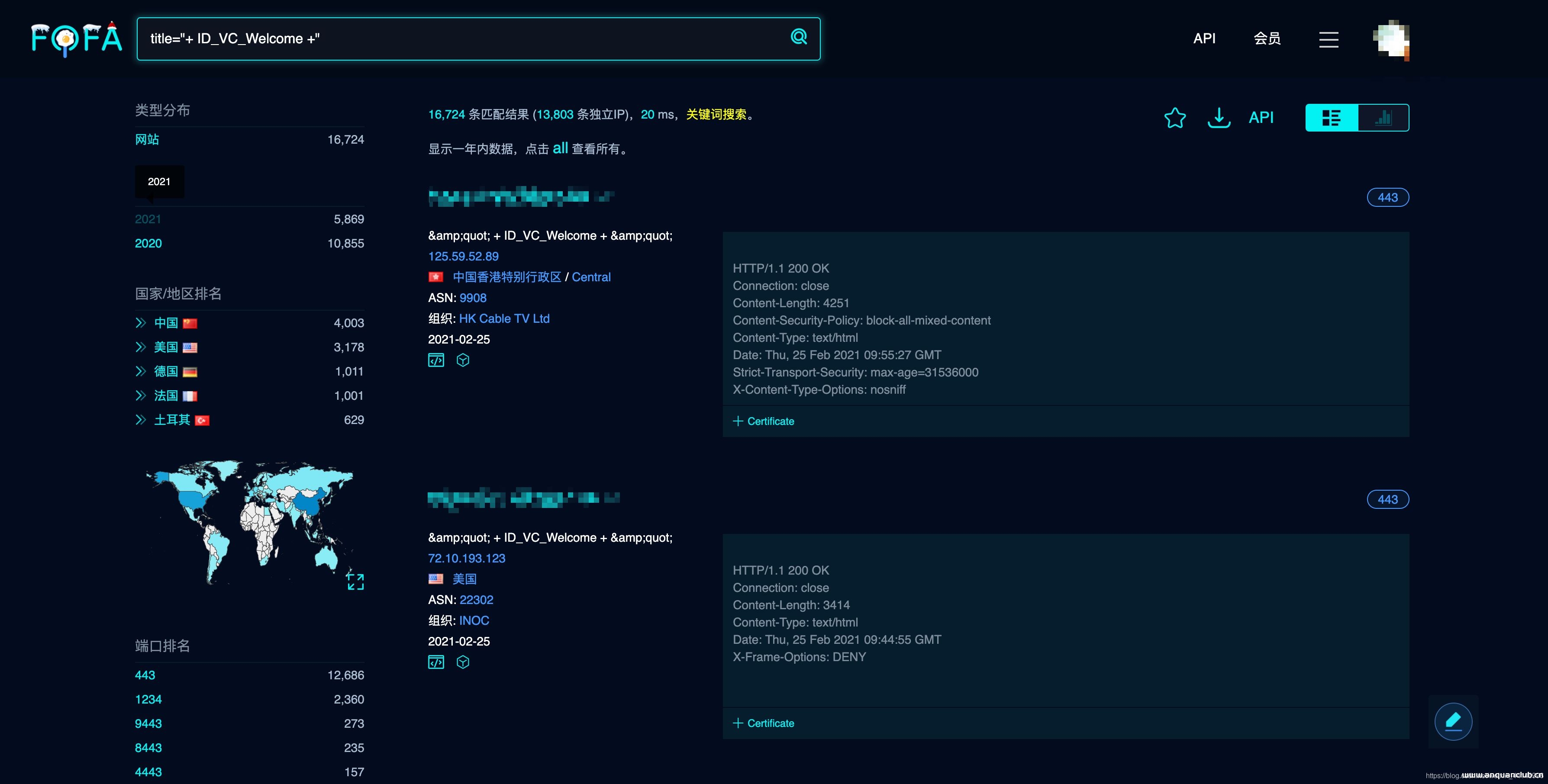

关于Vmware vcenter未授权任意文件上传漏洞(CVE-2021-21972)的问题_VMware

这篇文章主要介绍了Vmware vcenter未授权任意文件上传漏洞(CVE-2021-21972),本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 背景 CVE-2021-21972 ...

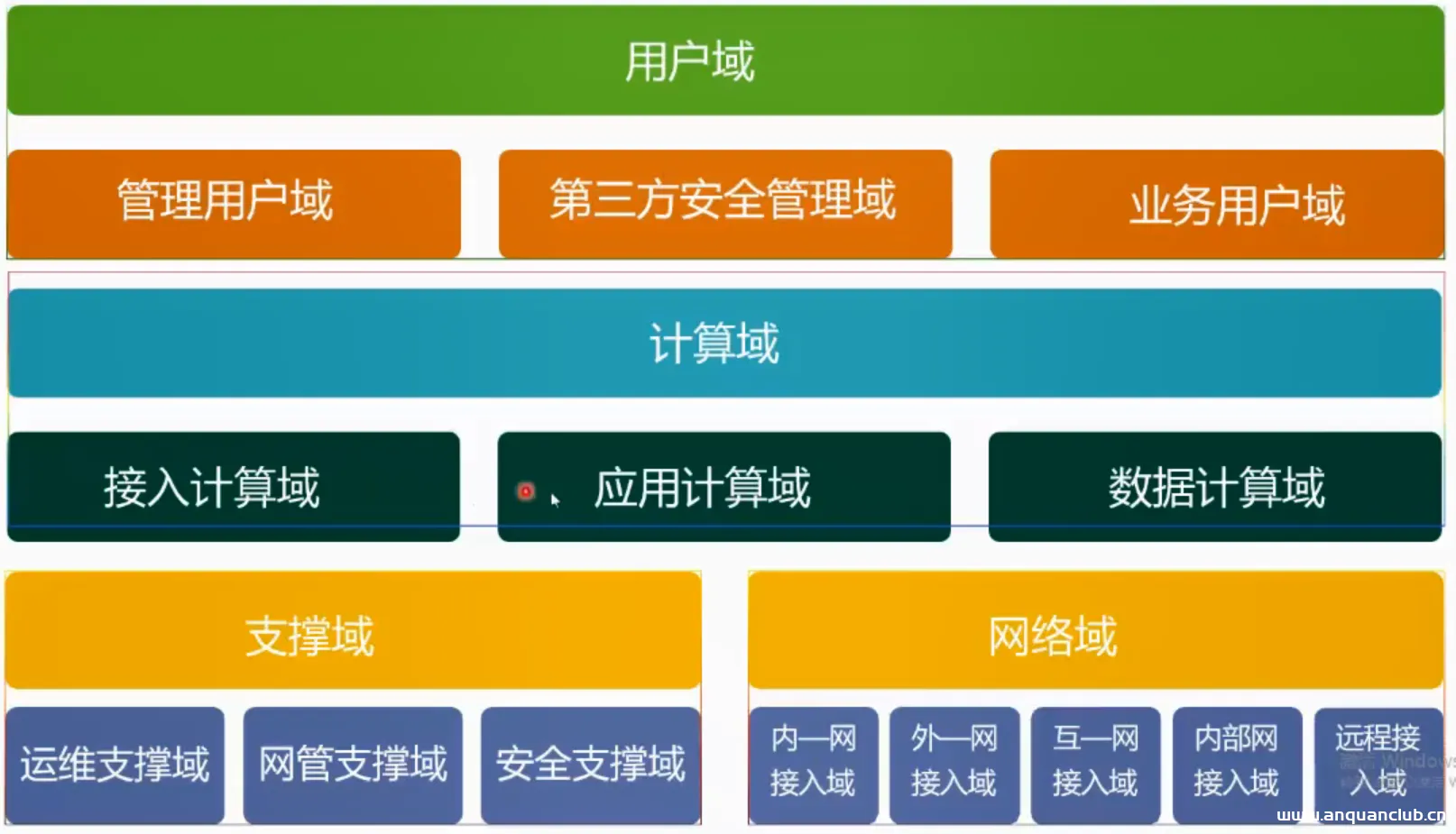

漏洞分类及安全防护 – hvv面试题

常见漏洞分类 CNNVD漏洞分类 漏洞分类 依据国标信息安全技术-安全漏洞分类标准,按照形成原因、所处空间和时间特征进行分类。 其他漏洞分类 操作系统漏洞-远程代码执行漏洞(MS17-010)加固方案 ...

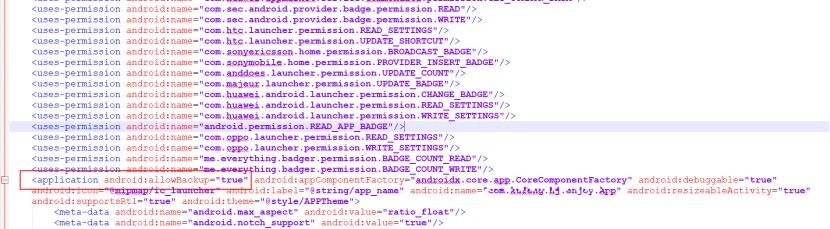

一个简单的Android-allowBackup漏洞记录

前言: 最近遇到个allowbackup-true的漏洞。在此做一个详细的记录,以下以某app为例,详细描述该漏洞的定义,复现过程及利用方式。 一、定义: Android官方对于这个属性的定义是,Android API L...

惊!!!一个网站惊现三个漏洞

又到周五了,摸着摸着就又是一周。 开局直接三个系统?不管点哪里都是同样的功能.....真** 瞄了一眼全部存在的功能点,登陆接口、注册接口、上传接口(删除??接口) 任意文件删除: 上传功能...

bugbounty技巧聚合20220124

漏洞报告 【Recorded Future】通过用户名参数反射 XSS http://hackerone.com/reports/1201134 【Imgur】反射型xss http://hackerone.com/reports/1058427 【 Internet Bug Bounty】缓冲区溢出 h...

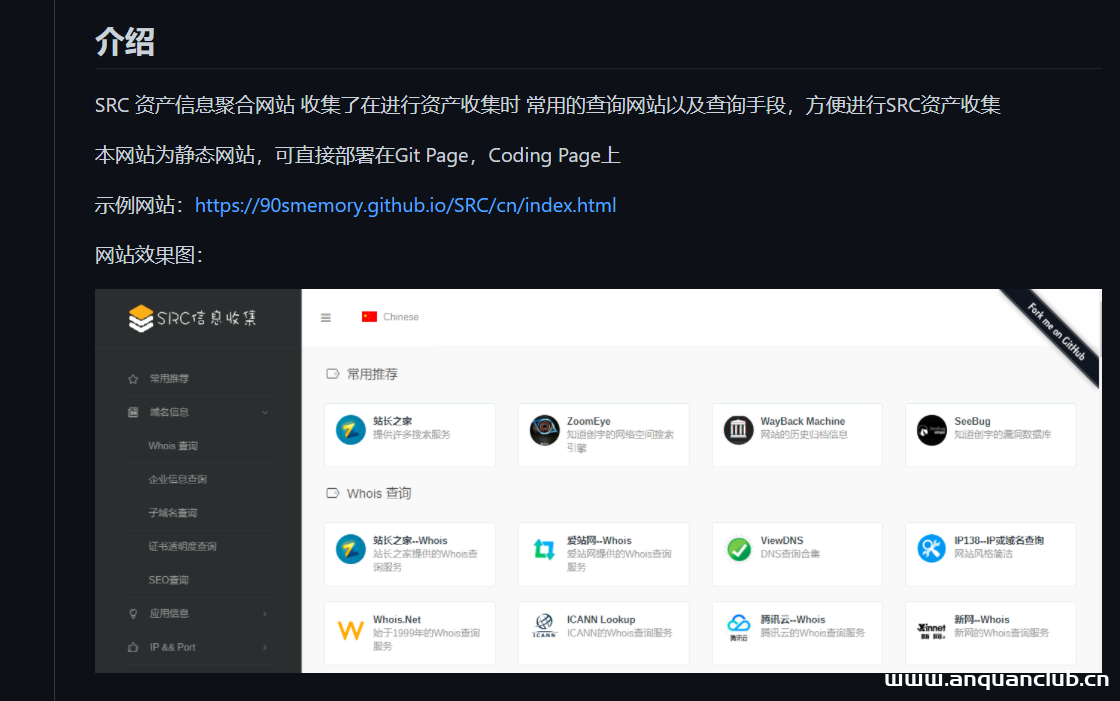

本地自用信息收集网站(源码)

git clone http://github.com/90smemory/SRC.git 文字来源于- 火线 Zone-云安全社区,安全小天地只做文章分享,如有侵权,请联系站长删除

bugbounty技巧聚合20210901

Affirm [#1312365 Subdomain takeover due to non registered TLD ██████████.█████.██████.com ] #1213580 Open Redirect UPchieve #1166066 No Rate Limit On Reset Pas...

bugbounty技巧聚合20220106

漏洞报告 【8x8】XSS漏洞 http://hackerone.com/reports/1440161 【Mattermost 】 能够诱使受害者在特定会话中使用伪造的电子邮件地址,然后取回帐户 http://hackerone.com/reports/1357013 【T...

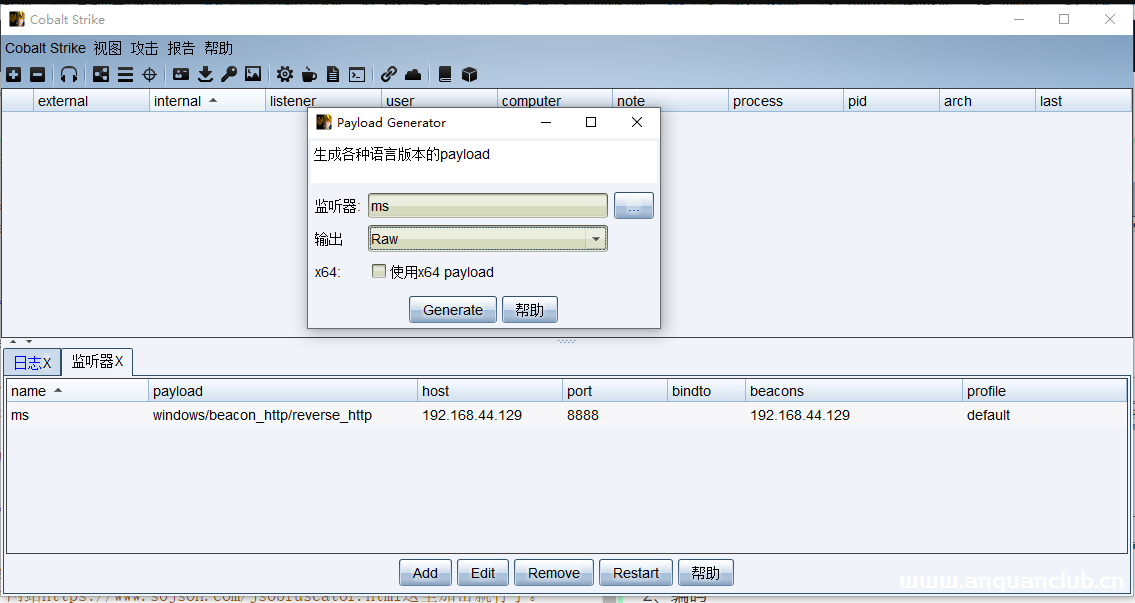

cobaltstrike免杀过360和火绒

在免杀之前需要自己处理一下cobaltstrike的相关特征,和更新一下证书。不然虽然文件免杀了,可是上线的时候会有特征,会被火绒拦截。 具体参考以下文章 http://www.wangan.com/articles/1144 ht...

修复3个9.8分漏洞,微软发布12月累积更新

沿袭惯例,微软如期发布了12月的安全更新。更新补丁涉及Windows Media、Microsoft Office、Microsoft PowerShell、Edge浏览器、Windows内核等。补丁包括:26个远程代码执行漏洞21个特权提升漏洞...

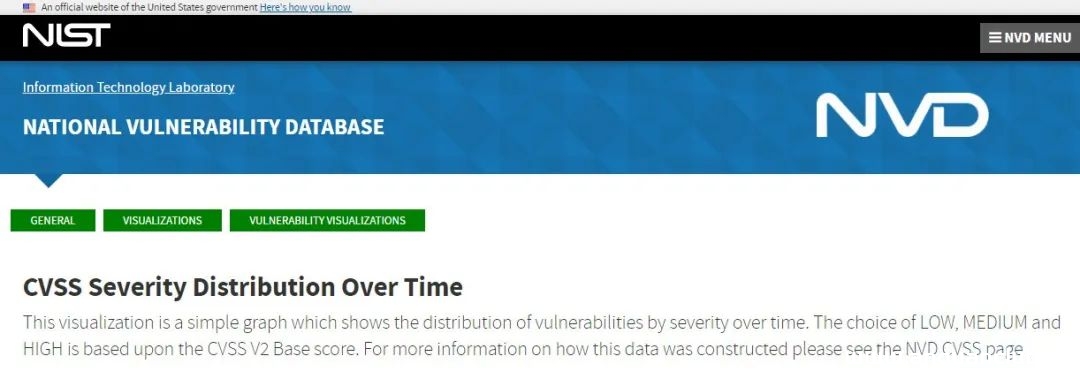

2021年报告的漏洞总数揭露,创历史新高

2021年总共报告了多少个漏洞呢?答案是18378个。这一数据来自美国国家标准与技术研究院(NIST)发布的一张统计表。今年报告的漏洞总数创历史新高,其中高严重性漏洞数量略有下降,去年是4381个...

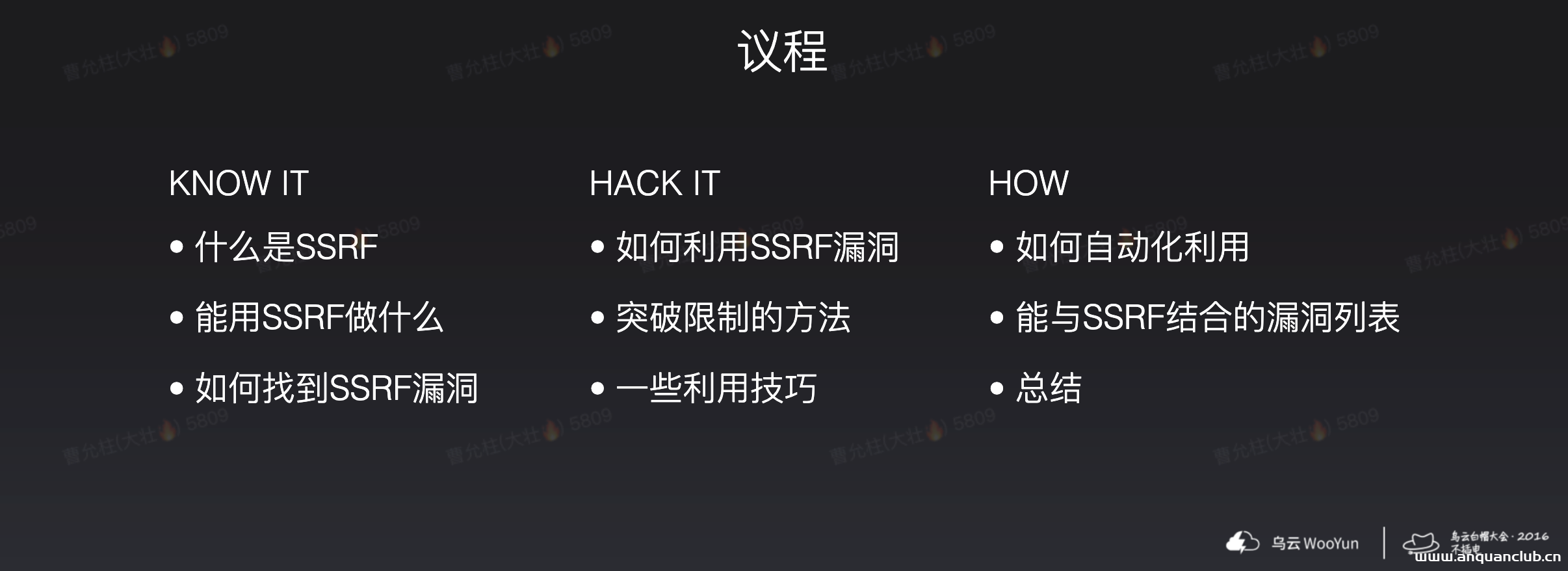

国内SRC漏洞挖掘技巧与经验分享

下载:http://i0x0fy4ibf.feishu.cn/file/boxcnMcajKRWLrwW0s36QUQmEGf 简介: 信息收集 子域名收集 IP段收集 端口扫描 字典的收集与使用优化 字典的获取 通过字典突破的案例 字典的使用与优化 ...

奇葩漏洞面面观

下载地址:http://i0x0fy4ibf.feishu.cn/file/boxcnP2siX6p3DN3YjKEomok3kb 简介 0x00 众里寻他千百度 0x01 精骛八极,心游万仞 0x02 天下大事,必作于细 0x03 不破楼兰终不还 0x04 工欲善其事,...

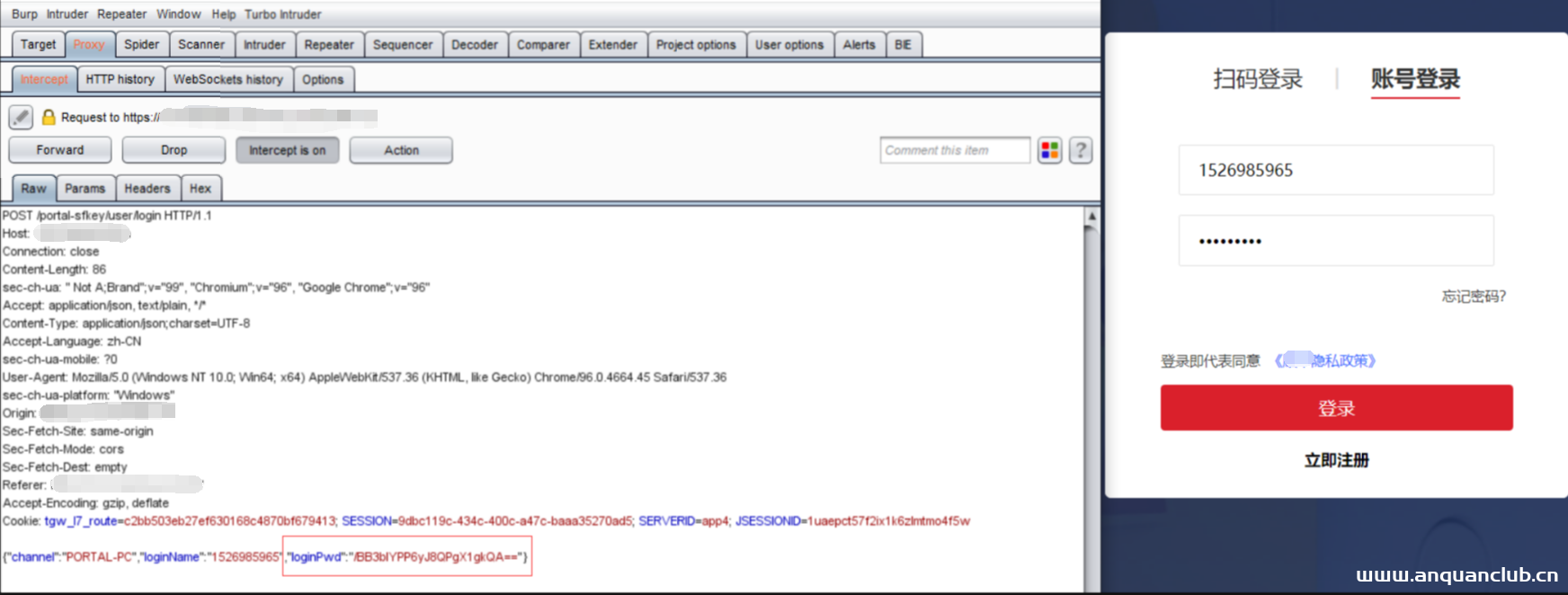

挖洞小技巧–JS简单逆向

1、以下面网站为例,密码为:qazwsx123,首先抓包,发现加密后的密码为:/BB3blYPP6yJ8QPgX1gkQA==,对应字段loginPwd 2、密码无法进行常规解码方式解开时,但是我们想对此处进行相关测试,比如...