前言

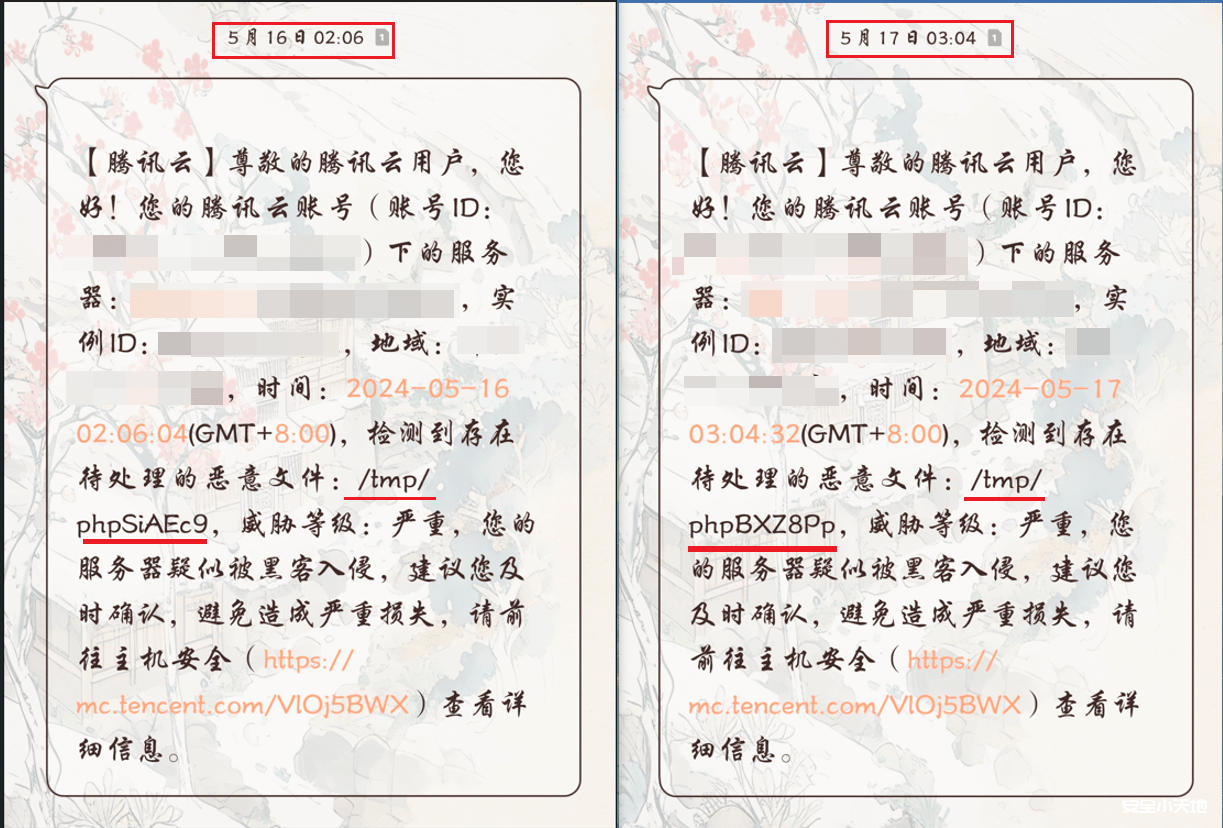

内部交换机有异常解析恶意域名www.sjdxb120.com,dns解析得到ip192.238.192.11,情报中心标记为银狐,记一次对银狐木马的应急排查及分析。

银狐样本常驻内存,落地文件可能已自删除或难以定位,且常利用系统白名单程序进行注入。所以先进行拍摄内存快照,设备拍了快照

sha256:2e7230657e27ed7f47cb8a8018c7bac088bfa7ee20e168e3665385ec35734c01

攻击链

运行VC_radist.x64.exe释放以下三个

DIClr.exe 白文件加载器。它的唯一作用是利用 DLL劫持 技术,静态导入并加载恶意的 JNcJW1c.dll。

JNcJW1c.dll这是一个VMProtect保护的恶意 DLL。它导出了大量无意义的函数供 EXE 导入。它的核心任务是:读取并解密 wBTlc3Jj.e,然后在内存中执行最终的恶意代码

wBTlc3Jj.e (加密载荷)表面伪装:文件头是标准的 PNG 格式,甚至包含合法的 IDAT(图像数据)块,前面的数据解压后是一个约 1.4MB 的合法数据流。真正的恶意代码被拼接在其 Zlib 压缩数据流的末尾。

UAC Bypass 技术的指纹

![图片[1]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316152903.png)

排查到添加的服务项,同时通过每10s循环执行bat脚本

![图片[2]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316152917.png)

![图片[3]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316152943.png)

![图片[4]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316152950.png)

![图片[5]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316152954.png)

![图片[6]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316152957.png)

定位到恶意载荷的释放目录为C:\ProgramData\latest-b

以下内容都是在Windows操作

取证

可以先将被注入的进程挂起,以防万一有些针对性的就是一次性,检测到什么东西或者重启那就没了

然后是拍快照,可以用这个DumpIt工具,可以用这个工具生成内存映像,也就是个快照,然后再用其它工具分析生成的.dmp .raw文件

hiberfil.sys

电脑开着休眠功能时,系统会把当前所有内存里的内容(比如正在运行的程序、系统状态、甚至没关掉的文档数据)都 快照”下来,存到hiberfil.sys这个文件里。等你下次开机,系统直接读这个文件,就能快速恢复到之前的状态,

pagefile.sys

这个是虚拟内存的载体,这个就比较复杂了,操作系统是以4KB(通常)的页(Page)为单位进行管理的。在 pagefile.sys 中,这些页是乱序存放的。你可能找到了恶意代码的头部,但找不到它的尾部,因为它被分散到了文件的其他位置。

这两个驱动相当于孪生兄弟,恶意软件恶意软件再怎么隐藏也要运行,肯定会留在内存里。

![图片[7]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153014.png)

![图片[8]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153018.png)

根据ip找进程,提取样本

用dumpit生成dmp文件,对生成的 dmp 文件使用Volatility3进行分析

windows.info

确认 NT BuildLab 版本;记得安装符号哦

![图片[9]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153027.png)

19041 对应的是 Windows 10, Version 2004 (20H1)

windows.netscan

网络连接排查,这是效率最快的操作,找到可疑的ip定位到进程,要不然直接看进程是很麻烦的,我们在进行排查时,木马已经完成进程注入,权限维持操作,所以找到连接比分析进程更快。,命令查看外联

主要关注ESTABLISHED 状态的连接, CLOSE_WAIT 或 TIME_WAIT也要注意一下,短连接的可能性也挺大的

进程关联:是哪个进程发起的连接?如果是 notepad.exe 或 svchost.exe 连了一个外网 IP,这就非常可疑。

发现 PID 4552 与恶意 IP 192.248.192.11建立连接

![图片[10]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153036.png)

windows.malfind –pid 4552 –dump 提取内存段

放进ida分析一下

![图片[11]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153045.png)

![图片[12]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153049.png)

![图片[13]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153052.png)

log文件是记录键盘粘贴版的信息

键盘记录,[enter], [lshift], [rshift], [ctrl], [caps], [numlock]

![图片[14]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153103.png)

![图片[15]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153105.png)

![图片[16]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153109.png)

检测安全软件qqpcTray腾讯管家,hipsdaemon火绒,还有360

通过 sihost.exe 持续发起 SSH 连接到 192.238.192.11.22 的行为

尝试将系统进程结束(危险操作),结束后有注入到taskhostw,目标都是系统进程

![图片[17]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153118.png)

![图片[18]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153120.png)

![图片[19]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153123.png)

之前看到sihost的parent时svchost,pid1608没有问题,sihost是傀儡进程,uhssvc.exe (Update Health Service) ???

![图片[20]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153131.png)

在程序目录中创建文件

C:\ProgramData\3A5CB5D3C6A334EAFDCC8265098F70E1\config.ini

config.ini文件

![图片[21]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153140.png)

![图片[22]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153144.png)

原样本和释放的dll都有加壳,释放的文件也设置为 隐藏(H)+系统(S)属性,要把隐藏受保护的操作系统文件也取消勾选,给它压缩也可以看到

这个文件夹

![图片[23]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153151.png)

![图片[24]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153154.png)

![图片[25]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153158.png)

这是dll的壳

![图片[26]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153206.png)

![图片[27]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153212.png)

windows.pstree,windows.psscan两个命令就头晕信息太多

windows.cmdline看所有进程的命令行参数的

![图片[28]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153219.png)

VC_radist.x64.exe进程加载也是始终显示tmp类型

C:\Users\admin\AppData\Local\Temp\is-O4B75.tmp_2e7230657e27ed7f47cb8a8018c7bac088bfa7ee20e168e3665385ec35734c01.tmp

查支持的语言

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Nls\Sorting\Versions

Internet Explorer的安全设置

查看HKEY_CURRENT_USER\SOFTWARE\Microsoft\Internet Explorer\Security

HKEY_CURRENT_USER\Control Panel\International\Geo

存储当前用户地理区域配置的核心注册表项

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\ComputerName\ActiveComputerName

电脑名称

_2e7230657e27ed7f47cb8a8018c7bac088bfa7ee20e168e3665385ec35734c01.exe /SPAWNWND=602FE

7932_2e7230657e27ed7f47cb8a8018c7bac088bfa7ee20e168e3665385ec35734c01.tmp" /SL5="50180,18787246,913920,C:\Users\admin\Desktop\_2e7230657e27ed7f47cb8a8018c7bac088bfa7ee20e168e3665385ec35734c01.exe" /SPAWNWND=60032 /NOTIFYWND=$602FE![图片[29]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153303.png)

DlCLr.exe

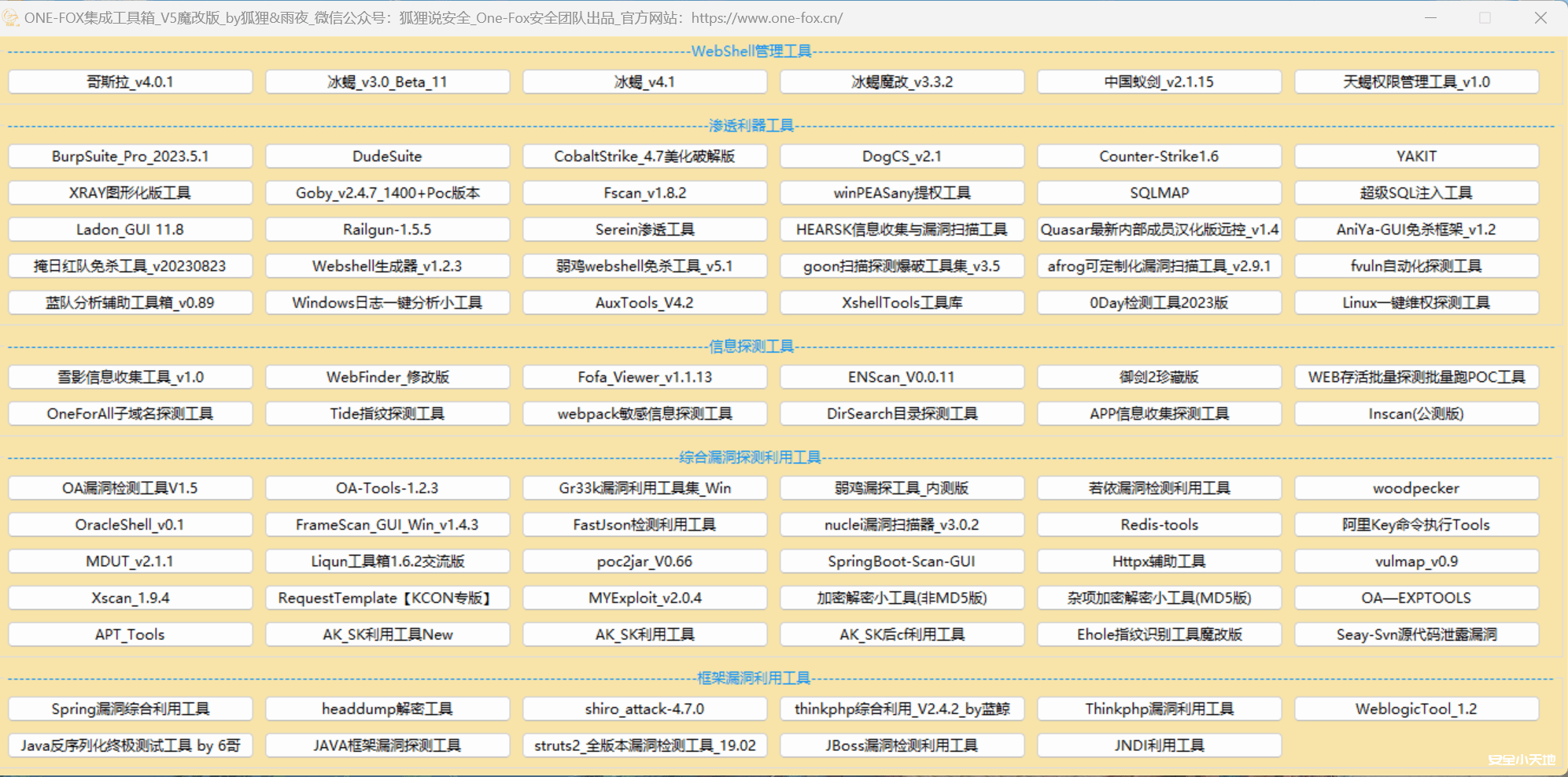

添加defender的排除路径

powershell -Command “Add-MpPreference -ExclusionPath ‘C:\ProgramData\latest-b\pstbA'”

![图片[30]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153314.png)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography

读取机器的 GUID

setup64.tmp

出现 pWATUAWAH、D$pE3 等无意义乱码字符串还有加密

![图片[31]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153323.png)

![图片[32]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153327.png)

大量 PADDING 填充,从 .rdata 节区的 API 字符串 GetCommandLineW、SetConsoleCtrlHandler、OpenProcess 可判断程序具备解析命令行参数、进程操作、系统目录读取等能力,/SPAWNWND=$60032,通过命令行参数指定窗口句柄注入

注入 sihost.exe

![图片[33]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153334.png)

正常的manifest

conhost.exe

??\C:\WINDOWS\system32\conhost.exe 0xffffffff -ForceV1

slui.exe

C:\WINDOWS\System32\slui.exe -Embedding

检查代理服务器信息HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings

InnoSetup的特征

![图片[34]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153343.png)

![图片[35]-银狐木马应急响应实录:发现、取证与分析-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/03/d2b5ca33bd20260316153347.png)

初始入侵: 通过伪装成安装包的 1234.exe(修改版 Inno Setup)进行投递。

白利用 (DLL Side-Loading):

白文件: DIClr.exe (合法的加载器)。

恶意 DLL: JNcJW1c.dll (被恶意替换,负责解密 Payload)。

加密载荷: wBTlc3Jj.e (伪装成 PNG 图片,在文件尾部通过隐写术藏匿了 13.6MB 的加密数据)。

辅助工具: 捕获到 __setup64.exe,这是一个特权辅助工具,用于修改系统 ACL(访问控制列表)和注册 COM 组件。

持久化机制 (复活原理)

服务级后门: 创建了随机名恶意服务 xr1hh。

守护脚本 (Watchdog):恶意服务启动了 cmd.exe,运行位于 Windows 下的动态生成脚本

逻辑: 脚本死循环检测进程 PID,一旦进程结束立即重启服务,实现无限复活。

进程注入 (PPID欺骗): 恶意代码注入到 uhssvc.exe (Update Health Service) 和 sihost.exe 中

处置建议:

- 删除

.bat脚本及C:\ProgramData\latest-b下的文件。

- 服务清除: 停止并删除恶意服务

xr1hh。

- 网络阻断: 封禁 IP

domain: www.sjdxb120.com

ip: 192.238.192.11

请登录后查看评论内容