记一次某事业单位的二杀

作者:用户iT40DJEXyz

https://xz.aliyun.com/news/91912

文章转载自 先知社区

思路总结:

找到同一个子域名的其他网站 把存在弱口令登录成功的响应包复制 然后替换给目标网站

开题:

理解:对于类似与旅游等需要预约的单位 后台一定是存储游客信息的 所以对这些目标渗透的话 后台是个香饽饽

第一杀:

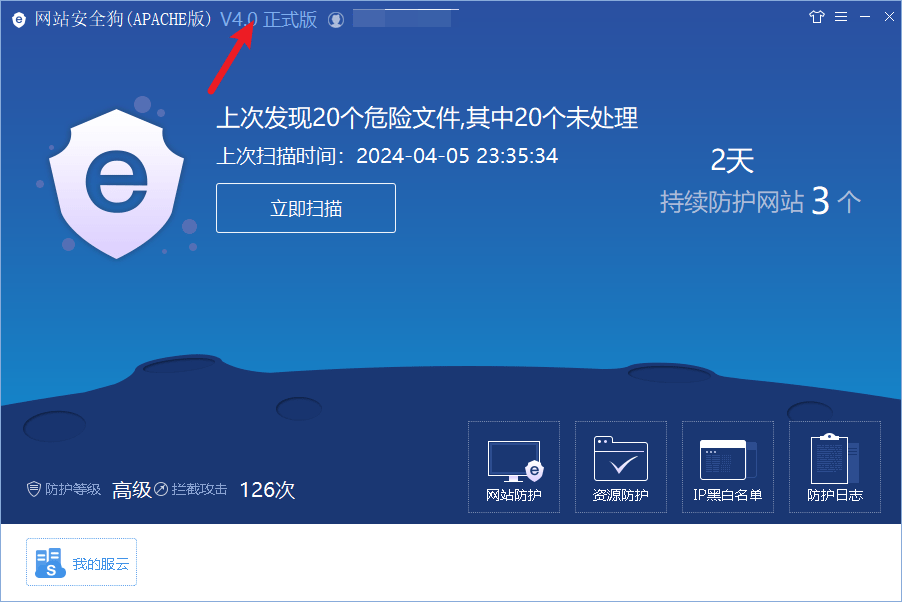

找到一个博物馆事业单位的小程序

![图片[1]-记一次某事业单位的二杀-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260424170657.png)

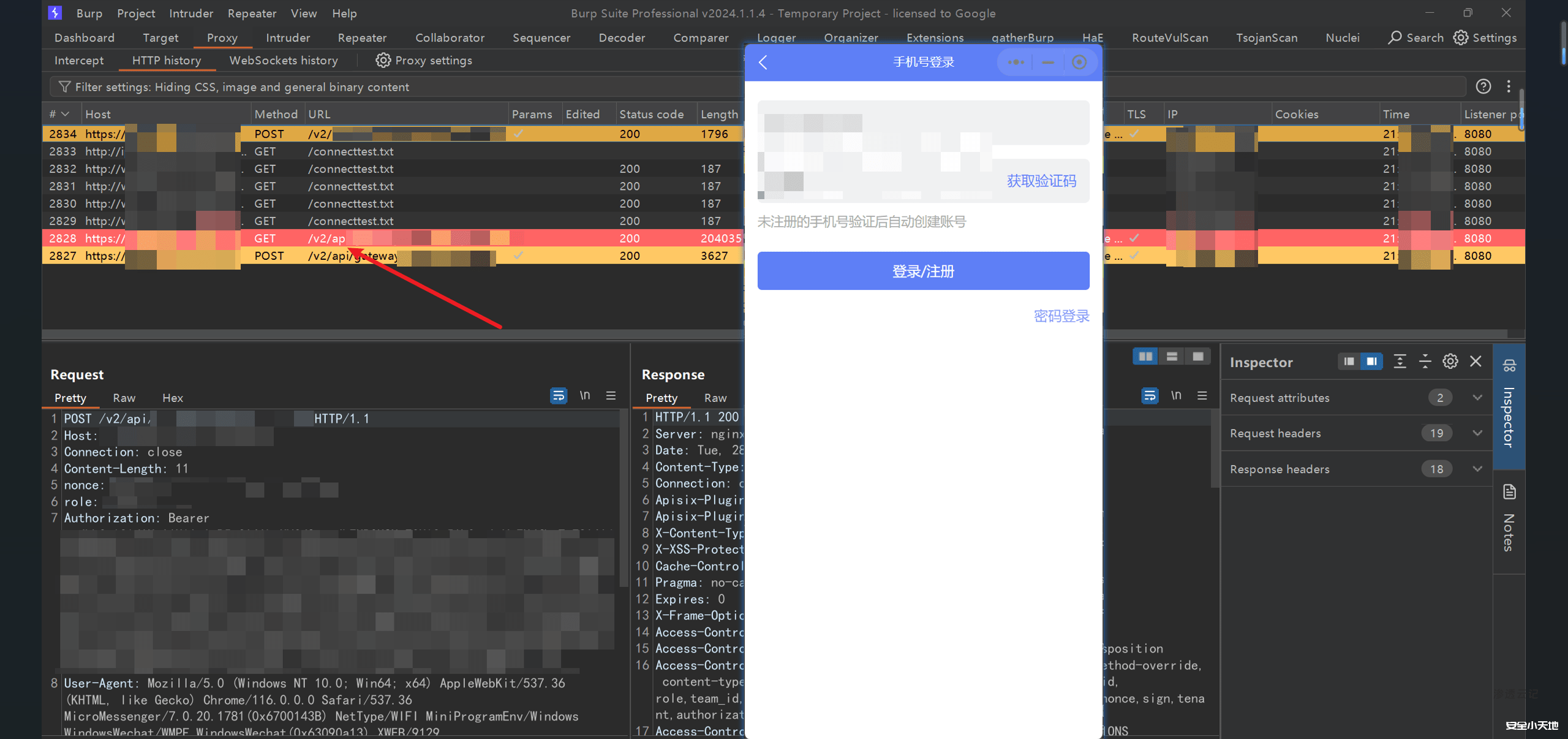

带着去后台的想法 没有测试小程序内部的漏洞 进去小程序的同时抓包:

![图片[2]-记一次某事业单位的二杀-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260424170732.png)

这里把host内容放到web端浏览器:

不多说了 弱口令直接就进去了 已经被修复了

第二杀:

还是第一次熟悉的登录框

![图片[3]-记一次某事业单位的二杀-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260424170837.png)

再次尝试爆破一波弱口令 这里我就不复现了 没有弱口令:

![图片[4]-记一次某事业单位的二杀-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260424170848.png)

尝试修改响应内容:

![图片[5]-记一次某事业单位的二杀-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260424170856.png)

改一下ok试试 这里还是不行:

![图片[6]-记一次某事业单位的二杀-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260424170906.png)

![图片[7]-记一次某事业单位的二杀-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260424170923.png)

尝试浏览器插件敏感路径 这啥玩意啊 。。。这都不用看了:

![图片[8]-记一次某事业单位的二杀-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260424170934.png)

尝试js查询敏感信息 这里也是没有的:

![图片[9]-记一次某事业单位的二杀-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260424170947.png)

目录我用dirsearch工具扫描 也是没有发现敏感信息的

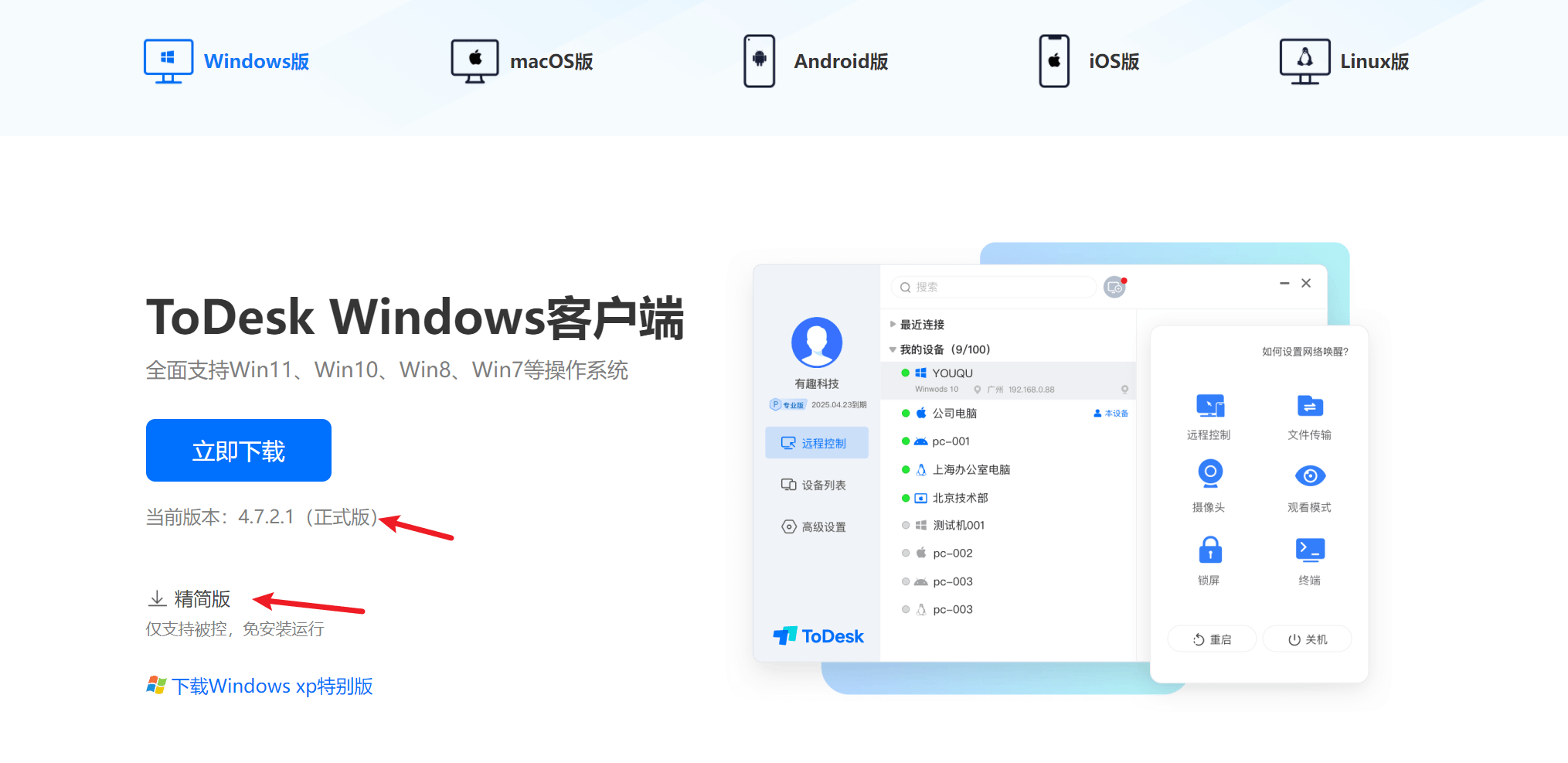

这个时候就没招了 难道要放弃了?诶哟打了这么长时间 不能就这样啊 突然我灵光一闪 修改响应内容是我不知道成功的效果是什么 随便写个ok 那么之前这个子域名存在弱口令 我可以找到别的网址 然后把弱口令登录成功的响应复制一下 然后替换目标单位啊 尝试一下 这里收集到了一个:

![图片[10]-记一次某事业单位的二杀-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260424171001.png)

奥奥 原来是这个样子的啊 那我直接复制一下响应:

![图片[11]-记一次某事业单位的二杀-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260424171011.png)

![图片[12]-记一次某事业单位的二杀-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260424171018.png)

数据危害 100w+身份证号:

![图片[13]-记一次某事业单位的二杀-渗透云记 - 专注于网络安全与技术分享](https://b.encenc.com/wp-content/uploads/2026/04/d2b5ca33bd20260424171030.png)

这里用到登录框渗透思路(这里只说常见的几种):

1.先去尝试弱口令 一些单位弱口令会修改可能从admin123修改为一些稍微强一点的弱口令 但是还是可以爆破出来 在这里尝试爆破无果

2.通过浏览器插件”看雪“ 观察是否有路径拼接导致的未授权 这里尝试无果

3.对js文件进行简单的查询敏感字符 eg:admin ,passwd,password等 如果专项打的话还可以进行简单的js逆向

4.对响应内容替换等等

5.用目录扫描工具dirsearch等等去扫描

请登录后查看评论内容