最新发布第42页

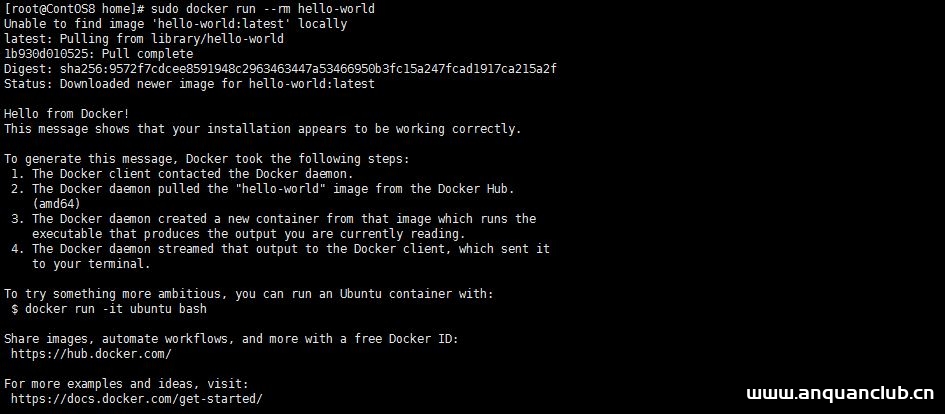

Docker+K8S 集群环境搭建及分布式应用部署_docker

这篇文章主要介绍了Docker+K8S 集群环境搭建及分布式应用部署,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1.安...

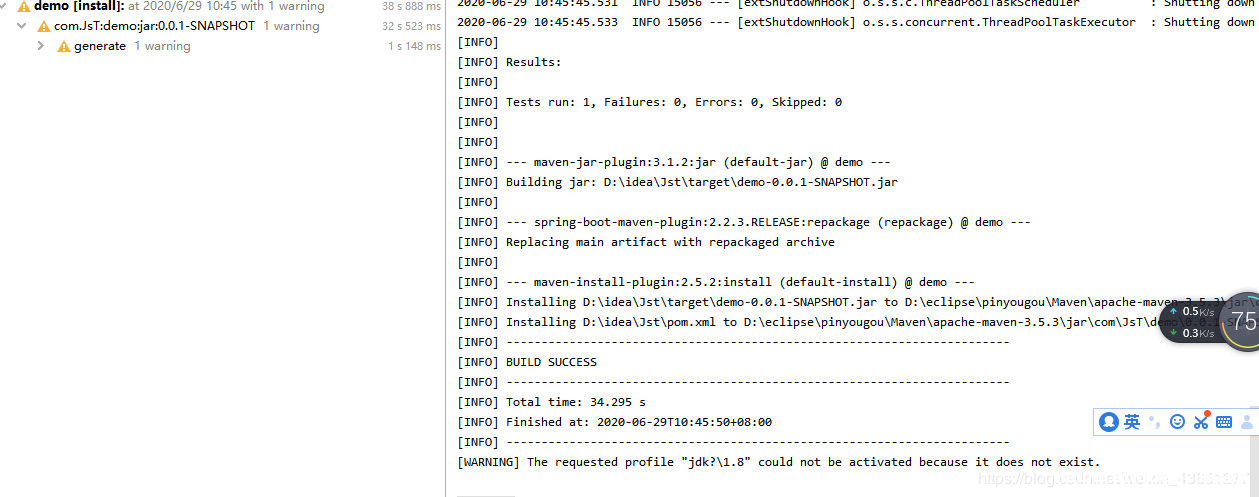

服务器使用Nginx部署Springboot项目的详细教程(jar包)_nginx

这篇文章主要介绍了服务器使用Nginx部署Springboot项目的详细教程(jar包),本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 1,...

服务器安装宝塔面板无法远程连接数据库的解决方法_Linux

这篇文章主要介绍了服务器安装宝塔面板无法远程连接数据库的解决方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习...

浅谈linux模拟多线程崩溃和多进程崩溃_Linux

这篇文章主要介绍了浅谈linux模拟多线程崩溃和多进程崩溃,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 结论是:...

Ubuntu 20.04换阿里源的方法_Linux

这篇文章主要介绍了Ubuntu 20.04换阿里源的方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 注意,这篇文章其...

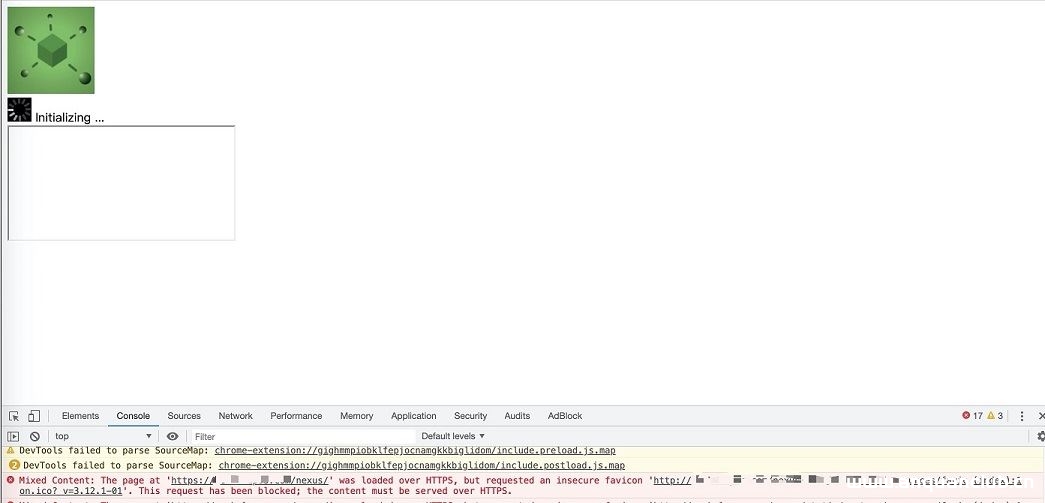

Nexus使用nginx代理实现支持HTTPS协议_nginx

这篇文章主要介绍了Nexus使用nginx代理实现支持HTTPS协议,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 背景 公司全部网站需要支持 HTTP...

Nginx限制IP访问某些页面的操作_nginx

这篇文章主要介绍了Nginx限制IP访问某些页面的操作,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 1、要禁止所有IP访问a1.htm a2.htm a3.htm这个三个页面在location可以这...

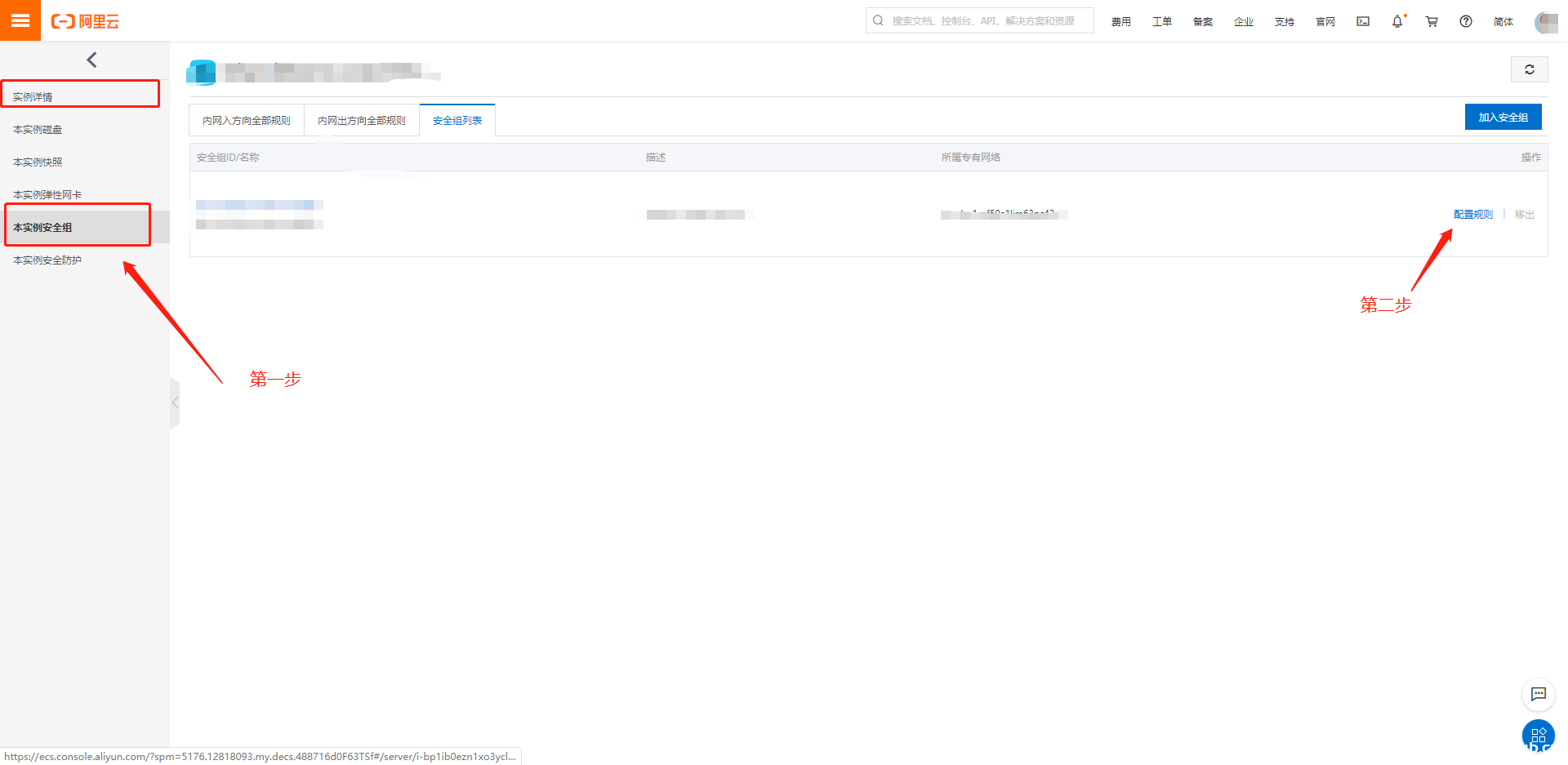

阿里云Centos7.X 如何对外开放端口的方法步骤_Linux

这篇文章主要介绍了阿里云Centos7.X 如何对外开放端口,本文通过图文并茂实例图文相结合给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 一句话:如果你...

Linux 中的防火墙 ufw 简介_Linux

ufw(简单防火墙Uncomplicated FireWall)真正地简化了 iptables,它从出现的这几年,已经成为 Ubuntu 和 Debian 等系统上的默认防火墙。这篇文章主要介绍了Linux 防火墙 ufw 简介,需要的朋友可...

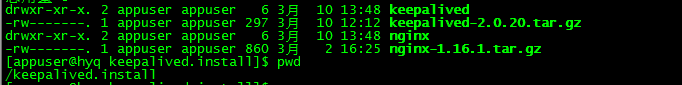

Nginx+Keepalived实现双机主备的方法_nginx

这篇文章主要介绍了Nginx+Keepalived实现双机主备的方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 前言 首先...

查看docker镜像中文件的方法_docker

在本篇文章里小编给各位分享的是关于查看docker镜像中文件的方法,有兴趣的朋友们可以参考学习下。 怎么查看docker镜像中的文件 一、如果是已运行的 对于已经运行的镜像,我们可以通过其Contrai...

CentOS 8.1下搭建LEMP(Linux+Nginx+MySQL+PHP)环境(教程详解)_Linux

LEMP是一个软件堆栈,包含一组免费的开源工具,这些工具用于为高流量和动态网站提供动力。 这篇文章给大家介绍如何在CentOS 8 Linux发行版上安装LEMP服务器,本文通过实例代码给大家介绍的非常...

Linux locate命令的使用方法_Linux

这篇文章主要介绍了Linux locate命令的使用方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 01. 命令概述 locat...

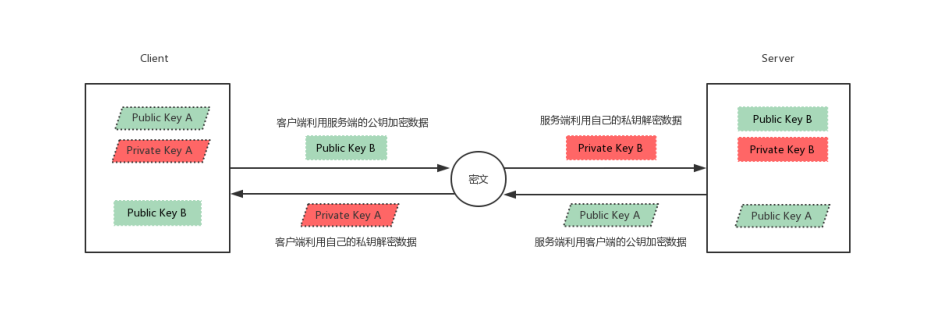

Linux系统中SSH服务基于key认证实践的过程_Linux

这篇文章主要介绍了Linux系统中SSH服务基于key认证实践,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 众所周知ssh是目前较可靠,专为远程登录会话和其他网络服务提...

centos6使用docker部署redis主从数据库操作示例_docker

这篇文章主要介绍了centos6使用docker部署redis主从数据库操作,结合实例形式分析了centos6环境下docker部署redis主从数据库相关命令与使用技巧,需要的朋友可以参考下 本文实例讲述了centos6使用...

CentOS8上用Docker部署开源项目Tcloud的教程_docker

这篇文章主要介绍了CentOS8上用Docker部署开源项目Tcloud,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 一、安装Docker 1、我是虚拟机装的Centos7,linux 3.10 内...