最新发布第64页

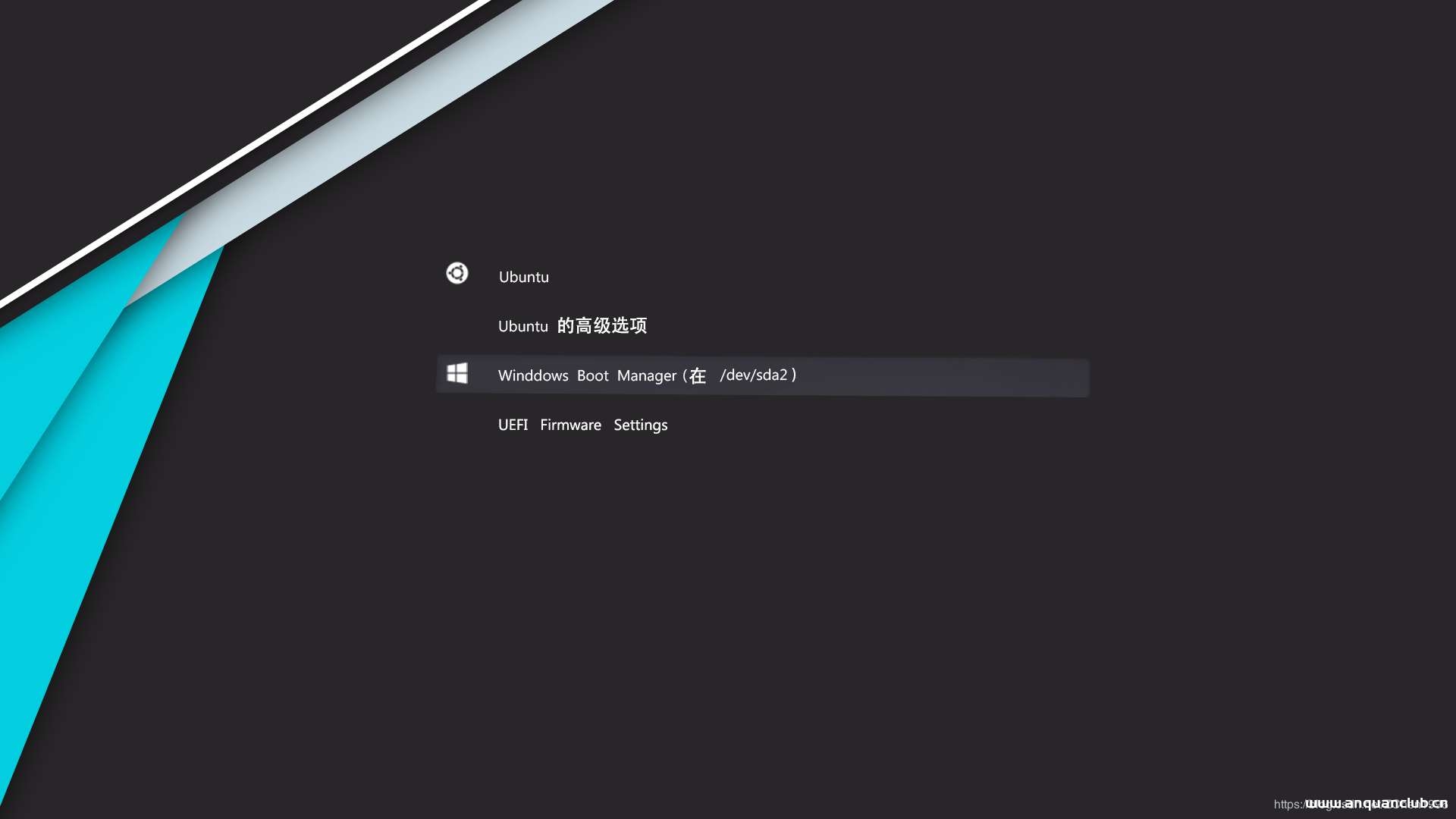

win10 + Ubuntu20.04 LTS双系统引导界面美化_Linux

这篇文章主要介绍了win10 + Ubuntu20.04 LTS双系统引导界面美化,文中通过图文示例介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 效...

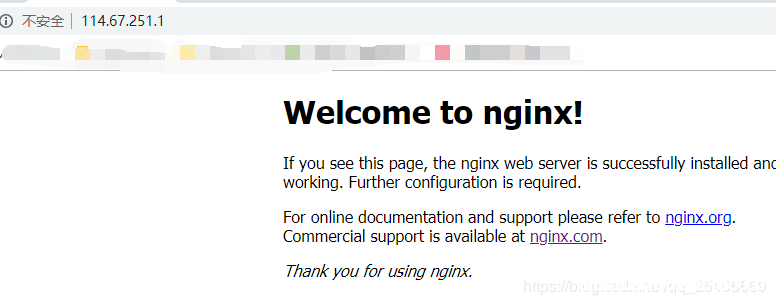

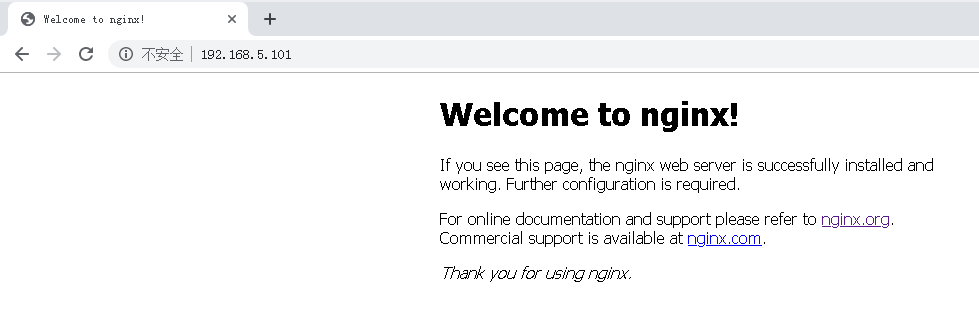

详解docker nginx 容器启动挂载到本地_docker

这篇文章主要介绍了详解docker nginx 容器启动挂载到本地,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 首先ngin...

浅谈Linux下修改/设置环境变量JAVA_HOME的方法_Linux

这篇文章主要介绍了浅谈Linux下修改/设置环境变量JAVA_HOME的方法,环境变量一般是指在操作系统中用来指定操作系统运行环境的一些参数。环境变量是在操作系统中一个具有特定名字的对象,它包含...

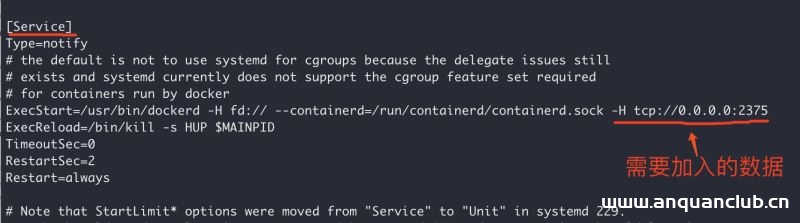

Docker开启远程安全访问的图文教程详解_docker

这篇文章主要介绍了Docker开启远程安全访问的详细教程,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 一、编辑docker.service...

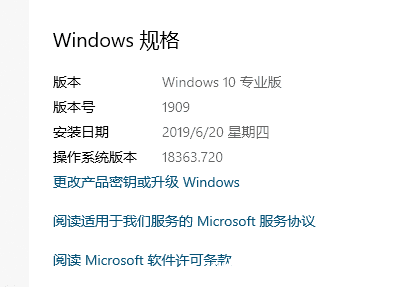

如何使用win10内置的linux系统启动spring-boot项目_Linux

这篇文章主要介绍了如何使用win10内置的linux系统启动spring-boot项目,需要的朋友可以参考下 1.安装win10内置linux子系统 1.1.安装linux子系统 1.1.1.升级或者重装linux系统 1.系统要求 ...

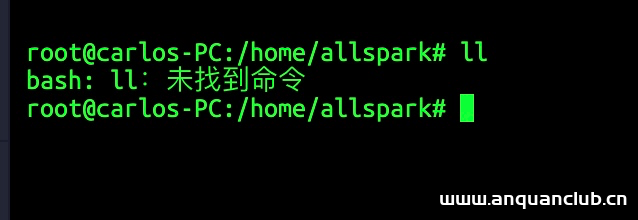

解决Linux常用命令“ll”失效或命令未找到的问题_Linux

这篇文章主要介绍了Linux常用命令“ll”失效或命令未找到的问题及解决方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 问题: 常用命令“ll...

Docker私有仓库Registry部署的实现_docker

这篇文章主要介绍了Docker私有仓库Registry部署的实现,私有仓库最常用的就是Registry、Harbor两种,本文详细介绍如何搭建registry私有仓库,感兴趣的可以了解一下 随着docker使用的镜像越来越...

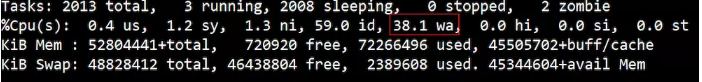

如何使用iostat查看linux硬盘IO性能_Linux

这篇文章主要介绍了如何使用iostat查看linux硬盘IO性能,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 TOP 观察:IO等待所占用的CPU时间...

Docker容器的网络管理和网络隔离的实现_docker

这篇文章主要介绍了Docker容器的网络管理和网络隔离的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 一、Dock...

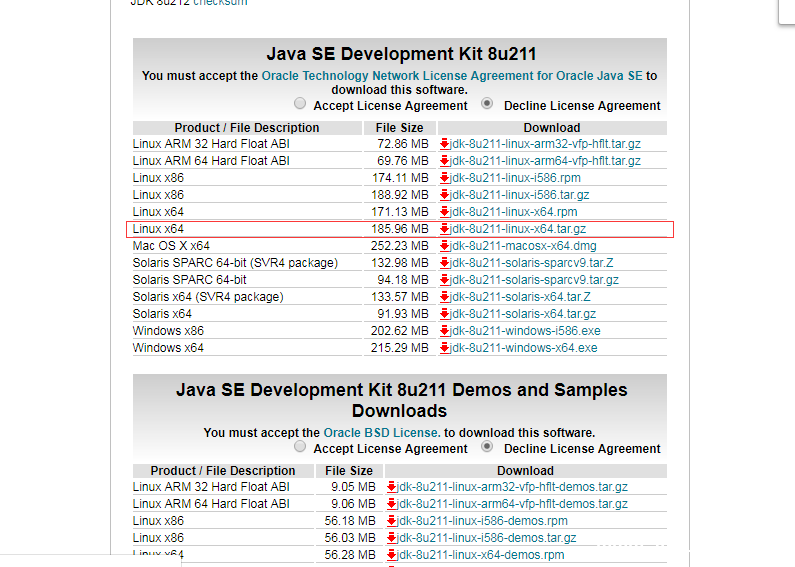

如何linux环境下配置环境变量过程图解_Linux

这篇文章主要介绍了如何linux环境下配置环境变量过程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 jdk下载地址: http://www.oracl...

Docker暴露2375端口导致服务器被攻击问题及解决方法_docker

这篇文章主要介绍了Docker暴露2375端口导致服务器被攻击问题及解决方法,本文通过实例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 相信了解过do...

几步命令轻松搭建Windows SSH服务端_win服务器

这篇文章主要介绍了几步命令轻松搭建Windows SSH服务端,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 这里说的SS...

使用 bind 设置 DNS 服务器的方法_Linux

Bind9是一个强大的Linux下开放源代码的DNS服务器软件,这篇文章主要介绍了使用 bind 设置 DNS 服务器的方法,需要的朋友可以参考下 DNS(Domain Name Server,域名服务器)是进行域名(domain nam...

Nginx搭建负载均衡集群的实现_nginx

这篇文章主要介绍了Nginx搭建负载均衡集群的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 (1).实验环境 you...

Linux用if判断目录是否存在实例方法_Linux

在本篇文章中小编给各位整理的是关于Linux如何使用if判断目录是否存在的相关内容,有需要的朋友们可以参考下。 Linux如何使用if判断目录是否存在 方法如下: 1、脚本中使用if判断目录是否存在的...

在Ubuntu上搭建一个基于webrtc的多人视频聊天服务实例代码详解_Linux

这篇文章主要介绍了在Ubuntu上搭建一个基于webrtc的多人视频聊天服务,本文通过实例代码给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 WebRTC,即Web Real-Time Communic...