最新发布第73页

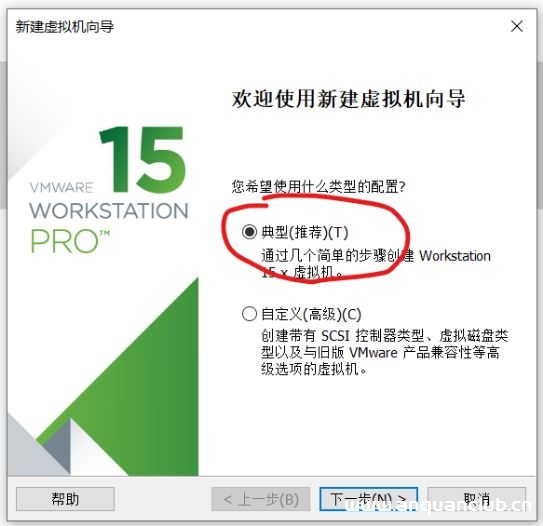

VMwarea虚拟机安装win7操作系统的教程图解_VMware

这篇文章主要介绍了VMwarea虚拟机安装win7操作系统的教程,本文图文并茂给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 VMwarea的安装过程就不演示了,主要看看如何装入wi...

Docker基于macvlan实现跨主机容器通信_docker

这篇文章主要介绍了Docker基于macvlan实现跨主机容器通信,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 找两台测试机: [root@docker1 c...

rathole – 安全、稳定、高性能的内网穿透工具

https://github.com/rathole-org/rathole 安全、稳定、高性能的内网穿透工具,用 Rust 语言编写 rathole,类似于 frp 和 ngrok,可以让 NAT 后的设备上的服务通过具有公网 IP 的服务器暴露在...

快速解决Tomcat重新配置后启动慢的问题_Tomcat

这篇文章主要介绍了解决Tomcat重新配置后启动慢的问题,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 Jenkins+Tomcat服务器配置过程中,修改了tomcat配置文件;然后...

Centos 安装 PHP7.4 和 Nginx的操作方法_Linux

这篇文章主要介绍了Centos 安装 PHP7.4 + Nginx的操作方法,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 准备 1、下载所需安装包 wget http://www.php.net/distrib...

linux 服务器自动备份脚本的方法(mysql、附件备份)_Linux

这篇文章主要介绍了linux 服务器自动备份脚本(mysql、附件备份),本文通过实例代码给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 一、创建backup.sh脚本文件 #!/bin/sh...

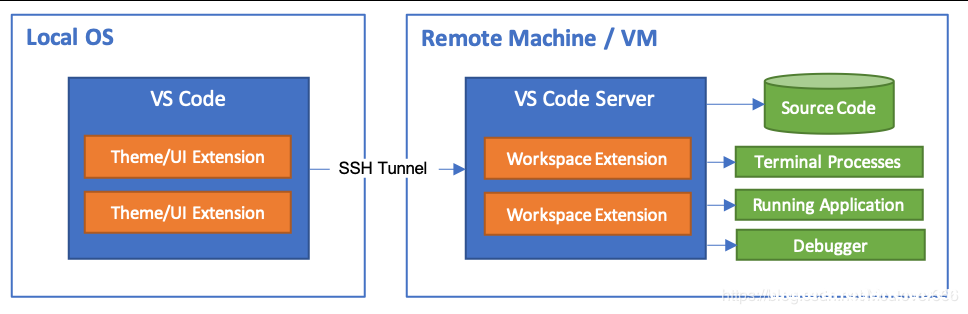

使用VSCode和SSH进行远程开发_Linux

这篇文章主要介绍了使用VSCode和SSH进行远程开发,文中通过图文以及示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 0.为什么...

Linux paste命令的使用方法_Linux

这篇文章主要介绍了Linux paste命令的使用方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 01. 命令概述 paste...

蜂网互联 企业级路由器v4.31 密码泄露漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 蜂网互联 企业级路由器v4.31 密码泄露漏洞 蜂网互联-让链接无限可能,深度识别系统,各种应用一网打尽,灵活调整优先级最简单的路由器...

VMware虚拟机中Centos8的桥接静态IP配置方法_VMware

这篇文章主要介绍了VMware虚拟机中Centos8的桥接静态IP配置方法,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 一.要保证网络连接方式是桥接 要选中复制物理网络连...

Linux which命令的具体使用_Linux

这篇文章主要介绍了Linux which命令的具体使用,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 我们经常在linux要...

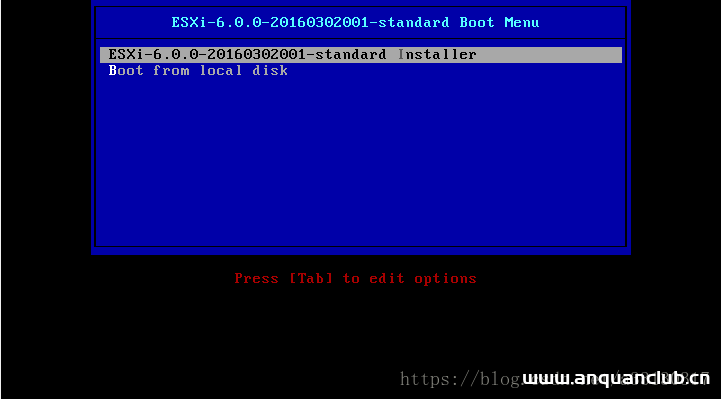

VMware ESXi 6.0 及部署虚拟机安装教程(图文)_VMware

这篇文章主要介绍了VMware ESXi 6.0 及部署虚拟机安装教程(图文),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 &...

linux网络配置工具的使用_Linux

这篇文章主要介绍了linux网络配置工具的使用,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 本文介绍了RHEL8网络...

Linux ipcs命令的使用_Linux

这篇文章主要介绍了Linux ipcs命令的使用,帮助大家更好的学习和理解Linux,感兴趣的朋友可以了解下 1.命令简介 ipcs命令用于报告Linux中进程间通信设施的状态,显示的信息包括消息列表、共享内...

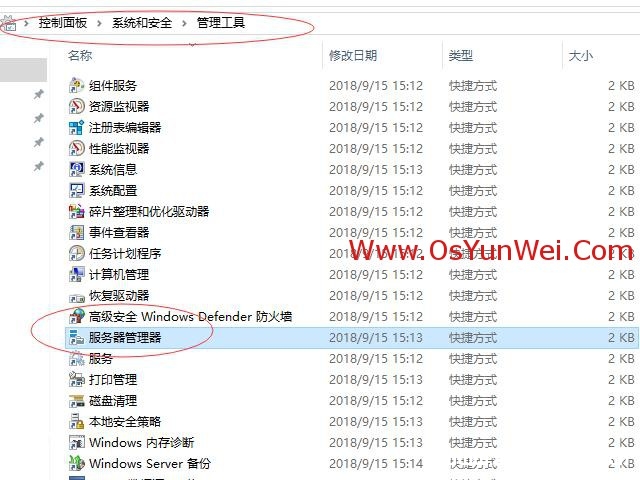

Windows Server 2019 IIS10.0+PHP(FastCGI)+MySQL环境搭建教程_win服务器

这篇文章主要介绍了Windows Server 2019 IIS10.0+PHP(FastCGI)+MySQL环境搭建教程,需要的朋友可以参考下 准备篇 一、环境说明: 操作系统:Windows Server 2019 PHP版本:php 7.3.11 MySQL版本...

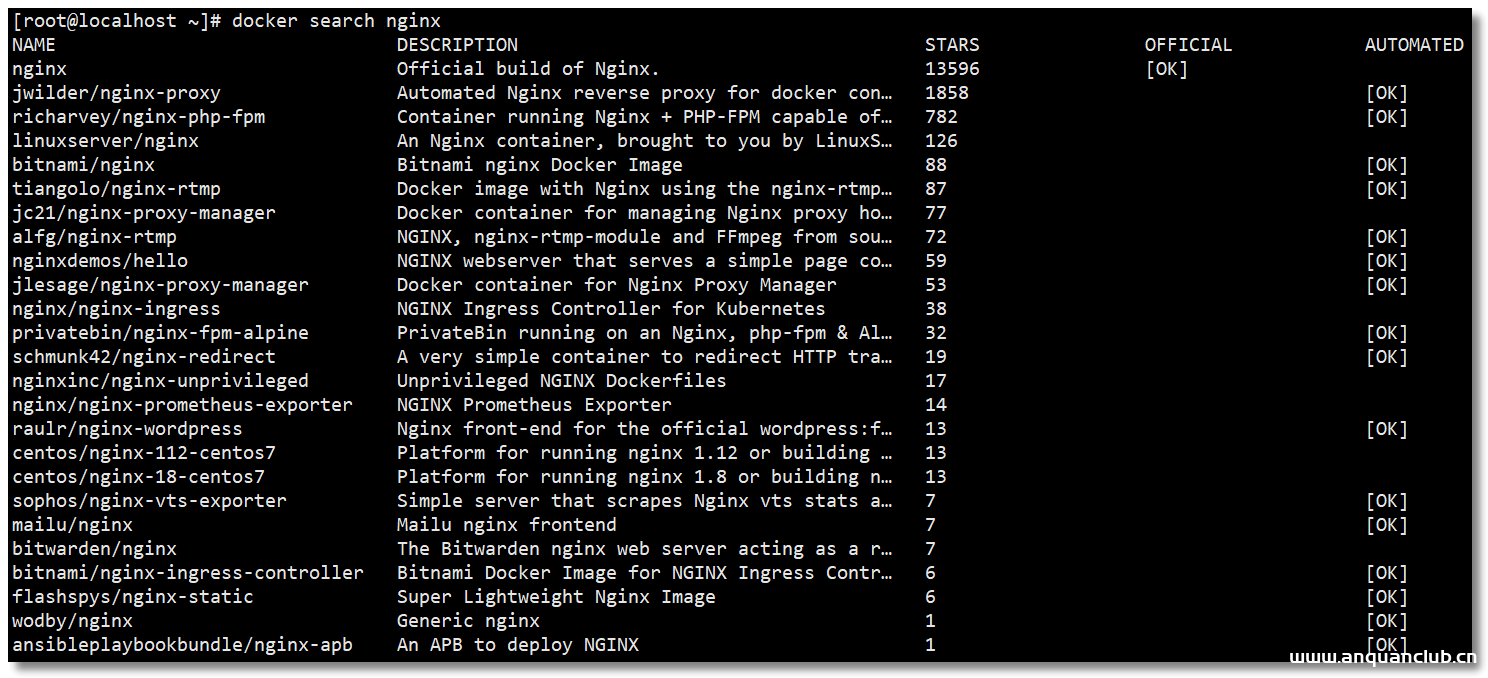

Docker 最常用的镜像命令和容器命令详解_docker

这篇文章主要介绍了Docker 最常用的镜像命令和容器命令,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 本文列出了 Docker 使用过程中最常用的镜...