最新发布第74页

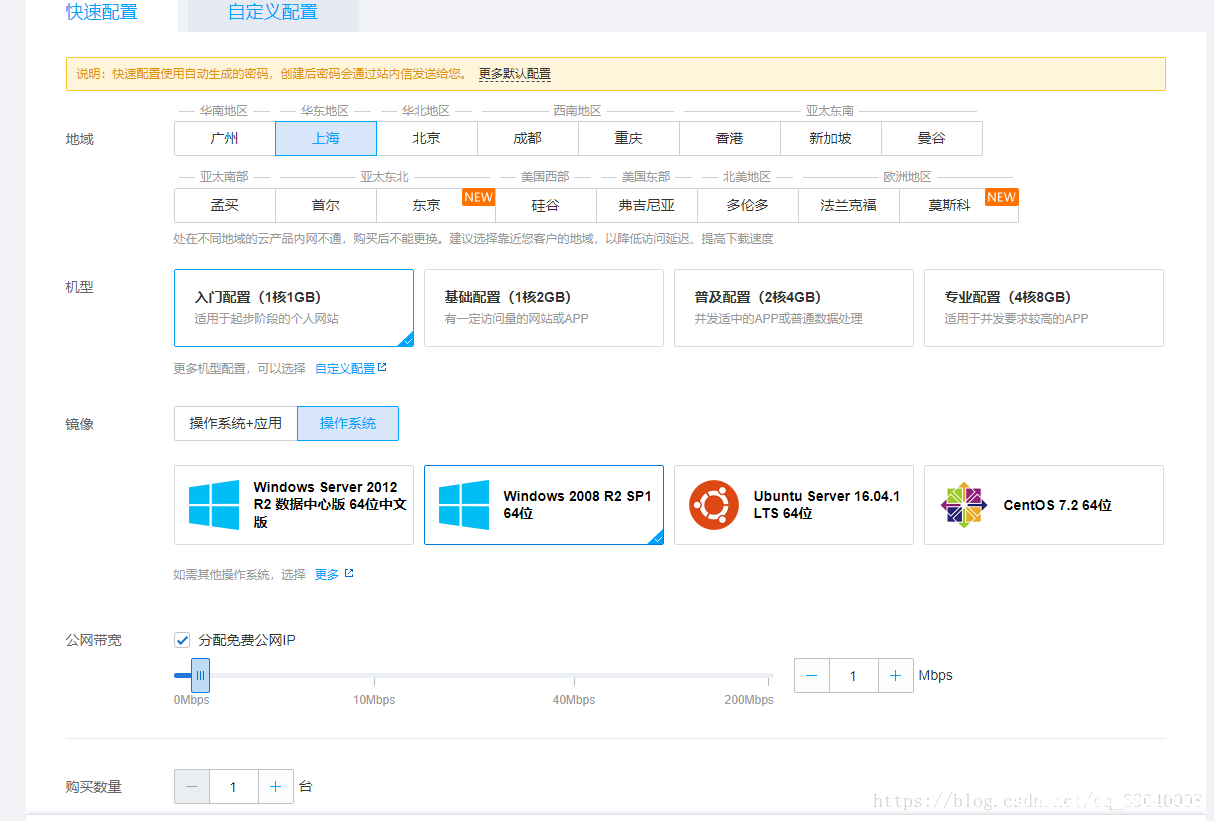

从0开始简单部署腾讯云服务器的方法步骤_Linux

这篇文章主要介绍了从0开始简单部署腾讯云服务器的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 ...

Tomcat部署多个war包的方法步骤_Tomcat

这篇文章主要介绍了Tomcat部署多个war包的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1 背景 安装了J...

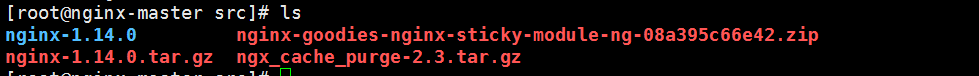

Nginx 安装详细教程_nginx

Nginx是一款自由的、开源的、高性能的HTTP服务器和反向代理服务器,这篇文章主要介绍了Nginx 安装详细教程,需要的朋友可以参考下 1. Nginx简单介绍 Nginx是一款自由的、开源的、高性能的HTTP服...

Linux ifconfig 命令的使用_Linux

这篇文章主要介绍了Linux ifconfig 命令的使用,帮助大家更好的理解和使用Linux系统,感兴趣的朋友可以了解下 1.命令简介 ifconfig(configure a network interface)命令是系统管理员命令,用...

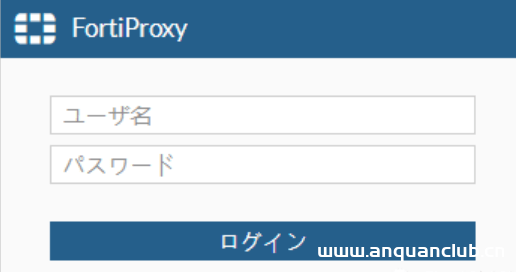

Fortinet FortiOS admin 远程命令执行漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 Fortinet FortiOS admin 远程命令执行漏洞 FortinetFortiOS是美国飞塔(Fortinet)公司的一套专用于FortiGate网络安全平台上的安全操作...

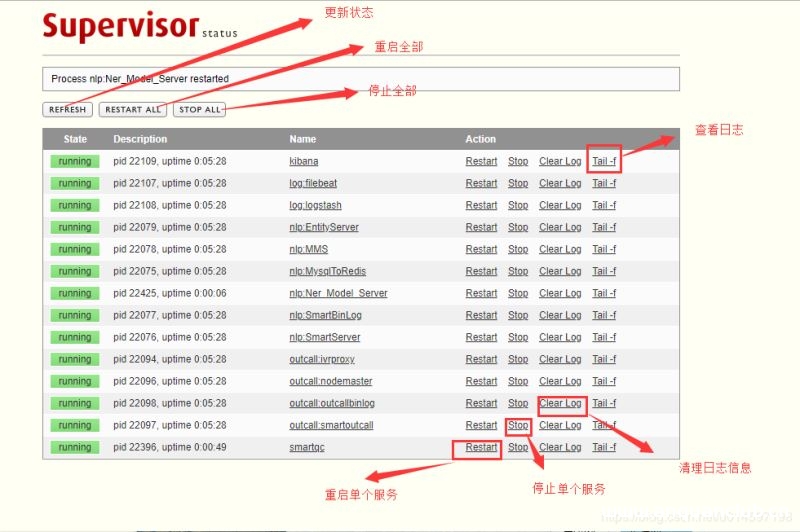

Linux运维工具Supervisor的安装使用(进程管理工具)_Linux

这篇文章主要介绍了Linux运维工具Supervisor的安装使用,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 一、介绍 S...

Linux下环境变量配置方法小结(.bash_profile和.bashrc的区别)_Linux

这篇文章主要介绍了Linux下环境变量配置方法小结(.bash_profile和.bashrc的区别),本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 在linux系统下...

Ubuntu18.04安装vsftpd的实现代码_Linux

这篇文章主要介绍了Ubuntu18.04安装vsftpd的实现代码,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 安装vsftpd $...

Linux which命令的具体使用_Linux

这篇文章主要介绍了Linux which命令的具体使用,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 我们经常在linux要...

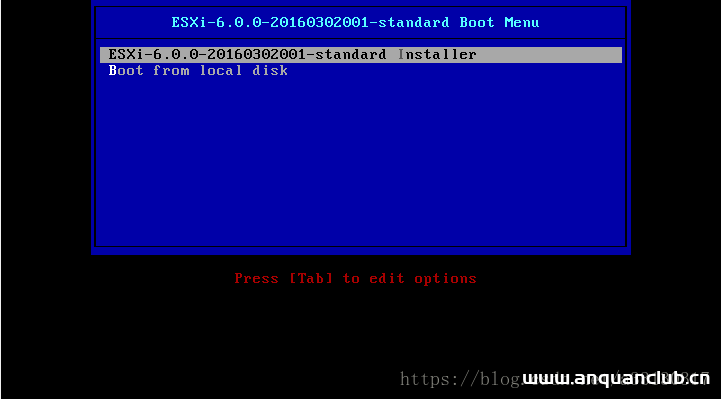

VMware ESXi 6.0 及部署虚拟机安装教程(图文)_VMware

这篇文章主要介绍了VMware ESXi 6.0 及部署虚拟机安装教程(图文),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 &...

linux网络配置工具的使用_Linux

这篇文章主要介绍了linux网络配置工具的使用,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 本文介绍了RHEL8网络...

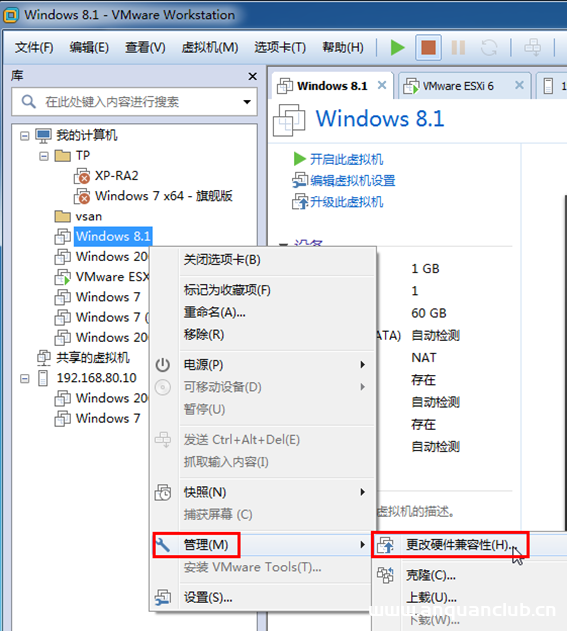

VMware Workstation上虚拟机与vSphere上的相互迁移(图文)_VMware

这篇文章主要介绍了VMware Workstation上虚拟机与vSphere上的相互迁移(图文),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起...

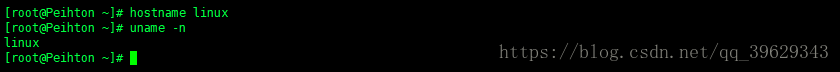

Linux下如何永久修改主机名的方法步骤_Linux

这篇文章主要介绍了Linux下如何永久修改主机名的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 想修改自...

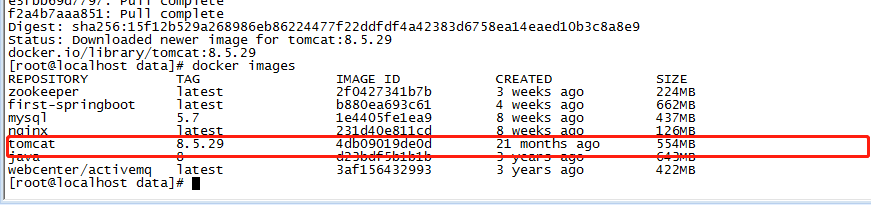

docker安装tomcat dubbo-admin实例技巧_docker

在本篇文章里小编给大家整理的是关于docker安装tomcat dubbo-admin实例技巧,有需要的朋友们可以参考下。 1、下载tomcat 镜像 docker pull tomcat:8.5.29 2、验证镜像 docker images 3、安装tom...

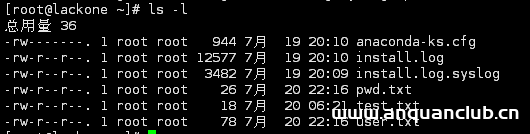

linux文件管理命令实例分析【权限、创建、删除、复制、移动、搜索等】_Linux

这篇文章主要介绍了linux文件管理命令,结合实例形式分析Linux文件与目录的权限控制、创建、删除、复制、移动、搜索等相关操作技巧,需要的朋友可以参考下 本文实例讲述了linux文件管理命令。分享...

hyper-v简介及安装使用(图文详解)_Hyper-V

这篇文章主要介绍了hyper-v简介及安装使用(图文详解),小编觉得挺不错的,现在分享给大家,也给大家做个参考。一起跟随小编过来看看吧 前言:作为IT界的巨头,微软自己的虚拟化技术,也是微软第...