最新发布第78页

VirtualBox软件下载安装及Linux环境安装部署图文教程详解_VirtualBox

这篇文章主要介绍了VirtualBox软件下载安装及Linux环境安装部署的教程,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 一、Vir...

Linux查看服务器硬件信息的方法步骤_Linux

这篇文章主要介绍了Linux查看服务器硬件信息的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 Hi,大家好...

linux中权限管理命令详解(chmod/chown/chgrp/unmask)_Linux

这篇文章主要介绍了linux中权限管理命令详解(chmod/chown/chgrp/unmask)的相关知识,通过示例代码给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 目录chmod 示例权限特别...

Linux centos7 下安装 phpMyAdmin的教程_Linux

这篇文章主要介绍了Linux centos7 安装 phpMyAdmin的教程,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 yum install httpd php mariadb-server –y 搭建lamp运行环...

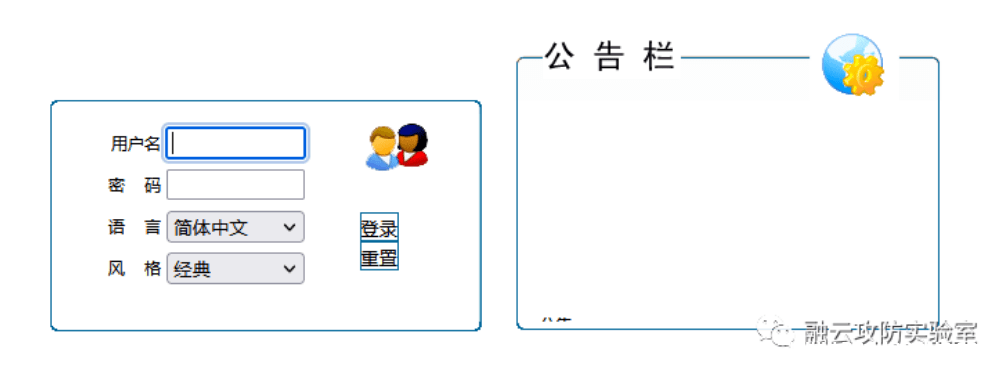

科迈 RAS系统 Cookie验证越权漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 科迈 RAS系统 Cookie验证越权漏洞 科迈 RAS(Remote Application Solution)是中国首创远程快速应用接入方案,它结合TS终端技术,在提供...

linux查看防火墙是否关闭的实例方法_Linux

在本篇文章里小编给各位分享的是关于linux查看防火墙是否关闭的实例方法,需要的朋友们可以学习下。 一、service方式 查看防火墙状态: [root@centos6 ~]# service iptables status iptables:...

Linux用if判断目录是否存在实例方法_Linux

在本篇文章中小编给各位整理的是关于Linux如何使用if判断目录是否存在的相关内容,有需要的朋友们可以参考下。 Linux如何使用if判断目录是否存在 方法如下: 1、脚本中使用if判断目录是否存在的...

详解在linxu下Svn一键安装shell脚本_Linux

这篇文章主要介绍了在linxu下Svn一键安装shell脚本的方法,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 #!/bin/bash #下载svn yum -y install subversion #阿里云o...

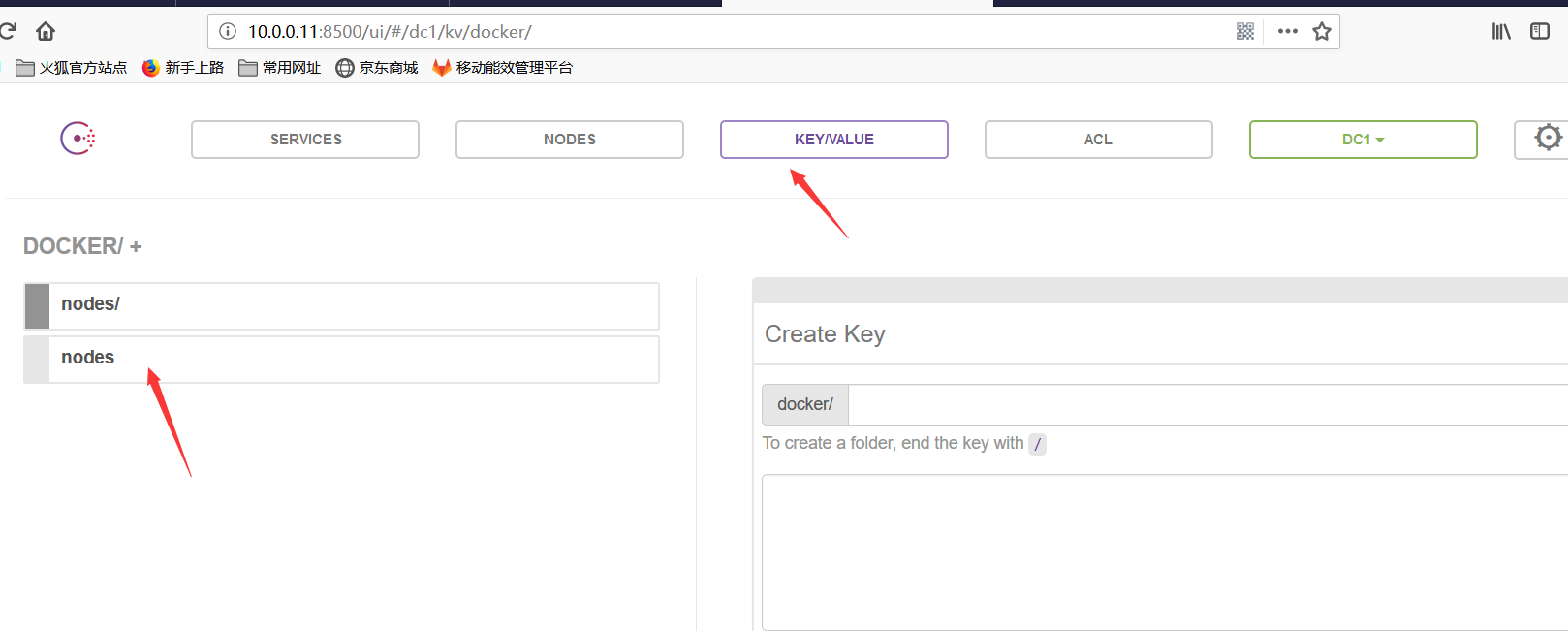

Docker跨主机容器通信overlay实现过程详解_docker

这篇文章主要介绍了Docker跨主机容器通信overlay实现过程详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 同样是两台服务器: 准备工...

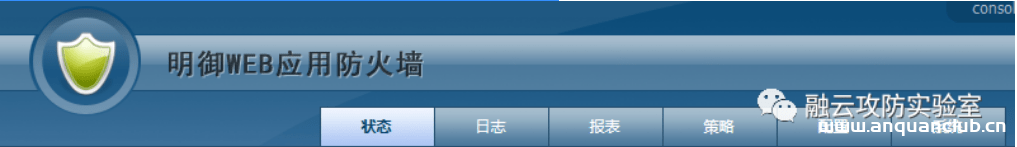

安恒明御WEB应用防火墙 未授权访问

本文转载于公众号:融云攻防实验室,原文地址: 安恒明御WEB应用防火墙 未授权访问 明御WEB应用防火墙(简称WAF)是一款由安恒信息自主研发,专注为网站、APP等Web应用提供安全防护的专业应用安...

Roxy-Wi options.py 远程命令执行漏洞 CVE-2022-31137

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 Roxy-Wi options.py 远程命令执行漏洞 CVE-2022-31137 Roxy-WI是用于管理Haproxy、Nginx和Keepalived服务器的Web界面。Roxy-WI 5.2.2.0...

文件上传绕过总结

前言 很长一段时间没有更新文章了,总结一下自己在遇到文件上传时遇到的问题,以及可以尝试的方法 部分手法参考各位师傅,在这一并做一个总结,谢谢各位师傅分享。 写的有点乱,各位师傅见谅~~~...

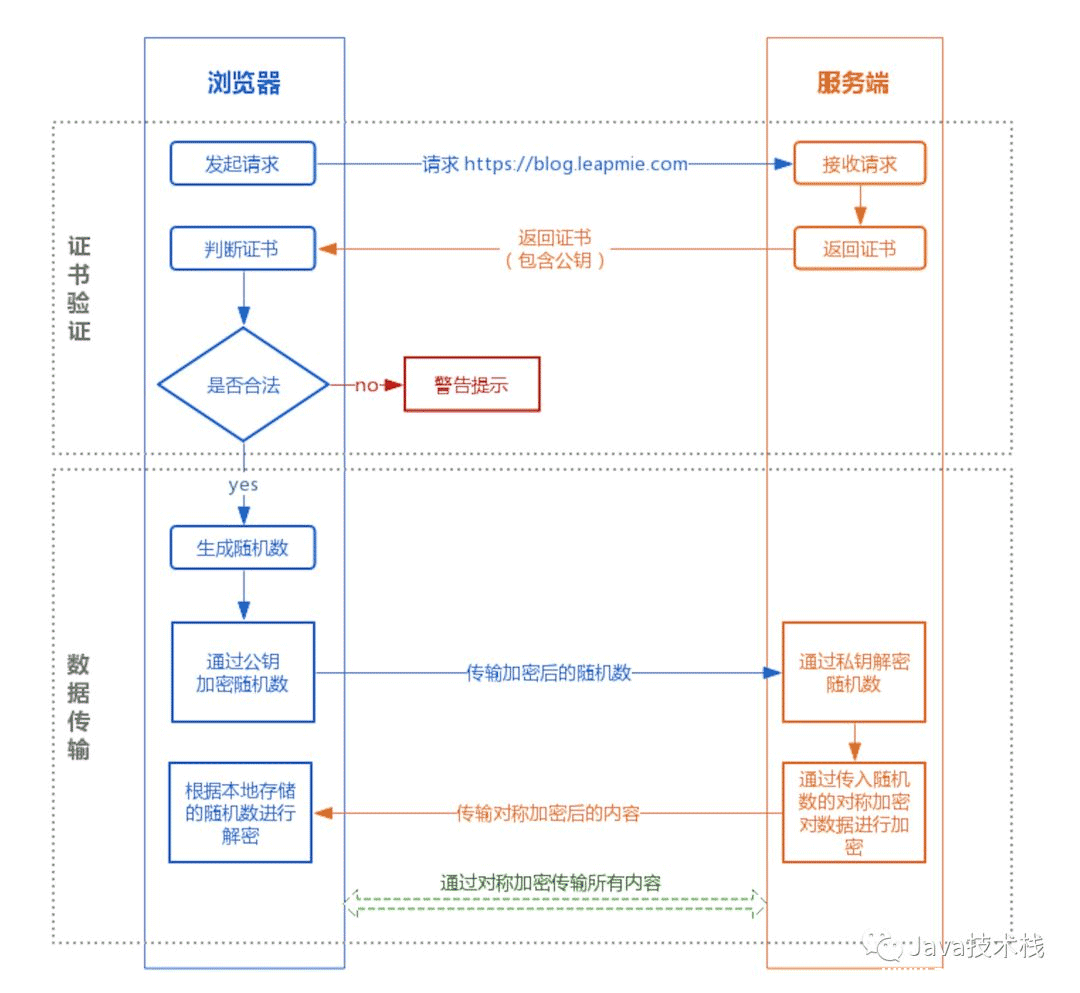

HTTPS 原理详解_服务器其它

这篇干货不错,把HTTPS的原理讲清楚了,而且容易懂,建议大家好好读一下。 随着 HTTPS 建站的成本下降,现在大部分的网站都已经开始用上 HTTPS 协议。大家都知道 HTTPS 比 HTTP 安全,也听说过...

Nginx 域名SSL证书配置(网站 http 升级为 https)_nginx

这篇文章主要介绍了Nginx 域名SSL证书配置(网站 http 升级为 https),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧...

Windows下PyTorch开发环境安装教程_win服务器

这篇文章主要介绍了Windows下PyTorch开发环境安装教程,本文给大家介绍的非常详细,对大家的工作或学习具有一定的参考借鉴价值,需要的朋友可以参考下 Anaconda安装 Anaconda是为...

linux防火墙状态查看的方法实例_Linux

在本篇文章了小编给大家整理了关于linux防火墙状态查看的方法实例的相关内容,需要的朋友们可以学习下。 linux防火墙状态查看的方法 1、基本操作 # 查看防火墙状态 service iptables status # ...