最新发布第864页

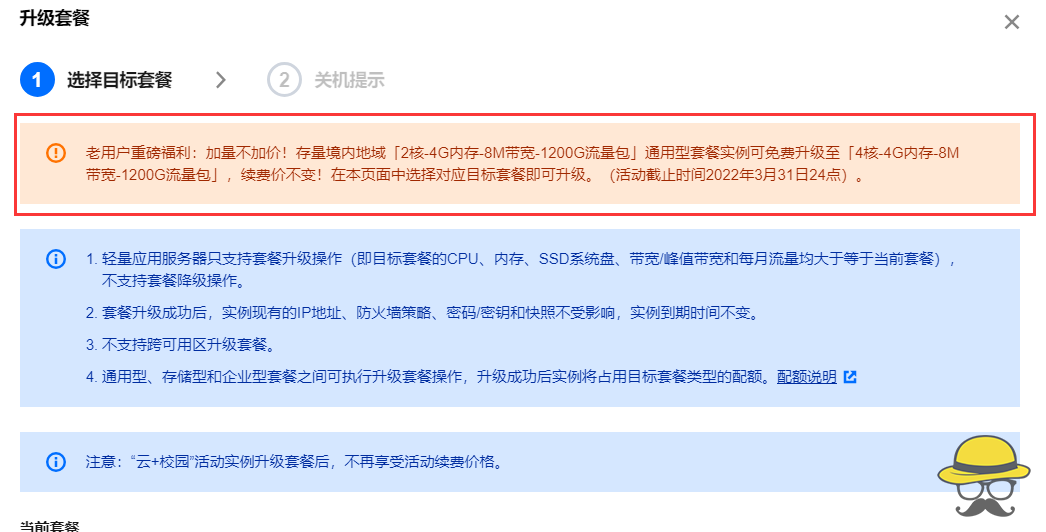

腾讯云老用户重磅福利,通用型套餐实例可免费升级4C4G8M

老用户重磅福利:加量不加价!存量境内地域「2核-4G内存-8M带宽-1200G流量包」通用型套餐实例可免费升级至「4核-4G内存-8M带宽-1200G流量包」,续费价不变!在本页面中选择对应目标套餐即可升级...

红队攻击方法分析及应对之年策 – hvv面试技巧

什么是ATT&CK模型 ATT&CK背景介绍MITRE是一个由美国政府资助的研究机构,它在1958年脱离MIT,并且参与了许多商业和最高机密项目,甚至一些美国军方的威胁建模项目。2013年,MITRE推出了...

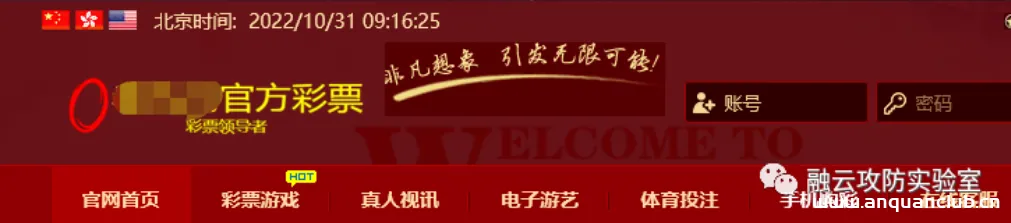

某彩票 任意代码执行漏洞(未公布)

0x01 漏洞描述 网络赌博是指通过互联网手段(非法赌博网站、博彩App、微信群等)进行的赌博活动。由于网络赌博不合法,资金不受法律保护,有很多“出老千”的行为,很多人被骗后往往不敢报...

(3)镜像是什么?

上一篇介绍了这么安装docker,这一篇介绍一下,docker重要的组成部分:镜像是什么? 镜像 一个分层储存的文件,不是一个单一的文件 一个软件的环境 一个镜像可以创建N个容器 一种标准化的交付 ...

-Struts2-005 远程命令执行漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现-Struts2-005 远程命令执行漏洞 Struts是Apache软件基金会(ASF)赞助的一个开源项目。它最初是Jakarta项目中的一个子项目,并在2004...

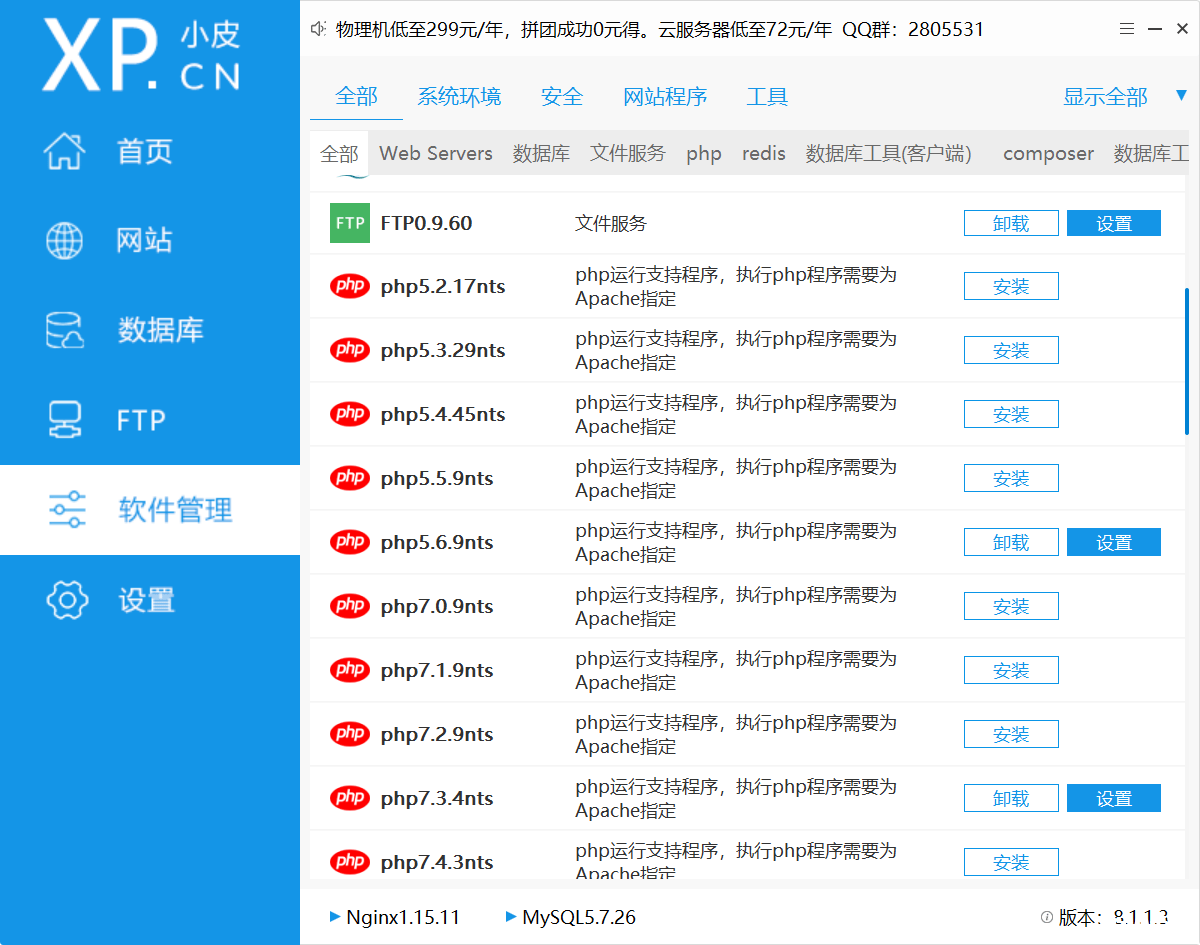

vcsode配合phpstudy配置php环境,并且开启xdebug

前言 博主环境:windows11 + phpstudy phpstudy配置 这里就不多赘述了,直接官网下载下来,下一步就可以了,这里说一下关于php版本选择: 我搭建xdebug并不是为了开发,主要是用来进行环境配置...

-CVE-2012-2122 Mysql 身份认证绕过漏洞/mysql弱口令利用

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现-CVE-2012-2122 Mysql 身份认证绕过漏洞/mysql弱口令利用 MySQL是一个关系型数据库管理系统,由瑞典MySQL AB公司开发,属于Oracle 旗下...

2022HVV 天融信上网行为管理RCE

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 2022HVV 天融信上网行为管理RCE 天融信上网行为管理系统是天融信公司凭借多年来的安全产品研发经验,为满足各行各业进行网络行为管理和...

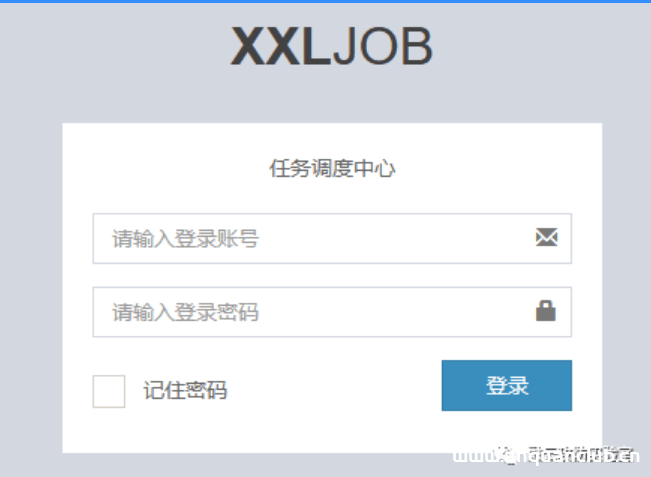

XXL-JOB 任务调度中心 后台任意命令执行漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 XXL-JOB 任务调度中心 后台任意命令执行漏洞 在日常开发中,经常会用定时任务执行某些不紧急又非常重要的事情,例如批量结算,计算当日...

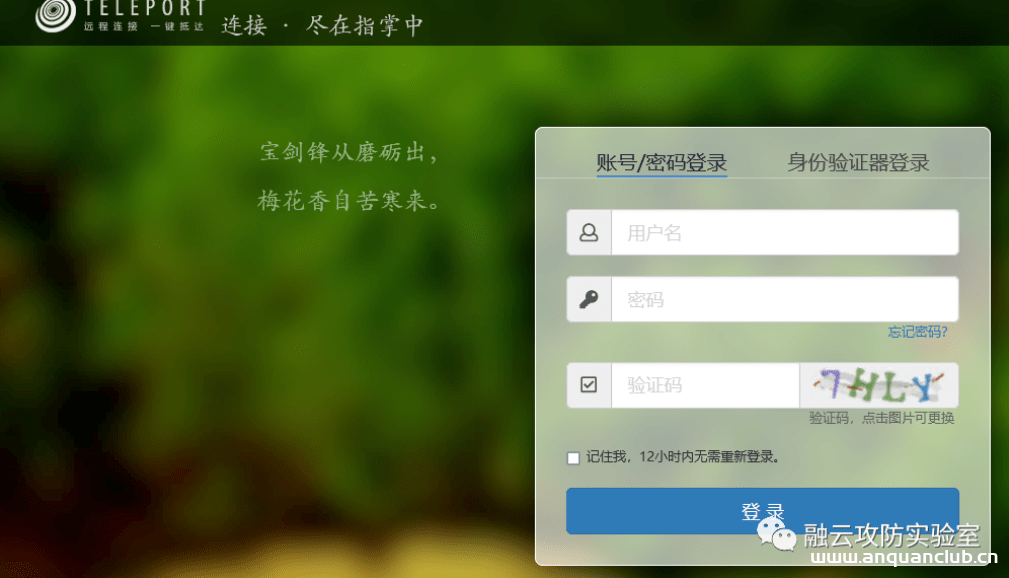

Teleport堡垒机 do-login 任意用户登录漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 Teleport堡垒机 do-login 任意用户登录漏洞 Teleport是一款简单易用的开源堡垒机系统,具有小巧、易用的特点,支持RDP/SSH/SFTP/Telnet...

IDEA/PyCharm/Webstorm/Phpstorm等 Jetbrains全家桶激活码

相关阅读 之前我们分享了最新的IDEA、PyCharm激活教程 很多网友都问Jetbrains其他产品激活码有吗?我们今天分享完整的激活码,激活方式您可以参考上面的教程,几乎是完全一致的。 激活工具下载 ...

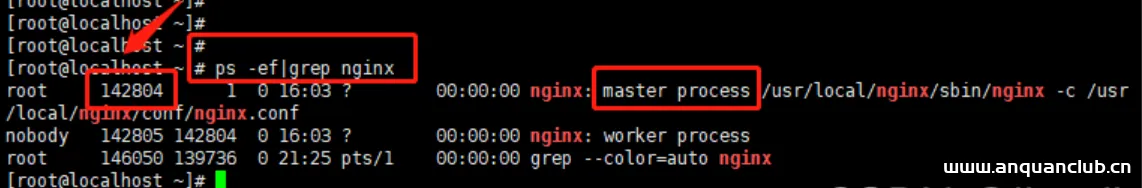

Linux中nginx如何重启、启动与停止/设置开机自启动

解决nginx报错: [warn] conflicting server name “localhost“ on 0.0.0.0:80, ignored 一、启动 /usr/local/nginx/sbin/nginx -c /usr/local/nginx/conf/nginx.conf 启动代码格式:nginx安装...

【技术分享】去除logo免费生成网站的水印 方法通用

声明 本文章仅供技术科普,对案例中涉及的网站并无恶意,如需原图,请前往官网下载!!! 请勿用作非法用途,如有违反,概不负责!如有侵权,联系站长! 相关阅读 案例 1、打开百度,搜索logo在...

致远OA A8 status.jsp 信息泄露漏洞

0x01 阅读须知 0x02 漏洞描述 致远OA办公自动化软件,用于OA办公自动化软件的开发销售。2010年,用友致远更名为致远协创。2017年更名为致远互联。北京致远互联软件股份有限公司(简称:致...

-Struts2-048 远程命令执行漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现-Struts2-048 远程命令执行漏洞 Struts是Apache软件基金会(ASF)赞助的一个开源项目。它最初是Jakarta项目中的一个子项目,并在2004年3...

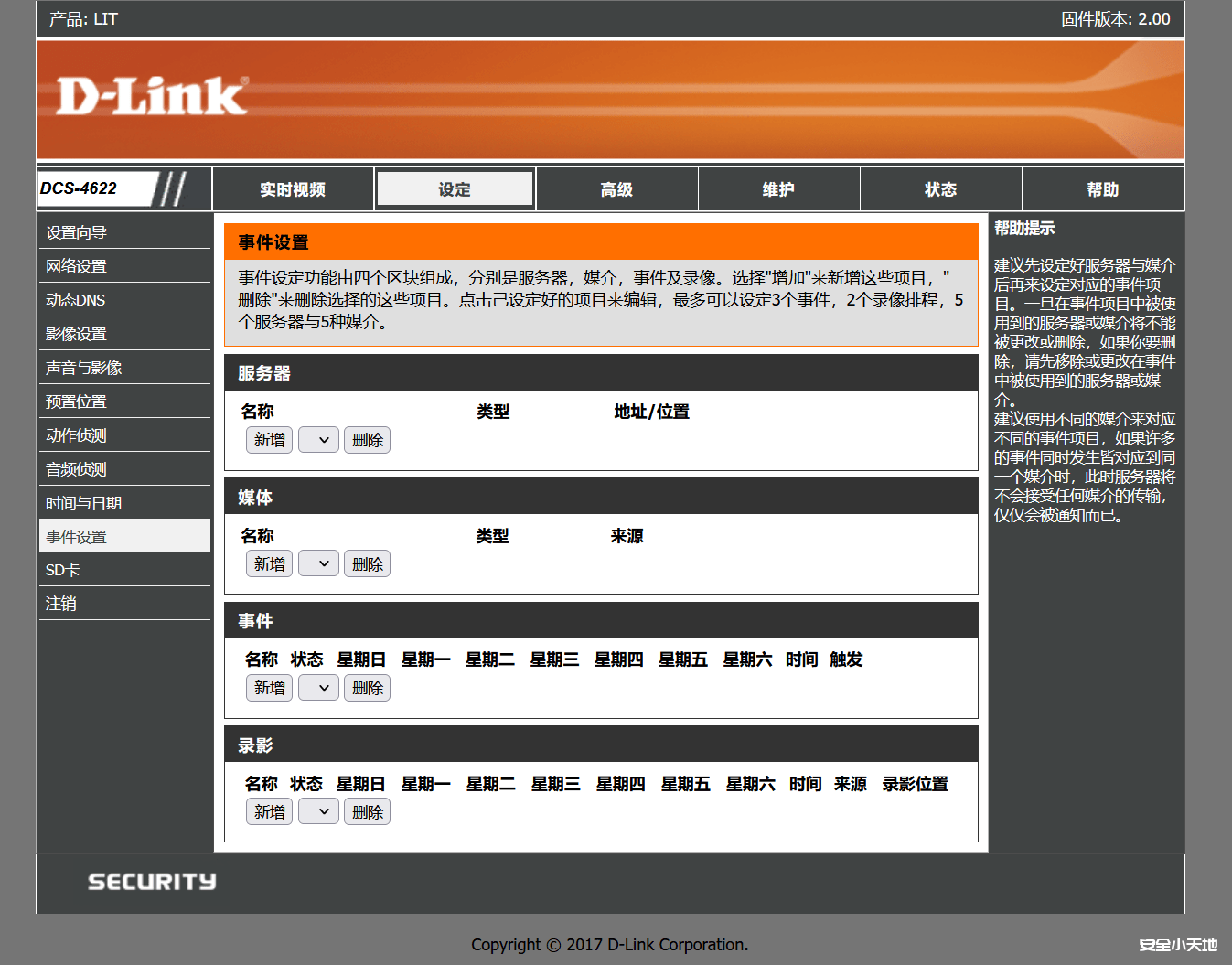

漏洞复现 D-Link DCS 密码泄露漏洞

漏洞描述 D-link DCS是一款网络摄像机,工作温度为0-50℃。D-link DCS系统存在密码泄露漏洞,攻击者可以根据泄露信息,进入后台 适用范围中小企业设备类型网络摄像机 图象分辨率(dpi)704×480,...