最新发布第880页

万户OA OfficeServer.jsp 任意文件上传漏洞

本文转载于公众号:融云攻防实验室,原文地址: 万户OA OfficeServer.jsp 任意文件上传漏洞 万户软件网络是业内普遍认可的智慧政务办公专家,OA系统国家行业标准编制组长单位,协同软件国家行业标...

Adobe ColdFusion upload.cfm 任意文件上传漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 Adobe ColdFusion upload.cfm 任意文件上传漏洞 Coldfusion最早是由Allaire公司开发的一种应用服务器平台,其运行的CFML(ColdFusionMa...

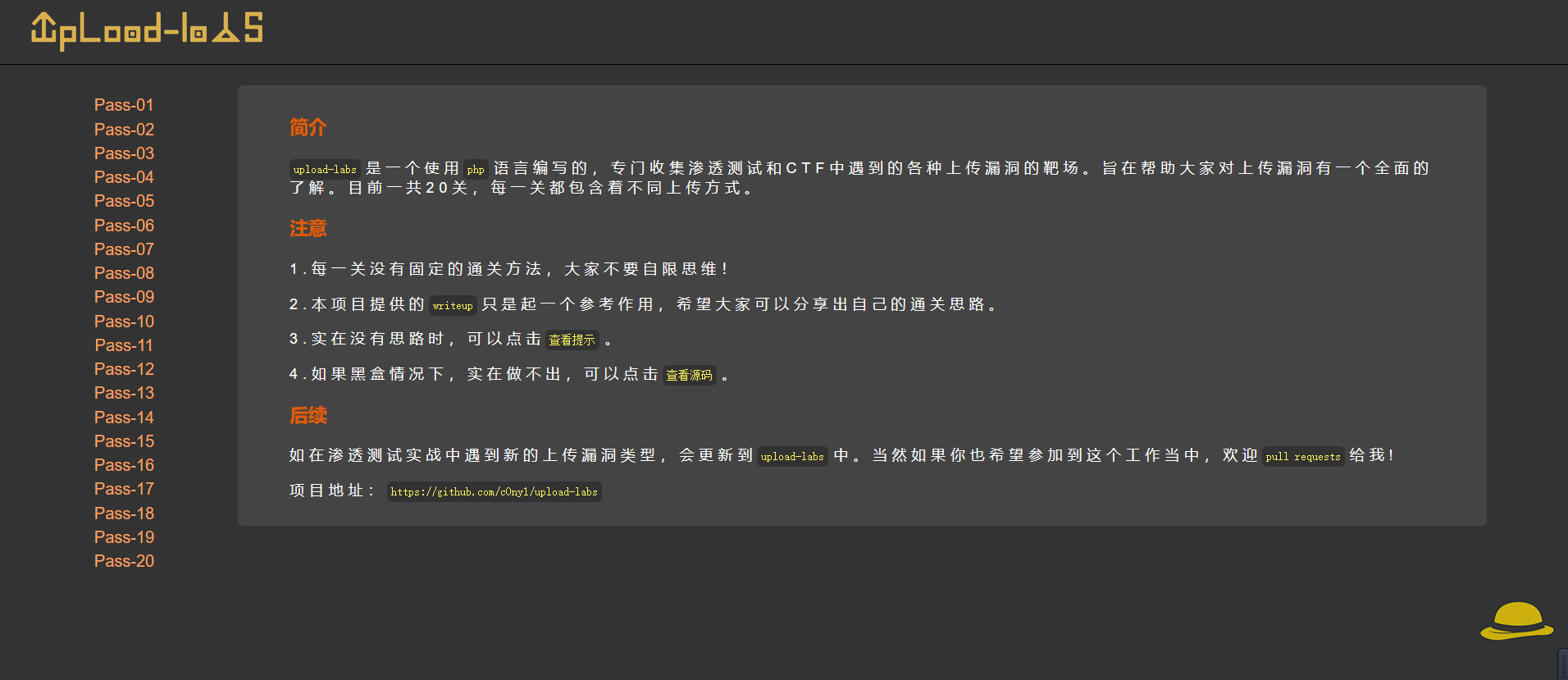

buu刷题笔记之文件上传漏洞全集-Upload-labs通关手册

简介 upload-labs是一个使用php语言编写的,专门收集渗透测试和CTF中遇到的各种上传漏洞的靶场。旨在帮助大家对上传漏洞有一个全面的了解。目前一共20关,每一关都包含着不同上传方式。 第一关 ...

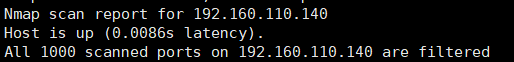

扫描与检测 – 关键信息基础安全保护 – hvv面试题

IP资源 真实IP获取 CDN技术:内容分发网络 为了保证网络的稳定和快速传输,网站服务商会在网络的不同位置设置节点服务器,通过CDN技术,将网络请求分发到最优的节点服务器上面。 判断CDN 站长工...

记一次钓鱼网站的渗透记录 ——水文预告!!!

看之前请注意,这是一篇水文,无任何技术!! 记一次钓鱼网站的渗透记录,首先请出我们的主角:114.5x.1xx.xxx 看一下网站打开样子吧 中规中矩的页面,如果你看到这里,认为,这种钓鱼只要一看...

(1)为什么使用容器?解决什么问题?

今天给大家带来一个专题:docker轻松入门教程篇 前言 Docker,翻译过来就是码头工人 Docker是一个开源的应用容器引擎,让开发者可以打包他们的应用以及依赖包到一个可抑制的容器中,然后发布到...

-ThinkPHP 5.x 的 RCE

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现-ThinkPHP 5.x 的 RCE ThinkPHP是一套开源的、基于PHP的轻量级Web应用开发框架。该漏洞在5.0.x和5.1.x的版本中,由于路由对控制器...

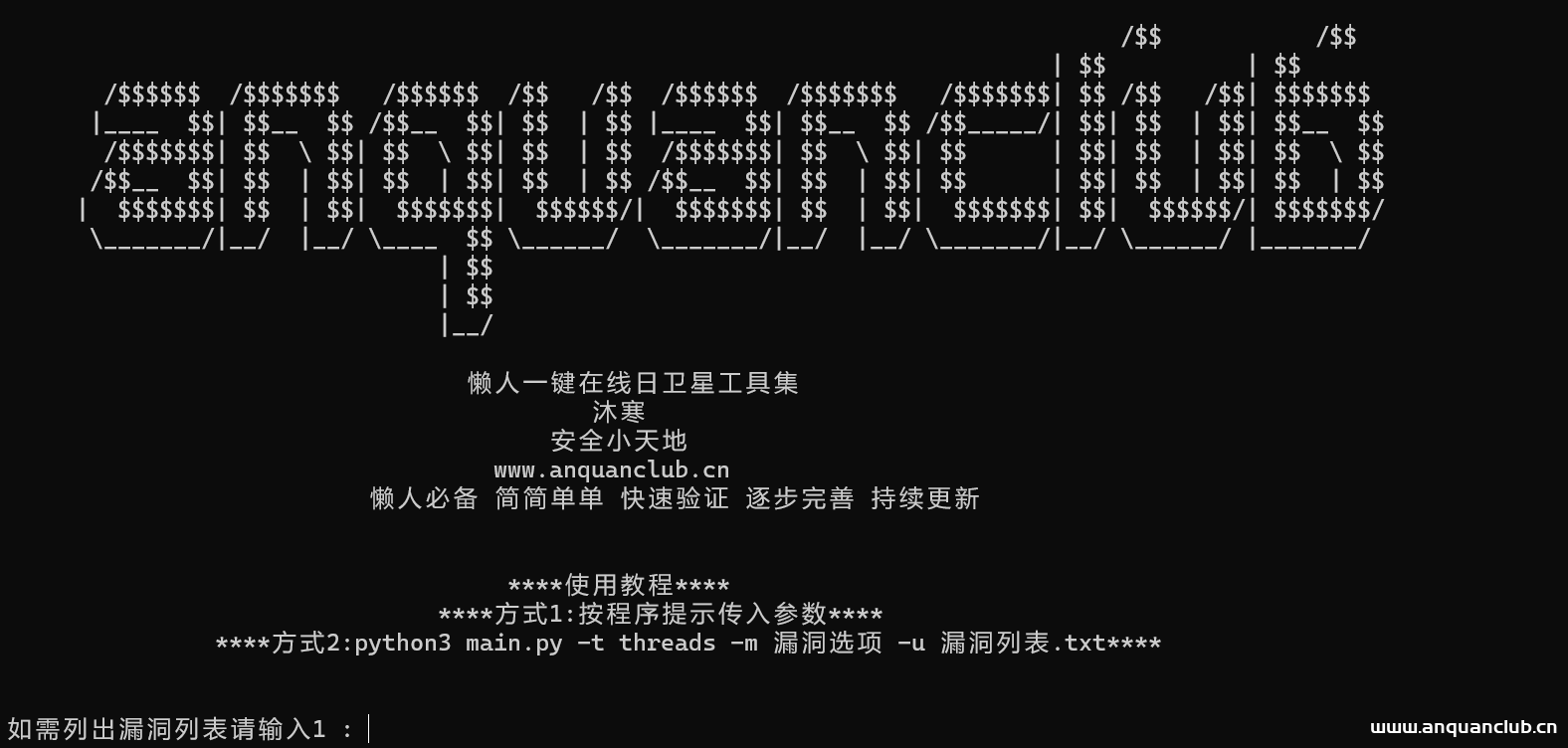

懒人快速验证漏洞小工具

前言 懒人必备 简简单单 快速验证 逐步完善 持续更新 该工具主要是方便自己整理容易复现的poc,批量测试,然后恰烂洞,大佬勿喷呀(抱住狗头) 因为以前收集的poc都是东一个西一个的存放,到用...

2023最新金山wps恶意文件执行复现,附poc

0x01 漏洞描述 WPS Office for windows的内置浏览界存在逻辑漏洞,攻击者可以利用该漏洞专门构造出恶意文档,受害者打开该文档并点击文档中的URL链接或包舍了超级链接的图片时,...

详解Nginx proxy_pass的一个/斜杠引发的血案_nginx

这篇文章主要介绍了详解Nginx proxy_pass的一个/斜杠引发的血案,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 背...

CVE-2016-3088 任意文件写入漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 CVE-2016-3088 任意文件写入漏洞 Apache ActiveMQ是由美国阿帕奇(Apache)软件基金会开发的开源消息中间件,支持Java消息服务、集群、...

通达OA v11.8 api.ali.php任意文件上传漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 通达OA v11.8 api.ali.php任意文件上传漏洞 通达OA(OfficeAnywhere网络智能办公系统)是由北京通达信科科技有限公司自主研发的协同办...

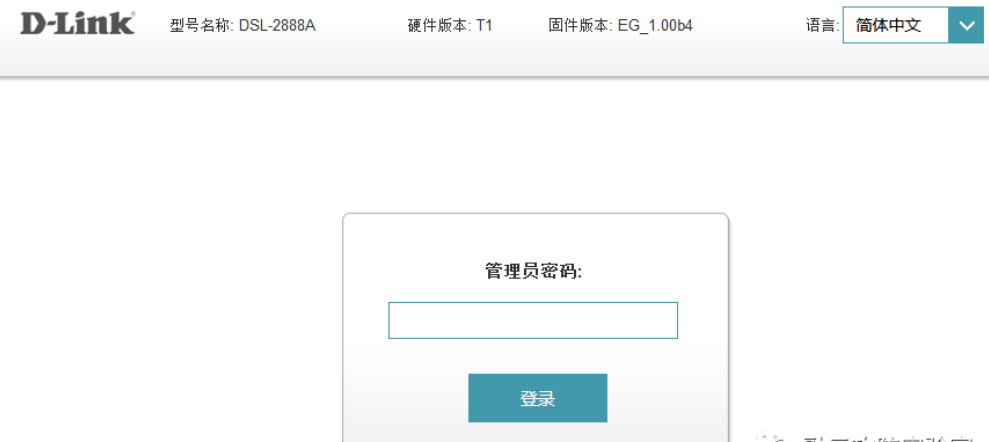

D-Link DSL-28881A 远程命令执行

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 D-Link DSL-28881A 远程命令执行 D-Link DSL,集无线、ADSL、路由、交换机、防火墙五大功能,DSL是一款带有路由功能的ADSL2/2+终端,它...

kali渗透综合靶机–Breach-1.0靶机

本文章向大家介绍渗透测试靶机 breach-1,主要包括渗透测试靶机 breach-1使用实例、应用技巧、基本知识点总结和需要注意事项,具有一定的参考价值,需要的朋友可以参考一下。 下载地址: 下载链...

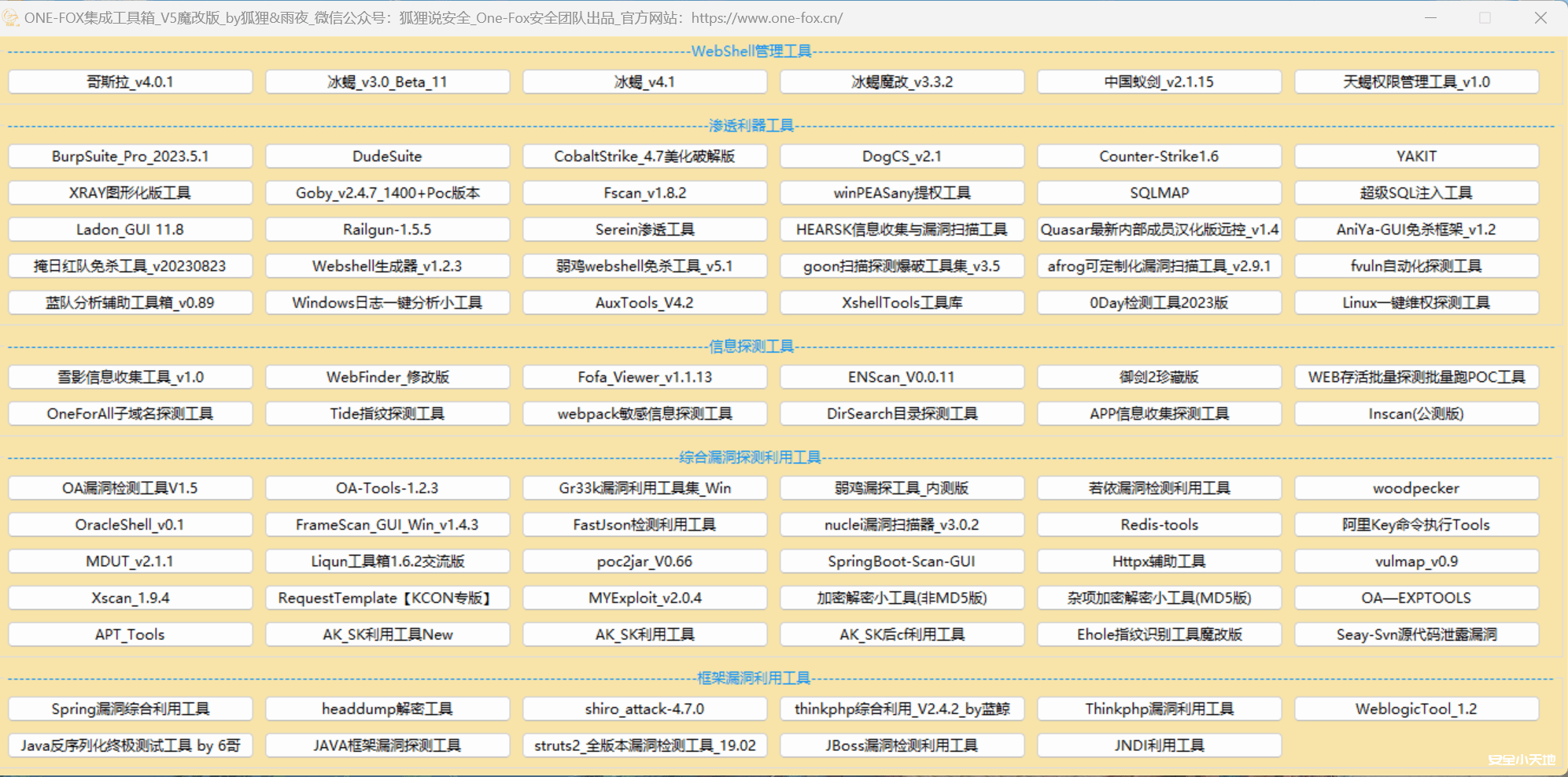

One-Fox工具箱V5魔改版已发布!

免责声明 安全小天地的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机...

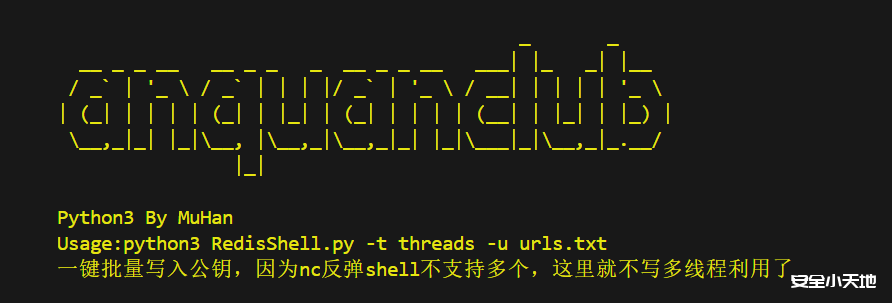

针对渗透测试中redis未授权漏洞的快速shell小工具

前言 针对redis未授权漏洞相信各位师傅们都有不少了解,它主要存在四种漏洞利用方式,其中根据设置权限不同,分别为未授权访问、写入webshell、写入定时任务或者登录公钥、主从复制 在测试过程...