最新发布第91页

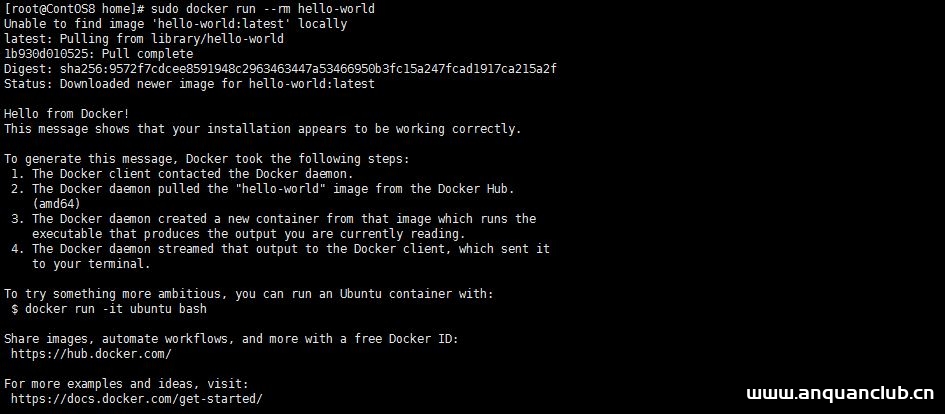

CentOS8上用Docker部署开源项目Tcloud的教程_docker

这篇文章主要介绍了CentOS8上用Docker部署开源项目Tcloud,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 一、安装Docker 1、我是虚拟机装的Centos7,linux 3.10 内...

linux编辑文件保存退出的实操讲解_Linux

在本篇文章里小编给大家整理的是一篇关于linux编辑文件保存退出的实操讲解内容,需要的朋友们参考下。 linux编辑文件后如何保存退出? 命令是wq 保存并退出。 首先按ESC进入Command模式,然后输...

Nginx配置参数中文说明详解(负载均衡与反向代理)_nginx

最近在看高性能Linux服务器构建实战的Nginx章节,对其nginx介绍的非常详细,现把经常用到的Nginx配置参数中文说明摘录和nginx做负载均衡的本人真实演示实例抄录下来以便以后查看 PS:最近在看<&...

Linux watch命令的使用_Linux

这篇文章主要介绍了Linux watch命令的使用,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1.命令简介 watch 命令...

可疑样本动态调试基本流程

一、动态分析工作目标 动态分析必须要在隔离且受控的环境中执行可疑样本,使用虚拟机,通过监控可疑样本与操作系统、网络和其它进程的交互来理解其功能和意图。 观测真实行为:能观察到静态分析...

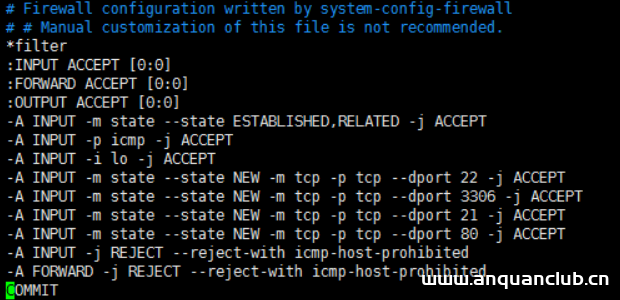

Linux配置防火墙,开启80、3306端口的实例方法_Linux

在本篇文章里小编给大家整理的是关于Linux配置防火墙,开启80端口、3306端口的相关内容,需要的朋友们参考下。 80端口同样配置,首先进入防火墙配置文件 shell># vim /etc/sysconfig/iptable...

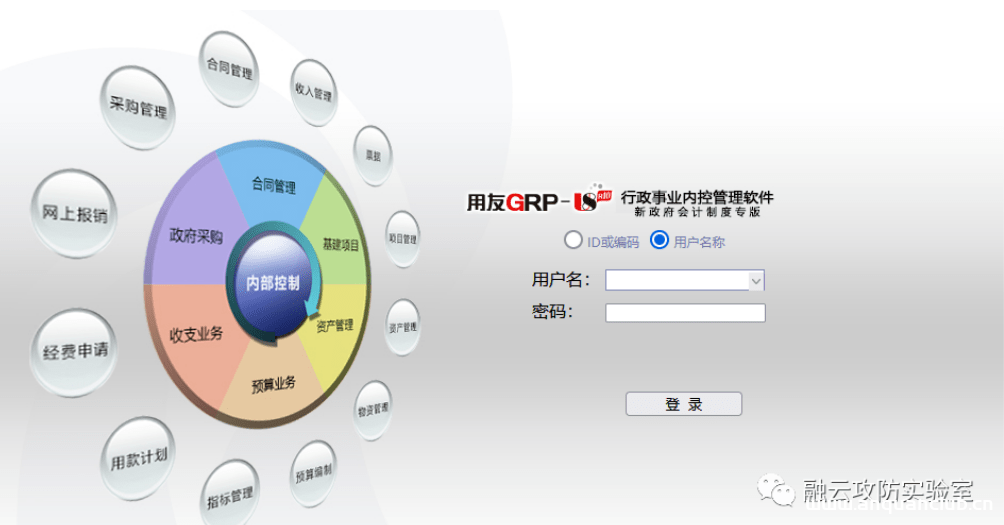

用友 GRP-U8 Proxy XXE-SQL注入漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 用友 GRP-U8 Proxy XXE-SQL注入漏洞 用友GRP-U8R10行政事业财务管理软件是用友公司专注于电子政务事业,基于云计算技术所推出的新一代...

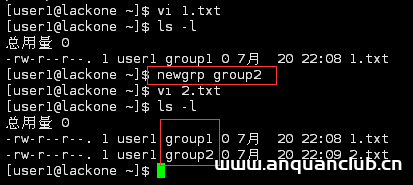

linux用户和组命令实例分析【切换、添加用户、权限控制等】_Linux

这篇文章主要介绍了linux用户和组命令,结合实例形式分析了Linux系统切换、添加用户、权限控制等相关命令与使用技巧,需要的朋友可以参考下 本文实例讲述了linux用户和组命令。分享给大家供大家参...

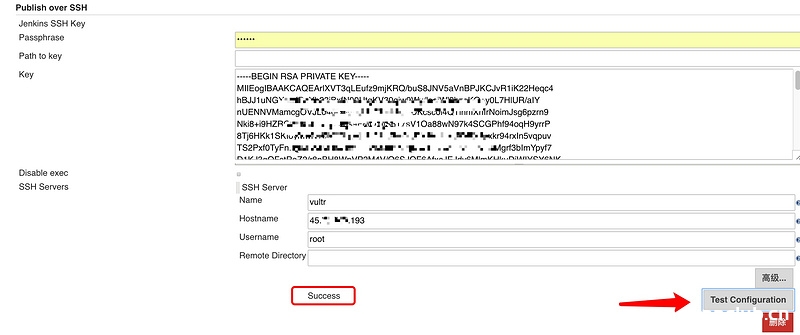

使用Docker+Jenkins自动构建部署_docker

这篇文章主要介绍了使用Docker+Jenkins自动构建部署,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 本文介绍了Doc...

ubuntu系统theano和keras的安装方法_Linux

这篇文章主要介绍了ubuntu系统theano和keras的安装方法,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 说明:系统是unbuntu14.04LTS,32位的操作系统,以前安装了py...

Linux md5sum命令的使用方法_Linux

这篇文章主要介绍了Linux md5sum命令的使用方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 01. 命令概述 md5s...

详解Linux下crontab的使用与注意事项_Linux

这篇文章主要介绍了详解Linux下crontab的使用与注意事项,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 crontab是...

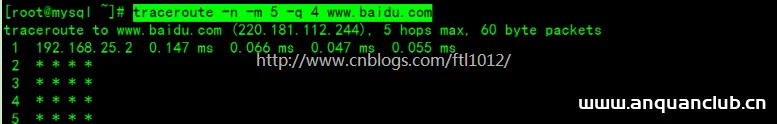

Linux traceroute命令使用详解_Linux

这篇文章主要介绍了Linux traceroute命令使用详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 traceroute我们...

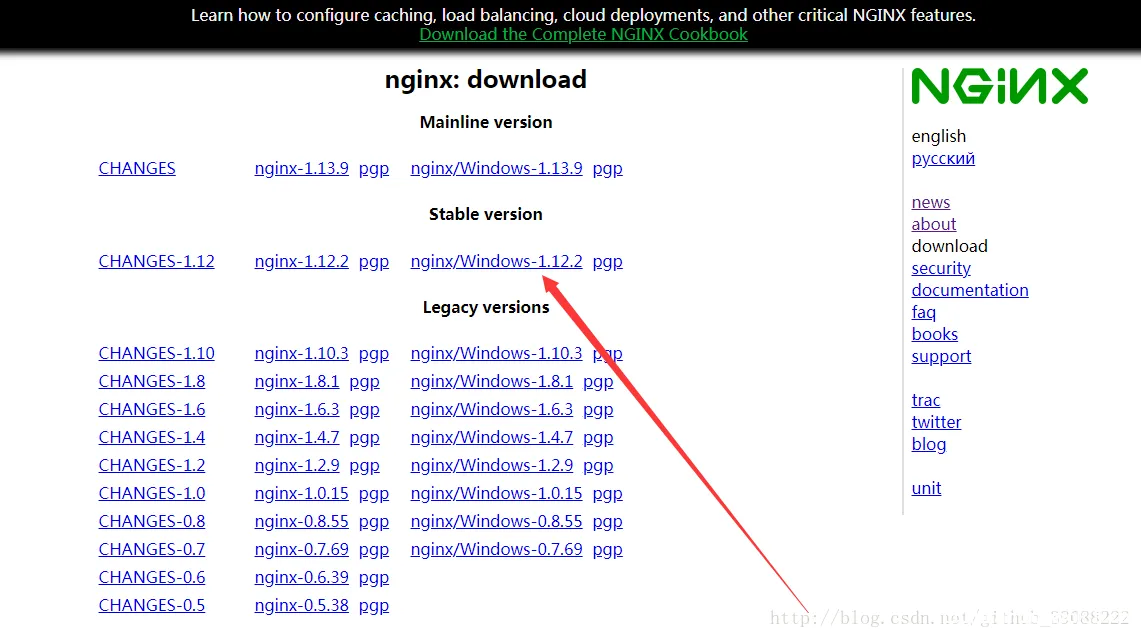

nginx下部署vue项目的方法步骤_nginx

这篇文章主要介绍了nginx下部署vue项目的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 今天要用到服务...

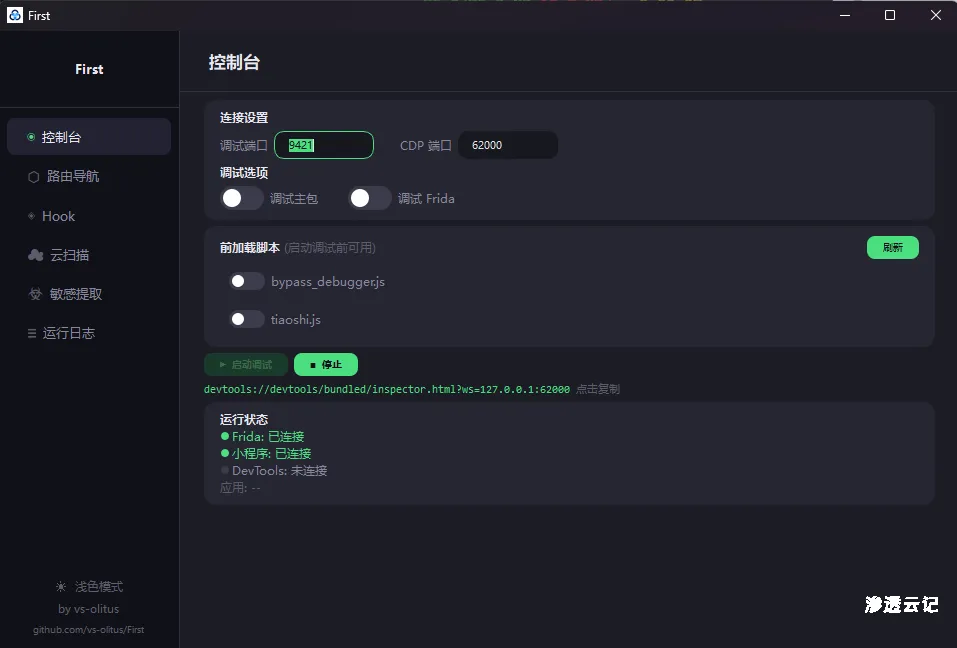

微信小程序调试工具 —— 基于 Frida + CDP 代理,支持 GUI 与 CLI 双模式

https://github.com/Spade-sec/First First微信小程序调试工具 —— 基于 Frida + CDP 代理,支持 GUI 与 CLI 双模式 本项目仅支持windows,macos用户使用dp虚拟机即可 截图预览 主界面 / Contr...

Linux命令中Ctrl+z、Ctrl+c和Ctrl+d的区别和使用详解_Linux

这篇文章主要介绍了Linux命令中Ctrl+z、Ctrl+c和Ctrl+d的区别和使用详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习...