最新发布第22页

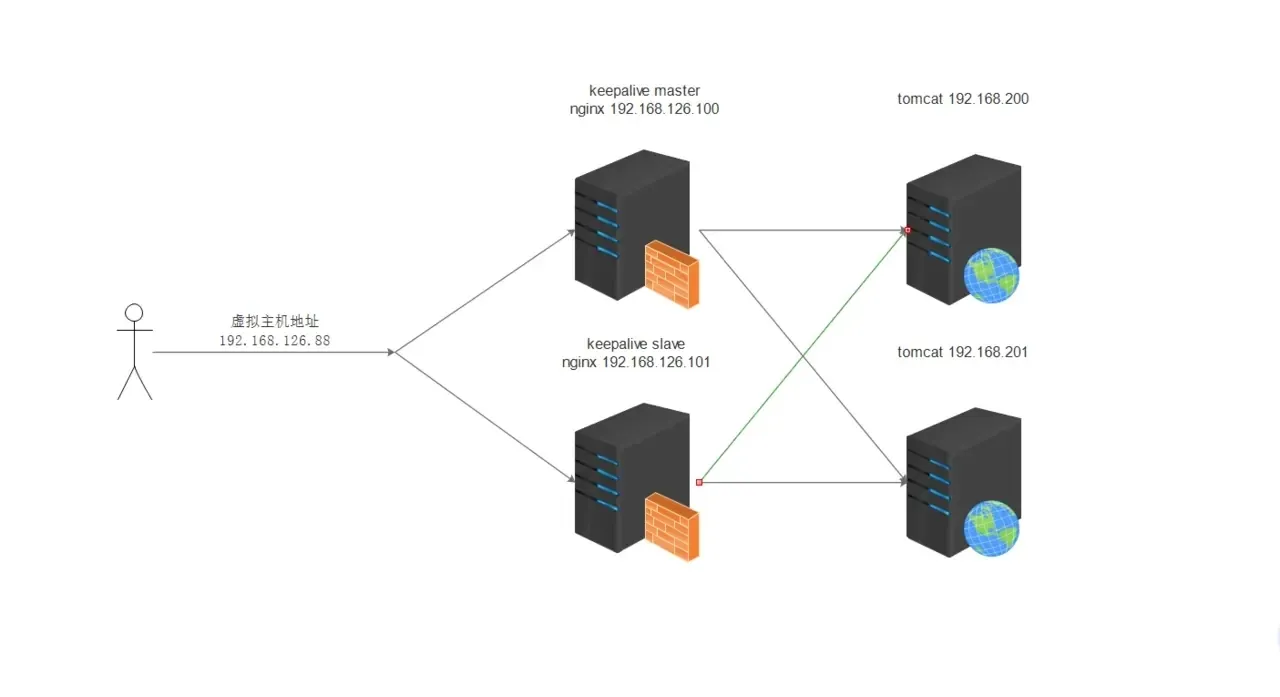

nginx结合keepalived实现高可用的完整步骤_nginx

这篇文章主要给大家介绍了关于nginx结合keepalived实现高可用的完整步骤,文中通过示例代码介绍的非常详细,对大家学习或者使用nginx具有一定的参考学习价值,需要的朋友们下面来一起学习学习吧...

docker+gitlab+gitlab-runner部署详解_docker

这篇文章主要介绍了docker+gitlab+gitlab-runner部署详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 环境 服...

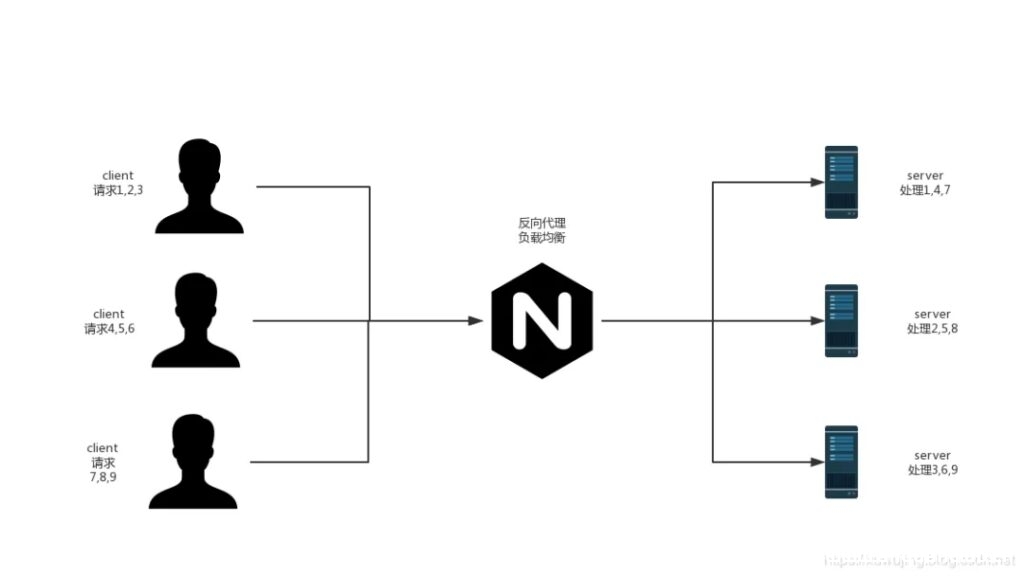

Nginx+SpringBoot实现负载均衡的示例_nginx

这篇文章主要介绍了Nginx优雅的实现负载均衡,帮助大家更好的理解和使用nginx,感兴趣的朋友可以了解下 负载均衡介绍 在介绍Nginx的负载均衡实现之前,先简单的说下负载均衡的分类,主要分为硬...

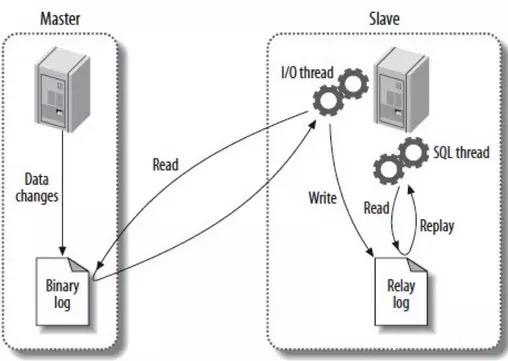

详解用Docker构建MySQL主从环境_docker

这篇文章主要介绍了详解用Docker构建MySQL主从环境,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 前言 本篇文章...

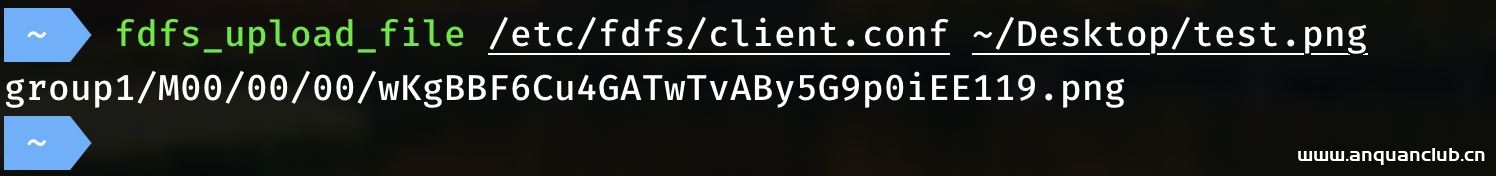

Nginx+FastDFS搭建图片服务器的方法实现_nginx

这篇文章主要介绍了Nginx+FastDFS搭建图片服务器的方法实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 安装环...

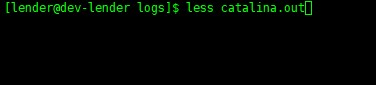

linux less命令实例详解_Linux

在本篇文章了小编给大家整理了关于linux less命令详解的相关内容,需要的朋友们可以学习下。 less 文件名 查看文件 less 文件名 | grep -n 查找内容 根据内容过滤显示,并显示行号 less +行号g ...

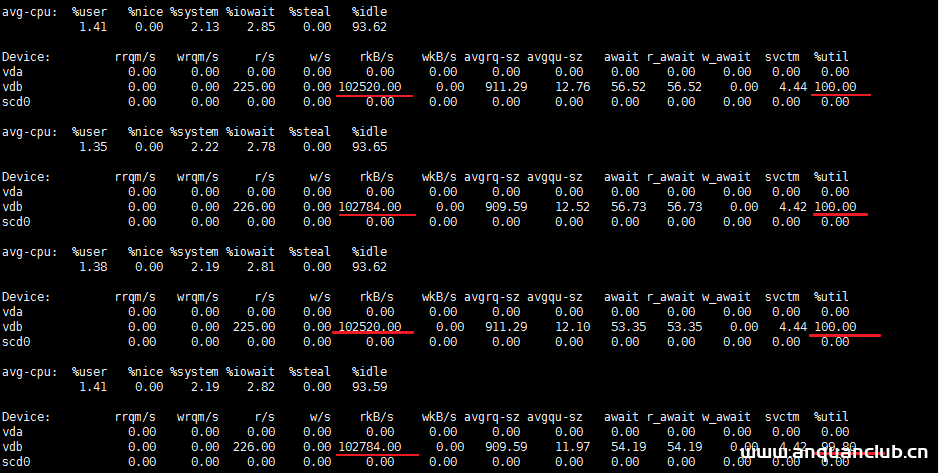

Linux 查看磁盘IO并找出占用IO读写很高的进程_Linux

这篇文章主要介绍了Linux 查看磁盘IO并找出占用IO读写很高的进程,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 背景-线上告警 线上一台服务器告警,磁盘利用率 dis...

命令执行后利用之WebShell文件落地

前言 相信对于命令执行大家都是比较熟悉的吧,输入命令ipconfig、calc、systeminfo、whoami等等 在测试的过程中只要执行这些命令就可以了,但在某些时候,咱们为了进行深入的渗透测试,往往会直...

深入浅析Nginx虚拟主机_nginx

对于Nginx而言,每一个虚拟主机相当于一个在同一台服务器中却相互独立的站点,从而实现一台主机对外提供多个 web 服务,每个虚拟主机之间是独立的,互不影响的。这篇文章主要介绍了Nginx虚拟主...

帮助你排序文本文件的 Awk 命令行或脚本(推荐)_Linux

Awk 是个普遍存在的 Unix 命令,用于扫描和处理包含可预测模式的文本。这篇文章主要介绍了Awk 命令行或脚本的相关知识,需要的朋友可以参考下 Awk 是一个强大的工具,可以执行某些可能由其它常见...

-Redis未授权利用

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现-Redis未授权利用 Redis 默认情况下,会绑定在 0.0.0.0:6379,如果没有进行采用相关的策略,比如添加防火墙规则避免其他非信任来源 ip ...

Hsycms2.0代码审计

前言 ThinkPHP 5 免费企业网站管理系统HSYCMS 带前后台是由好生意工作室开发的一款全新的企业站后台管理系统,网址URL全伪静态处理,网址简短,易于优化。 Hsycms 企业管理系统后台是作者...

Docker部署安装Redash中文版的方法详解_docker

这篇文章主要介绍了Docker部署安装Redash中文版的方法详解,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 1安装说明 相比Linux环境本地安装而言...

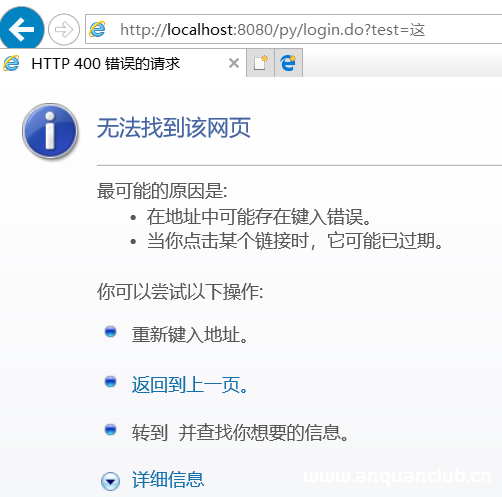

tomcat异常解决(Invalid character found in the request target. The valid characters are defined in RFC 7230 and RFC 3986)_Tomcat

这篇文章主要介绍了tomcat 异常的解决方案,帮助大家排查错误,保持服务器的稳定,感兴趣的朋友可以了解下 1.情景展示 tomcat 日志时不时会报出如下异常信息,到底是怎么回事? java.lang.Illeg...

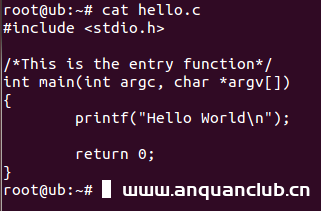

Linux下一只五颜六色的「猫」_Linux

这篇文章主要介绍了Linux下一只五颜六色的「猫」,在 Linux 下,此猫非彼猫,这里的 cat 并不代表猫,而是单词 concatenate 的缩写,主要给大家介绍了 ccat 的用法,需要的朋友可以参考下 有使用...

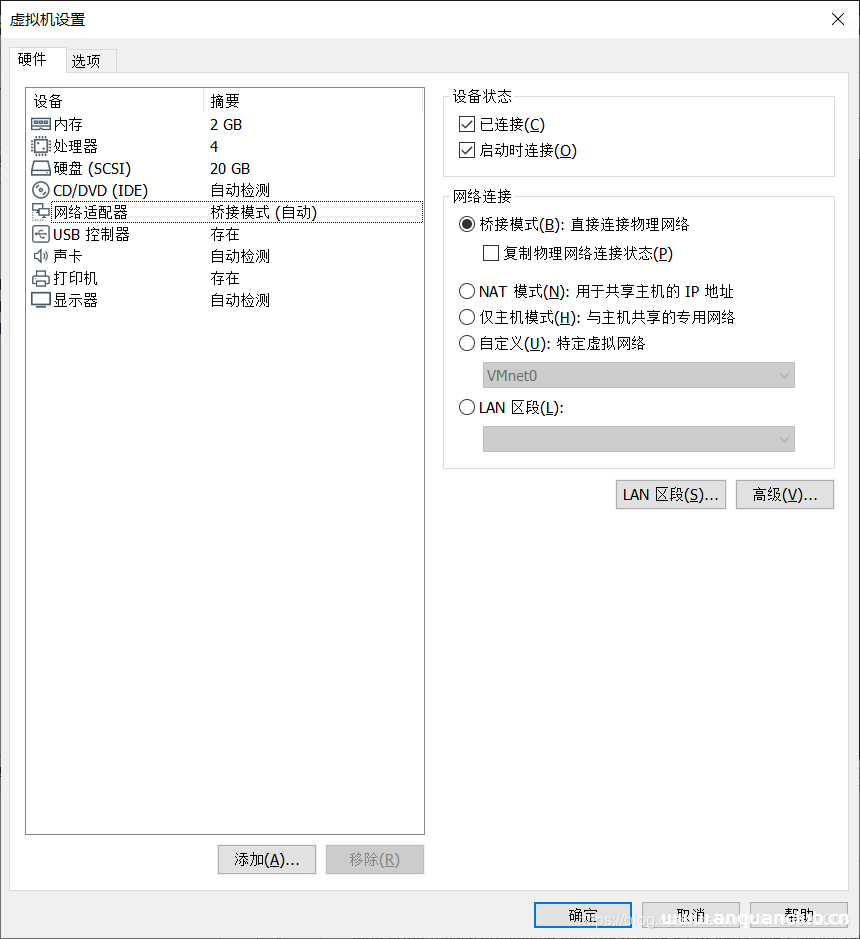

VMware配置多节点环境的操作方法_VMware

这篇文章主要介绍了VMware配置多节点环境的操作方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 本教程使用CentOS 7 64位, 为每个虚拟机分配...