最新发布第25页

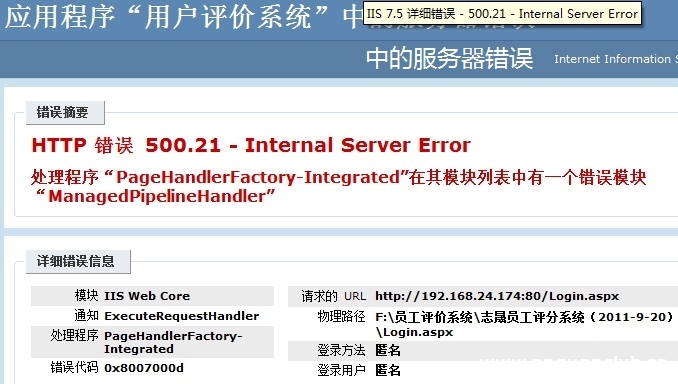

处理程序 PageHandlerFactory-Integrated 在其模块列表中有一个错误模块 ManagedPipelineHandler_win服务器

今天在安装好IIS的Windows2008 r2本上发布asp.net网站时,web程序已经映射到了本地IIS上,但运行如下错误提示处理程序PageHandlerFactory-Integrated在其模块列表中有一个错误模块ManagedPipeli...

Linux basename命令的使用方法_Linux

这篇文章主要介绍了Linux basename命令的使用方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 01. 命令概述 ba...

hadoop基于Linux7的安装配置图文详解_Linux

这篇文章主要介绍了hadoop基于Linux7的安装配置,本文通过图文并茂的形式给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 如上图 准备好该准备的食材(ps:其中的ha...

重置Zabbix密码的方法(一步到位)_zabbix

由于长时间不通过账号密码的方式登录zabbix,容易忘记密码,小编今天通过转换对应的md5直接在数据库中重置密码,对重置Zabbix密码感兴趣的朋友一起看看吧 问题描述 由于长期不通过键入账号密码...

Docker Volumn容器间共享数据的实现_docker

这篇文章主要介绍了Docker Volumn容器间共享数据的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 volume是什...

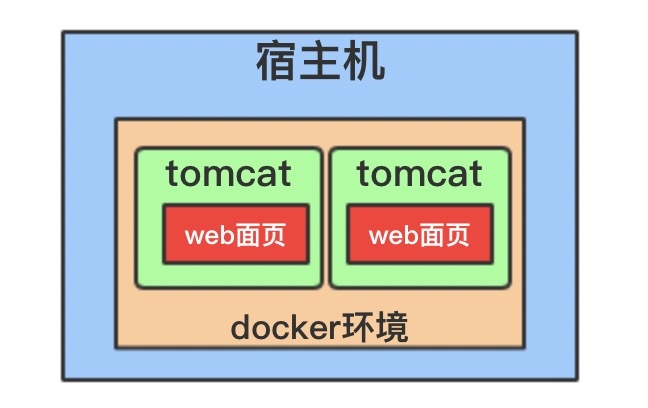

使用Docker部署SpringBoot项目的实现方法_docker

这篇文章主要介绍了使用Docker部署SpringBoot项目的实现方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 Docke...

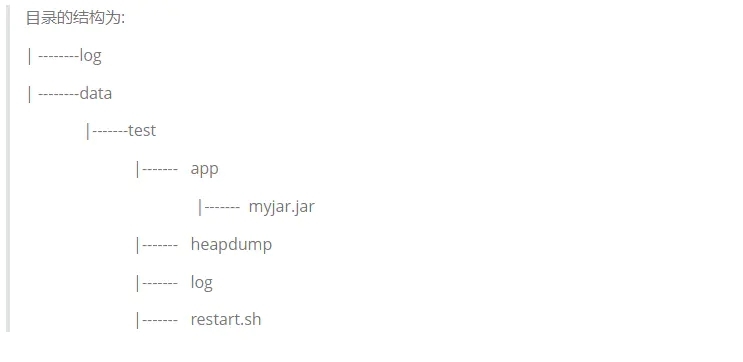

Linux利用Shell脚本部署jar包项目的完整步骤_Linux

这篇文章主要给大家介绍了关于Linux如何利用Shell脚本部署jar包项目的相关资料,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面来一起学习学...

Linux下如何查看版本信息的方法步骤_Linux

这篇文章主要介绍了Linux下如何查看版本信息的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 Linu...

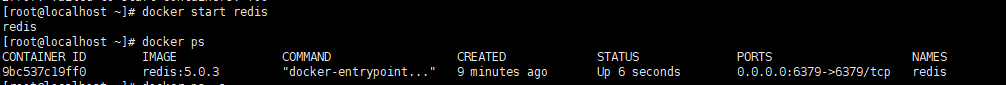

docker安装redis5.0.3的方法步骤_docker

这篇文章主要介绍了docker安装redis5.0.3的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 一、拉取官方5...

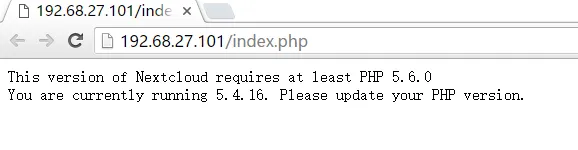

搭建nextcloud私有云存储网盘的教程详解_Linux

Nextcloud是一款开源免费的私有云存储网盘项目,可以让你快速便捷地搭建一套属于自己或团队的云同步网盘,从而实现跨平台跨设备文件同步、共享、版本控制、团队协作等功能。这篇文章主要介绍了...

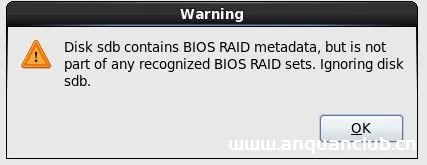

安装CentOS 6.x报错”Disk sda contains BIOS RAID metadata”解决方法_Linux

今天在安装CentOS6.2的时候,当进到检测硬盘的时候,总是过不去,报错如下: Disk sda contains BIOS RAID metadata, but is not part of any recognized BIOS RAID sets. Ignoring disk sda,...

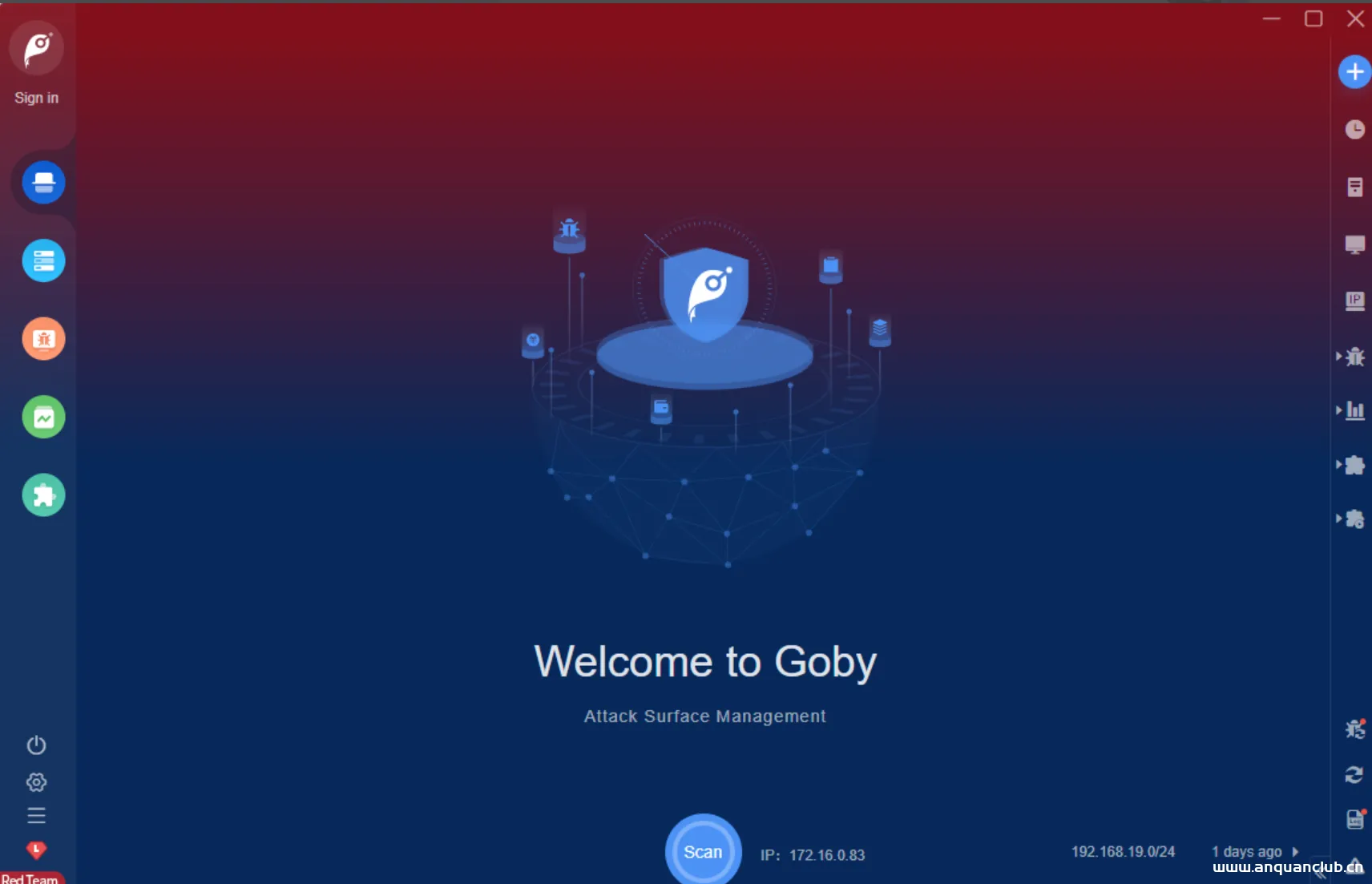

Goby 2.0.5 Beta红队版 包含1288POC

相关声明 以下工具仅用于企业授权渗透测试,请勿用于非法用途。 界面截图 红队POC更新日志 NETGEAR ProSafe SSL VPN firmware platform.cgi SQL盲注漏洞(CVE-2022-29383) Yawcam HTTP服务器路...

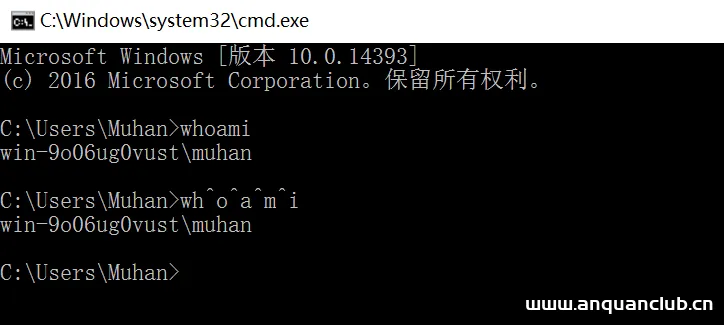

【内网渗透】cmd命令混淆 cmdbypass学习

前言 所谓cmd命令混淆,主要意思就是指cmd命令的bypass,绕过一定的限制,方便执行命令达到我们需要的效果。 CMD命令的混淆方式 1、插入特殊字符混淆命令 1.1 转义符'^' 字符“^”是CMD命令中最...

绿豆APP一键打包脚本开心版

前言 简介 后端是二开的苹果CMS系统,后台带采集插件,网页版手机电脑自适应,APP是安卓原生JAVA源码。 APP端带多个广告位,可以接入信天翁广告联盟,源码带有文本教程,根据教程修改可以成功搭...

-ThinkPHP 5.x 的 RCE

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现-ThinkPHP 5.x 的 RCE ThinkPHP是一套开源的、基于PHP的轻量级Web应用开发框架。该漏洞在5.0.x和5.1.x的版本中,由于路由对控制器...

CNVD-2017-02833 fastjson 1.2.24 RCE

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 CNVD-2017-02833 fastjson 1.2.24 RCE Fastjson是一个Java库,可以将Java对象转换为JSON格式,当然它也可以将JSON字符串转换为Java对象。...