最新发布第26页

【SRC技巧】优雅地进行XSS绕过

1. 前端过滤 burp抓包改包绕过 2. 双写绕过 <scri<script>pt>alert(111)</scri<script>pt> 3. 事件绕过 如:onclick,onmousemove事件 onmouseover='alert('yyds')' 4. 大小写绕过 ...

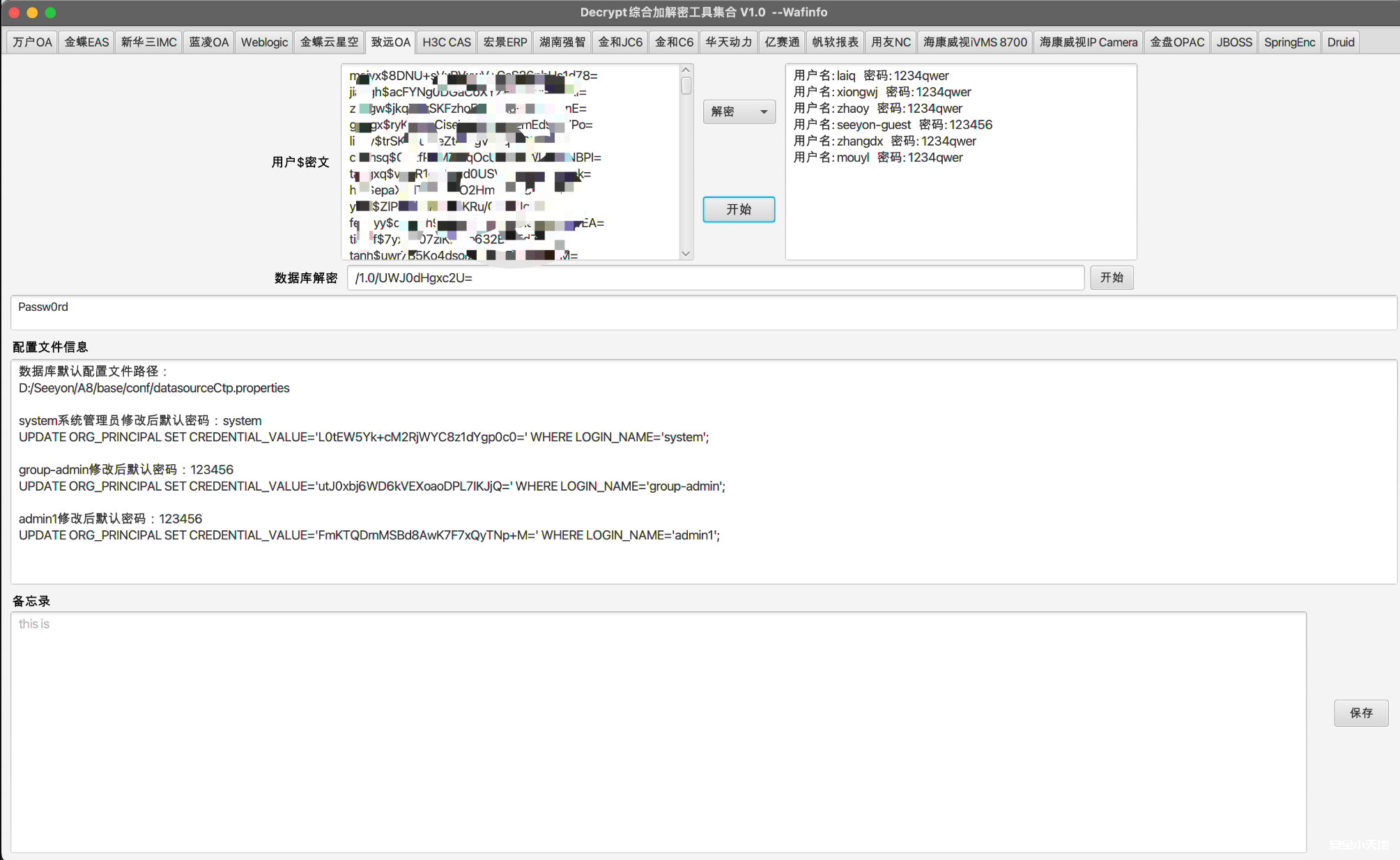

DecryptTools综合解密后渗透工具

项目介绍 因为在很多比赛如果算拿下靶标不仅需要获取服务器权限还需要登录网站后台这时候很多系统要么数据库连接字符串加密,要么登陆用户加密而这款工具就是为了解决问题。 加解密功能:该工具...

闲鱼自动回复系统 -xianyu-auto-reply_20250830

项目介绍 闲鱼自动回复系统是一个功能完整的闲鱼账号管理与自动化工具,主要用于闲鱼平台的消息自动回复、订单处理及商品管理,以下是其核心信息: 智能回复 支持关键词精确 / 模糊匹配、AI 模...

Dockerfile中ENTRYPOINT 和 CMD的区别说明_docker

这篇文章主要介绍了Dockerfile中ENTRYPOINT 和 CMD的区别说明,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 在Docker的系统学习教程中我们了解到使用Dockerfile构建Docker...

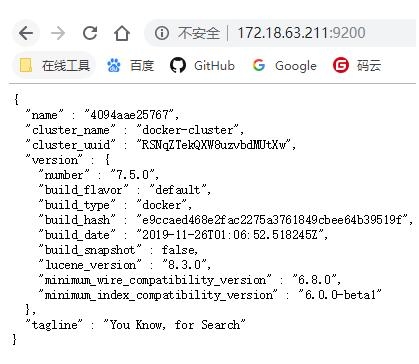

在Docker中安装Elasticsearch7.6.2的教程_docker

这篇文章主要介绍了在Docker中安装Elasticsearch7.6.2的教程,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 安装docker 你要安装完成docker,不再说明了。 安装Elasticsear...

CentOS SVN服务器如何管理多个项目_服务器其它

这篇文章主要介绍了CentOS SVN服务器如何管理多个项目,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 一 需求 一般来说,公司有多个项目...

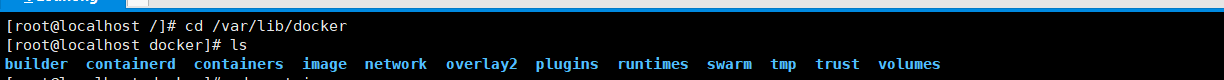

详解docker pull 下来的镜像都存到了哪里_docker

这篇文章主要介绍了详解docker pull 下来的镜像都存到了哪里,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 docke...

Nginx 过滤静态资源文件的访问日志的实现_nginx

这篇文章主要介绍了Nginx 过滤静态资源文件的访问日志的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 凌乱...

ServerSocket默认邦定IP实现过程详解_服务器其它

这篇文章主要介绍了ServerSocket默认邦定IP实现过程详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 开发中需要开启服务端的时候,本...

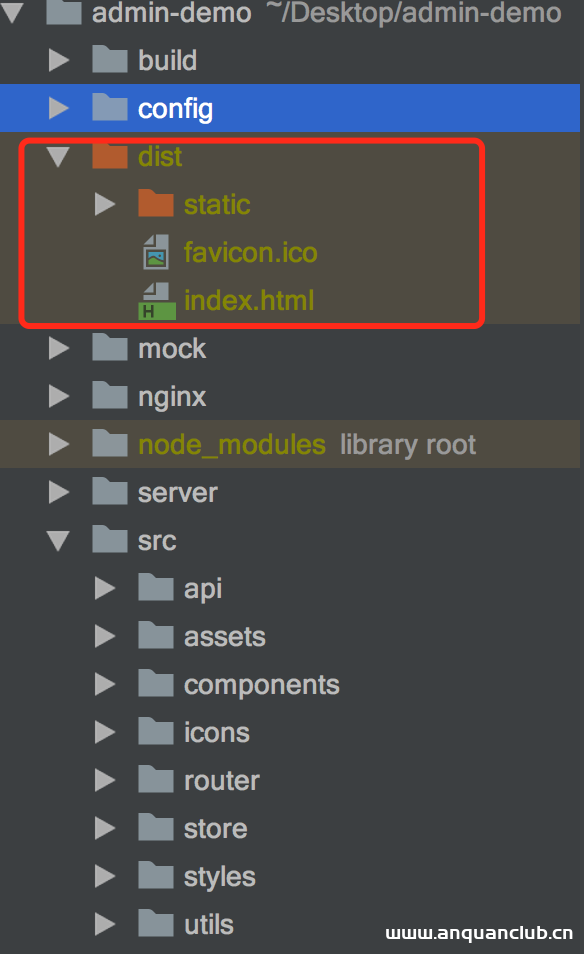

Docker镜像+nginx 部署 vue 项目的方法_docker

这篇文章主要介绍了Docker镜像+nginx 部署 vue 项目的方法,帮助大家更好的使用docke镜像,感兴趣的朋友可以了解下 一、打包vue项目 在开发完的vue项目输入如下命名,打包生成dist文件夹 yarn b...

Nginx反爬虫策略,防止UA抓取网站_nginx

目前网络上的爬虫非常多,有对网站收录有益的,比如百度蜘蛛(Baiduspider),也有不但不遵守robots规则对服务器造成压力,还不能为网站带来流量的无用爬虫,为防止网站有可能会被别人爬,通过...

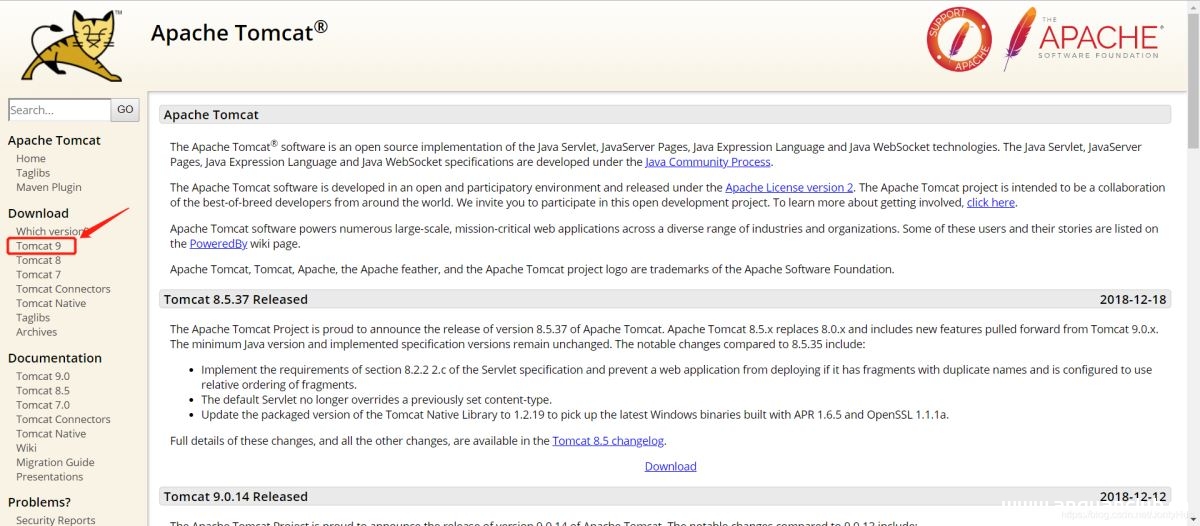

如何在IntelliJ IDEA 2018上配置Tomcat并运行第一个JavaWeb项目_Tomcat

这篇文章主要介绍了在IntelliJ IDEA 2018上配置Tomcat并运行第一个JavaWeb项目,需要的朋友可以参考下 1 下载和启动Tomcat 进入官网 http://tomcat.apache.org/ ,下载最新版本的Tomcat 9 根据自...

Linux ifconfig 命令的使用_Linux

这篇文章主要介绍了Linux ifconfig 命令的使用,帮助大家更好的理解和使用Linux系统,感兴趣的朋友可以了解下 1.命令简介 ifconfig(configure a network interface)命令是系统管理员命令,用...

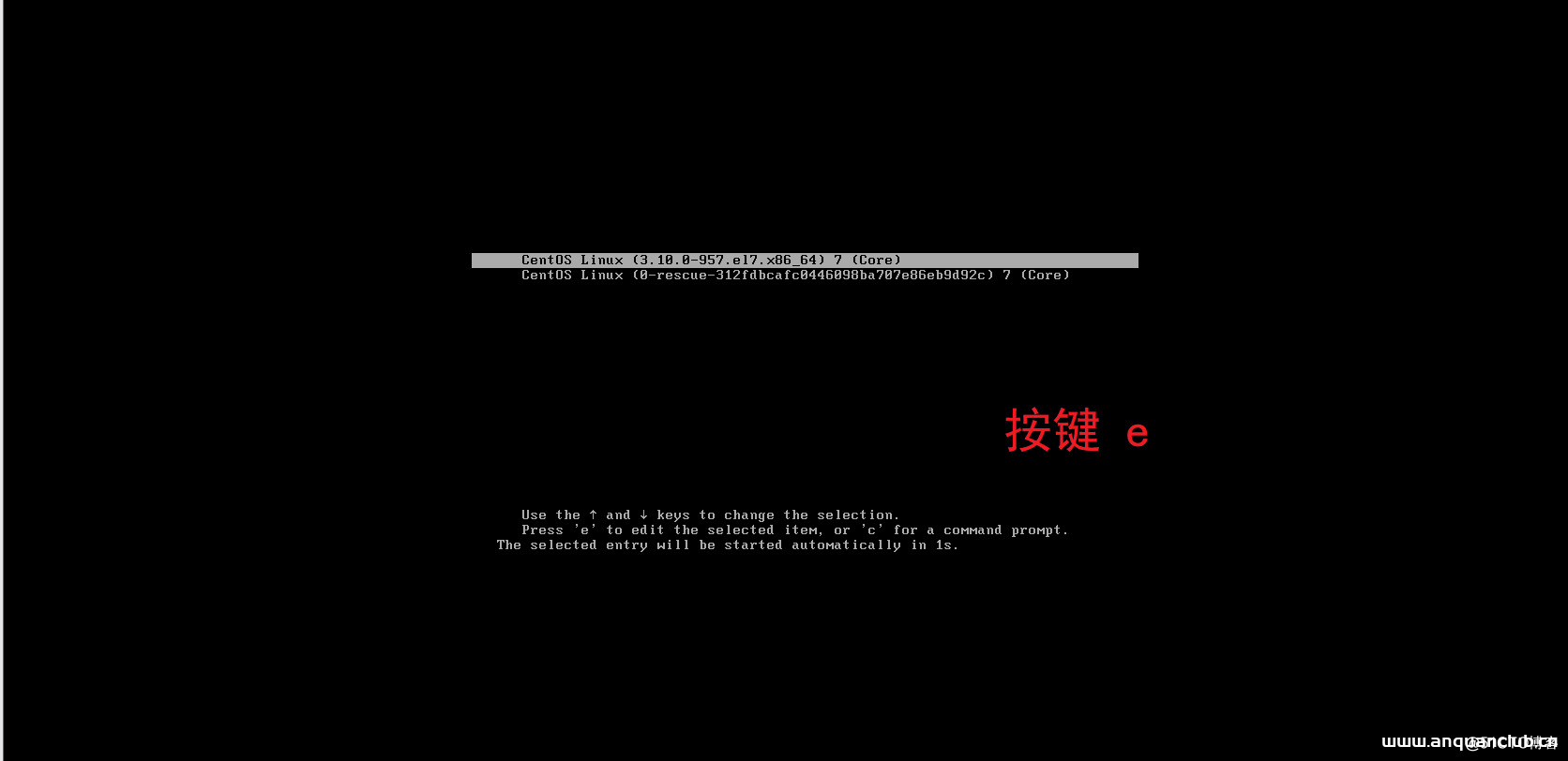

CentOS 7忘记密码解决方案过程图解_Linux

这篇文章主要介绍了CentOS 7忘记密码解决方案过程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 需求 不管是window系统还是Linux系...

在Linux命令行中使用计算器的5个命令详解_Linux

这篇文章主要介绍了在Linux命令行中使用计算器的5个命令,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 大家好,我是良许。 在使用 Linux 时,我...

Linux read命令的使用_Linux

这篇文章主要介绍了Linux read命令的使用,帮助大家更好的理解和学习Linux,感兴趣的朋友可以了解下 1.命令简介 read命令是Shell内建命令,用于从标准输入或-u选项指定的文件描述符中读取单行,...