最新发布第29页

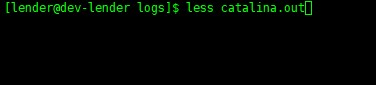

linux less命令实例详解_Linux

在本篇文章了小编给大家整理了关于linux less命令详解的相关内容,需要的朋友们可以学习下。 less 文件名 查看文件 less 文件名 | grep -n 查找内容 根据内容过滤显示,并显示行号 less +行号g ...

帮助你排序文本文件的 Awk 命令行或脚本(推荐)_Linux

Awk 是个普遍存在的 Unix 命令,用于扫描和处理包含可预测模式的文本。这篇文章主要介绍了Awk 命令行或脚本的相关知识,需要的朋友可以参考下 Awk 是一个强大的工具,可以执行某些可能由其它常见...

深入浅析Nginx虚拟主机_nginx

对于Nginx而言,每一个虚拟主机相当于一个在同一台服务器中却相互独立的站点,从而实现一台主机对外提供多个 web 服务,每个虚拟主机之间是独立的,互不影响的。这篇文章主要介绍了Nginx虚拟主...

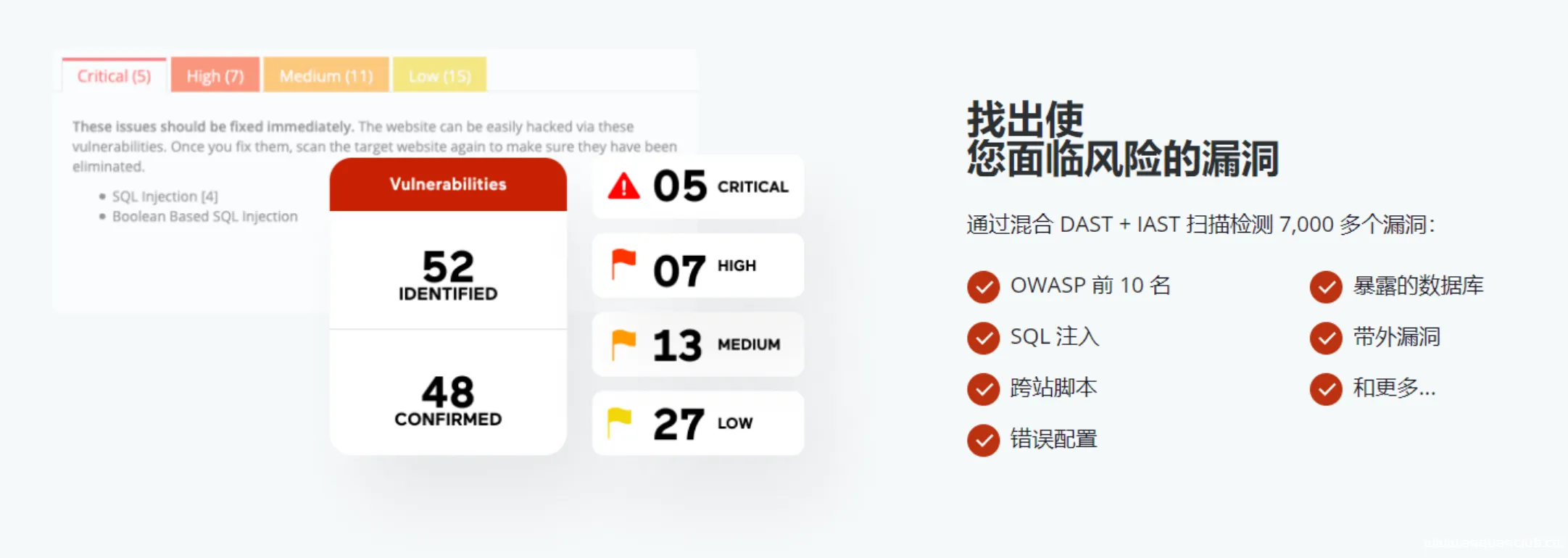

最新AWVS14.8.220606174破解版,支持windows

更新支持 新增漏洞检测 新的漏洞检测Confluence 服务器和数据中心中的未经身份验证的远程代码执行漏洞( CVE-2022-26134 ) 提供版本 Windows 工具下载 AWVS14.8.220606174下载 提取码...

2022HVV H3C CVM 前台任意文件上传漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 2022HVV H3C CVM 前台任意文件上传漏洞 H3C公司依托其强大的技术实力、产品与服务优势,以及深入人心的以客户为中心的理念,为企业数据...

Docker部署安装Redash中文版的方法详解_docker

这篇文章主要介绍了Docker部署安装Redash中文版的方法详解,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 1安装说明 相比Linux环境本地安装而言...

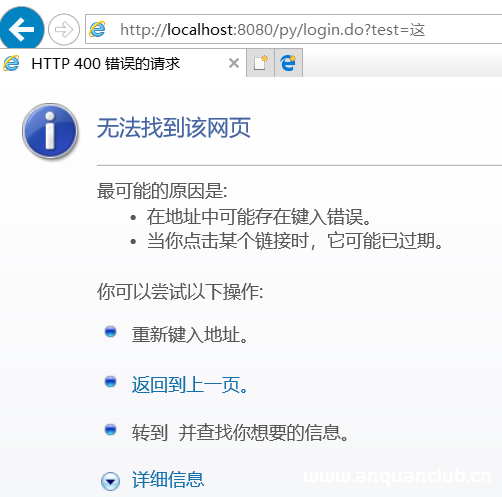

tomcat异常解决(Invalid character found in the request target. The valid characters are defined in RFC 7230 and RFC 3986)_Tomcat

这篇文章主要介绍了tomcat 异常的解决方案,帮助大家排查错误,保持服务器的稳定,感兴趣的朋友可以了解下 1.情景展示 tomcat 日志时不时会报出如下异常信息,到底是怎么回事? java.lang.Illeg...

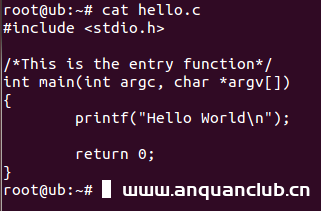

Linux下一只五颜六色的「猫」_Linux

这篇文章主要介绍了Linux下一只五颜六色的「猫」,在 Linux 下,此猫非彼猫,这里的 cat 并不代表猫,而是单词 concatenate 的缩写,主要给大家介绍了 ccat 的用法,需要的朋友可以参考下 有使用...

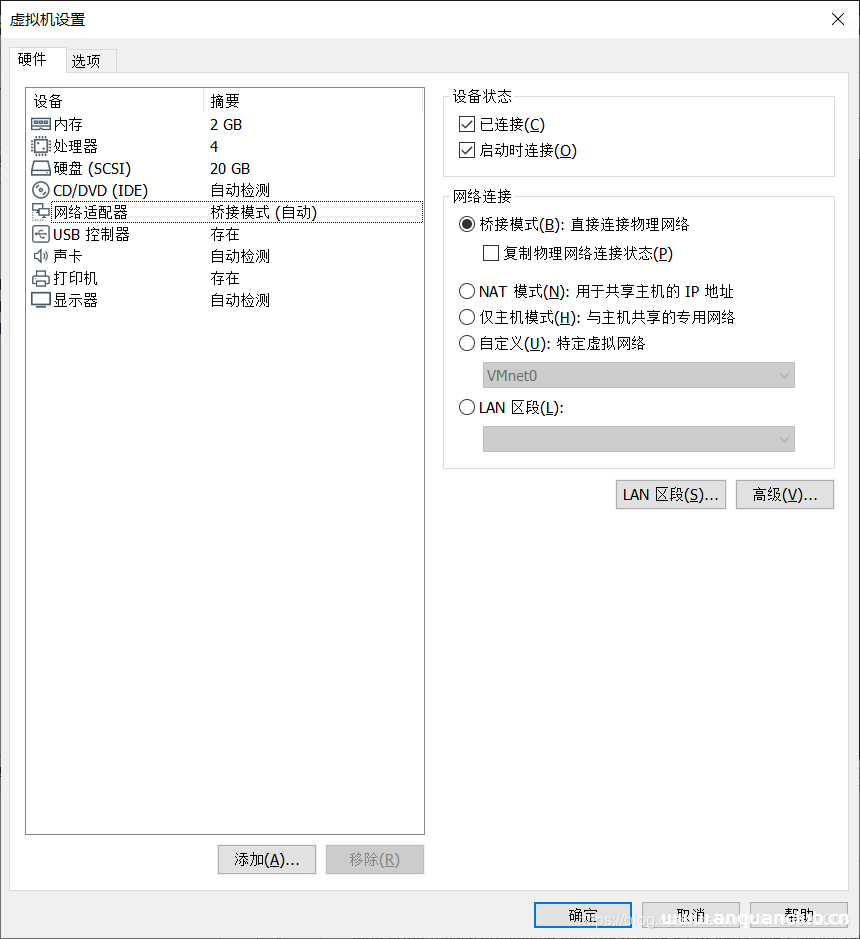

VMware配置多节点环境的操作方法_VMware

这篇文章主要介绍了VMware配置多节点环境的操作方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 本教程使用CentOS 7 64位, 为每个虚拟机分配...

Linux 进程通信之FIFO的实现_Linux

这篇文章主要介绍了Linux 进程通信之FIFO的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 FIFO通信(first i...

总结Linux 6种日志查看方法_Linux

在本篇文章里小编给大家整理的是关于Linux 6种日志查看方法,有需要的朋友们可以学习下。 作为一名后端程序员,和Linux打交道的地方很多,不会看Linux日志,非常容易受到来自同事和面试官的嘲讽...

红队钓鱼攻击(2)–DNS劫持&域名劫持介绍及Ettercap实现

前言 文章制作技术分享,请勿用于其他地方,产生的相关责任由使用者负全责。 相关阅读 Ettercap Ettercap是一个综合性的中间人攻击工具,它可以进行ARP欺骗DNS劫持,以欺骗方式的网络嗅探工具,主...

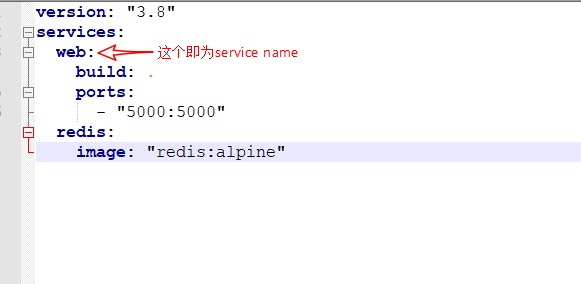

详解docker compose 用法_docker

这篇文章主要介绍了docker compose 用法,本文通过实例代码演示给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 目录docker compose的使用场景一个基本...

如何在docker容器内部安装kibana分词器_docker

这篇文章主要介绍了如何在docker容器内部安装kibana分词器,本文分步骤给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 步骤: 1.在虚拟机目录下新建doc...

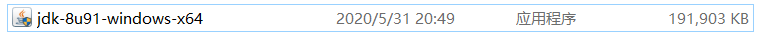

WIN10下的JDK安装与配置环境变量的过程(详细版)_win服务器

这篇文章主要介绍了WIN10下的JDK安装与配置环境变量的常见问题分析,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 目录一、下载JDK(以jdk1.8.0...

Linux时间子系统之时间的表示示例详解_Linux

这篇文章主要给大家介绍了关于Linux时间子系统之时间的表示的相关资料,文中通过示例代码介绍的非常详细,对大家学习或者使用linux系统具有一定的参考学习价值,需要的朋友们下面来一起学习学习...