最新发布第33页

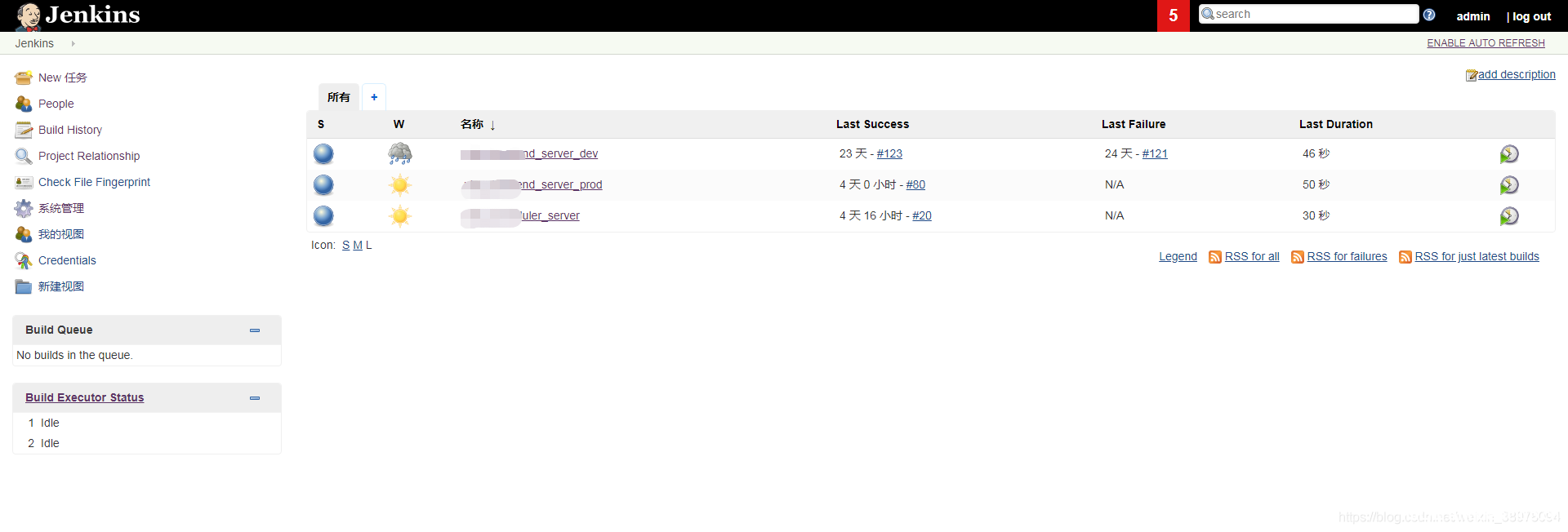

详解docker部署Jenkins新手使用教程_docker

这篇文章主要介绍了详解docker部署Jenkins新手使用教程,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 本文通过do...

tmpwatch命令清除旧文件的方法_Linux

这篇文章主要介绍了tmpwatch命令清除旧文件的方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 我们知道系统里面常常会有一些忘记删除的长时间...

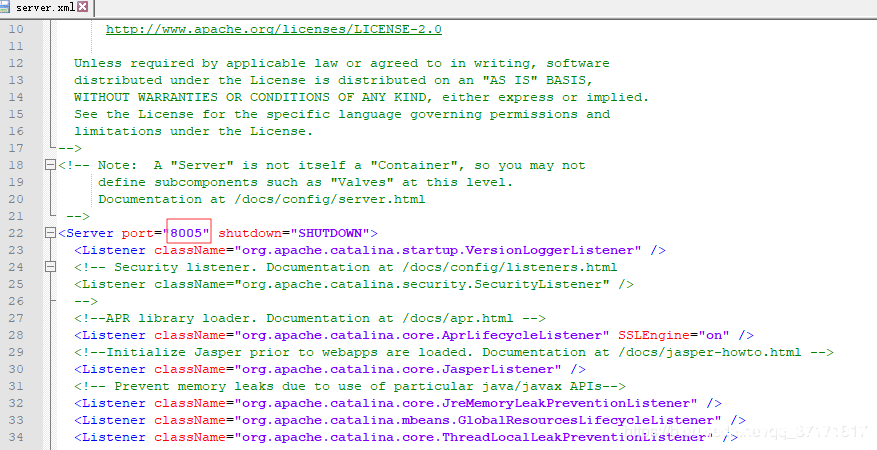

Tomcat和Weblogic部署纯html文件过程解析_Tomcat

这篇文章主要介绍了Tomcat和Weblogic部署纯html文件过程解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 1、首先纯html文件,得有一个...

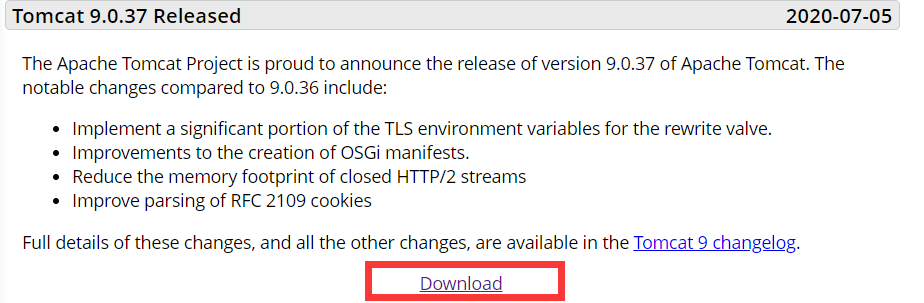

Tomcat CentOS安装实现过程图解_Tomcat

这篇文章主要介绍了Tomcat CentOS安装实现过程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 Tomcat CentOS安装 这个安装教程包括的...

Nginx下配置Https证书详细过程_nginx

这篇文章主要介绍了Nginx下配置Https证书详细过程,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 一、Http与Https...

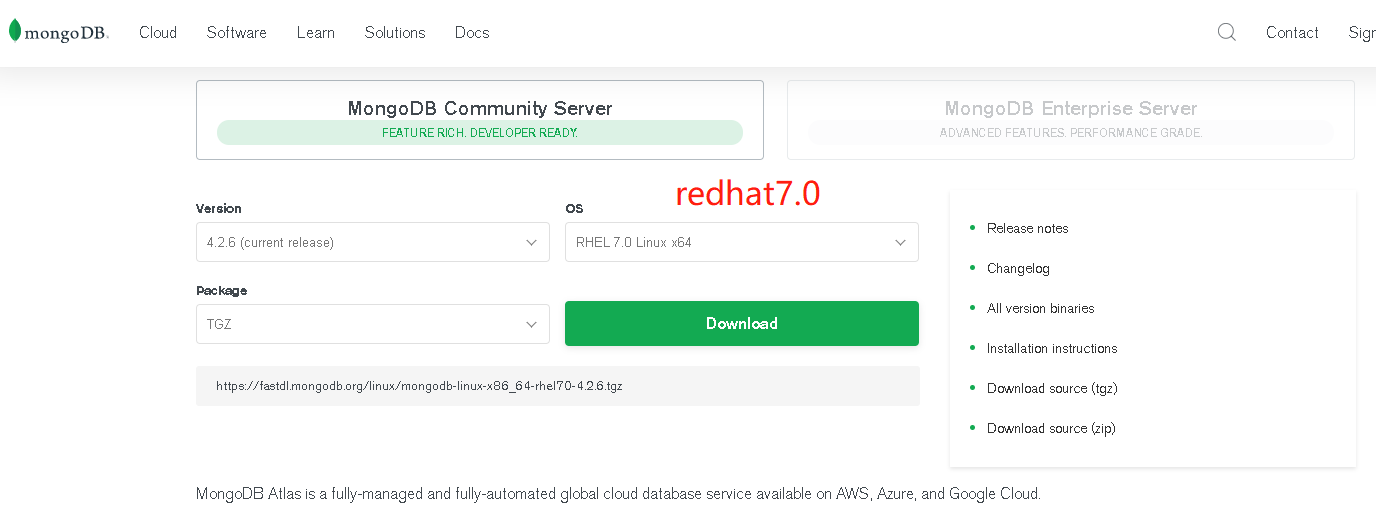

Linux安装MongoDB启动及常见问题解决_Linux

这篇文章主要介绍了Linux安装MongoDB启动及问题解决,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 MongoDB安装过程以及问题记录 一、Mon...

Linux gzip命令压缩文件实现原理及代码实例_Linux

这篇文章主要介绍了Linux gzip命令压缩文件实现原理及代码实例,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 gzip 是 Linux 系统中经常...

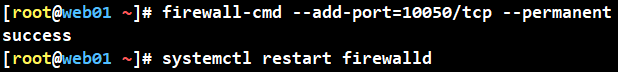

Linux zabbix agent部署及配置方法详解_Linux

这篇文章主要介绍了Linux zabbix agent部署及配置方法详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 1.在web01上安装zabbix-agent ...

Linux下如何高效切换目录的方法_Linux

这篇文章主要介绍了Linux下如何高效切换目录,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 Linux 下对于目录的切换,大家肯定会想到一个命令:c...

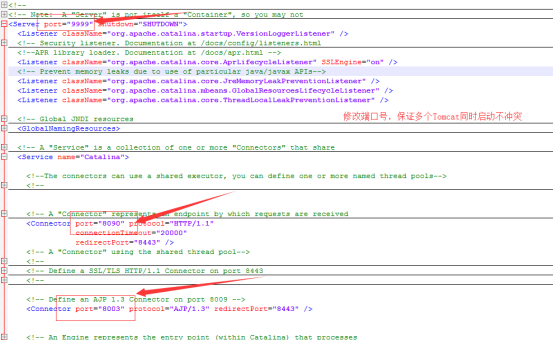

Tomcat Nginx Redis实现session共享过程图解_Tomcat

这篇文章主要介绍了Tomcat Nginx Redis实现session共享过程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 一、准备工作 中间件:Tom...

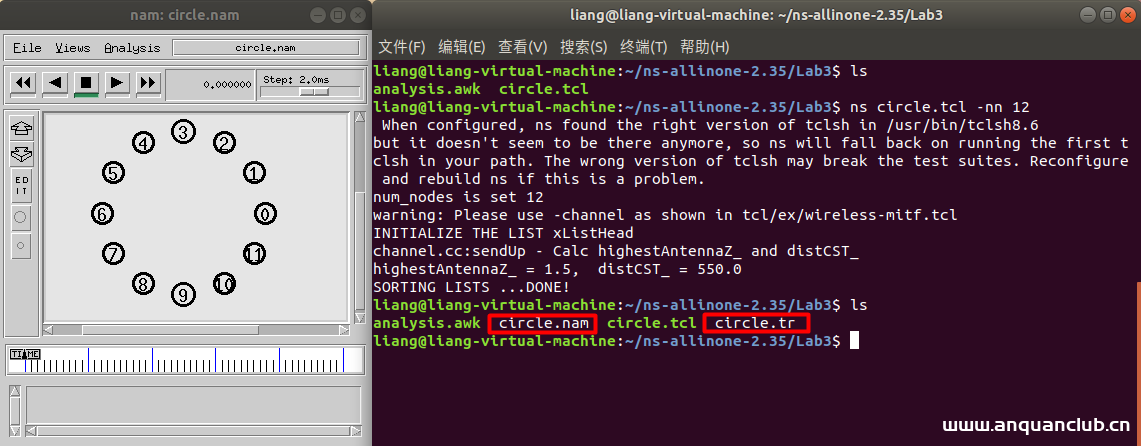

基于Tcl语言配置简单网络环境过程解析_服务器其它

这篇文章主要介绍了基于Tcl语言配置简单网络环境过程解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 1. Tcl脚本文件circle.tcl代码注...

Redis和Memcache对比与如何选择_服务器其它

我这段时间在用redis,感觉挺方便的,但比较疑惑在选择内存数据库的时候到底什么时候选择redis,什么时候选择memcache,然后就查到下面对应的资料,是来自redis作者的说法(stackoverflow上面)...

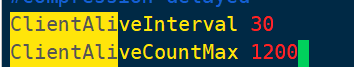

解决阿里云ssh远程连接短时间就会断掉的问题_Linux

这篇文章主要介绍了阿里云ssh远程连接短时间就会断掉的解决方案,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 问题重现 阿里云服务器,使用Fina...

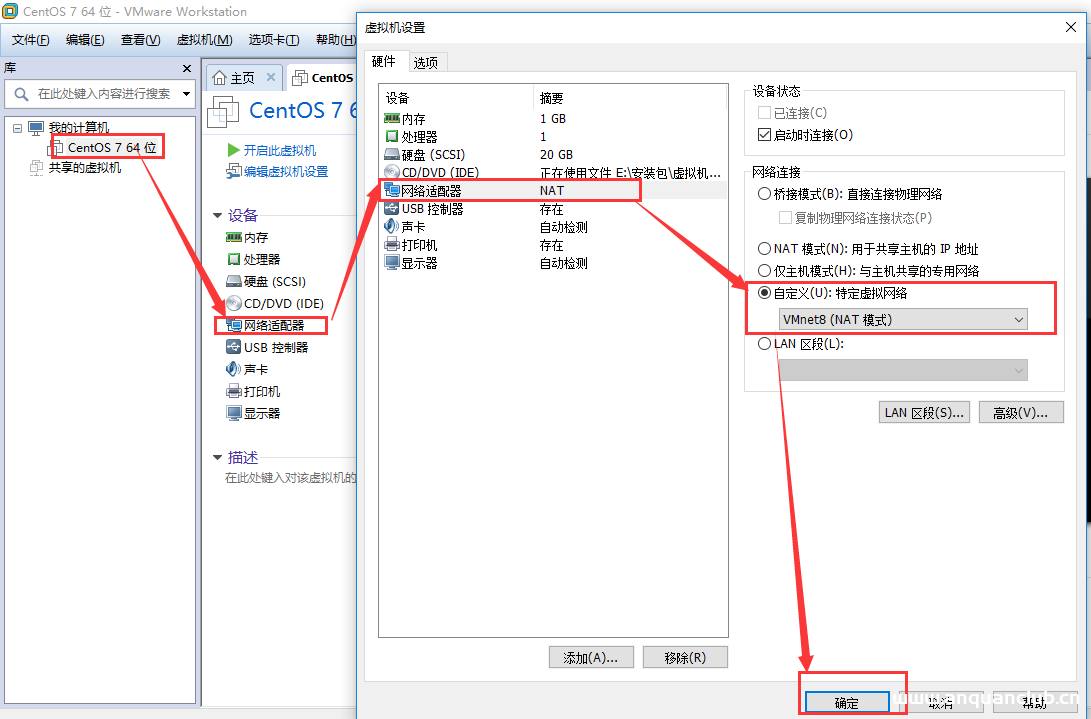

用xshell连接VMware中的Linux的方法步骤(2种)_VMware

这篇文章主要介绍了用xshell连接VMware中的Linux的方法步骤(2种),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 ...

通过Nginx搭建Tomcat9集群并实现Session共享_nginx

这篇文章主要介绍了通过Nginx搭建Tomcat9集群并实现Session共享,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 使用Nginx搭建Tomcat9集群...

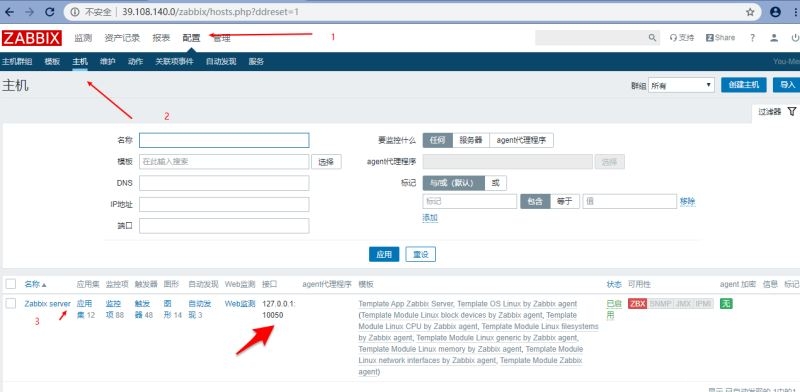

Zabbix配置监控项及聚合图形的实例代码_zabbix

这篇文章主要介绍了Zabbix配置监控项及聚合图形,本文通过实例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 1.安装Zabbix Agent监控本机 安装age...