最新发布第39页

Apache及Tomcat搭建集群环境过程解析_Tomcat

这篇文章主要介绍了Apache及Tomcat搭建集群环境过程解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 其实Apache把集群搭建起来并不麻...

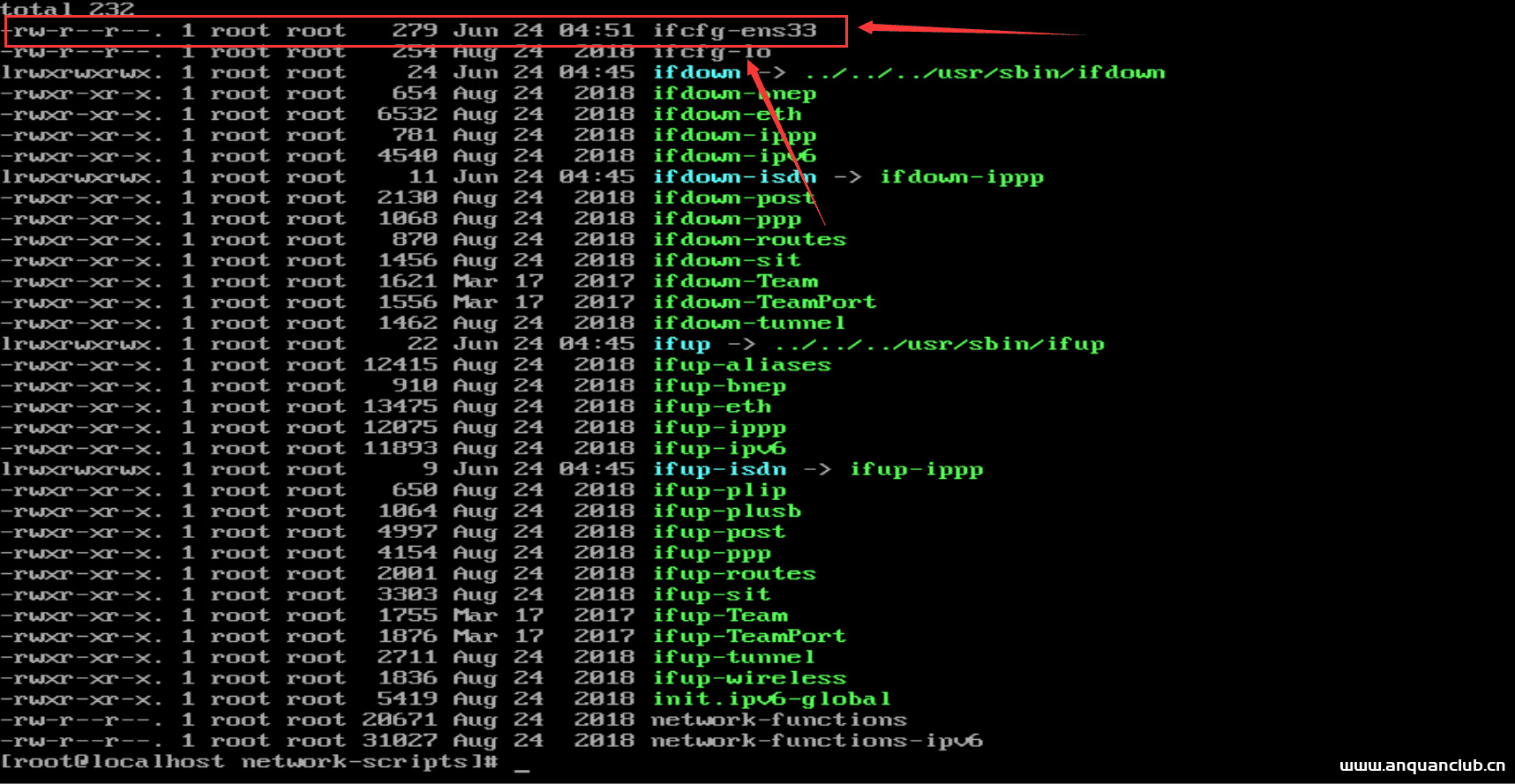

CentOS设置IP连接网络实现过程图解_Tomcat

这篇文章主要介绍了CentOS设置IP连接网络实现过程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 1、登录系统,进入:cd /etc/syscon...

如何在Linux命令行与其他用户通信_Linux

这篇文章主要介绍了如何在Linux命令行与其他用户通信,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 在 Linux 命令行里向其他用户发送信...

Nginx解决403 forbidden的完整步骤_nginx

这篇文章主要给大家介绍了关于Nginx解决403 forbidden的完整步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 ...

linux userdel 命令的使用_Linux

这篇文章主要介绍了linux userdel 命令的使用,帮助大家更好的理解和使用Linux系统,感兴趣的朋友可以了解下 1.命令简介 userdel(user delete) 命令是系统管理员命令,用于删除用户账户和相关...

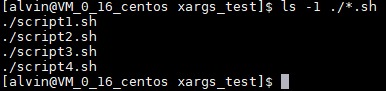

在Linux上使用xargs命令的详细教程_Linux

这篇文章主要介绍了如何在Linux上使用xargs命令,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 大家好,我是良许。 在使用 Linux 时,你是否遇到...

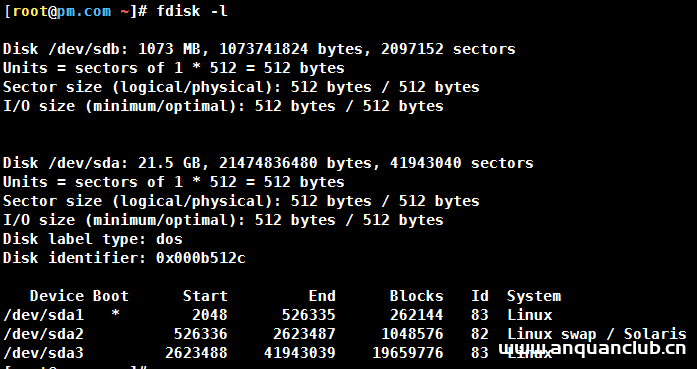

Linux使用fdisk实现磁盘分区过程图解_Linux

这篇文章主要介绍了Linux使用fdisk实现磁盘分区过程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 linux分区常用命令:fdisk,修改M...

详解Linux time 命令的使用_Linux

这篇文章主要介绍了详解Linux time 命令的使用,帮助大家更好的理解和学习linux,感兴趣的朋友可以了解下 1.命令简介 time 用于统计命令执行所消耗的时间及相关系统资源等信息。time 可以显示的...

Centos8最小化部署安装OpenStack Ussuri的详细教程_Linux

这篇文章主要介绍了Centos8最小化部署安装OpenStack Ussuri的详细教程,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 Centos8最小化部署安装Open...

详解ubuntu 20.04 LTS安装记录_Linux

这篇文章主要介绍了ubuntu 20.04 LTS安装记录,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 本篇记录U盘启动盘制...

Linux下tcpdump命令解析及使用详解_Linux

这篇文章主要介绍了Linux下tcpdump命令解析及使用详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 简介 用简单...

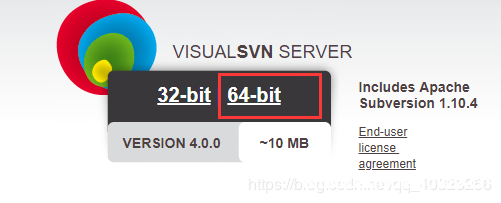

SVN安装及基本操作(图文教程)_服务器其它

这篇文章主要介绍了SVN安装及基本操作(图文教程),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 目录1.SVN是什么2...

centos6超20TB磁盘的分区格式化的示例代码_Linux

这篇文章主要介绍了centos6超20TB磁盘的分区格式化的示例代码,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 一、...

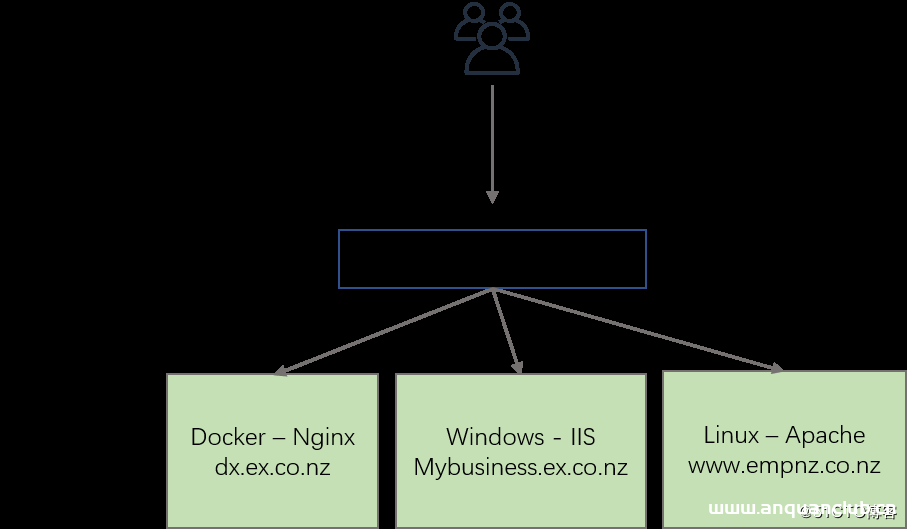

Nginx反向代理多域名的HTTP和HTTPS服务的实现_nginx

这篇文章主要介绍了Nginx反向代理多域名的HTTP和HTTPS服务的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 ...

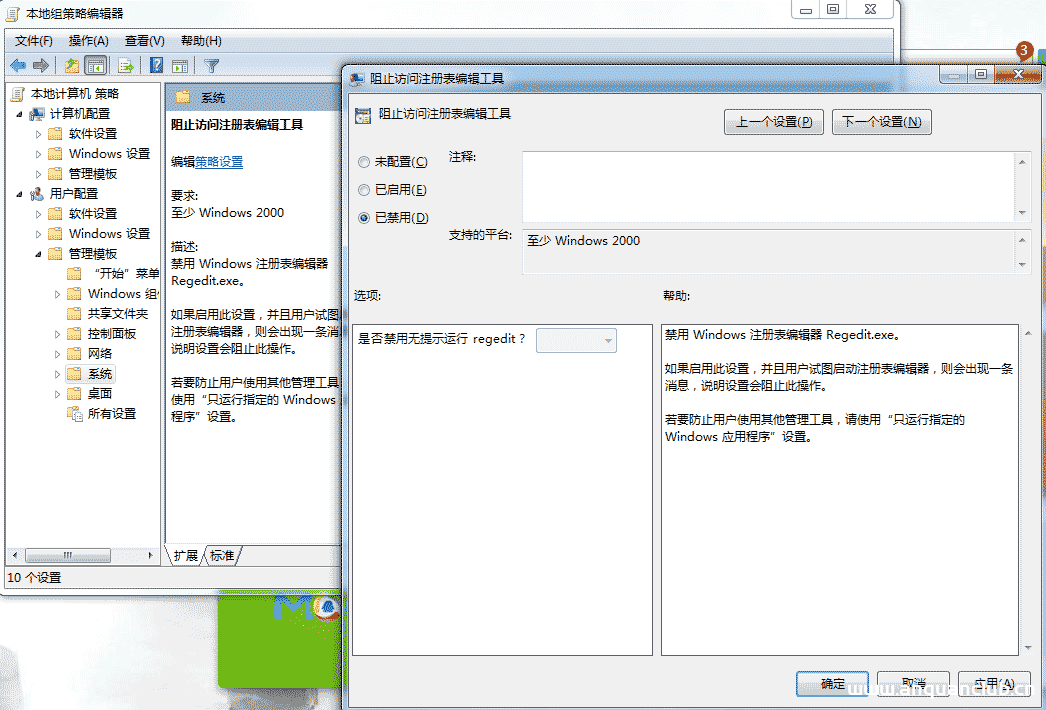

Windows Server 2012 没有远程桌面授权服务器可以提供许可证,远程会话被中断_win服务器

今天在登录公司内部的服务器的时候,无法进行远程访问,弹出错误信息:没有远程桌面授权服务器可以提供许可证,远程会话被中断,经过网上的寻找,原来是server 2012 远程登录只提供120天的使用...

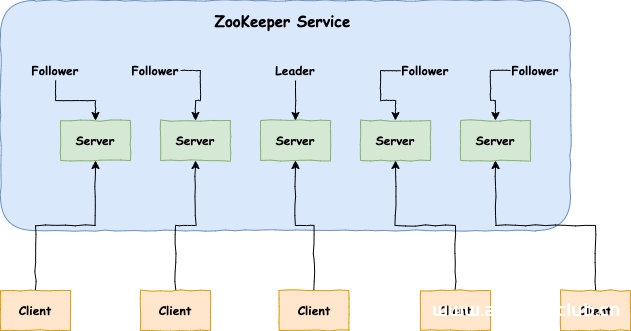

史上最便捷搭建Zookeeper服务器的方法(推荐)_zabbix

由于 ZooKeeper 便捷的使用方式、卓越的性能和良好的稳定性,被广泛地应用于诸如 Hadoop、HBase、Kafka 和 Dubbo 等大型分布式系统中。这篇文章主要介绍了史上最便捷搭建Zookeeper服务器的方法,...