最新发布第44页

Linux gcc命令的具体使用_Linux

这篇文章主要介绍了Linux gcc命令的具体使用,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 01. 命令概述 gcc命令...

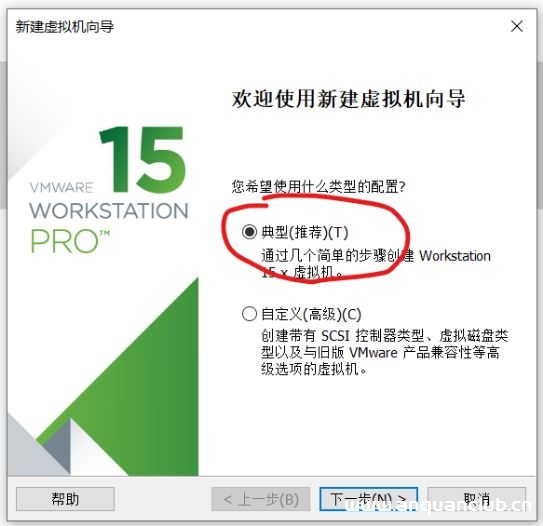

VMware Workstation 15 Pro中安装ubuntu1804的教程(图文详解)_VMware

这篇文章主要介绍了VMware Workstation 15 Pro中安装ubuntu1804的教程,本文图文并茂给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 这篇笔记是一篇安装教程,没有什么实...

Windows激活工具下载 使用教程

应用价绍 HEU KMS Activator,简洁高效的全能KMS/OEM激活工具,适用所有Windows, Office版本,无需联网即可一键激活,支持UEFI的KMS激活工具。KMS服务是微软对Windows, Office等产品的批量许可...

linux不支持所有命令的解决办法_Linux

在本篇文章里小编给大家整理了关于linux不支持所有命令的解决办法,需要的朋友们可以参考下。 inux不支持所有命令怎么办?解决Linux所有命令不能使用的问题 出现这个问题说明你的 /etc/profile ...

Docker部署ElasticSearch和ElasticSearch-Head的实现_docker

这篇文章主要介绍了Docker部署ElasticSearch和ElasticSearch-Head的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习...

【】CVE-2022-28672福昕PDF阅读器远程代码执行的漏洞

项目地址 http://github.com/hacksysteam/CVE-2022-28672 CVE-2022-28672 这个错误是在Free之后使用的,由不正确处理javascript对象的内存引用引起。 Blog Foxit PDF Reader – UaF – RCE – J...

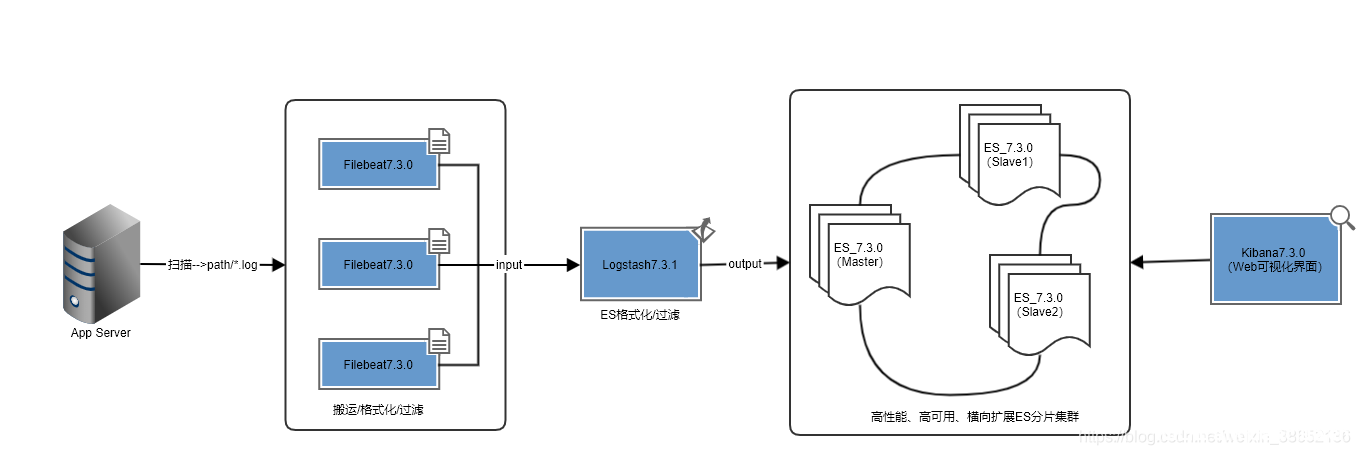

Docker部署ELK7.3.0日志收集服务最佳实践_docker

这篇文章主要介绍了Docker部署ELK7.3.0日志收集服务最佳实践,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 写在...

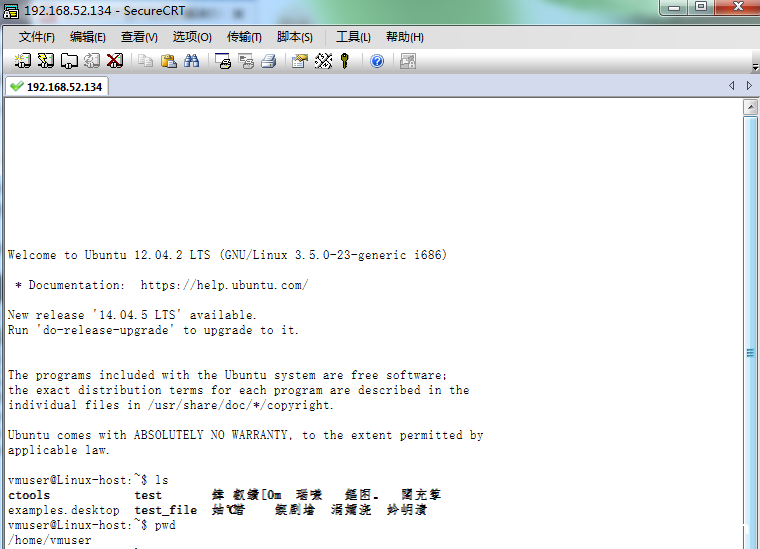

Linux SecureCRT显示乱码解决方案_Linux

这篇文章主要介绍了Linux SecureCRT显示乱码解决方案,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 下面来看看SecureCRT的显示出现乱码...

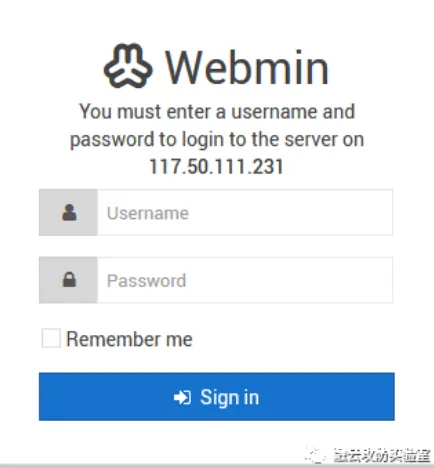

【】-webmin CVE-2019-15107

0x01 webmin描述 Webmin的是一个用于管理类Unix的系统的管理配置工具,具有网络页面。在其找回密码页面中,存在一处无需权限的命令注入漏洞,通过这个漏洞攻击者即可以执行任意系统命令。它已知...

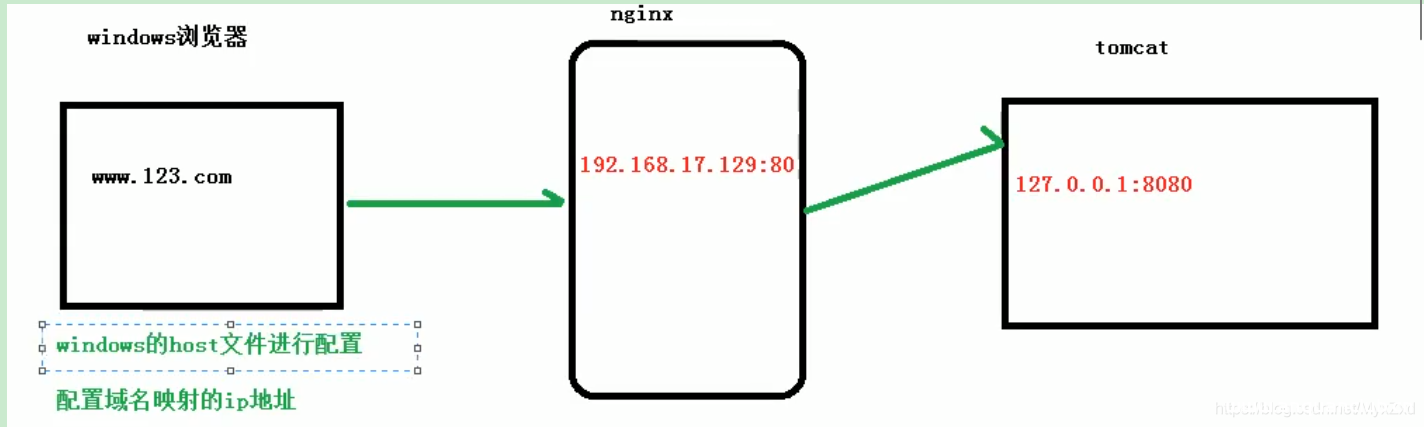

Nginx的反向代理实例详解_nginx

这篇文章主要介绍了Nginx的反向代理实例详解,本文通过实例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 一、反向代理实例 1 1、实现效果 (1)...

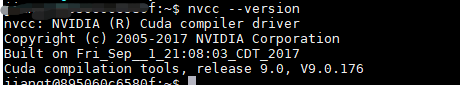

Ubuntu16.04下CUDA8.0和CUDA9.0共存_Linux

这篇文章主要介绍了Ubuntu16.04下CUDA8.0和CUDA9.0共存,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 前言 在Git...

VMwarea虚拟机安装win7操作系统的教程图解_VMware

这篇文章主要介绍了VMwarea虚拟机安装win7操作系统的教程,本文图文并茂给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 VMwarea的安装过程就不演示了,主要看看如何装入wi...

Linux中如何查看文件的创建时间详解_Linux

这篇文章主要给大家介绍了关于Linux中如何查看文件的创建时间的相关资料,文中通过示例代码介绍的非常详细,对大家学习或者使用Linux具有一定的参考学习价值,需要的朋友们下面来一起学习学习吧...

正则表达式基础教程 regular expression第1/2页_正则表达式

前言 正则表达式是烦琐的,但是强大的,学会之后的应用会让你除了提高效率外,会给你带来绝对的成就感。只要认真去阅读这些资料,加上应用的时候进行一定的参考,掌握正则表达式不是问题。 1.&n...

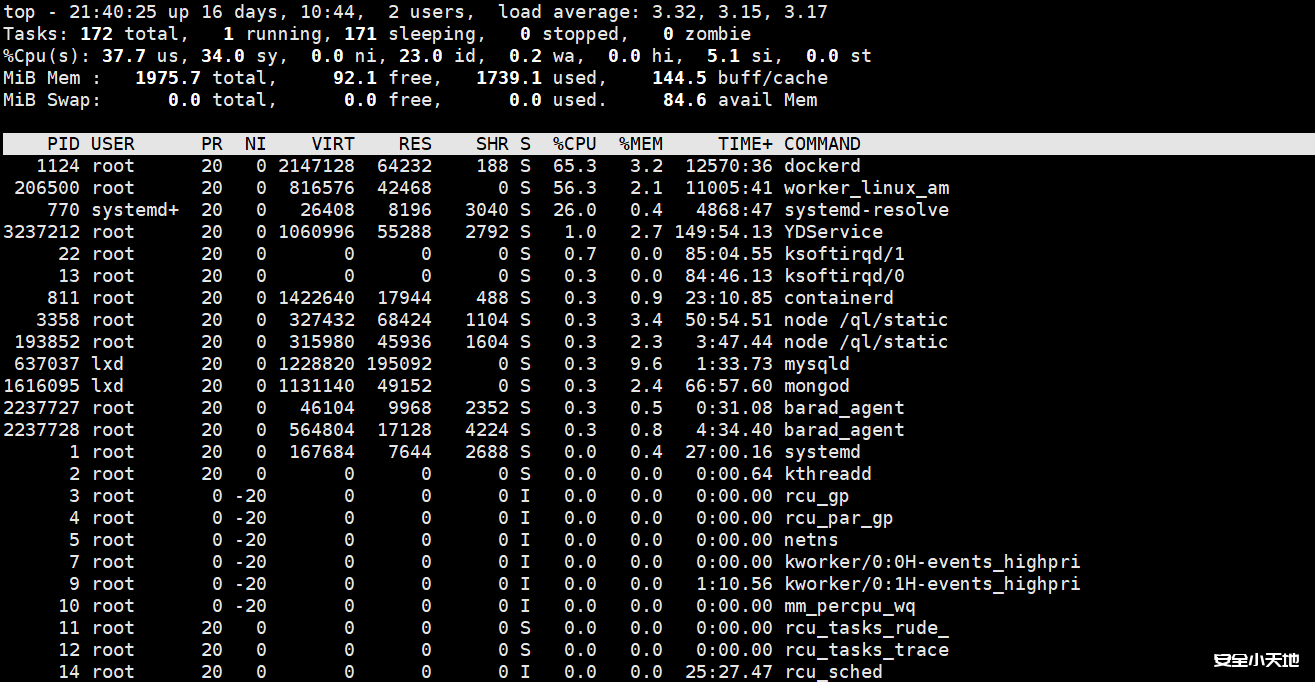

【网安面试】应急响应–LInux快速入门

应急响应基础 关键目录 文件名说明/etc/passwd用户信息文件/etc/crontab定时任务文件/etc/anacrontab异步定时任务文件/etc/rc.d/rc.local开机启动项/var/log/btmp登录失败日志,用lastb命令查看...

可疑样本动态调试基本流程

一、动态分析工作目标 动态分析必须要在隔离且受控的环境中执行可疑样本,使用虚拟机,通过监控可疑样本与操作系统、网络和其它进程的交互来理解其功能和意图。 观测真实行为:能观察到静态分析...