最新发布第4页

Linux下rpm、yum和源码三种安装方式详细介绍_Linux

这篇文章主要介绍了Linux下rpm、yum和源码三种安装方式详细介绍,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 第...

记一次某事业单位的二杀

记一次某事业单位的二杀作者:用户iT40DJEXyzhttps://xz.aliyun.com/news/91912文章转载自 先知社区 思路总结:找到同一个子域名的其他网站 把存在弱口令登录成功的响应包复制 然后替换给目标网...

穿透静态检测:EDR对抗技术的分层实现

穿透静态检测:EDR对抗技术的分层实现作者:1571199704841171https://xz.aliyun.com/news/91978文章转载自 先知社区 穿透静态检测:EDR 对抗技术的分层拆解 本文仅用于安全研究与防御对抗学习。...

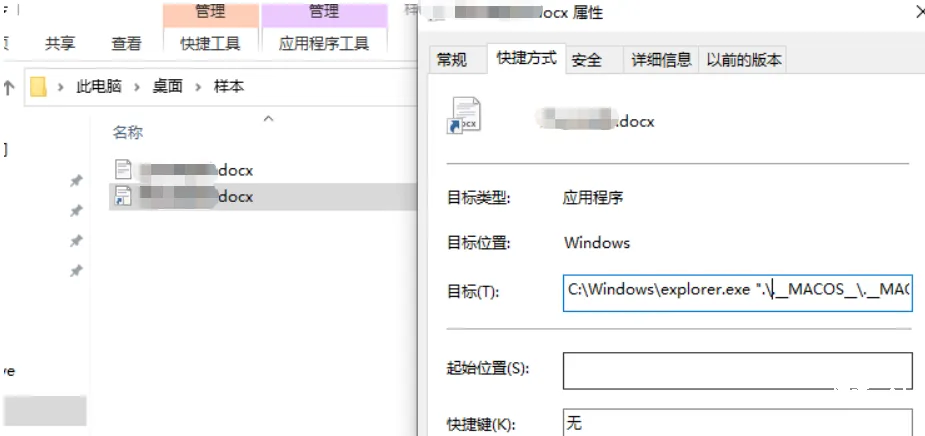

某攻防钓鱼样本分析

https://xz.aliyun.com/news/91931 基础静态分析 拿到样本解压目录看只有lnk和一个Word文档,基本确定为LNK钓鱼马了,看下lnk执行的命令:如下图 打开查看目录结构发现LNK执行命令指向exe,查看...

重启docker服务应用自启停命令(推荐)_docker

这篇文章主要介绍了重启docker服务应用自启停命令,文中给大家提到了服务器重启后启动Docker命令,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 下面看下重启docker...

漏洞复现 | 青龙面板最新版存在任意重置密码漏洞

漏洞描述 青龙面板最新版存在任意重置密码漏洞,未经身份验证的攻击者通过利用系统在密码重置流程中的安全缺陷,无需知晓用户当前密码,即可直接修改目标用户的密码,从而完全控制用户账户。这...

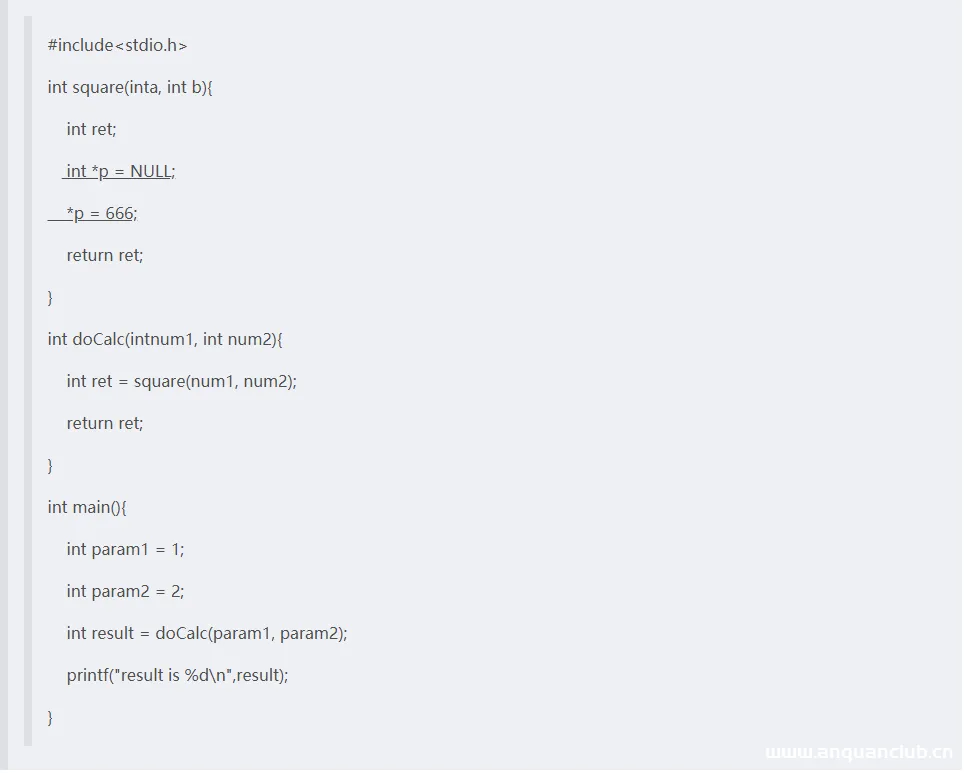

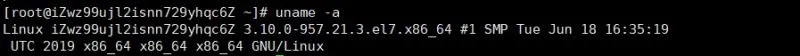

浅析Linux下利用coredump技术追查进程崩溃原因_Linux

这篇文章主要介绍了Linux下利用coredump技术追查进程崩溃原因,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 最近项目中出现了一个问题,服务器端程序会突然崩溃退...

Linux云服务器安装JDK和Tomcat的详细步骤(推荐)_Linux

这篇文章主要介绍了Linux云服务器安装JDK和Tomcat的详细步骤,本文分步骤给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 JDK的下载与安装 第一步:先在官网下载jdk官方下...

Ubuntu 18.04上安装Apache、MySQL、PHP、LAMP的完整教程_Linux

这篇文章主要介绍了Ubuntu 18.04上安装Apache, MySQL, PHP, LAMP的完整教程,本文图文并茂给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 1.安装 Apache $ sudo apt updat...

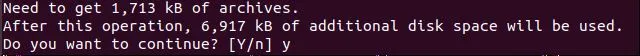

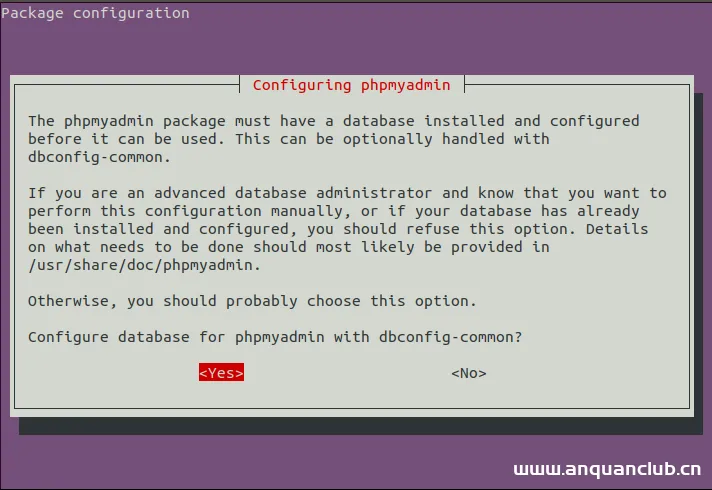

Ubuntu 18.04上安装 phpMyAdmin的详细教程_Linux

这篇文章主要介绍了Ubuntu 18.04上安装 phpMyAdmin的详细教程,本文通过图文并茂的形式给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 我们将安装 phpMyAdmin 在 Ubuntu18...

zabbix监控Nginx/Tomcat/MySQL的详细教程_zabbix

这篇文章主要介绍了zabbix监控Nginx/Tomcat/MySQL的详细教程,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 目录zabbix监控Nginxzabbix监控Tomcatzabbix监控MySQLza...

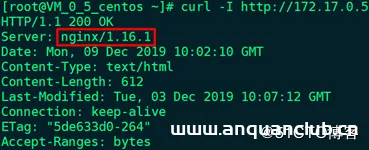

Nginx隐藏和伪造版本号的操作方法_nginx

这篇文章主要介绍了Nginx隐藏和伪造版本号的操作方法,本文图文并茂给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 1、默认使用curl命令访问: # curl -I http://172.17.0...

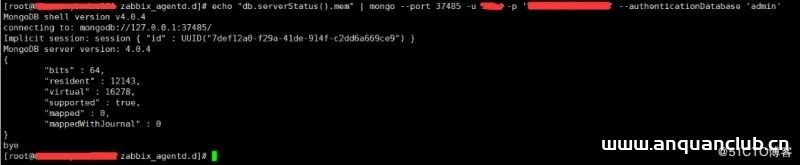

Zabbix3.4监控mongodb数据库状态的方法_zabbix

mongodb有db.serverStatus()命令,可以查看mongodb的运行状态,那么zabbix就可以调用这个命令实现mongodb的监控。这篇文章主要介绍了Zabbix3.4监控mongodb状态的方法,需要的朋友可以参考下 mong...

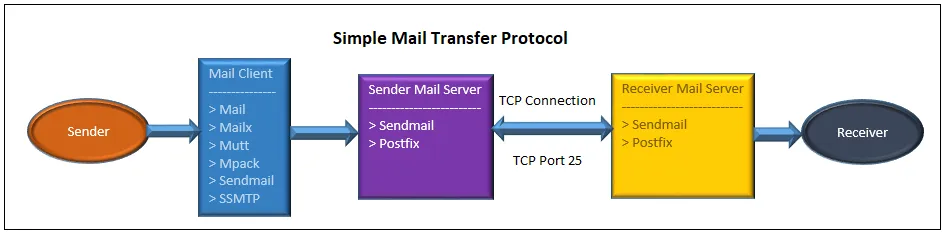

在 Linux 命令行发送邮件的 5 种方法(推荐)_Linux

这篇文章主要介绍了在 Linux 命令行发送邮件的 5 种方法,本教程中包含了最流行的 5 个命令行邮件客户端,你可以选择其中一个,需要的朋友可以参考下 当你需要在 shell 脚本中创建邮件时,就需要...

Linux 添加开机启动方法(服务/脚本)_Linux

这篇文章主要介绍了Linux 添加开机启动方法(服务/脚本),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 系统启动时...

概述Linux TTY/PTS的区别_Linux

这篇文章主要介绍了概述Linux TTY/PTS的区别,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 当我们在键盘上敲下一...