最新发布第50页

Linux gzip命令压缩文件实现原理及代码实例_Linux

这篇文章主要介绍了Linux gzip命令压缩文件实现原理及代码实例,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 gzip 是 Linux 系统中经常...

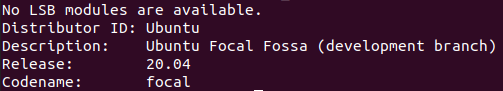

Ubuntu 20.04换阿里源的方法_Linux

这篇文章主要介绍了Ubuntu 20.04换阿里源的方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 注意,这篇文章其...

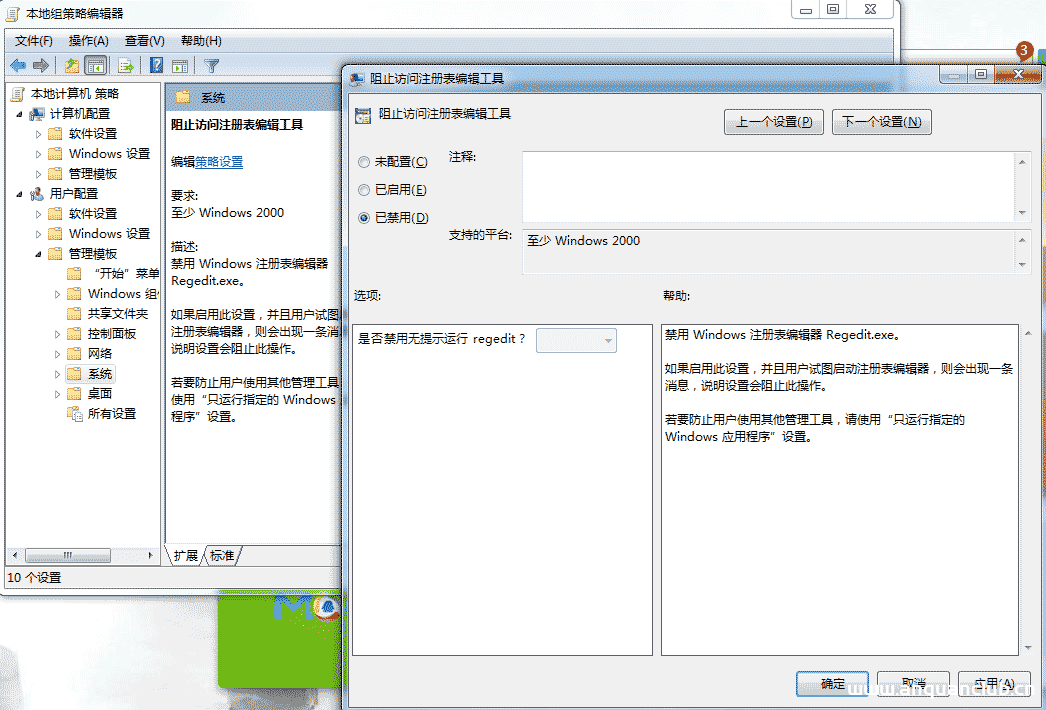

Windows Server 2012 没有远程桌面授权服务器可以提供许可证,远程会话被中断_win服务器

今天在登录公司内部的服务器的时候,无法进行远程访问,弹出错误信息:没有远程桌面授权服务器可以提供许可证,远程会话被中断,经过网上的寻找,原来是server 2012 远程登录只提供120天的使用...

Linux删除系统自带版本Python过程详解_Linux

这篇文章主要介绍了Linux删除系统自带版本Python过程详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 巨坑,切忌不要轻易删除Linux系...

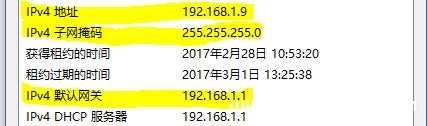

CentOS7连接XShell与网络配置的方法_Linux

这篇文章主要介绍了如何使用CentOS7连接XShell与网络配置的方法,可以更好的帮助大家工作和学习,感兴趣的小伙伴可以了解下 1、Linux网络配置 在进行网络配置前,首先要获取本地的IPv4地址和默...

docker搭建jenkins服务的示例_docker

这篇文章主要介绍了docker搭建jenkins服务的示例,帮助大家更好的理解和使用docker容器,感兴趣的朋友可以了解下 拉取镜像 root@EricZhou-MateBookProX: docker pull jenkins/jenkins:lts lts: ...

Nginx session丢失问题处理解决方法_nginx

这篇文章主要介绍了Nginx session丢失问题处理解决方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 在用nginx的...

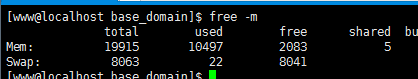

linux系列之常用运维命令整理笔录(小结)_Linux

这篇文章主要介绍了linux系列之常用运维命令整理笔录(小结),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 目录一...

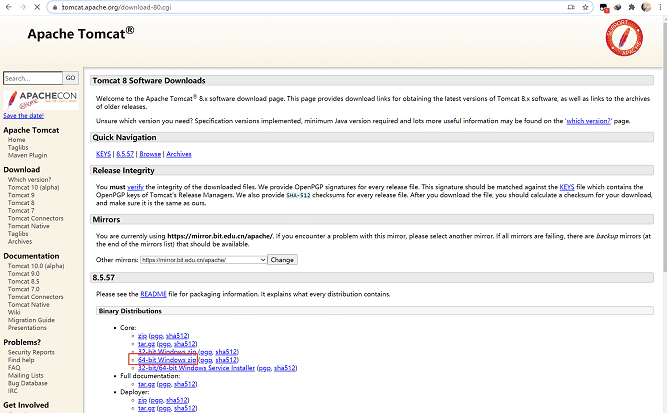

Win10配置tomcat环境变量教程图解_Tomcat

这篇文章主要介绍了Win10配置tomcat环境变量教程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 在配置之前我们需要做以下几点: 1....

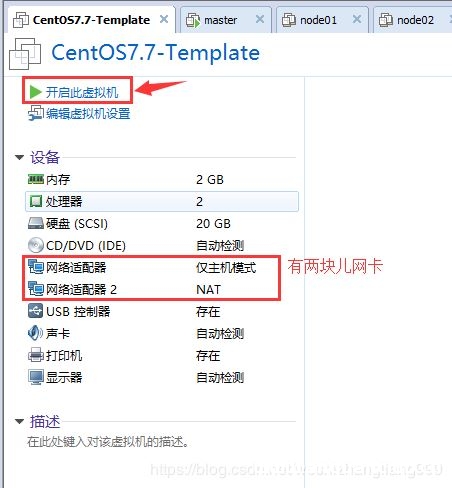

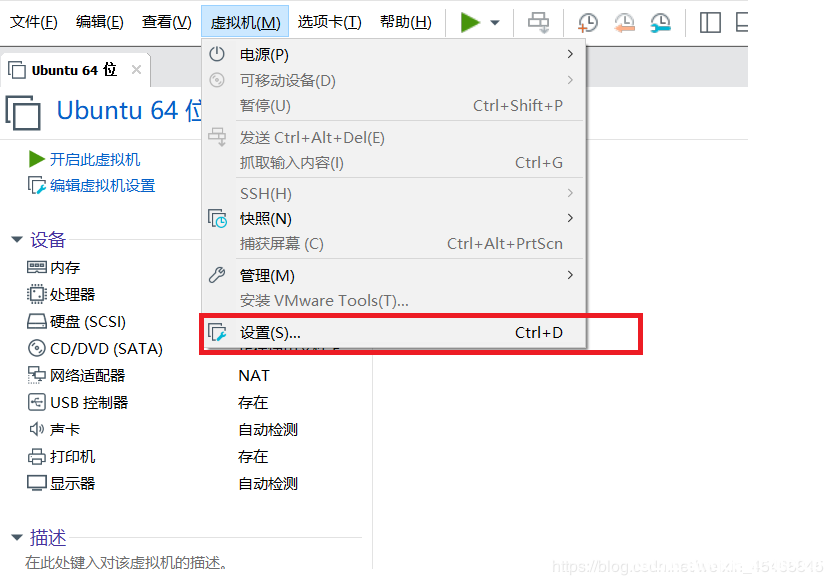

VMware安装Linux CentOS 7.7系统的详细教程_VMware

这篇文章主要介绍了VMware安装Linux CentOS 7.7系统的详细教程,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 如何在Vmware安...

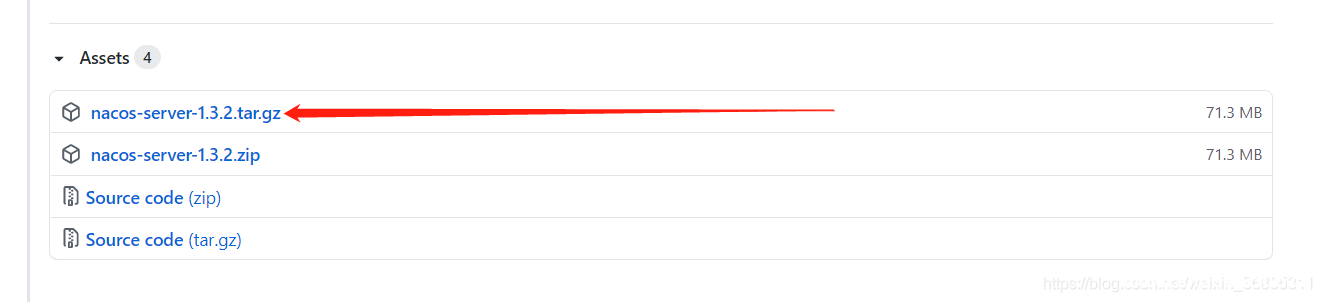

springcloud alibaba nacos linux配置的详细教程_Linux

这篇文章主要介绍了springcloud alibaba nacos linux配置,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 首先从github上下载n...

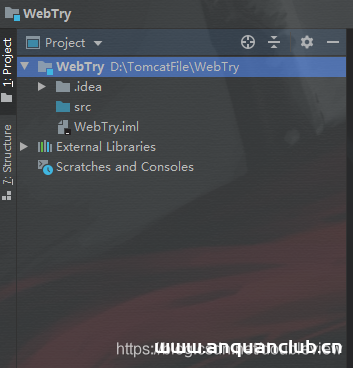

IDEA2020.1.2创建web项目配置Tomcat的详细教程_Tomcat

这篇文章主要介绍了IDEA2020.1.2创建web项目配置Tomcat的详细教程,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 本文章是一篇IDEA创建web项目配...

ubuntu20.04设置静态ip地址(包括不同版本)_Linux

这篇文章主要介绍了ubuntu20.04设置静态ip地址,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 因为Ubuntu20.04通...

Linux read命令的使用_Linux

这篇文章主要介绍了Linux read命令的使用,帮助大家更好的理解和学习Linux,感兴趣的朋友可以了解下 1.命令简介 read命令是Shell内建命令,用于从标准输入或-u选项指定的文件描述符中读取单行,...

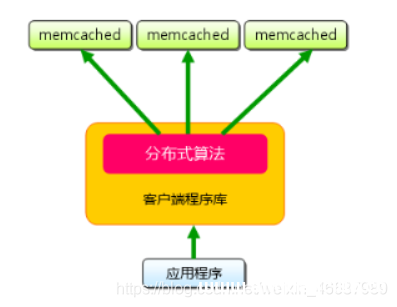

Memcached构建缓存服务器的方法_服务器其它

这篇文章主要介绍了Memcached构建缓存服务器的方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 前言 许多Web应用都将数据保存到关系型数据库(...

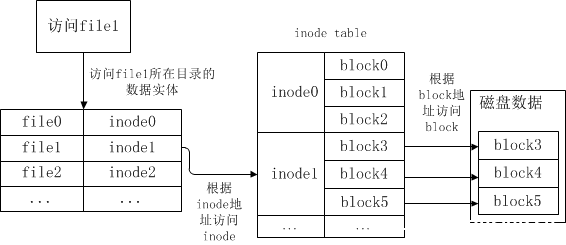

详解Linux索引节点inode_Linux

这篇文章主要介绍了Linux索引节点inode的相关资料,帮助大家更好的理解和学习Linux,感兴趣的朋友可以了解下 1.inode简介 理解inode,要从文件储存说起。文件储存在硬盘上,硬盘的最小存储单位...