最新发布第57页

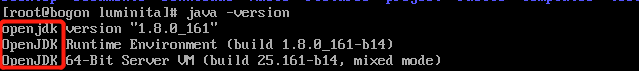

CentOS7.4下 安装JDK1.8的图文教程_Linux

这篇文章主要介绍了CentOS7.4下 安装JDK1.8的图文教程,本文图文并茂给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 Linux安装JDK1.8步骤 1、检查CentOS是否有自带的openJ...

如何优雅地删除 Linux 中的垃圾文件的方法_Linux

这篇文章主要介绍了如何优雅地删除 Linux 中的垃圾文件的方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 不知...

详解在linxu下Svn一键安装shell脚本_Linux

这篇文章主要介绍了在linxu下Svn一键安装shell脚本的方法,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 #!/bin/bash #下载svn yum -y install subversion #阿里云o...

windows server 2019 服务器搭建的方法步骤(图文)_win服务器

这篇文章主要介绍了windows server 2019 服务器搭建的方法步骤(图文),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习...

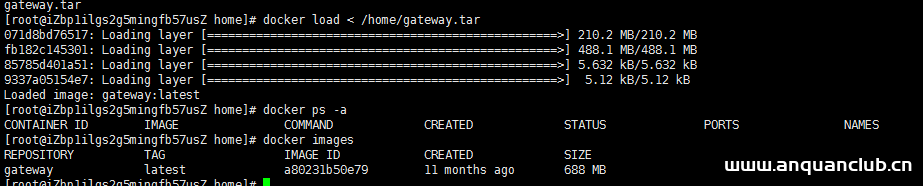

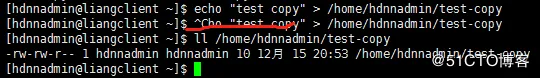

Docker镜像导出与导入与拷贝实例分析_docker

在本篇文章里小编给大家整理的是关于Docker镜像导出与导入与拷贝实例分析,有需要的朋友们可以参考下。 第一种解决方案是,将镜像推送到公有的镜像仓库,然后pull下来 第二种,将镜像打包,然后...

centos6-7 yum安装php的方法(推荐)_Linux

这篇文章主要介绍了centos6-7 yum安装php的方法,非常不错,具有一定的参考借鉴价值,需要的朋友可以参考下 1.检查当前安装的PHP包 yum list installed | grep php 如果有安装的PHP包,先删除他...

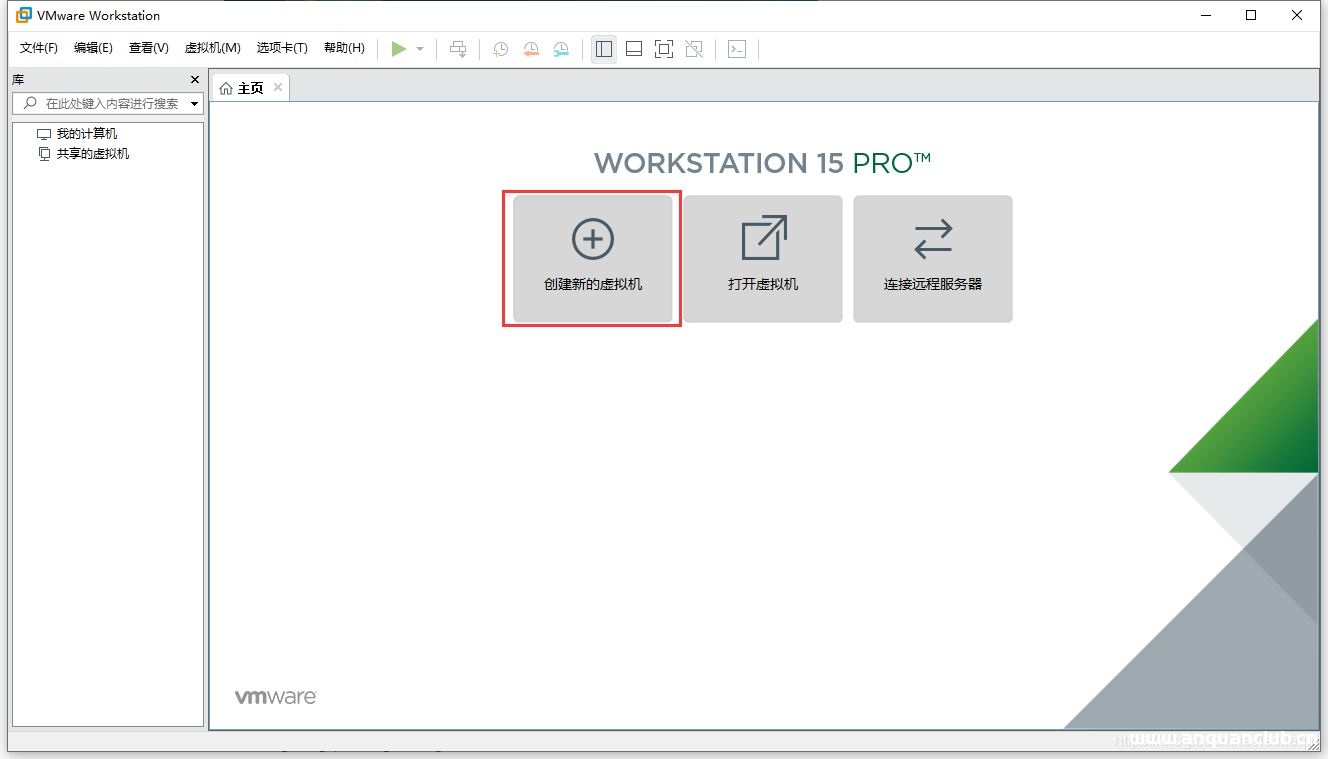

Win10 VM虚拟机下完美安装 Mac OS10.14(图文教程)_VMware

这篇文章主要介绍了Win10 VM虚拟机下完美安装 Mac OS10.14(图文教程),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习...

通过Tomcat开启JMX监控的方法图解_Tomcat

这篇文章主要介绍了Tomcat开启JMX监控,本文通过图文并茂的形式给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 搭建模拟环境: 操作系统:centos7 内存:1G jdk:1.8.0_13...

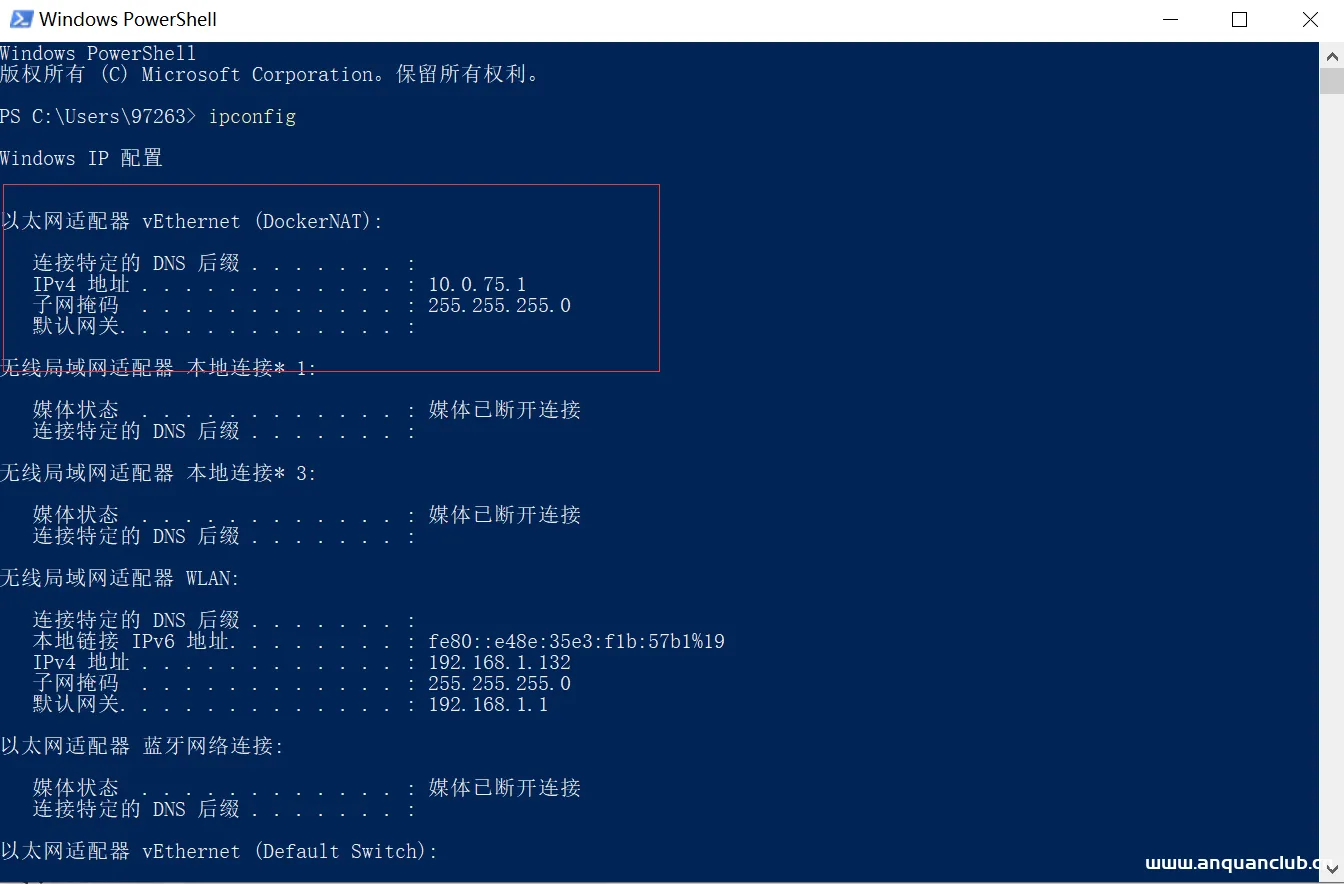

docker for windows 容器内网通过独立IP直接访问的方法_docker

这篇文章主要介绍了docker for windows 容器内网通过独立IP直接访问的方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学...

Centos7备份文件时备份文件加入备件日期_Linux

这篇文章主要介绍了关于Centos7备份文件时备份文件加入备件日期,本文通过实例图文的形式给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 Linux是以文件为基础来管理系统...

【防骗科普】菠菜网站是如何一步一步让你深陷泥潭,直到倾家荡产

论菠菜网站是如何一步一步让你深陷泥潭,直到倾家荡产的,今天借助一个同学分享的违规站点进行讲解,虽然该站点没有用户使用,但是远离赌博,人人有责! 第一部分 首先清楚今天的主角 因为主页...

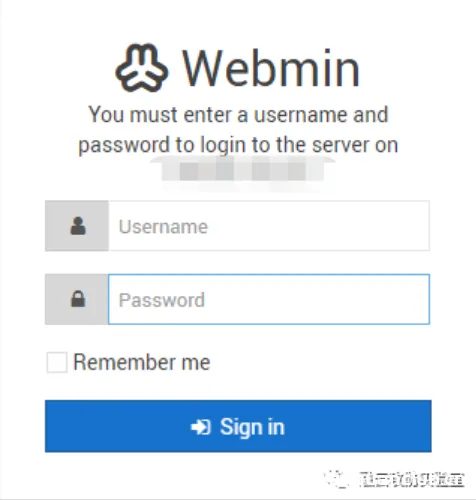

【】-webmin CVE-2020-35606

0x01 webmin描述 Webmin是Webmin社区的一套基于Web的用于类Unix操作系统中的系统管理工具。Webmin 1.962版本及之前版本存在安全漏洞,该漏洞允许执行任意命令。任何被授权使用Package Updates模...

(1)为什么使用容器?解决什么问题?

今天给大家带来一个专题:docker轻松入门教程篇 前言 Docker,翻译过来就是码头工人 Docker是一个开源的应用容器引擎,让开发者可以打包他们的应用以及依赖包到一个可抑制的容器中,然后发布到...

-CVE-2022-0543 Redis Lua沙盒绕过命令执行

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现-CVE-2022-0543 Redis Lua沙盒绕过命令执行 Redis是一个广泛使用的缓存服务,但它也被用作消息代理。Redis嵌入了Lua编程语言作为...

-Struts2-048 远程命令执行漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现-Struts2-048 远程命令执行漏洞 Struts是Apache软件基金会(ASF)赞助的一个开源项目。它最初是Jakarta项目中的一个子项目,并在2004年3...

CVE-2014-4113 (MS14-058)提权 windows win32k.sys提权漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 CVE-2014-4113 (MS14-058)提权 windows win32k.sys提权漏洞 Microsoft Windows下的win32k.sys是Windows子系统的内核部分,是一个内核模...