最新发布第57页

Linux 系统优化的一些建议(内核优化)_Linux

这篇文章主要介绍了Linux 系统优化的一些建议,帮助大家更好的使用Linux,感兴趣的朋友可以了解下 关闭swap 如果服务器上有运行数据库服务或消息中间件服务,请关闭交换分区 echo 'vm.swappines...

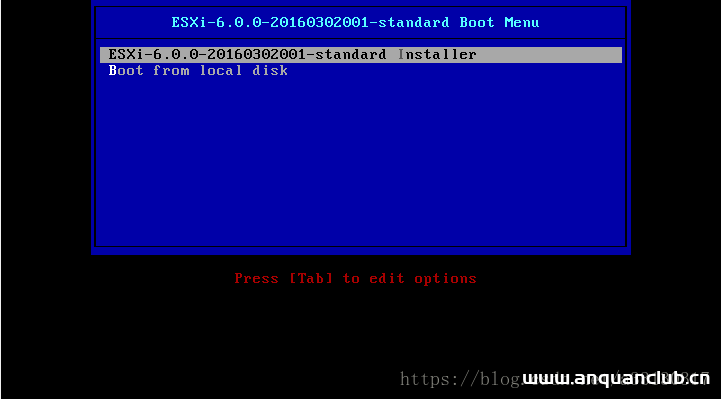

VMware ESXi 6.0 及部署虚拟机安装教程(图文)_VMware

这篇文章主要介绍了VMware ESXi 6.0 及部署虚拟机安装教程(图文),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 &...

centos7搭建hadoop2.10高可用(HA)_Linux

这篇文章主要介绍了centos7搭建hadoop2.10高可用(HA),本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 本篇介绍在centos7中搭建hadoop2.10高可用集群,首先准备6台机...

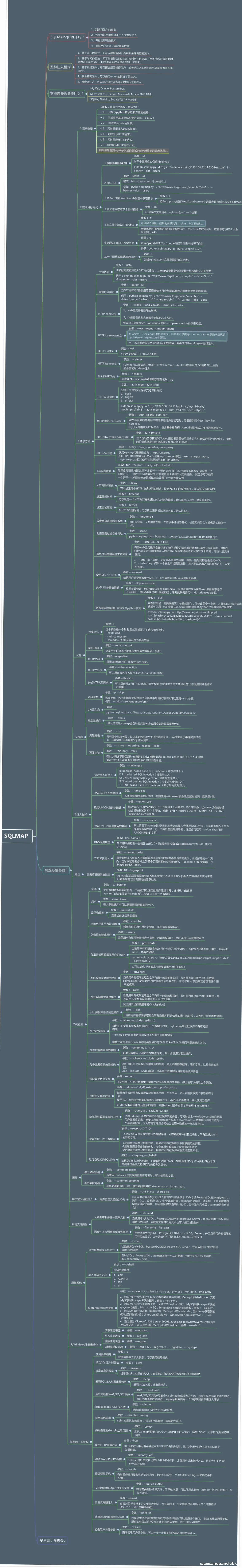

sqlmap超详细笔记+思维导图

sqlmap思维导图: 点击图片放大查看 基本操作笔记 基本操作笔记:-u #注入点 -f #指纹判别数据库类型 -b #获取数据库版本信息 -p #指定可测试的参数(?page=1&id=2 -p 'page,id') -D '' #指...

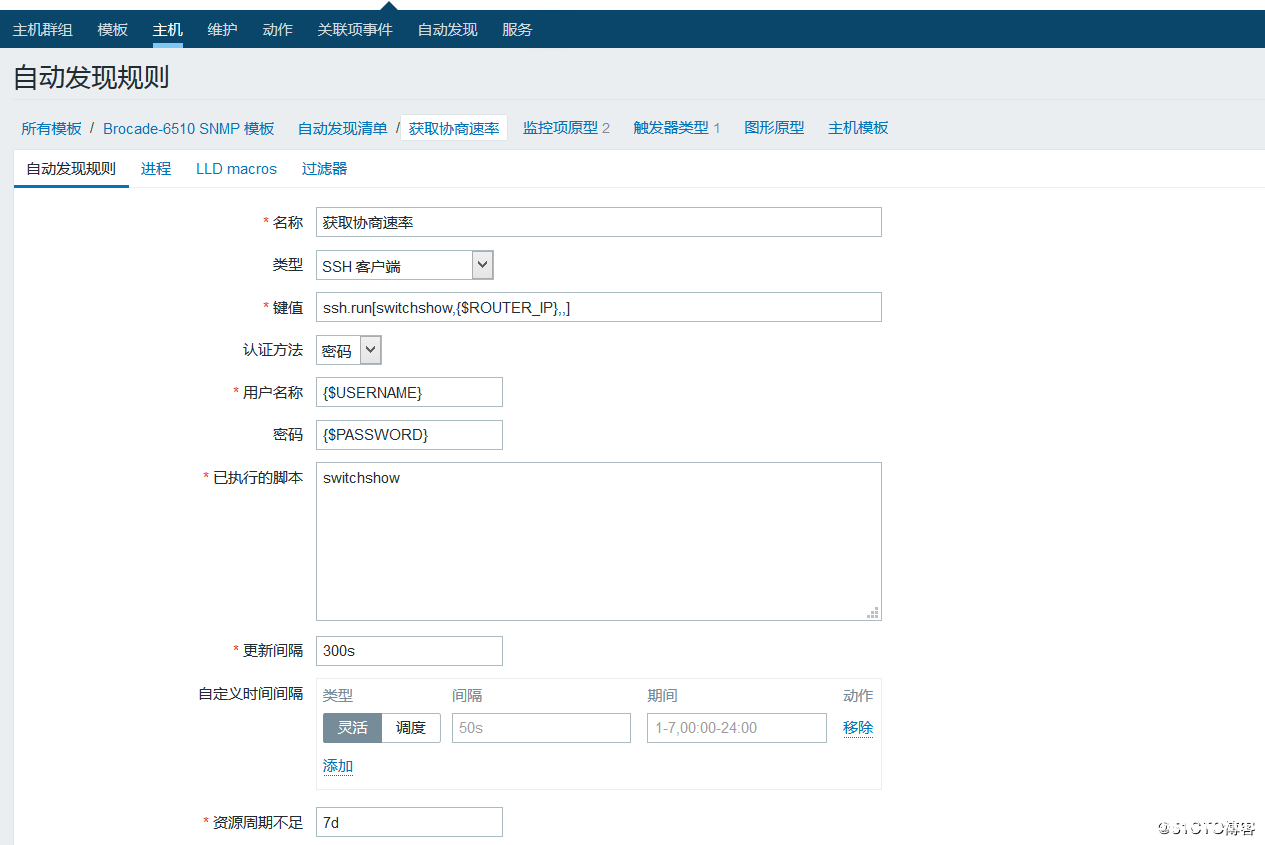

Zabbix如何通过ssh监控获取网络设备数据_zabbix

这篇文章主要介绍了Zabbix如何通过ssh监控获取网络设备数据,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 场景模拟: 某企业的运维人员...

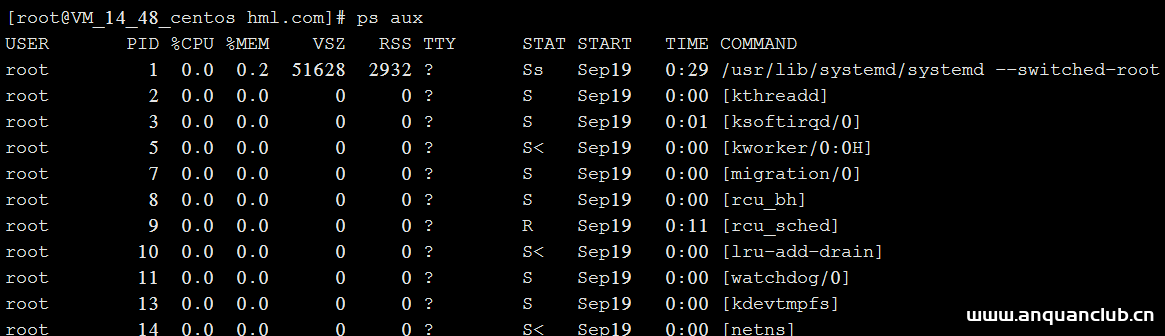

LINUX查看进程的4种方法(小结)_Linux

这篇文章主要介绍了LINUX查看进程的4种方法(小结),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 进程是在 CPU 及...

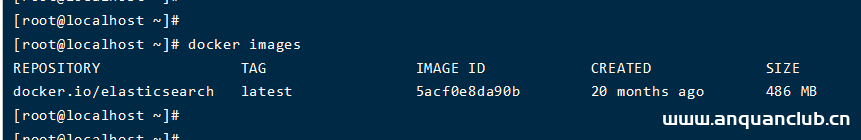

docker安装elasticsearch和kibana的方法步骤_docker

这篇文章主要介绍了docker安装elasticsearch和kibana的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 现...

Linux dirname命令的具体使用_Linux

这篇文章主要介绍了Linux dirname命令的具体使用,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 01. 命令概述 dirn...

centos6使用docker部署kafka项目的方法分析_docker

这篇文章主要介绍了centos6使用docker部署kafka项目的方法,结合实例形式分析了centos6环境下使用docker部署kafka项目的相关命令与使用技巧,需要的朋友可以参考下 本文实例讲述了centos6使用dock...

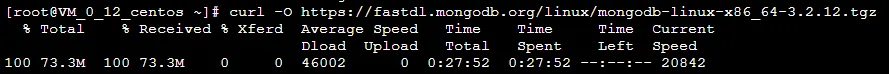

linux下安装mongodb教程_Linux

MongoDB 是一个基于分布式文件存储的数据库。由 C++ 语言编写。旨在为 WEB 应用提供可扩展的高性能数据存储解决方案。这篇文章主要介绍了linux下安装mongodb,需要的朋友可以参考下 MongoDB是跨...

Linux安装Jenkins步骤及各种问题解决(页面访问初始化密码)_Linux

这篇文章主要介绍了Linux安装Jenkins步骤及各种问题页面访问初始化密码,需要的朋友可以参考下 1. 准备java环境,jdk1.8 检查java是否安装,如果没有则先安装java环境:java -version 2. 安装Jen...

Linux 添加开机启动方法(服务/脚本)_Linux

这篇文章主要介绍了Linux 添加开机启动方法(服务/脚本),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 系统启动时...

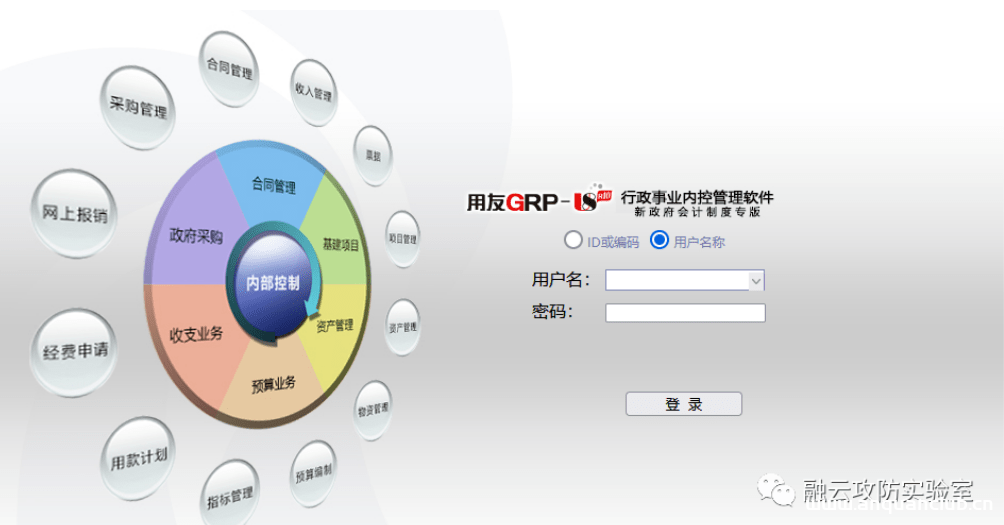

用友 GRP-U8 Proxy XXE-SQL注入漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 用友 GRP-U8 Proxy XXE-SQL注入漏洞 用友GRP-U8R10行政事业财务管理软件是用友公司专注于电子政务事业,基于云计算技术所推出的新一代...

Linux nohup命令原理及实例解析_Linux

这篇文章主要介绍了Linux nohup命令原理及实例解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 nohup命令 在应用Unix/Linux时,我们一...

基于docker搭建nginx文件服务器的方法步骤_docker

这篇文章主要介绍了基于docker搭建nginx文件服务器的方法步骤,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1.在...

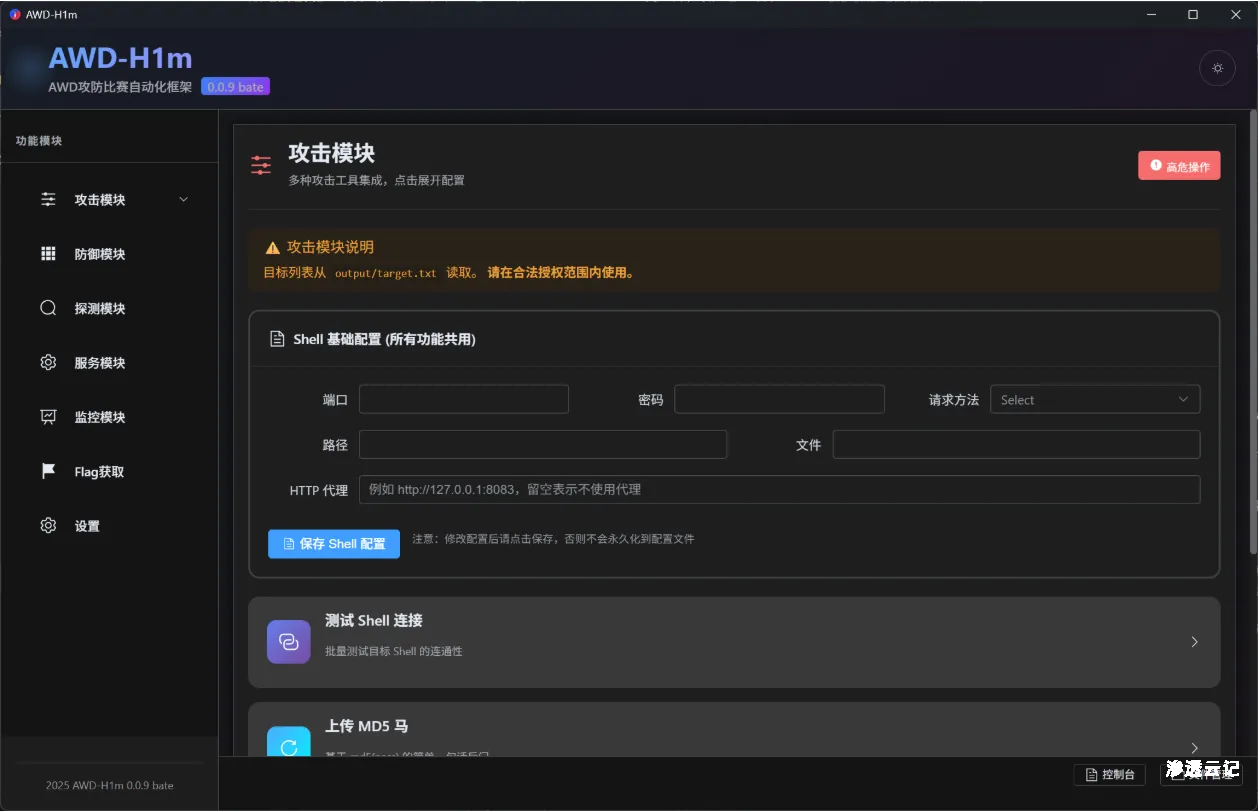

AWD-H1M-PRO -专为 CTF 设计的自动化 AWD 工具

项目介绍 AWD-H1m 是一款专为 CTF AWD (Attack With Defense) 赛制设计的桌面应用程序,帮助参赛选手在有限的比赛时间内高效完成攻击、防御、流量分析与 Flag 提交等核心任务。 在 AWD 竞赛中,...