最新发布第60页

Nginx反向代理springboot的jar包过程解析_nginx

这篇文章主要介绍了Nginx反向代理springboot的jar包过程解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 springboot项目部署到服务器...

VScode Remote SSH通过远程编辑与调试代码_Linux

这篇文章主要介绍了VScode Remote SSH通过远程编辑与调试代码,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 Visu...

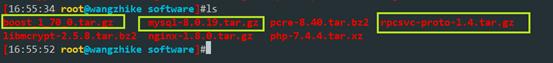

CentOS8部署LNMP环境之编译安装mysql8.0.29的教程详解_Linux

这篇文章主要介绍了CentOS8部署LNMP环境之编译安装mysql-8.0.29的教程,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 一、前提 由于我安装了几次...

Linux 为特定的用户或用户组启用或禁用 SSH的方法_Linux

这篇文章主要介绍了如何在 Linux 上为特定的用户或用户组启用或禁用 SSH,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 由于你的公司标准规定,...

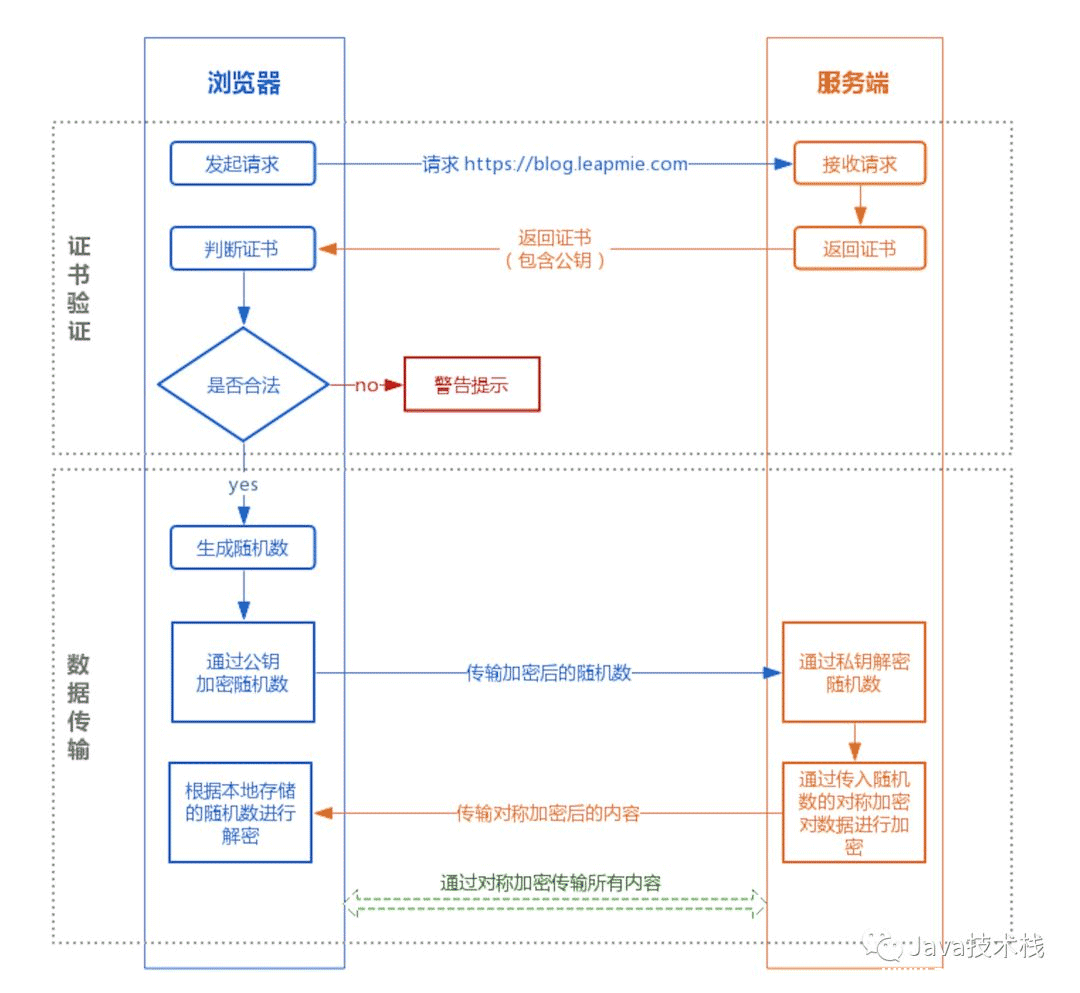

HTTPS 原理详解_服务器其它

这篇干货不错,把HTTPS的原理讲清楚了,而且容易懂,建议大家好好读一下。 随着 HTTPS 建站的成本下降,现在大部分的网站都已经开始用上 HTTPS 协议。大家都知道 HTTPS 比 HTTP 安全,也听说过...

Linux如何处理文件已删除但空间不释放的问题_Linux

这篇文章主要介绍了Linux如何处理文件已删除但空间不释放的问题,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 问...

Linux tr命令的使用方法_Linux

这篇文章主要介绍了Linux tr命令的使用方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 01. 命令概述 tr命令可...

docker中psql数据库备份与恢复详解_docker

在本篇文章里小编给大家整理的是关于docker中psql数据库基本操作内容,需要的朋友们可以学习参考下。 1. Docker 中 Postgres数据库备份 命令: docker exec it db_13 pg_dumpall -c -U mrp >...

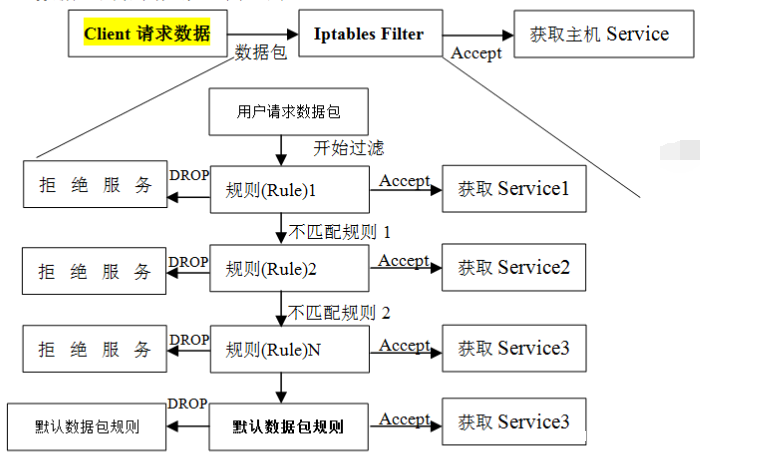

linux防墙iptables详细介绍、配置方法与案例_Linux

这篇文章主要介绍了linux防墙iptables详细介绍、配置方法与案例,需要的朋友可以参考下 1.1 iptables防火墙简介 Netfilter/Iptables(以下简称Iptables)是unix/linux自带的一款优秀且开放源代码...

yum的基本用法和实例(推荐)_相关技巧

这篇文章主要介绍了Linux(centos8)下的yum的基本用法和实例,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 yum 命令 Yum(全称为 Yellow dog Updater, Modified)...

Linux修改主机名的简单方法_Linux

在本篇文章里小编给大家整理的是关于Linux修改主机名的简单方法以及相关代码,需要的朋友们可以参考下。 1.查看当前的主机名 [root@fangjian ~]# hostnamectl Static hostname: brace Pretty ho...

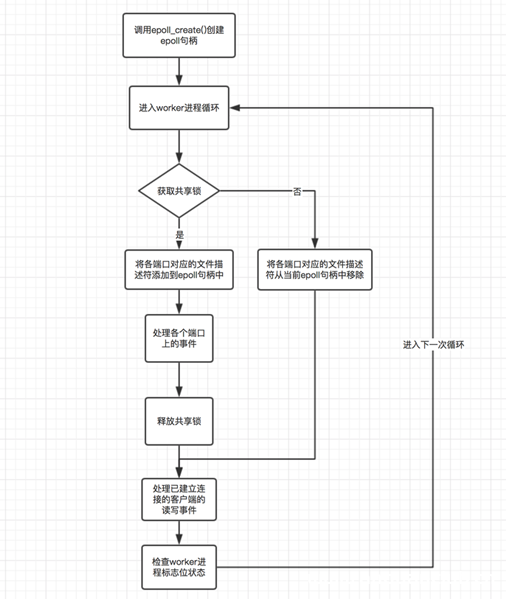

详解nginx惊群问题的解决方式_nginx

这篇文章主要介绍了详解nginx惊群问题的解决方式,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 对于nginx的惊群...

Nginx 域名SSL证书配置(网站 http 升级为 https)_nginx

这篇文章主要介绍了Nginx 域名SSL证书配置(网站 http 升级为 https),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧...

帮助你排序文本文件的 Awk 命令行或脚本(推荐)_Linux

Awk 是个普遍存在的 Unix 命令,用于扫描和处理包含可预测模式的文本。这篇文章主要介绍了Awk 命令行或脚本的相关知识,需要的朋友可以参考下 Awk 是一个强大的工具,可以执行某些可能由其它常见...

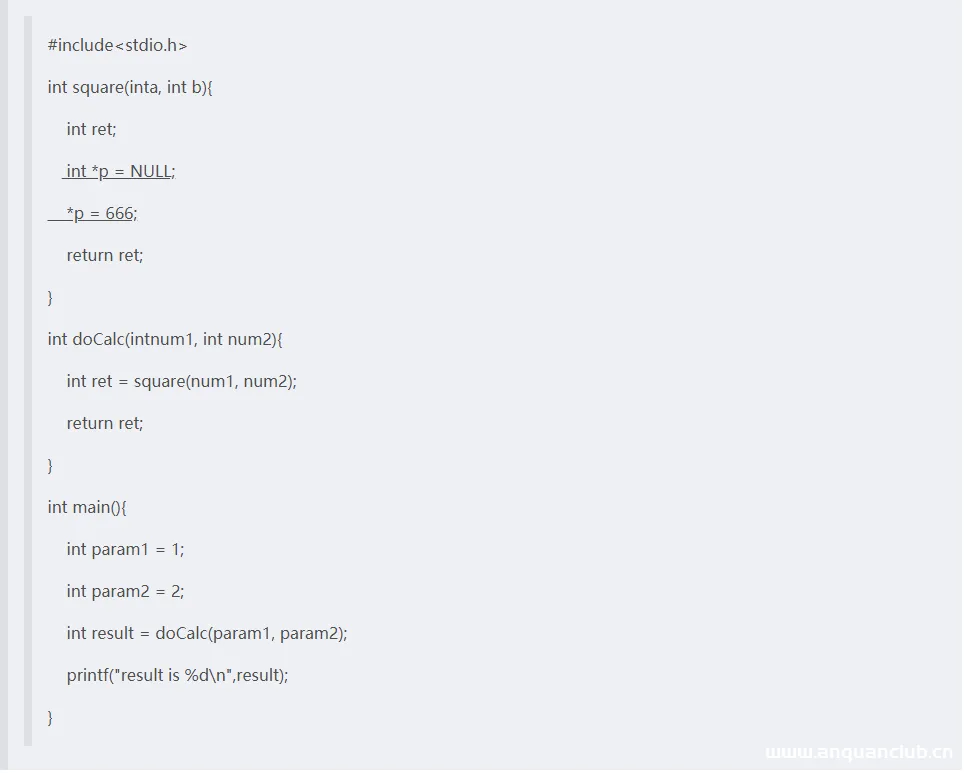

浅析Linux下利用coredump技术追查进程崩溃原因_Linux

这篇文章主要介绍了Linux下利用coredump技术追查进程崩溃原因,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 最近项目中出现了一个问题,服务器端程序会突然崩溃退...

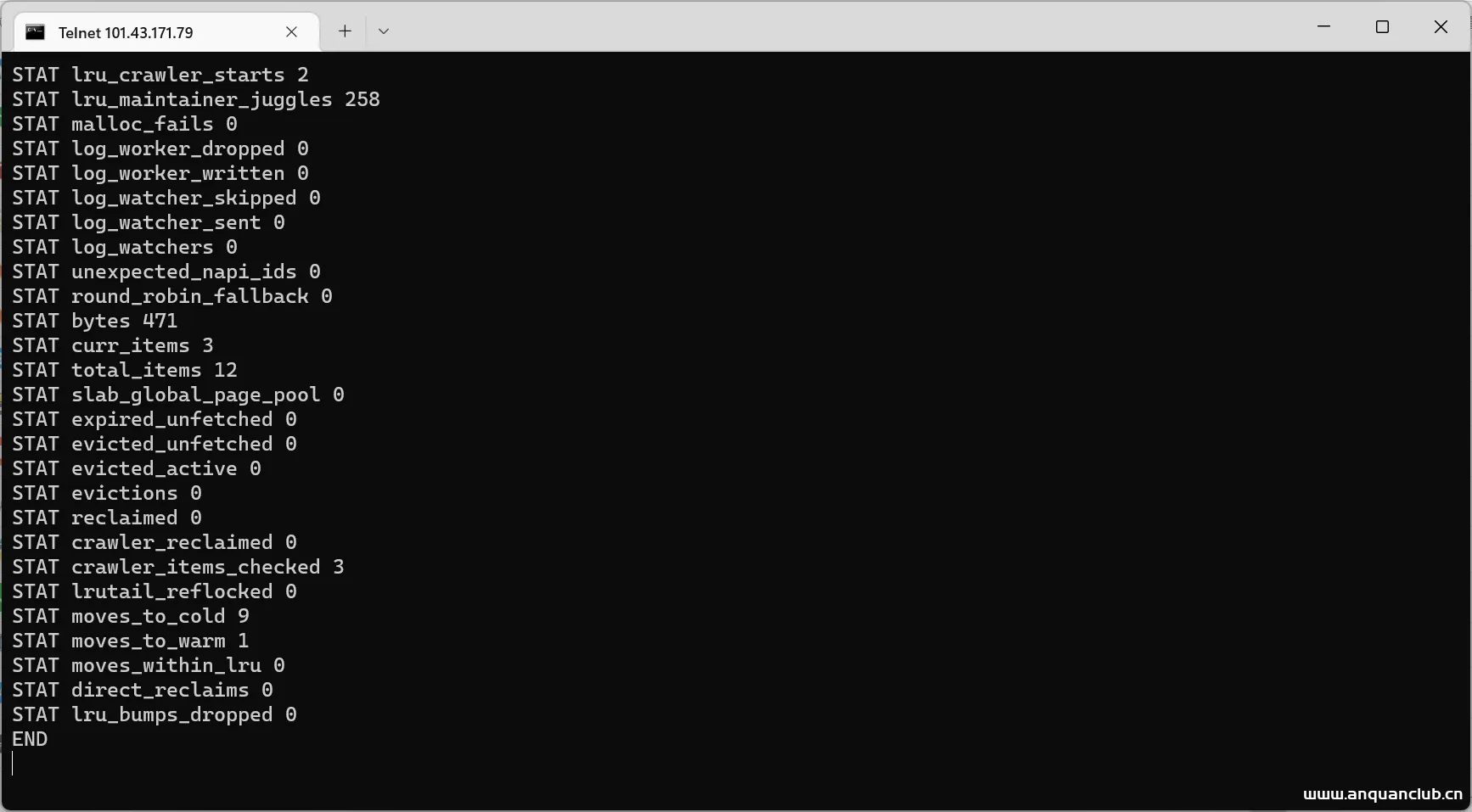

linux memcached未授权访问漏洞,Memcache未授权访问漏洞利用及修复

漏洞简介 漏洞名称:Memcache未授权访问漏洞 漏洞描述:memcache未授权访问漏洞,默认的 11211 端口不需要密码即可访问,攻击者可获取数据库中信息,造成严重的信息泄露。 漏洞成因:由于memcac...