最新发布第65页

Linux性能监控工具nmon安装及使用教程解析_Linux

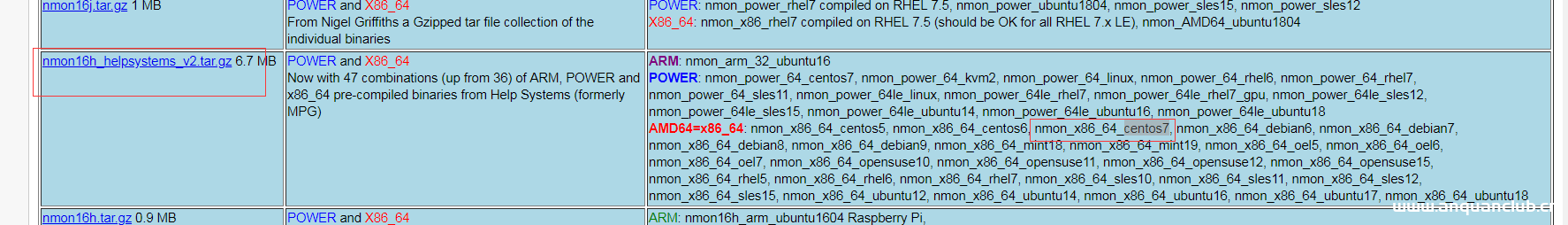

这篇文章主要介绍了Linux性能监控工具nmon安装及使用教程解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 一、nmon简介 Nmon (Nigel's...

阿里云主机不能用IP访问网站的解决方法(配置安全组规则搞定)_服务器其它

刚买了一台阿里云主机,迫不待及的试试速度,怎知网站访问不了,用IP或绑定域名都无法访问,后来提交工单才知道,需要配置安全组规则才行。针对同样像我一样的新手,本文就介绍一下如何在开通阿...

bt宝塔面板php7.3、php7.4不支持ZipArchive解决方法_Linux

这篇文章主要介绍了bt宝塔面板php7.3、php7.4不支持ZipArchive解决方法,需要的朋友可以参考下 宝塔面板php7.3版本不支持ZipArchive导致程序无法后台直接更新的解决方法 在SSH命令行界面执行以下...

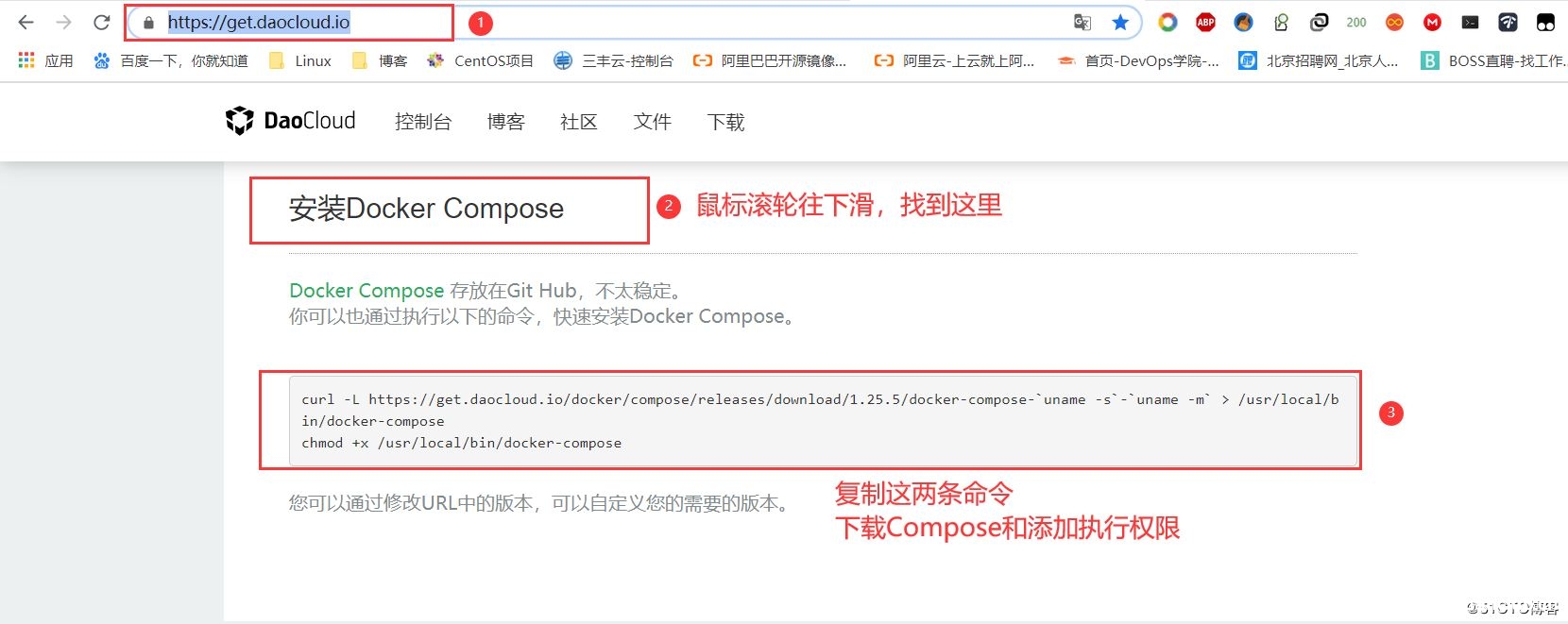

Docker搭建Harbor公开仓库的方法示例_docker

这篇文章主要介绍了Docker搭建Harbor公开仓库的方法示例,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 上一篇博...

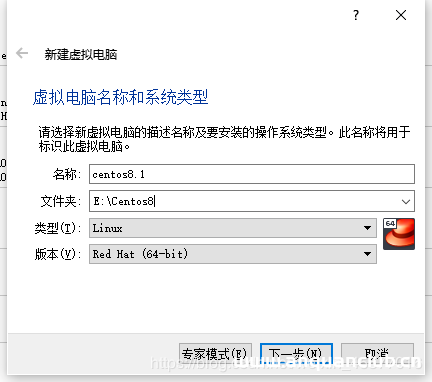

VirtualBox中最小化安装Centos8.1虚拟机的教程详解_VirtualBox

这篇文章主要介绍了VirtualBox中最小化安装Centos8.1虚拟机的方法,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 1.下载相关...

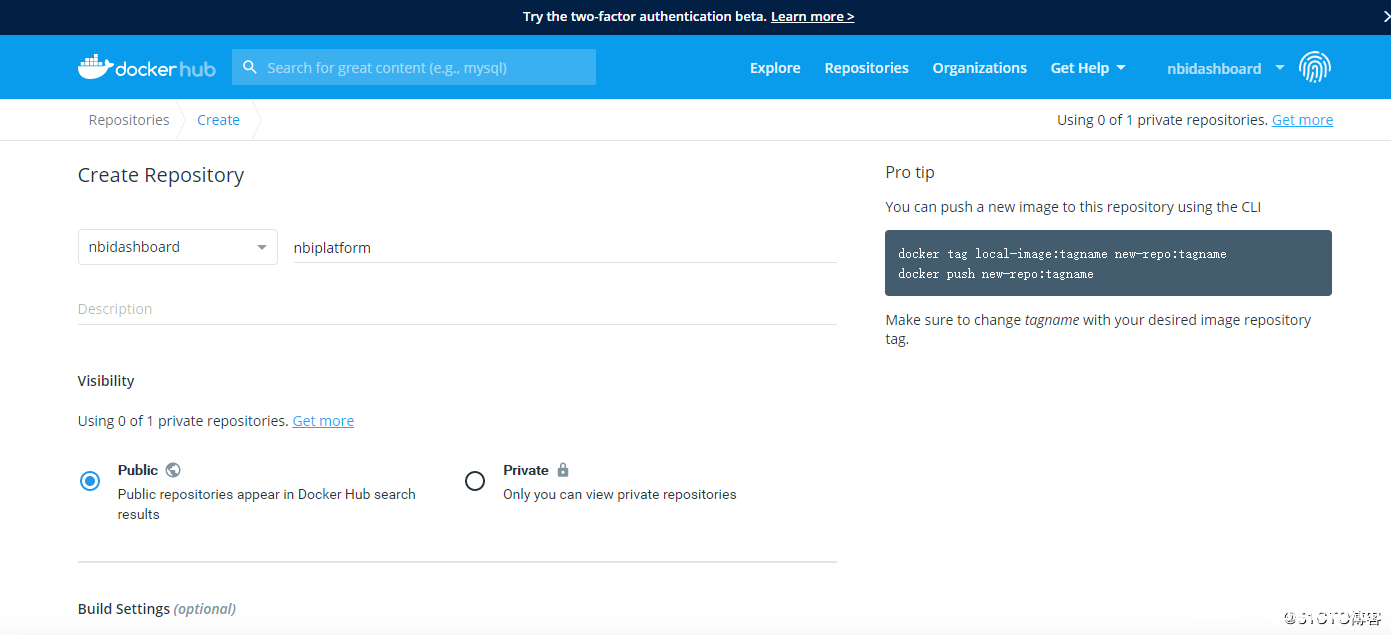

如何将本地构建好的docker镜像发布到dockerhub_docker

这篇文章主要介绍了如何将本地构建好的docker镜像发布到dockerhub,文中通过图文教程介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 ...

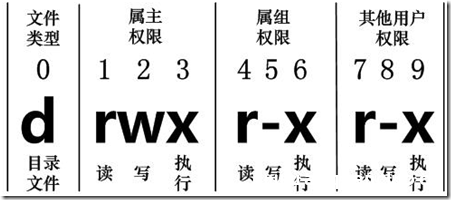

Linux文件基本属性知识点总结_Linux

这篇文章主要介绍了Linux文件基本属性知识点总结,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 Linux系统是一种典型的多用户系统,不同...

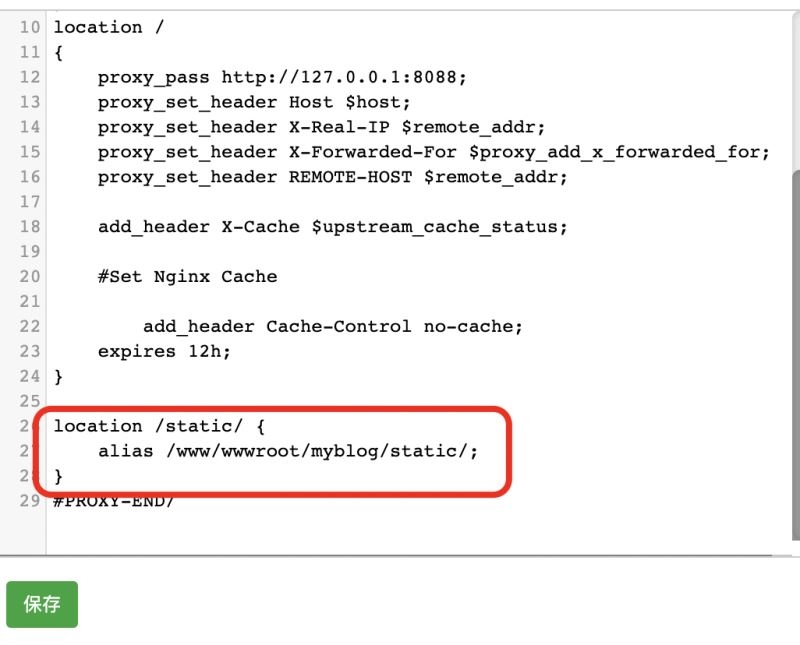

CentOS下宝塔部署Django项目的详细教程_Linux

这篇文章主要介绍了CentOS下宝塔部署Django项目的详细教程,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 基础环境 装好宝塔服务 宝塔里装好【Py...

在 Linux 上查看和配置密码时效的方法_Linux

这篇文章主要介绍了在 Linux 上查看和配置密码时效的相关知识,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 使用正确的设置,可以强制 Linux 用...

详解nginx请求头数据读取流程_nginx

这篇文章主要介绍了详解nginx请求头数据读取流程,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 在上一篇文章中,...

运行docker需要的权限分析_docker

在本篇文章了小编给各位分享的是一篇关于运行docker需要的权限分析,有兴趣的朋友们可以参考下。 运行docker需要root权限。 解决非root用户没有权限运行docker命令的问题,方法如下: 方法1: ...

linux中权限管理命令详解(chmod/chown/chgrp/unmask)_Linux

这篇文章主要介绍了linux中权限管理命令详解(chmod/chown/chgrp/unmask)的相关知识,通过示例代码给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 目录chmod 示例权限特别...

Linux whatis命令的使用方法_Linux

这篇文章主要介绍了Linux whatis命令的使用方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 01. 命令概述 what...

VMware中安装Linux系统(Redhat8)及虚拟机的网络配置方法_VMware

这篇文章主要介绍了VMware中安装Linux系统(Redhat8)以及虚拟机的网络配置方法,本文通过图文并茂的形式给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 目录1.安装vmware...

手把手教你实现Docker 部署 vue 项目_docker

这篇文章主要介绍了手把手教你实现Docker 部署 vue 项目,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1.写在前...

在Ubuntu18.04上安装Docker CE的方法(社区版)_docker

这篇文章主要介绍了在Ubuntu18.04上安装Docker CE的方法(社区版),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 ...