最新发布第65页

linux给用户添加root权限方法总结_Linux

在本篇文章里小编给大家整理的是关于 1、添加用户,首先用adduser命令添加一个普通用户,命令如下: #adduser tommy //添加一个名为tommy的用户 #passwd tommy //修改密码 Changing password fo...

-Struts2-008 远程命令执行漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现-Struts2-008 远程命令执行漏洞 Struts是Apache软件基金会(ASF)赞助的一个开源项目。它最初是Jakarta项目中的一个子项目,并在2004年3...

Keepalived实现Nginx负载均衡高可用的示例代码_nginx

这篇文章主要介绍了Keepalived实现Nginx负载均衡高可用的示例代码,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 ...

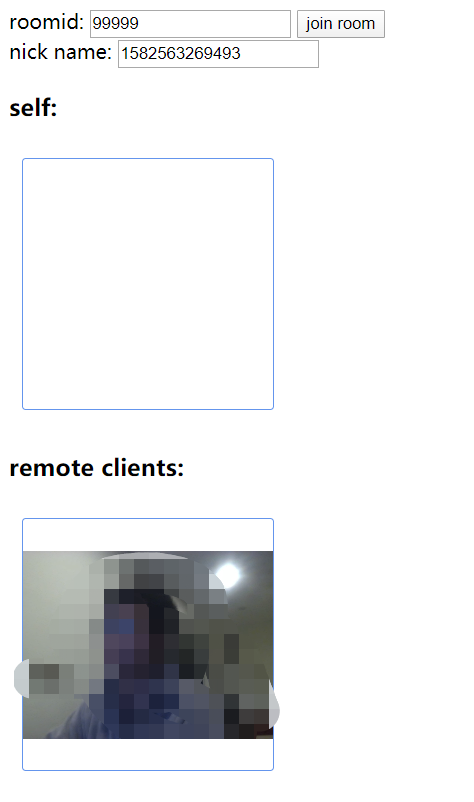

在Ubuntu上搭建一个基于webrtc的多人视频聊天服务实例代码详解_Linux

这篇文章主要介绍了在Ubuntu上搭建一个基于webrtc的多人视频聊天服务,本文通过实例代码给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 WebRTC,即Web Real-Time Communic...

Linux seq命令的使用方法_Linux

这篇文章主要介绍了Linux seq命令的使用方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1.命令简介 seq(Sequ...

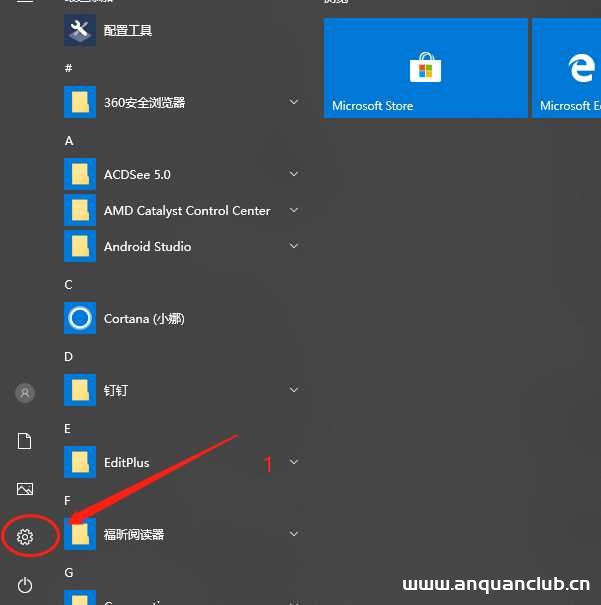

手把手教你启用Win10的Linux子系统(图文超详细)_Linux

这篇文章主要介绍了手把手教你启用Win10的Linux子系统(图文超详细),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习...

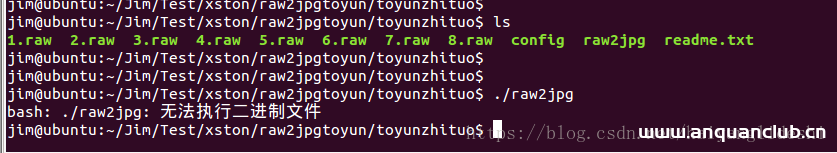

Linux bash:./xxx:无法执行二进制文件报错_Linux

这篇文章主要介绍了Linux bash:./xxx:无法执行二进制文件报错,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 今...

docker运行项目的方法_docker

在本篇文章里小编给大家分享的是关于docker运行项目的方法和实例,需要的朋友们学习参考下。 1、进入存放自己项目war的目录 编辑Dockerfile文件 vim Dockerfile 内容如下: rom registry.docker...

Linux /etc/network/interfaces配置接口方法_Linux

在本篇文章里小编给各位分享的是一篇关于Linux /etc/network/interfaces配置接口方法知识点,需要的朋友们可以学习下。 Linux下/etc/network/interfaces文件用来配置网络接口。 初始化网口Ether...

Linux如何处理文件已删除但空间不释放的问题_Linux

这篇文章主要介绍了Linux如何处理文件已删除但空间不释放的问题,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 问...

linux下php安装xml扩展的详细步骤_Linux

在本篇文章里小编给大家整理了关于linux下php安装xml扩展的详细步骤,有需要的朋友们可以学习参考下。 php linux下安装xml扩展 1、进入PHP安装源码包,找到ext下的ftp,进入 cd /home/local/php...

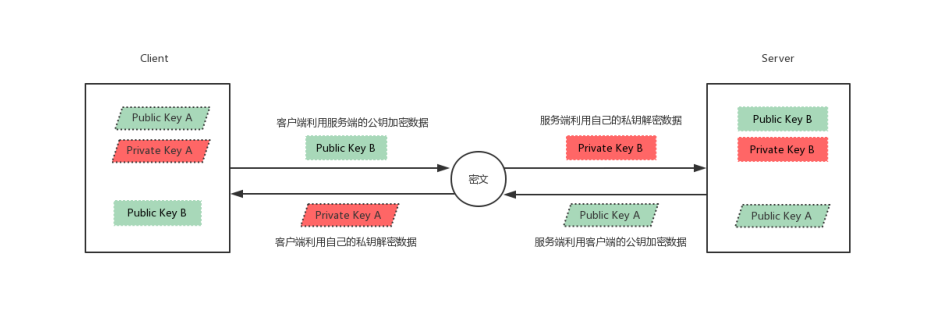

Linux系统中SSH服务基于key认证实践的过程_Linux

这篇文章主要介绍了Linux系统中SSH服务基于key认证实践,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 众所周知ssh是目前较可靠,专为远程登录会话和其他网络服务提...

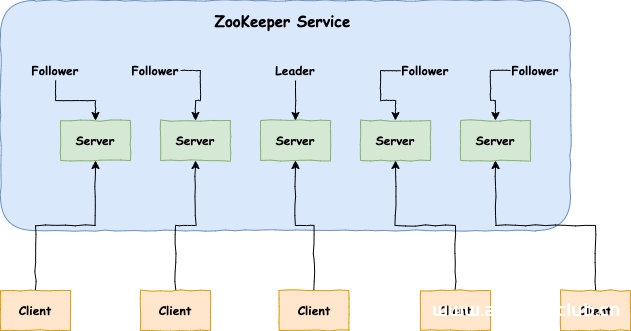

史上最便捷搭建Zookeeper服务器的方法(推荐)_zabbix

由于 ZooKeeper 便捷的使用方式、卓越的性能和良好的稳定性,被广泛地应用于诸如 Hadoop、HBase、Kafka 和 Dubbo 等大型分布式系统中。这篇文章主要介绍了史上最便捷搭建Zookeeper服务器的方法,...

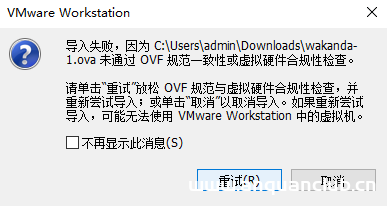

vmware导入ova文件踩坑记小结_VMware

这篇文章主要介绍了vmware导入ova文件踩坑记小结,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 问题来源 众所周...

Docker Dockerfile 定制镜像的方法_docker

这篇文章主要介绍了Docker Dockerfile 定制镜像的方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 使用 Docker...

通过案例深入解析linux NFS机制_Linux

这篇文章主要介绍了通过案例深入解析linux NFS机制,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 接上篇,创建web02服务器,将web01、we...