最新发布第68页

Docker快速搭建Redis集群的方法示例_docker

这篇文章主要介绍了Docker快速搭建Redis集群的方法示例,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 什么是Redis...

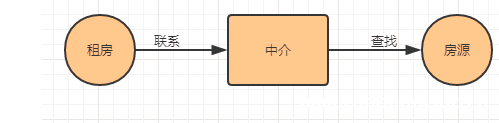

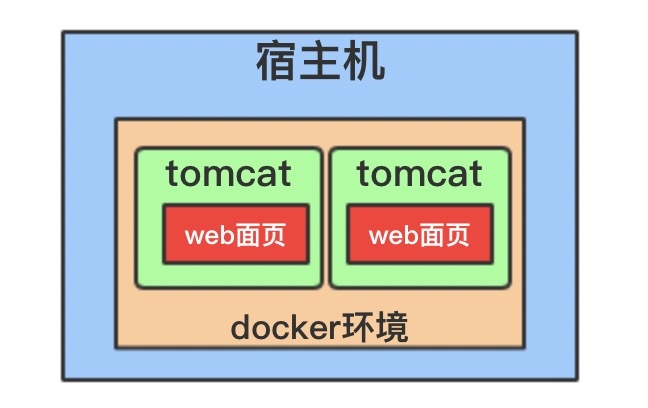

通过nginx实现方向代理过程图解_nginx

这篇文章主要介绍了通过nginx实现方向代理过程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 这篇文章主要介绍了通过nginx实现方向...

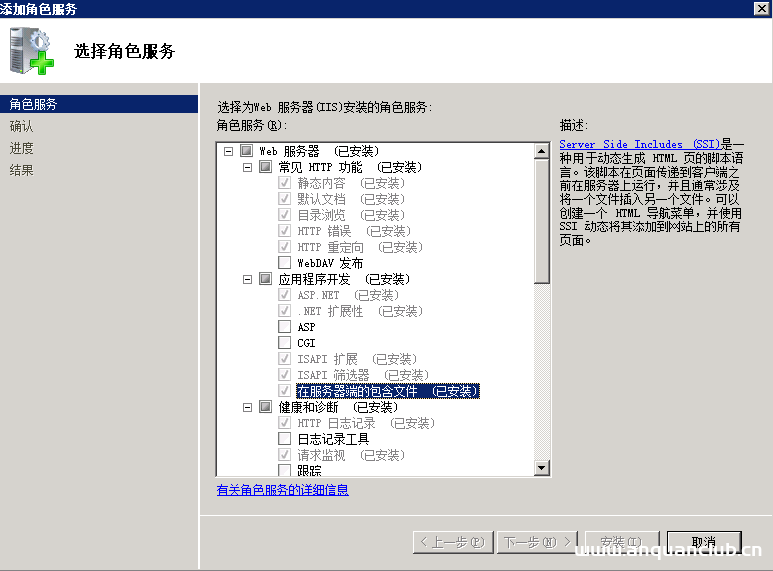

iis7.5中让html与shtml一样支持include功能(添加模块映射)_win服务器

因为客户经常需要修改文件,用不能每次都用js容易被屏蔽,文章已经生成了html或htm格式,不可能冒然再改为shtml扩展,下面就给大家分享一下如何让html也像shtml一样,需要的朋友可以参考下 刚开...

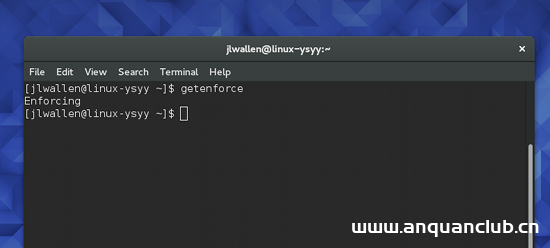

SELinux 入门详解_Linux

这篇文章主要介绍了SELinux 入门详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 回到 Kernel 2.6 时代,那时...

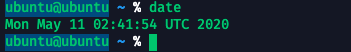

Ubuntu20的tzselect设置时间失效的问题,树莓派服务器(推荐)_Linux

这篇文章主要介绍了Ubuntu20的tzselect设置时间失效的问题,树莓派服务器,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 我前两天树莓派服务器升...

linux不支持所有命令的解决办法_Linux

在本篇文章里小编给大家整理了关于linux不支持所有命令的解决办法,需要的朋友们可以参考下。 inux不支持所有命令怎么办?解决Linux所有命令不能使用的问题 出现这个问题说明你的 /etc/profile ...

运行docker需要的权限分析_docker

在本篇文章了小编给各位分享的是一篇关于运行docker需要的权限分析,有兴趣的朋友们可以参考下。 运行docker需要root权限。 解决非root用户没有权限运行docker命令的问题,方法如下: 方法1: ...

【SRC技巧】优雅地进行权限越权测试

1.利用 x-user-id 正常访问: GET /api/users/1337 -->401客户端错误越权访问: GET /api/users/ x-user-id: 1337 -->200 Ok利用方式: POST /api/users/自己id值/password-reset x-user-id...

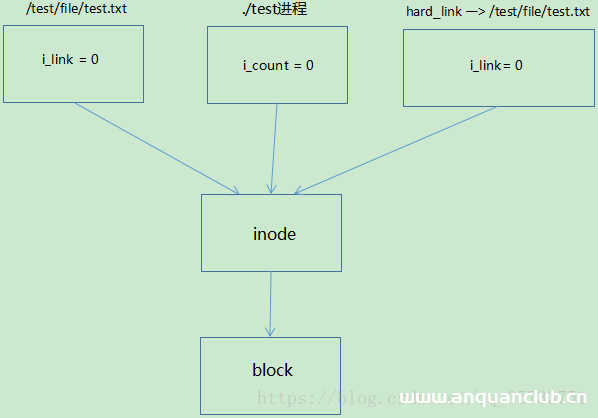

Linux unlink函数和删除文件的操作方法_Linux

这篇文章主要介绍了Linux unlink函数和删除文件的操作方法,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 1. unlink函数 对于硬链接来说,unlink 用...

nginx禁止直接通过ip进行访问并跳转到自定义500页面的操作_nginx

这篇文章主要介绍了nginx禁止直接通过ip进行访问并跳转到自定义500页面的操作,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 直接上配置文件 server { listen 80 default; ...

Ubuntu 18.04更换apt-get源的方法_Linux

这篇文章主要介绍了Ubuntu 18.04更换apt-get源的方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 使用apt-get安装时,会很慢,更换了国内的源...

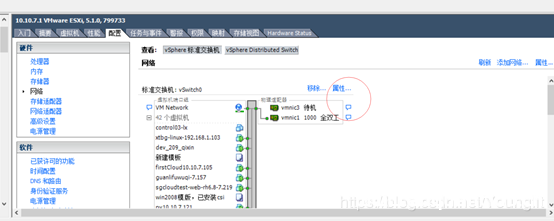

ESXI内虚拟机内安装workstation网络不通解决方法_VMware

这篇文章主要介绍了ESXI内虚拟机内安装workstation网络不通解决方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习...

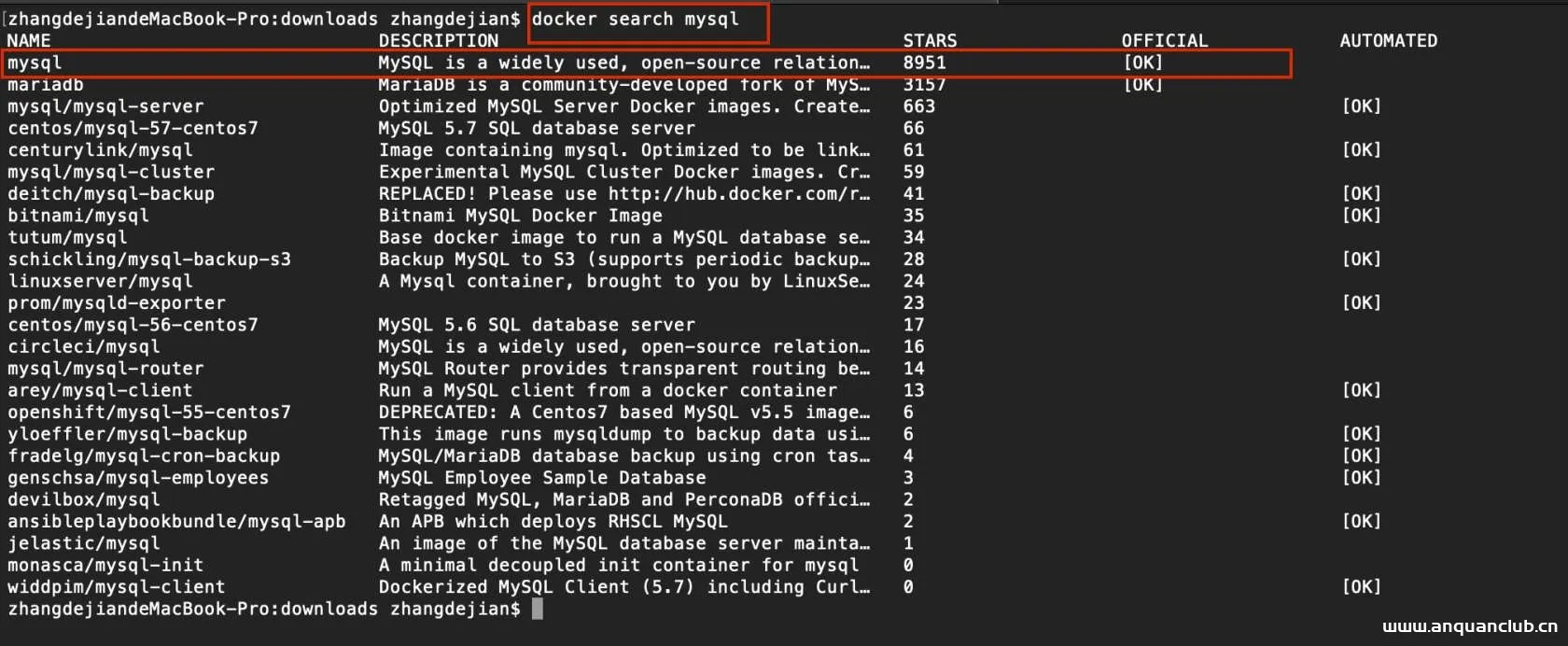

Docker安装MySQL8.0的实现方法_docker

这篇文章主要介绍了Docker安装MySQL8.0的实现方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 环境:MacOS_Cet...

nginx worker进程循环的实现_nginx

这篇文章主要介绍了nginx worker进程循环的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 worker进程启动后...

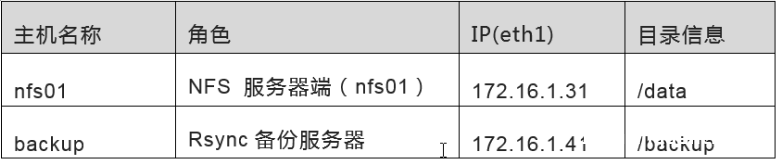

Linux inotify实时备份实现方法详解_Linux

这篇文章主要介绍了Linux inotify实时备份实现方法详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 实时复制是企业数据备份最重要的方...

Docker Volumn容器间共享数据的实现_docker

这篇文章主要介绍了Docker Volumn容器间共享数据的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 volume是什...