最新发布第6页

docker 安装 php-fpm 服务 / 扩展 / 配置的示例教程详解_docker

这篇文章主要介绍了docker 安装 php-fpm 服务 / 扩展 / 配置,本文通过实例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 在 mac 上用 brew 装 ph...

使用Nginx实现301跳转至https的根域名示例代码_nginx

这篇文章主要介绍了使用Nginx实现301跳转至https的根域名,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 基于 SEO...

在 Linux 系统中手动滚动日志的方法_Linux

使用 logrotate 命令可以手动执行日志滚动的操作。本文将要介绍的就是手动进行日志滚动的方法,通过实例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友参考...

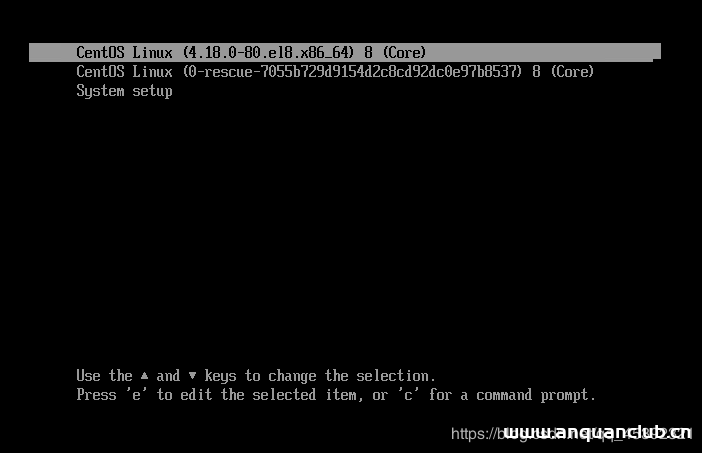

CentOS8下的root密码快速修改方法_Linux

这篇文章主要介绍了CentOS8版本的root密码快速修改方法,本文图文并茂通过实例讲解的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 开启centos8虚拟机,在图1界面...

详解Linux中几个获取硬件详细信息的命令_Linux

这篇文章主要介绍了详解Linux中几个获取硬件详细信息的命令,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 在Linu...

Linux which命令的具体使用_Linux

这篇文章主要介绍了Linux which命令的具体使用,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 我们经常在linux要...

云服务器宝塔面板的安装图文教程详解_服务器其它

这篇文章主要介绍了云服务器宝塔面板的安装教程,本文图文并茂给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 目录0x01、安装宝塔面板0x02、开启服务器端口0x03、打开浏览...

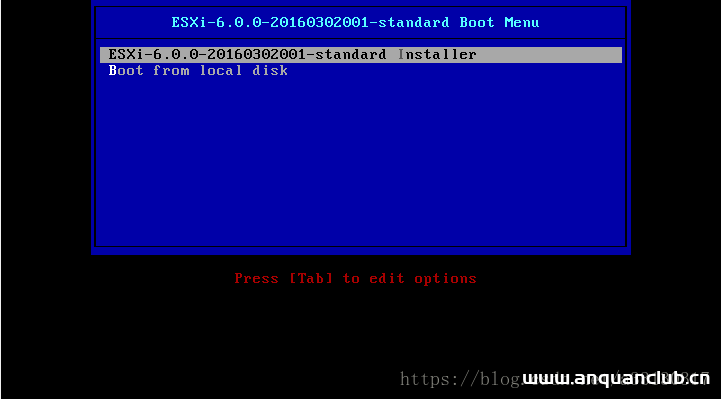

VMware ESXi 6.0 及部署虚拟机安装教程(图文)_VMware

这篇文章主要介绍了VMware ESXi 6.0 及部署虚拟机安装教程(图文),文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 &...

centos7搭建hadoop2.10高可用(HA)_Linux

这篇文章主要介绍了centos7搭建hadoop2.10高可用(HA),本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 本篇介绍在centos7中搭建hadoop2.10高可用集群,首先准备6台机...

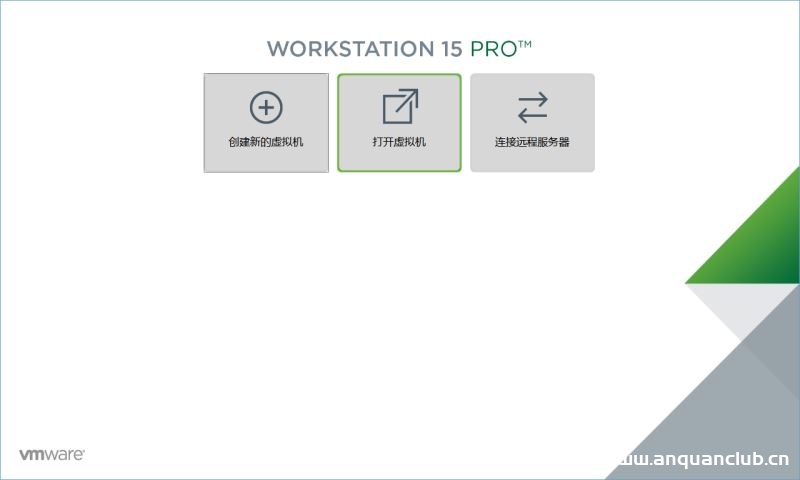

使用VMware 15 安装虚拟机和使用CentOS 8的步骤详解_Linux

这篇文章主要介绍了使用VMware 15 安装虚拟机和使用CentOS 8的详细步骤,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 前言: 最近在学习Linux和.Net Core,学习一...

docker日志出现无法检索问题的解决_docker

这篇文章主要介绍了docker日志出现无法检索问题的解决,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 日常检查服...

Docker中使用Nginx代理多个应用站点的方法_docker

这篇文章主要介绍了Docker中使用Nginx代理多个应用站点的方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 ...

详解使用 split 命令分割 Linux 文件_Linux

Linux 系统提供了一个非常易于使用的命令来分割文件,要将文件分割为多个文件块,只需使用 split 命令。这篇文章主要介绍了使用 split 命令分割 Linux 文件,需要的朋友可以参考下 一些简单的 Li...

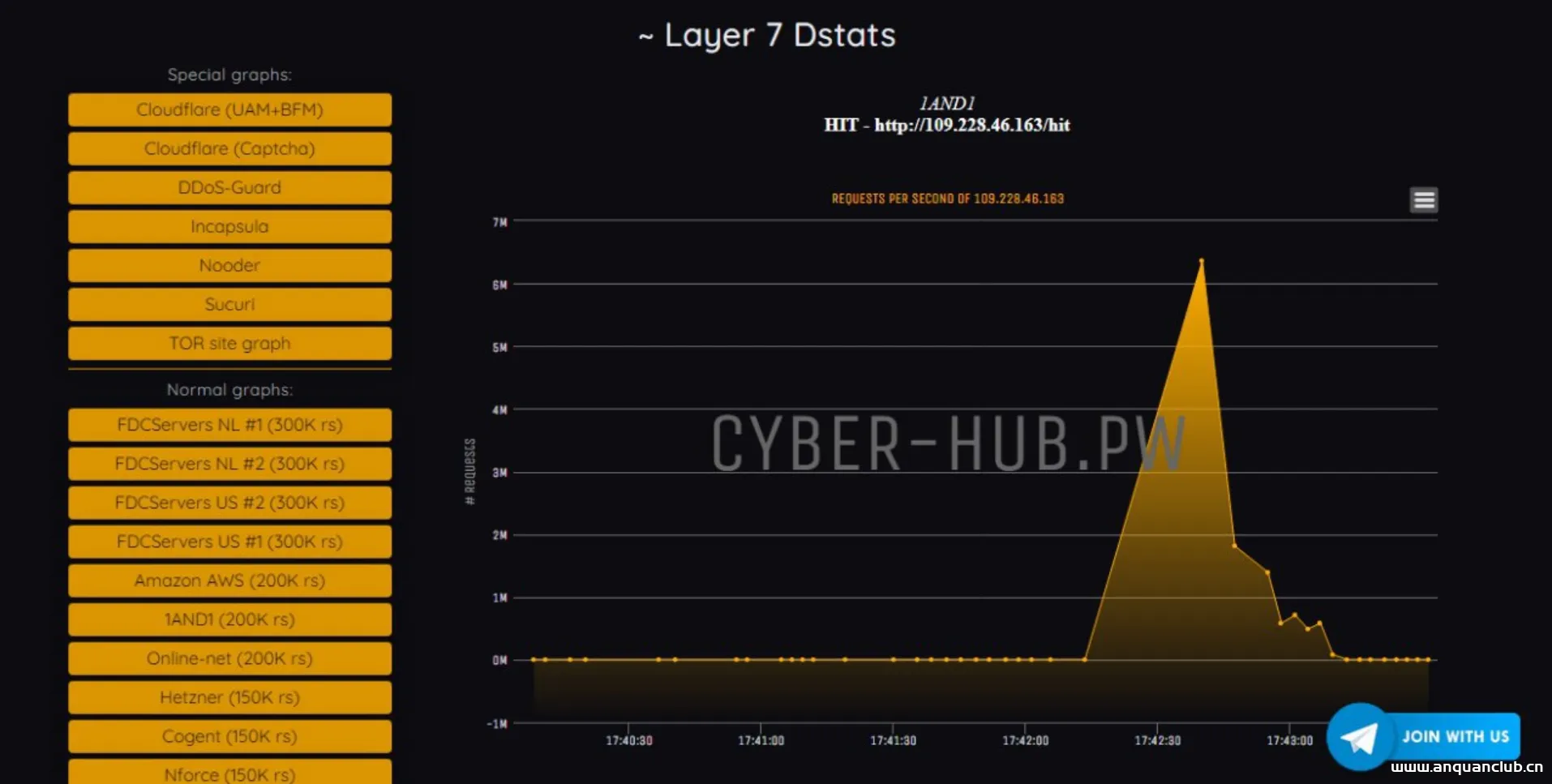

网站测压–MHDDoS – 有56种方法的DDoS攻击脚本

请勿非法攻击他人网站,遵守网络安全法,共同营造绿色上网环境!!! 相关阅读 项目介绍 MHDDoS – 有56种方法的DDoS攻击脚本 项目地址 http://github.com/MatrixTM/MHDDoS 下载 您可以从 githu...

PDF Shaper v12.8 绿色版——一款免费的PDF工具集合的软件

如今对PDF处理的软件很多都是只是单一的功能。PDF Shaper给你完全不同的体验,因为PDF Shaper是一款免费的PDF工具集合的软件。有了PDF Shaper,你以后再也不用下载其他处理PDF的软件了。PDF Sha...

-CVE-2019-9193PostgreSQL 高权限命令执行漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现-CVE-2019-9193PostgreSQL 高权限命令执行漏洞 PostgreSQL( 读作 Post-Gres-Q-L)是一个功能非常强大的、源代码开放的客户/服务器关系型...