最新发布第70页

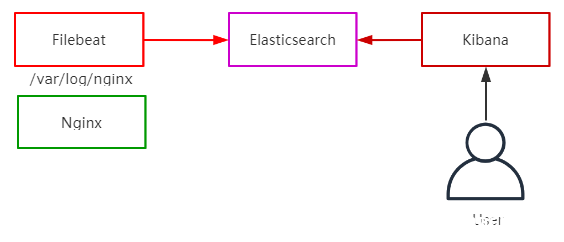

Filebeat 采集 Nginx 日志的方法_nginx

这篇文章主要介绍了Filebeat 采集 Nginx 日志的方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 Nginx 日志可用于分析用户地址位置,行为画像...

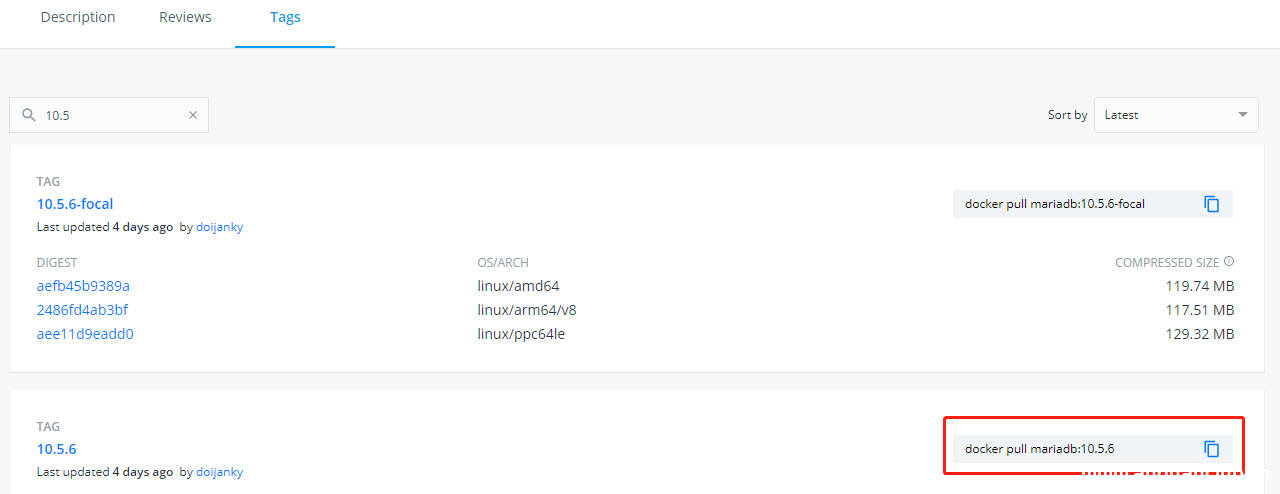

基于docker安装mariadb配置过程解析_docker

这篇文章主要介绍了基于docker安装mariadb配置过程解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 一、安装通过dockerhub搜索要安装...

如何在centos上使用yum安装rabbitmq-server_nginx

这篇文章主要介绍了如何在centos上使用yum安装rabbitmq-server,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 rabbitmq安装之前需要安装s...

Docker部署Mysql集群的实现_docker

这篇文章主要介绍了Docker部署Mysql集群的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 单节点数据库的弊病...

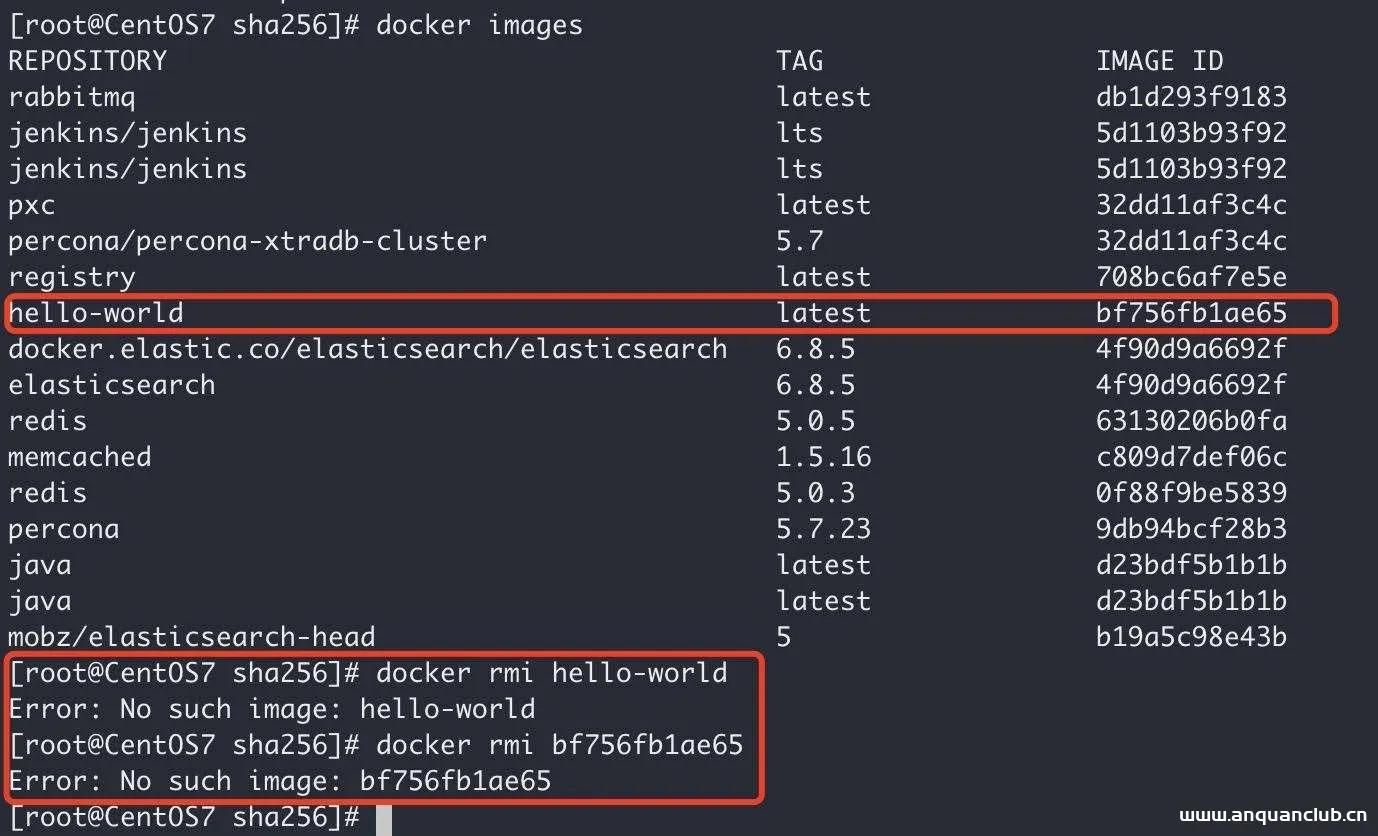

docker镜像无法删除 Error:No such image:xxxxxx解决_docker

这篇文章主要介绍了docker镜像无法删除 Error:No such image:xxxxxx解决,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学...

在后台运行Linux命令的方法_Linux

这篇文章主要介绍了在后台运行Linux命令的方法,帮助大家更好的理解和学习Linux,感兴趣的朋友可以了解下 通常情况下,当你在终端运行一个命令,在你开始输入另外一个命令之前,你必须等待当前...

Linux删除文件不同方法效率对比_Linux

这篇文章主要介绍了Linux删除文件不同方法效率对比,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 测试一下Linux下面删除大量文件的效率...

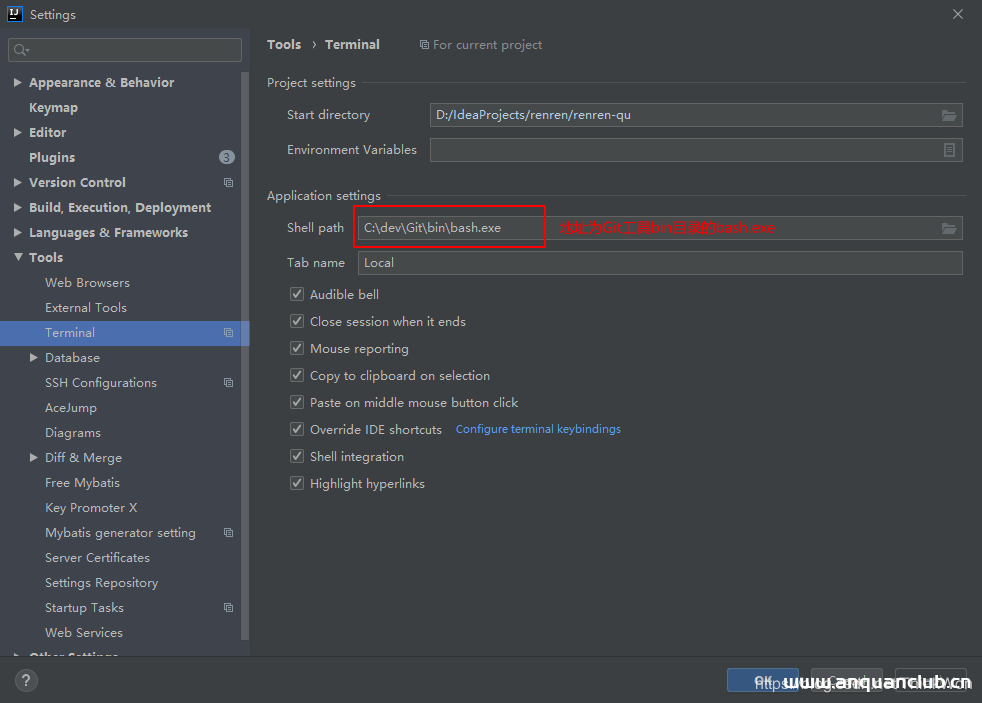

在IDEA中使用Linux命令的操作方法_Linux

这篇文章主要介绍了在IDEA中使用Linux命令的操作方法,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 相比于Windows系统,Linux系统提供了大量丰...

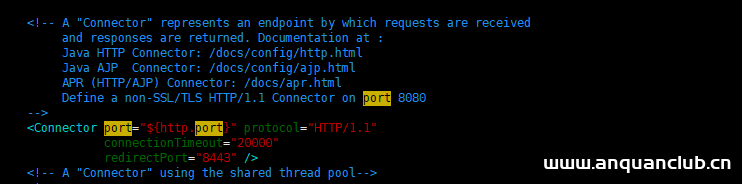

tomcat 通过占位符设置端口的方法(即参数指定方式)_Tomcat

这篇文章主要介绍了tomcat 通过占位符设置端口的方法(即参数指定方式),本文通过三种方法给大家讲解的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 工作需要,找了...

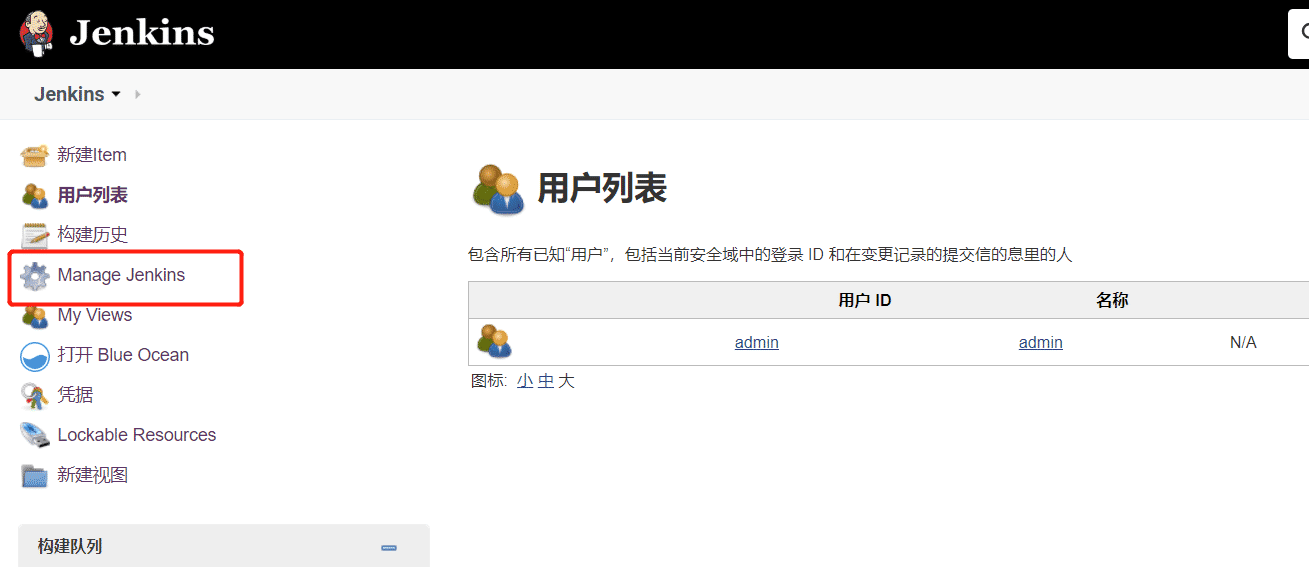

linux Jenkins配置salve节点实现过程图解_Linux

这篇文章主要介绍了linux Jenkins配置salve节点实现过程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 前言: Jenkins的Master-Slav...

Webservice远程调试及超时操作原理解析_服务器其它

这篇文章主要介绍了Webservice远程调试及超时操作原理解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 WebService远程调试 在.NET 中...

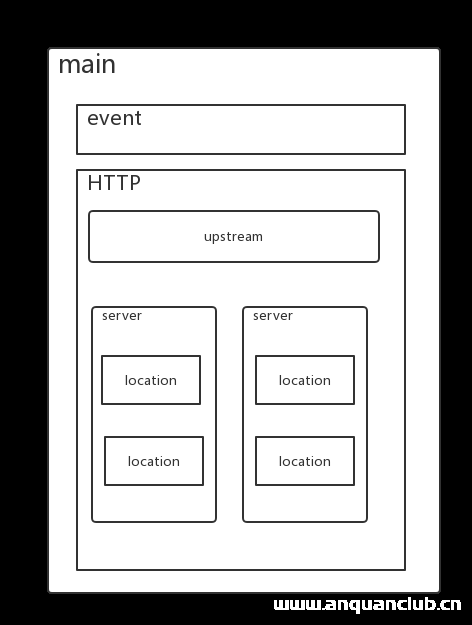

详解nginx 配置文件解读_nginx

这篇文章主要介绍了详解nginx 配置文件解读,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 nginx配置文件主要分为...

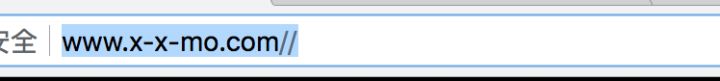

nginx配置域名访问时域名后出现两个斜杠//的解决方法_nginx

最近这两天重新写了一下我的个人网站,在阿里云新买了一台服务器,配置好以后出现了一个问题,就是输入域名后域名地址会自动在后面追加两个斜杆,需要的朋友可以参考下 最近这两天重新写了一下我...

手把手教你在腾讯云上搭建hive3.1.2的方法_Linux

这篇文章主要介绍了手把手教你在腾讯云上搭建hive3.1.2的方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 环境...

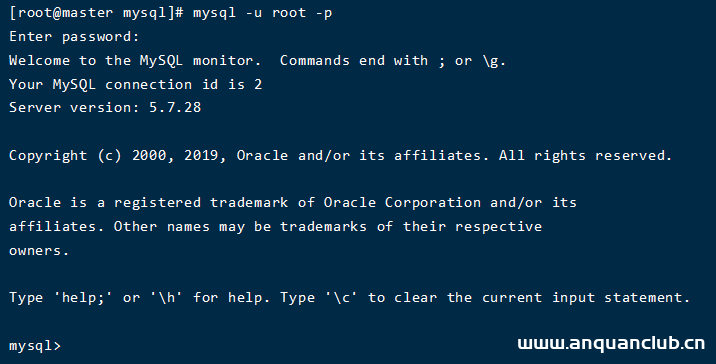

Centos7配置fastdfs和nginx分布式文件存储系统实现过程解析_Linux

这篇文章主要介绍了centos7配置fastdfs及nginx并实现分布式文件存储系统,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 1、安装libfastco...

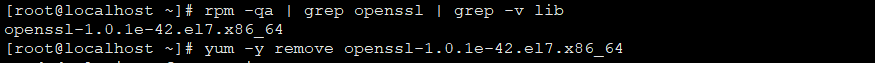

centos 7 源码安装openssh的方法_Linux

这篇文章主要介绍了centos 7 源码安装openssh的方法,本文通过实例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 环境:centos 7.1.1503 最小化安...