最新发布第882页

Centos系统安装proxychains代理工具

介绍 ProxyChains是Linux和其他Unix下的代理工具。 它可以使任何程序通过代理上网, 允许TCP和DNS通过代理隧道, 支持HTTP、 SOCKS4和SOCKS5类型的代理服务器, 并且可配置多个代理。 ProxyChai...

可疑样本静态分析检查清单

可疑样本静态分析检查清单 目标: 在不运行样本的前提下,快速识别可疑迹象,确认一个样本是否恶意。 此清单用于快速初步判断,不能100%确定样本是否恶意。 “是”的答案越多,样本恶意性...

Fiddler无法抓取https(出现tunnel to)

前言 某些情况下,fiddler一直抓不到数据包,或许重启一下就可以抓包了,但是还是会有问题 比如出现tunnel to 即http跳转https,然后burp就抓不到https的数据包,这个时间虽然可以联动burp, 但...

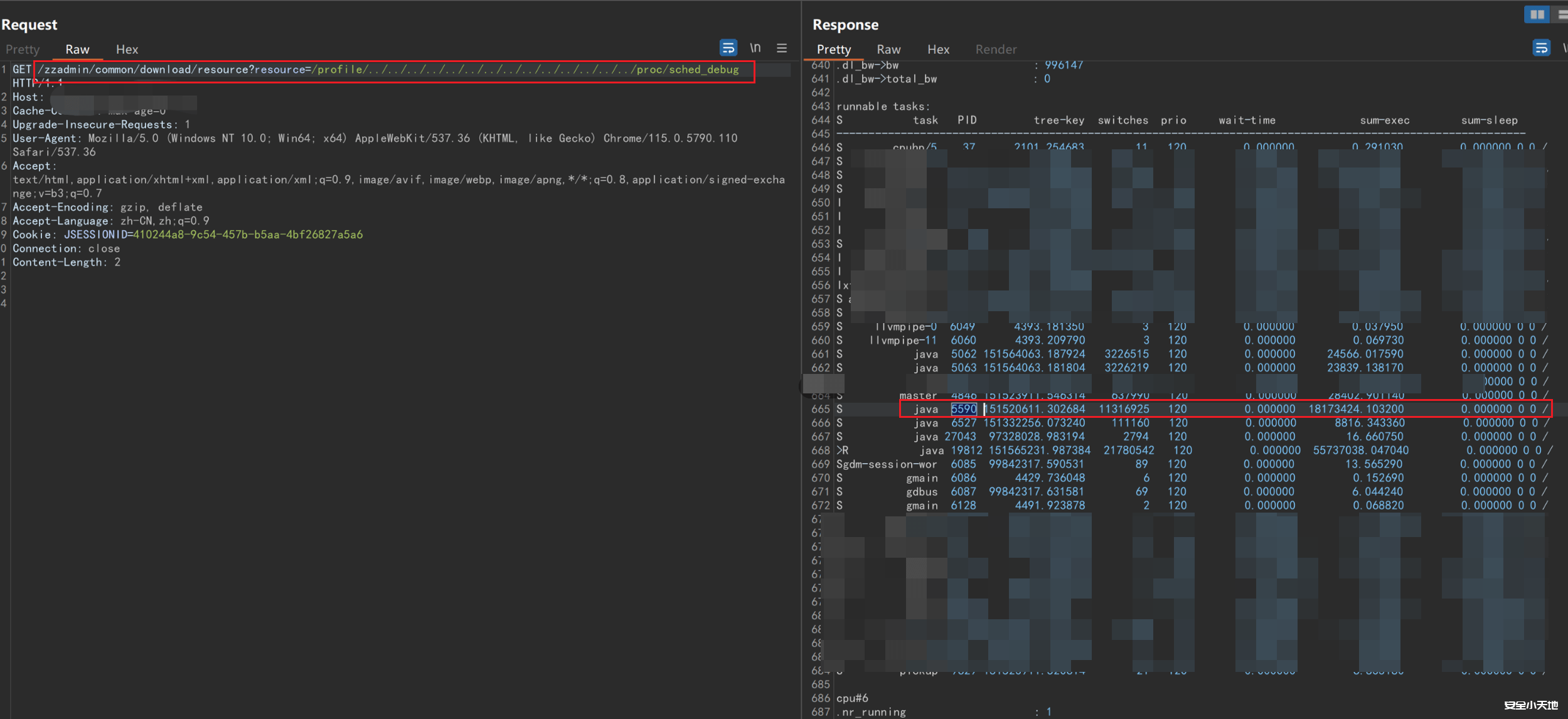

若依后台任意文件读取的进阶利用思路

前言 关于若依管理后台相信大家都不陌生,现在很多的程序都是直接利用该框架进行二次开发 在攻防演练的过程中,关于若依系统的测试往往是一个很重要的突破口 关于网上已经爆出的漏洞,大多数都...

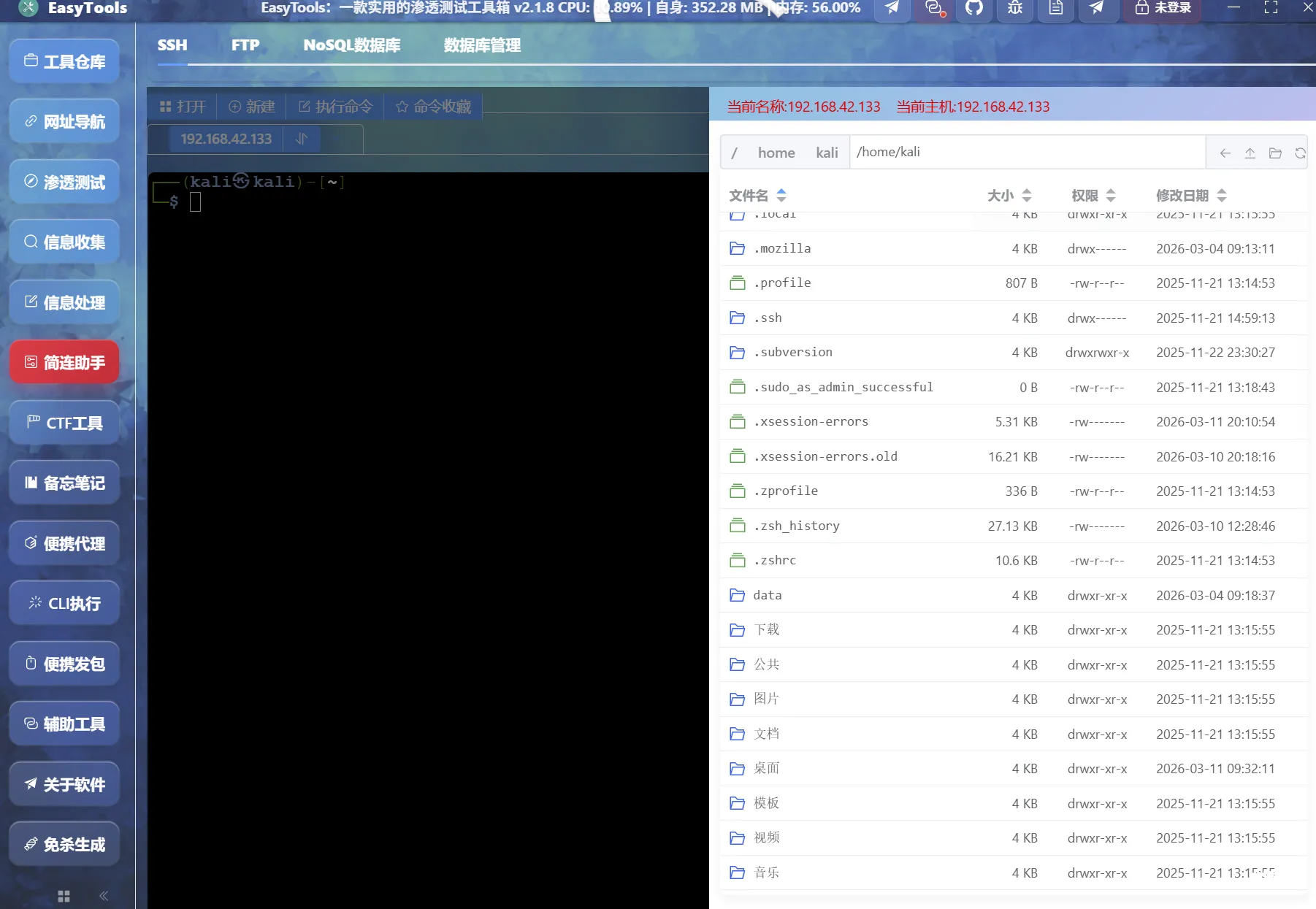

EasyTools渗透测试工具箱V2.1.8更新(1.优化端口扫描规则,提高扫描效率; 2.重新设计ssh、ftp界面; 3.优化各数据库数据展示)

前言 最近在使用简练助手的时间发现ssh文件管理不是很舒服,然后顺手更新一波简练助手模块,在此汇报一下更新变化: 优化端口扫描规则,提高扫描效率; 重新设计ssh、ftp界面,优化上传下载逻辑;...

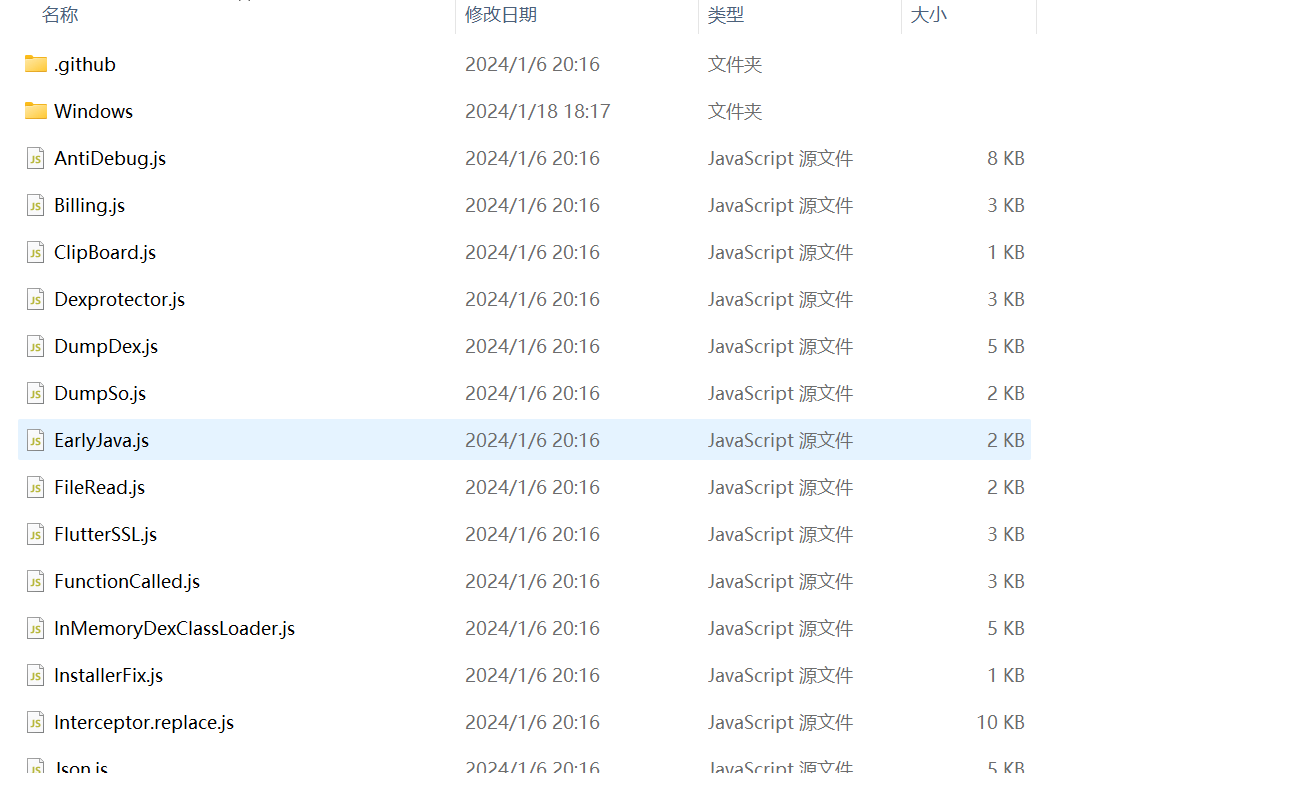

夜神模拟器抓包(3)–Frida配合fridaScript联动burp抓取APP数据包

接上一篇文章,我们接着来讲Frida配合fridaScript联动burp抓取APP数据包 上面用r0capture虽然是抓到包了,但是对于渗透测试,这样很是不方便,然后就出来的这篇文章 前言 基础安装frida的教程就...

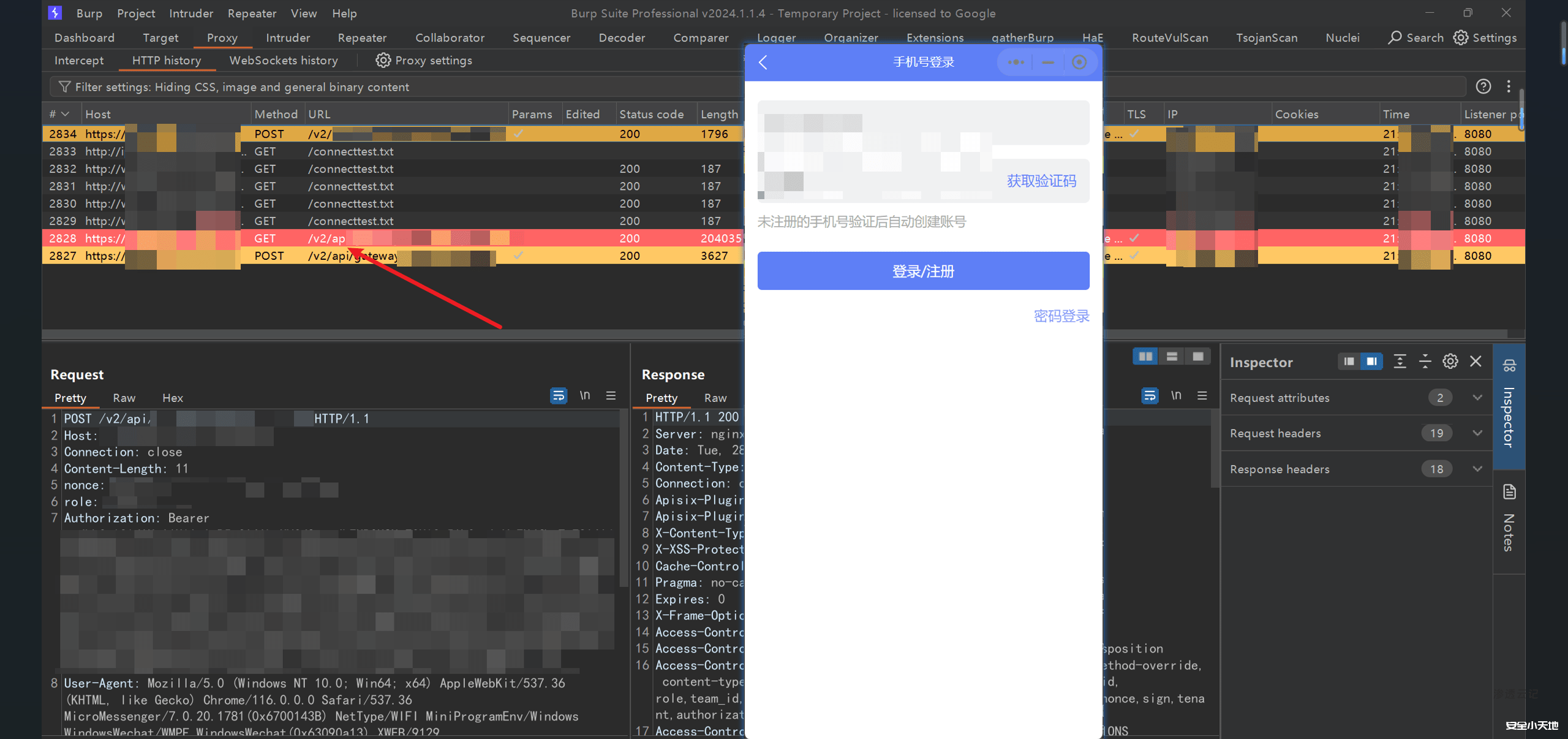

渗透测试中针对微信小程序AppSecret秘钥泄露的利用方式

前言 针对小程序和公众号的渗透测试,咱们都知道只要拿到开发者ID(AppID)和开发者密码(AppSecret),咱们即可结束此次测试。拿到 Appid和Appsecret之后咱们大概率可以直接实现账号接管。 记录一...

2023开源版在线教育学习平日.net源码

微厦在线学习系统是一款集“学、练、考”于一体的在线教育系统,为高校,集团单位,医院,军队,出版社以及各类教育培训机构提供在线培训考试服务。运行环境:(1)windows server 2008R2 64...

渗透痕迹清理方法的简单总结

1、为什么要做痕迹清理 在渗透完成之后,为了减少被发现和追溯的概率,攻击者有必要清除自己的攻击痕迹,本文分别对windows和linux上清理痕迹的方式做一个总结。 2、windows 情况一: 可以远程...

记一次常规安全监测发现的挂马暗链

前言 因最近工作需求,需要对一些备案网站进行监测,寻找其存在的漏洞,例如主页篡改,挂暗链,弱口令等。在此期间发现一个有趣的案例,前来分享。 发现 这个发现其实也是蛮巧合的,大家先看一...

利用腾讯云函数实现快速搭建socks5代理

前言 在做渗透测试的过程中,面对各种防护措施,即使咱们在很小心的状态下,咱们的IP也会很容易被ban掉,因此有一个方便易于使用的socks代理是一件很重要的事情 云函数介绍 云函数(Serverless ...

内存镜像制作及分析

Linux 内存镜像制作 Linux下有Dumplt for Linux、不过没有release、可以自行编译,项目地址 #https://github.com/MagnetForensics/dumpit-linux 有编译好的版本可以直接下载 #https://github.co...

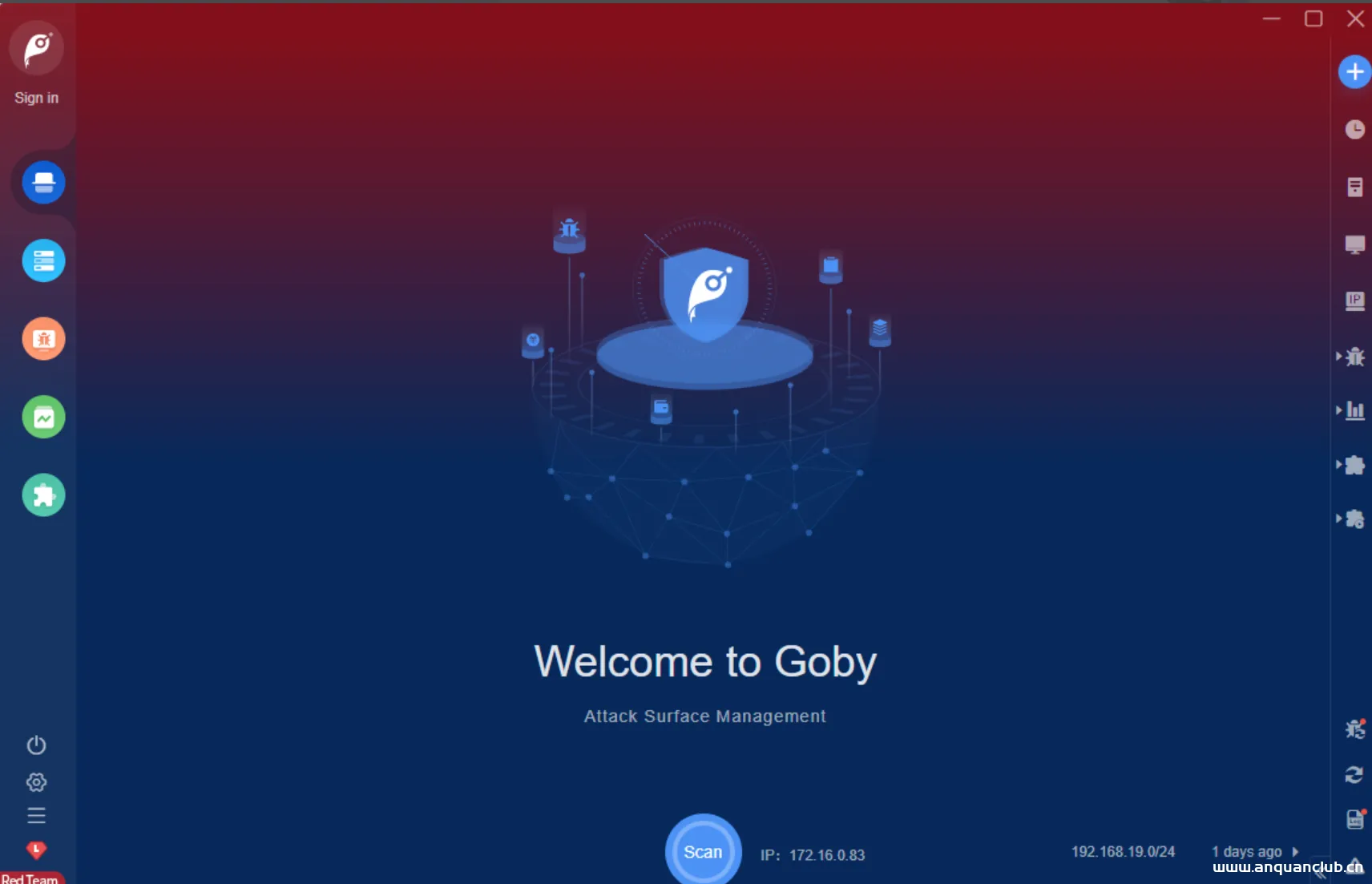

Goby 2.0.5 Beta红队版 包含1288POC

相关声明 以下工具仅用于企业授权渗透测试,请勿用于非法用途。 界面截图 红队POC更新日志 NETGEAR ProSafe SSL VPN firmware platform.cgi SQL盲注漏洞(CVE-2022-29383) Yawcam HTTP服务器路...

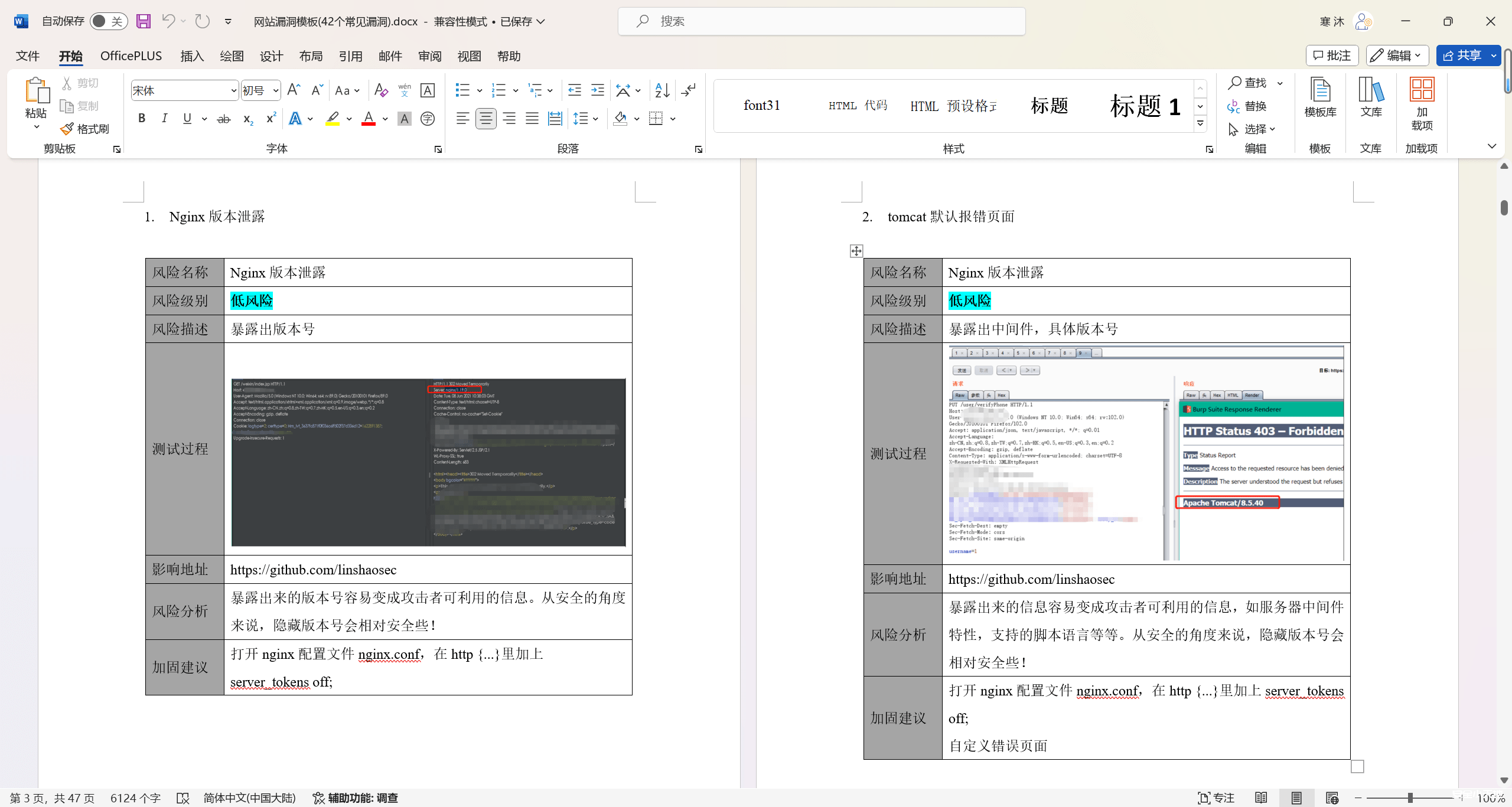

WaterExp:一款面向安服仔的扫描报告模板 和 碰瓷工具

项目名称 WaterExp 打工人新时代的摸鱼解决方案,安抚仔挖不到洞的最后一丝欢颜! http://github.com/linshaoSec/WaterExp 项目简介 (不产生实际攻击) (不会getshell) (面向水报告) 什么...

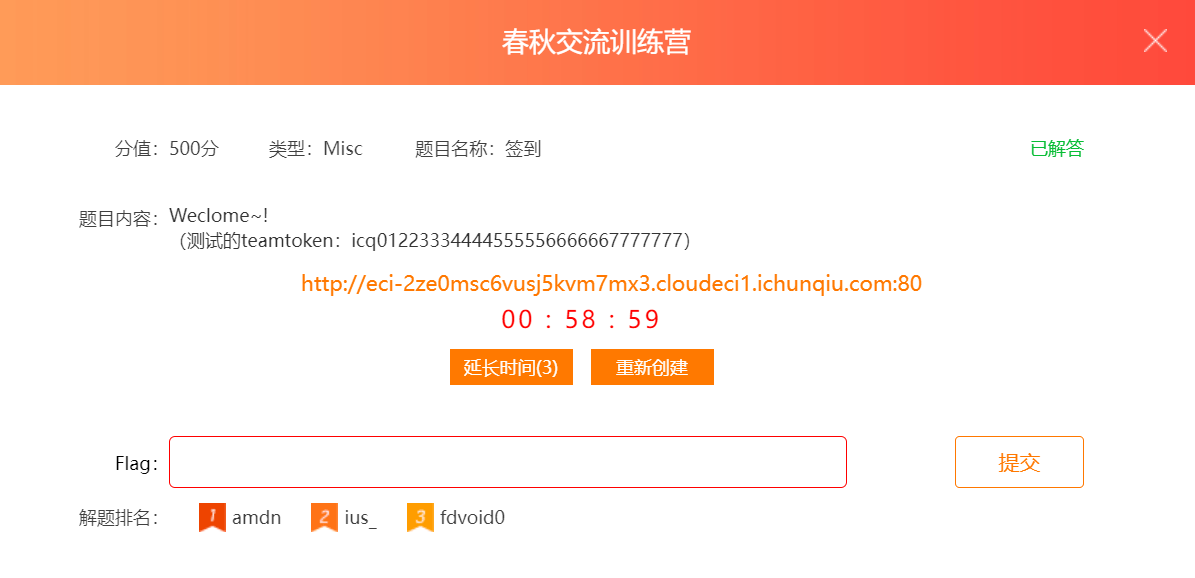

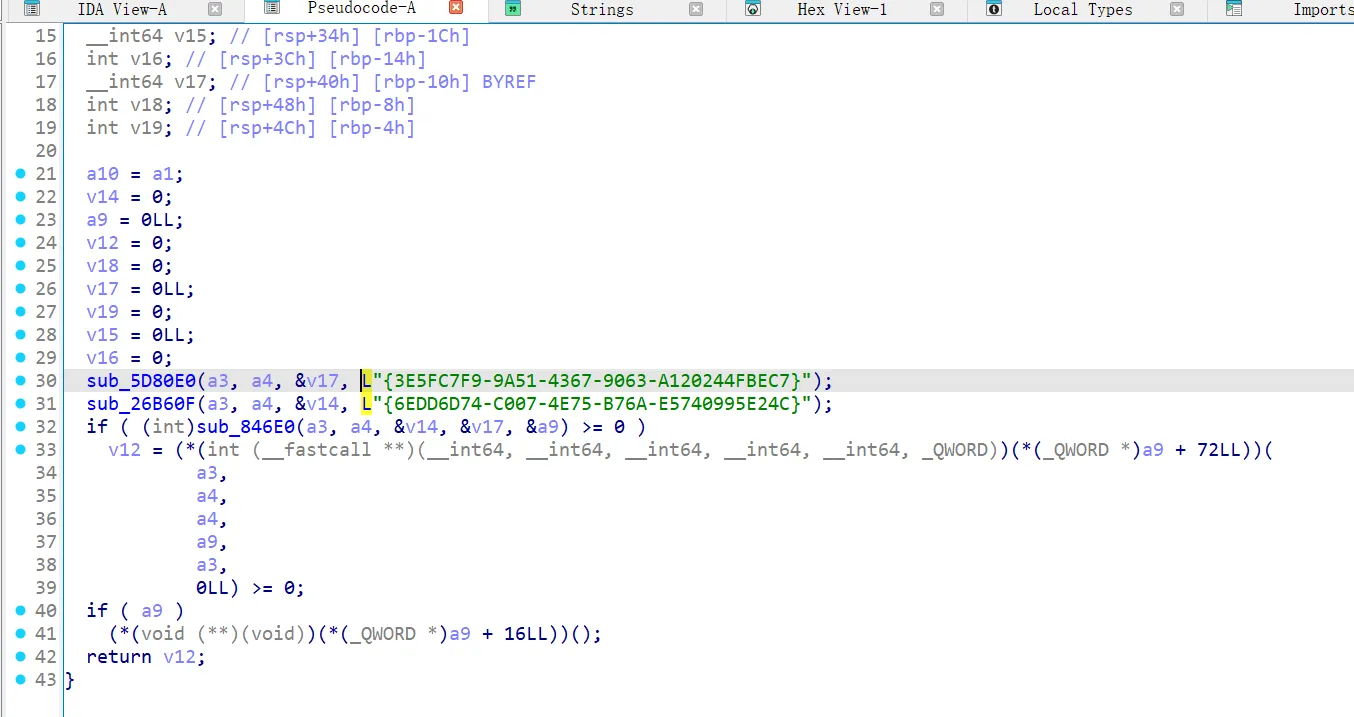

签到misc 漫漫求职路-合并相同“文字” 直到获得“P14” 春秋交流训练营

打开题目,有一个提示:测试的teamtoken:icq01223334444555556666667777777 网址打开,是一个游戏,2048类型的 因为是签到题,提示P14,玩了一下没有进行流量包发送,也就是直接是js处理 全局...

银狐木马应急响应实录:发现、取证与分析

文章来源:银狐木马应急响应实录:发现、取证与分析-先知社区 前言 内部交换机有异常解析恶意域名www.sjdxb120.com,dns解析得到ip192.238.192.11,情报中心标记为银狐,记一次对银狐木马的应急...