最新发布第88页

关于渗透测试与红队攻防演练那些事——打点过程

前言 本文仅仅是为了记录小白自己关于渗透测试与红队攻防演练的理解,大佬看见如有不合适的地方,欢迎批评指正。 首先有一点在鄙人看来,渗透测试和红队最大的区别就是:深度、关注点 红队的本...

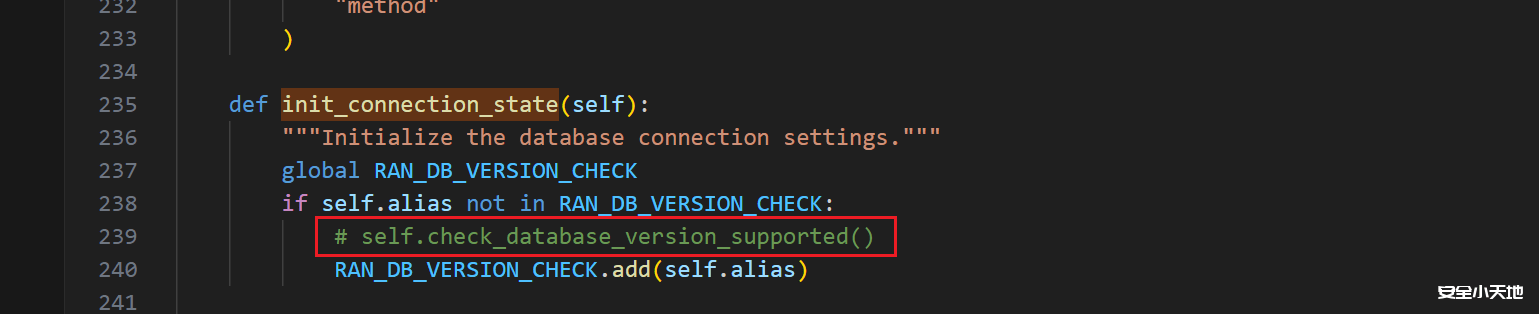

django报错数据库不支持低版本解决办法 django.db.utils.NotSupportedError: MySQL 8 or later is required (found 5.7.26)

Django提示mysq版本过低: django db. utils NotSuppotedError: MySQL 8 or later is required (found 5.7.26).因为mysql5.7及以下是免费的数据库,8.0之后是收费的。使用免费的数据库更放心,...

实战案例-sql注入到无绝对路径写shell

文章来源:https://github.com/djytmdj/Network-security-study-notes 前言 背景介绍:一个sql注入点进去,无绝对路径,写入webshel 操作 抓包 注入 sqlmap 的--os-shell 获取一个交互权限 查看...

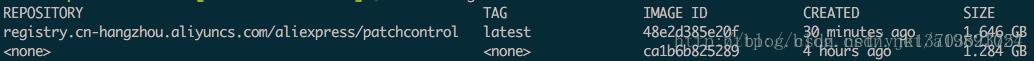

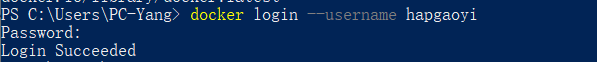

Docker重命名镜像名称和TAG操作_docker

这篇文章主要介绍了Docker重命名镜像名称和TAG操作,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 使用docker images时,可能会出现REPOSITORY和TAG均为none的镜像,如下图...

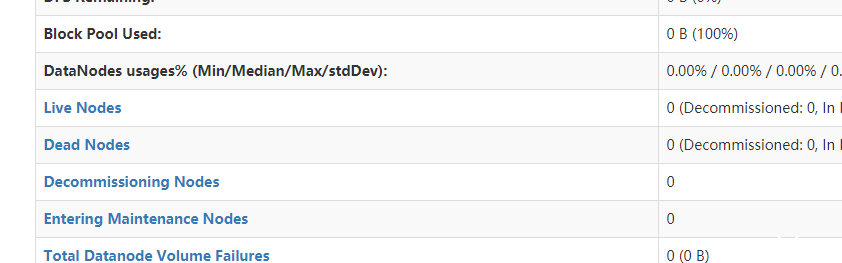

Hadoop3.2.0集群搭建常见注意事项_服务器其它

这篇文章主要介绍了Hadoop3.2.0集群搭建常见注意事项,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 一 端口变化 3.2.0版本中namenode页...

nginx里的rewrite跳转的实现_nginx

这篇文章主要介绍了nginx里的rewrite跳转的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 一. 新旧域名跳转 ...

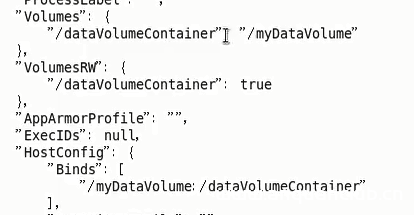

详解Docker容器数据卷_docker

这篇文章主要介绍了Docker容器数据卷的相关知识,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 是什么 先来看看Docker的理念: 将运用与运行的环...

使用idea搭建springboot initializer服务器的问题分析_服务器其它

这篇文章主要介绍了使用idea搭建springboot initializer服务器的问题分析,本文给大家分享大家过程通过示例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可...

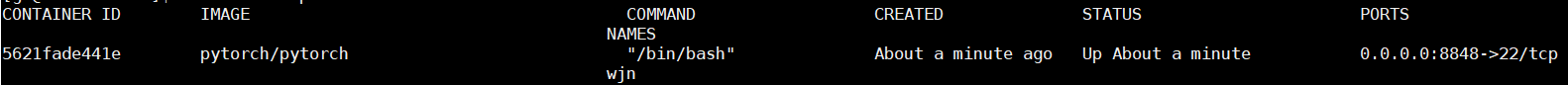

pycharm与ssh远程访问服务器docker的详细教程_docker

这篇文章主要介绍了pycharm与ssh远程访问服务器docker,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 背景:有些实验需要在服务器...

提升Nginx性能的一些建议_nginx

这篇文章主要介绍了提升Nginx性能的一些建议,帮助大家更好的使用nginx,感兴趣的朋友可以了解下 如果你的Web应用只跑在一台机器上,那要提升其性能非常简单:换一台更快的,多配几个处理器,多...

Linux目录切换实现代码案例_Linux

这篇文章主要介绍了Linux目录切换实现代码案例,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 文件目录切换在linux中是很常见的操作,刚...

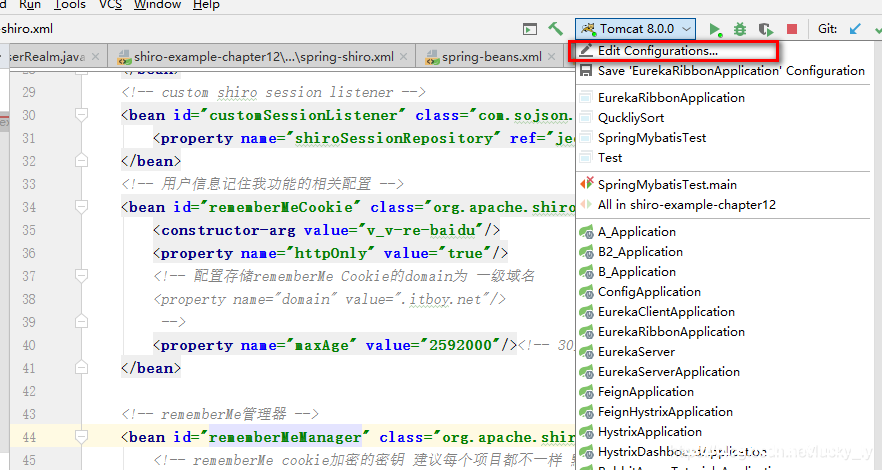

idea配置tomcat启动web项目的图文教程_Tomcat

这篇文章主要介绍了idea配置tomcat启动web项目的教程,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 配置tomcat 1.点击run co...

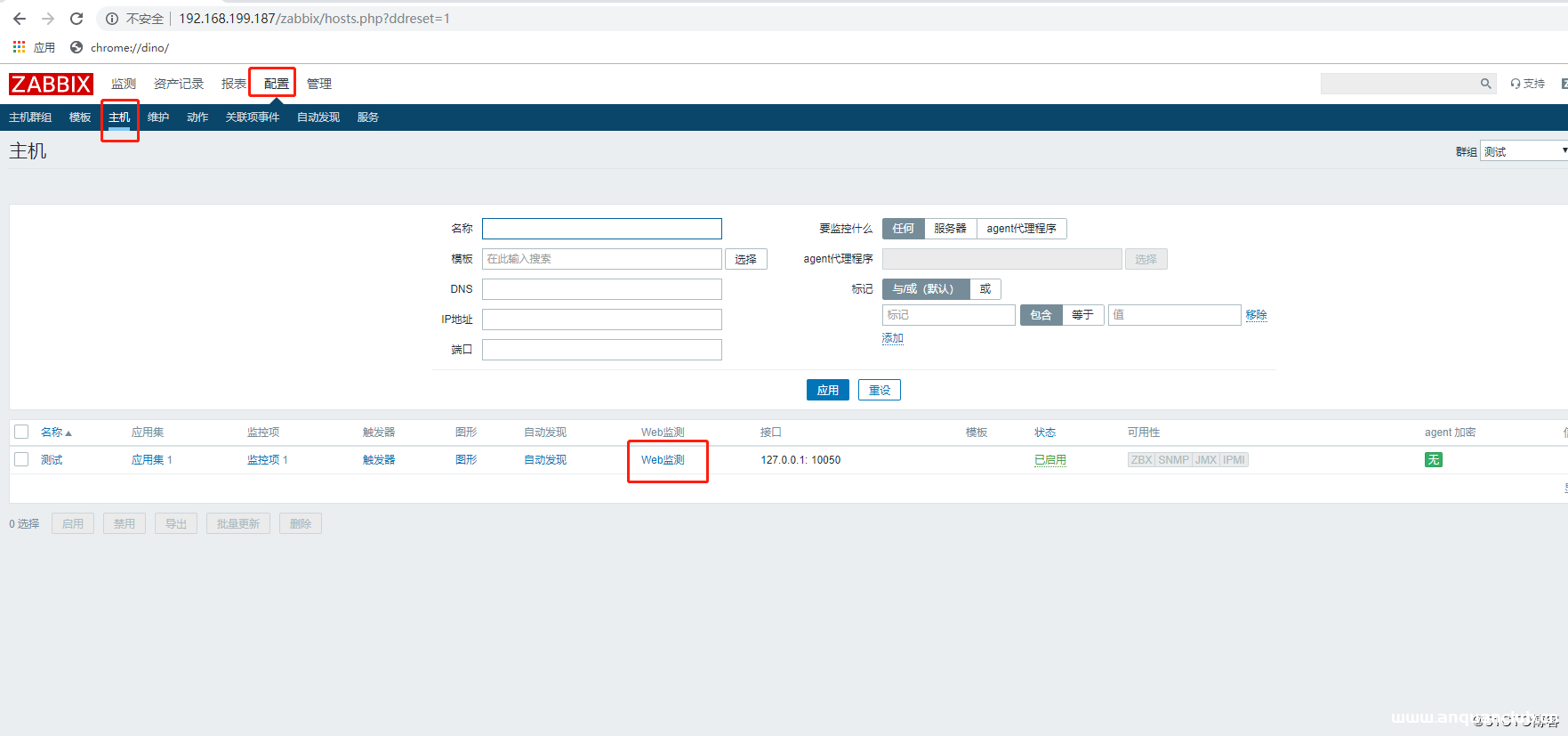

Zabbix WEB监测实现过程图解_zabbix

这篇文章主要介绍了Zabbix WEB监测实现过程图解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 以zabbix自身的WEB界面为例配置web监测 环...

Linux利用lsof/extundelete工具恢复误删除的文件或目录_Linux

这篇文章主要给大家介绍了关于Linux利用lsof/extundelete工具恢复误删除的文件或目录的相关资料,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们...

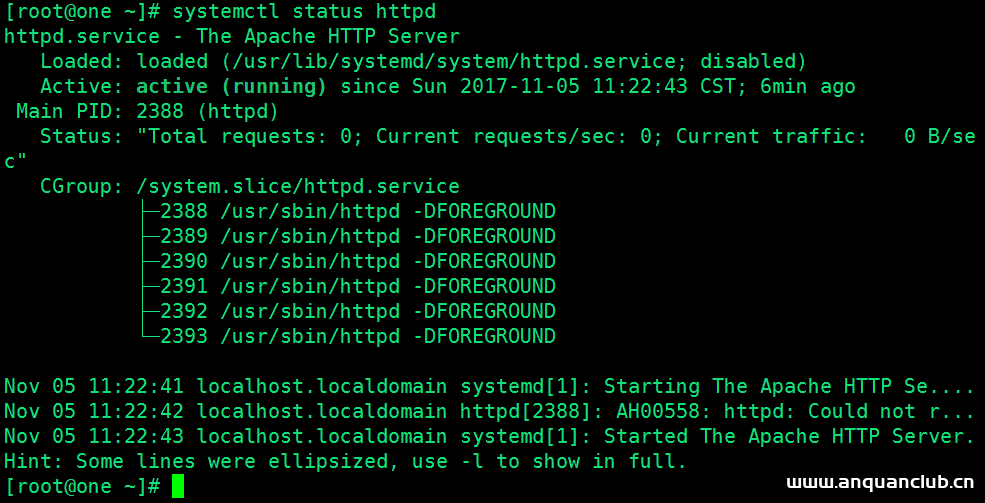

VMware虚拟机建立HTTP服务步骤解析_VMware

这篇文章主要介绍了VMware虚拟机建立HTTP服务步骤解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 1.使用xshell连接虚拟机,也可直接...

Docker新手初探之常用命令实践记录_docker

这篇文章主要给大家介绍了关于Docker新手初探之常用命令实践的相关资料,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面来一起学习学习吧 在...