最新发布第88页

linux给用户添加root权限方法总结_Linux

在本篇文章里小编给大家整理的是关于 1、添加用户,首先用adduser命令添加一个普通用户,命令如下: #adduser tommy //添加一个名为tommy的用户 #passwd tommy //修改密码 Changing password fo...

CVE-2014-4113 (MS14-058)提权 windows win32k.sys提权漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 CVE-2014-4113 (MS14-058)提权 windows win32k.sys提权漏洞 Microsoft Windows下的win32k.sys是Windows子系统的内核部分,是一个内核模...

解决Tomcat10 Catalina log乱码问题_Tomcat

这篇文章主要介绍了解决Tomcat10 Catalina log乱码问题,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 运行环境,Idea2020版...

在Linux命令行中使用计算器的5个命令详解_Linux

这篇文章主要介绍了在Linux命令行中使用计算器的5个命令,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 大家好,我是良许。 在使用 Linux 时,我...

Linux read命令的使用_Linux

这篇文章主要介绍了Linux read命令的使用,帮助大家更好的理解和学习Linux,感兴趣的朋友可以了解下 1.命令简介 read命令是Shell内建命令,用于从标准输入或-u选项指定的文件描述符中读取单行,...

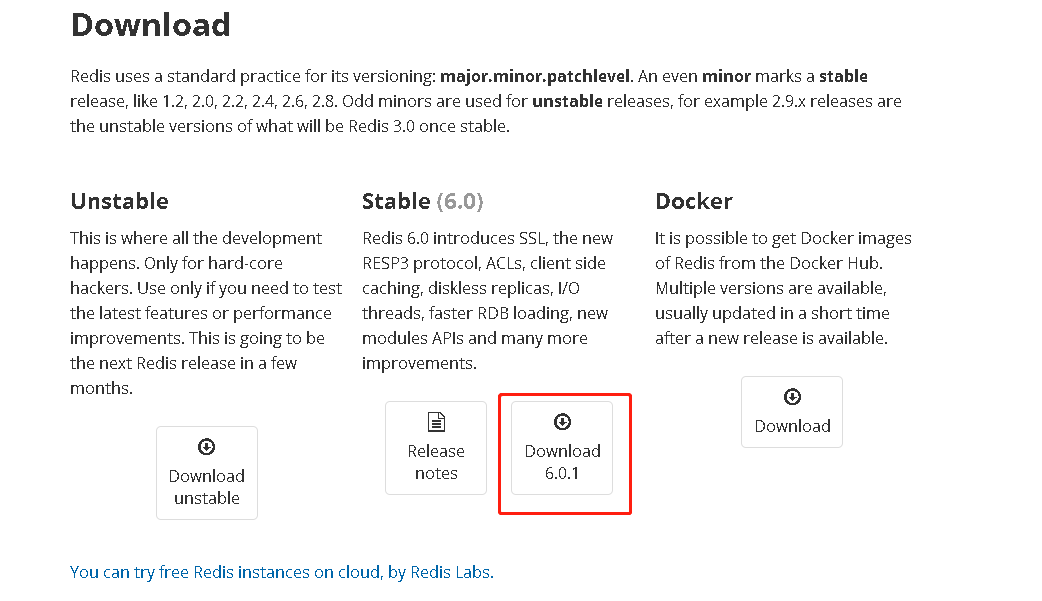

Linux安装Redis实现过程及报错解决方案_Linux

这篇文章主要介绍了Linux安装Redis实现过程及报错解决方案,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 今天安装redis出现些之前安装不...

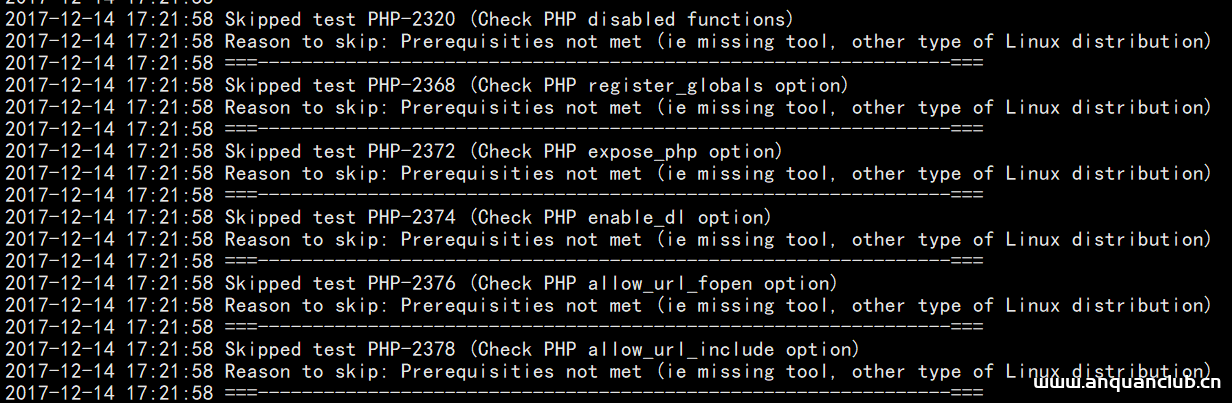

Linux漏洞扫描工具lynis使用方法解析_Linux

这篇文章主要介绍了Linux漏洞扫描工具lynis使用方法解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 前言:Lynis是一款Unix系统的安全...

linux 服务器自动备份脚本的方法(mysql、附件备份)_Linux

这篇文章主要介绍了linux 服务器自动备份脚本(mysql、附件备份),本文通过实例代码给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 一、创建backup.sh脚本文件 #!/bin/sh...

CVE-2022-35914-GLPI 注入漏洞

本文转载于公众号:融云攻防实验室,原文地址: 漏洞复现 CVE-2022-35914-GLPI 注入漏洞 GLPI是个人开发者的一款开源IT和资产管理软件。该软件提供功能全面的IT资源管理接口,你可以用它来建立...

内存镜像制作及分析

Linux 内存镜像制作 Linux下有Dumplt for Linux、不过没有release、可以自行编译,项目地址 #https://github.com/MagnetForensics/dumpit-linux 有编译好的版本可以直接下载 #https://github.co...

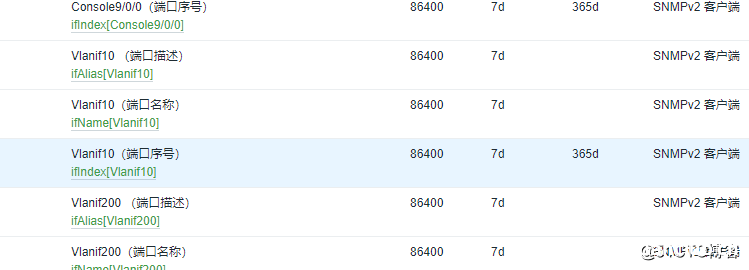

Zabbix如何使用过滤器实现监控_zabbix

这篇文章主要介绍了Zabbix如何使用过滤器实现监控,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 最近在做监控设备时,老是会有端口down...

Linux QT Kit丢失及Version为空问题解决方案_Linux

这篇文章主要介绍了Linux QT Kit丢失及Version为空问题解决方案,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 目前遇到了这样一个问题 ...

通过Tomcat开启JMX监控的方法图解_Tomcat

这篇文章主要介绍了Tomcat开启JMX监控,本文通过图文并茂的形式给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 搭建模拟环境: 操作系统:centos7 内存:1G jdk:1.8.0_13...

Ubuntu12.04建立内核树实现过程详解_Linux

这篇文章主要介绍了Ubuntu12.04建立内核树实现过程详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 先查看自己使用的内核版本 lin@lin...

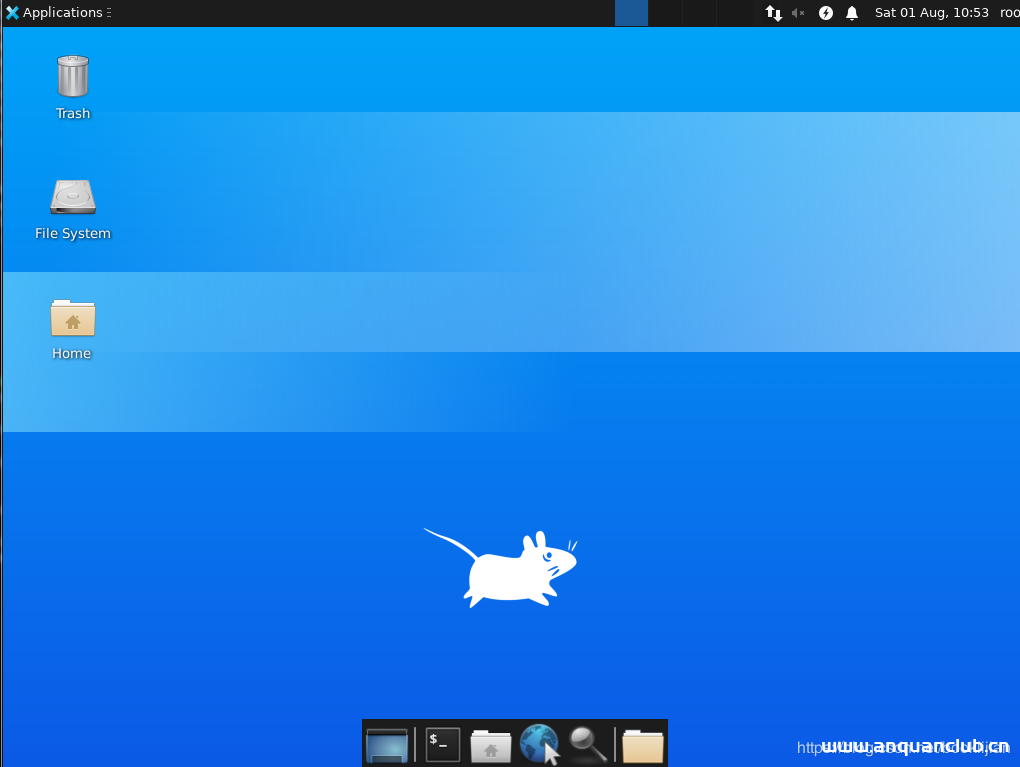

Ubuntu 20.04系统中安装vncserver的方法步骤_Linux

这篇文章主要介绍了Ubuntu 20.04系统中安装vncserver的方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 Ubuntu...

使用Docker安装Jenkins的示例代码_docker

这篇文章主要介绍了使用Docker安装Jenkins的示例代码,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 在docker安装...