最新发布第88页

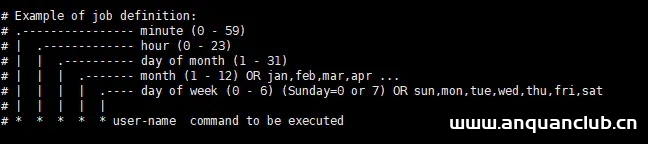

linux定时任务的一些相关操作汇总_Linux

这篇文章主要给大家介绍了关于linux定时任务的一些相关操作,文中通过示例代码介绍的非常详细,对大家学习或者使用linux系统组件具有一定的参考学习价值,需要的朋友们下面来一起学习学习吧 本...

详解Nginx如何配置Web服务器的示例代码_nginx

这篇文章主要介绍了详解 Nginx如何配置Web服务器的示例代码,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 概述 ...

详解复制备份docker容器数据的方法_docker

这篇文章主要介绍了详解复制备份docker容器数据的方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 这里以jenki...

nginx关闭/重启/启动的操作方法_nginx

在本篇文章里小编给各位分享的是关于nginx关闭/重启/启动的操作方法,有兴趣的朋友们可以学习参考下。 关闭 service nginx stop systemctl stop nginx 启动 service nginx start systemctl star...

VirtualBox安装CentOS7虚拟机以及增强工具(图文)_VirtualBox

这篇文章主要介绍了VirtualBox安装CentOS7虚拟机以及增强工具,小编觉得挺不错的,现在分享给大家,也给大家做个参考。一起跟随小编过来看看吧 本机电脑系统为:win7 本文以图片为主,含有大量...

记一次tomcat进程cpu占用过高的问题排查记录_Tomcat

这篇文章主要介绍了记一次tomcat进程cpu占用过高的问题排查记录,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 本...

Linux tac命令的实现示例_Linux

这篇文章主要介绍了Linux tac命令的实现示例,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 1.命令简介 tac(cat ...

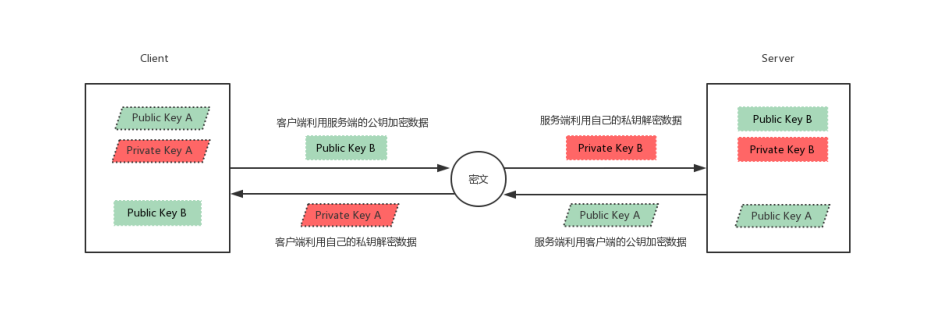

Linux系统中SSH服务基于key认证实践的过程_Linux

这篇文章主要介绍了Linux系统中SSH服务基于key认证实践,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 众所周知ssh是目前较可靠,专为远程登录会话和其他网络服务提...

centos6使用docker部署redis主从数据库操作示例_docker

这篇文章主要介绍了centos6使用docker部署redis主从数据库操作,结合实例形式分析了centos6环境下docker部署redis主从数据库相关命令与使用技巧,需要的朋友可以参考下 本文实例讲述了centos6使用...

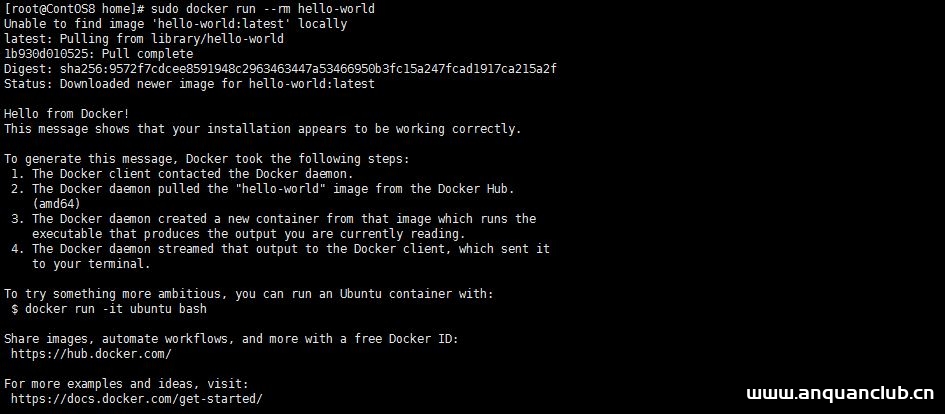

CentOS8上用Docker部署开源项目Tcloud的教程_docker

这篇文章主要介绍了CentOS8上用Docker部署开源项目Tcloud,本文给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下 一、安装Docker 1、我是虚拟机装的Centos7,linux 3.10 内...

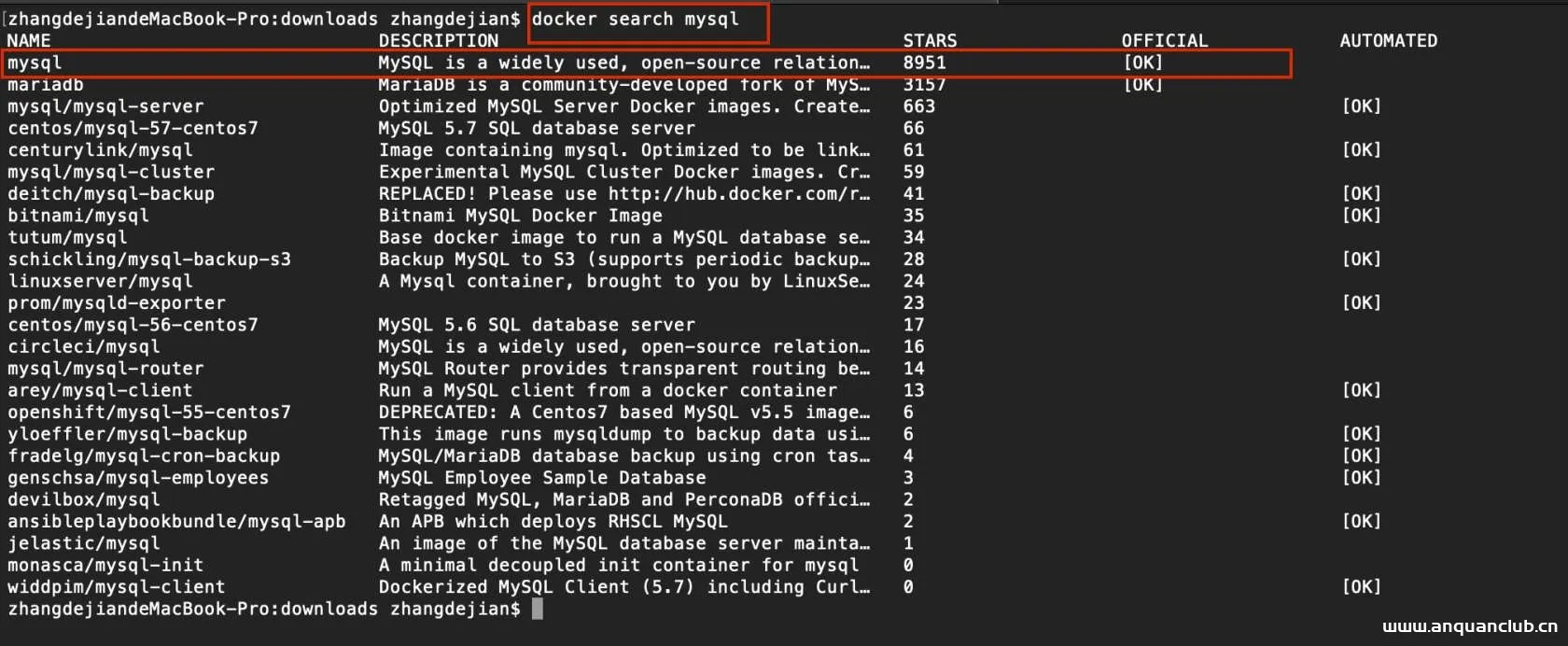

Docker安装MySQL8.0的实现方法_docker

这篇文章主要介绍了Docker安装MySQL8.0的实现方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 环境:MacOS_Cet...

Ubuntu18.04安装vsftpd的实现代码_Linux

这篇文章主要介绍了Ubuntu18.04安装vsftpd的实现代码,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 安装vsftpd $...

Linux 删除特殊字符文件名或目录的方法_Linux

这篇文章主要介绍了Linux 删除特殊字符文件名或目录,需要的朋友可以参考下 通过文件的inode号删除文件 先用ls -i 找出要删除文件的inode 号 ls -i |grep xxxxxx|awk '{print $2}'|xargs -i rm -...

Linux 实现定时文件占用磁盘空间大小操作方法_Linux

这篇文章主要介绍了Linux 实现定时文件占用磁盘空间大小操作方法,本文内容简短非常不错,具有一定的参考借鉴价值,需要的朋友可以参考下 打开定时任务编辑,cent 默认使用vim直接打开。ubutun如...

红队攻击方法分析及应对之年策 – hvv面试技巧

什么是ATT&CK模型 ATT&CK背景介绍MITRE是一个由美国政府资助的研究机构,它在1958年脱离MIT,并且参与了许多商业和最高机密项目,甚至一些美国军方的威胁建模项目。2013年,MITRE推出了...

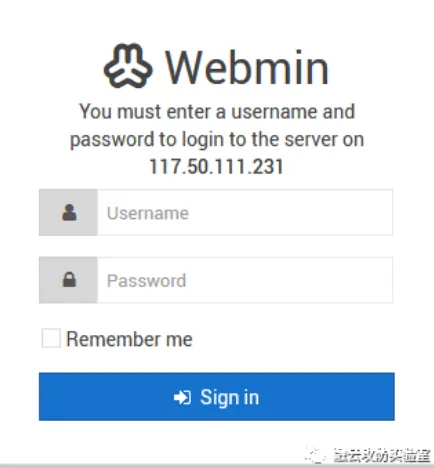

【】-webmin CVE-2019-15107

0x01 webmin描述 Webmin的是一个用于管理类Unix的系统的管理配置工具,具有网络页面。在其找回密码页面中,存在一处无需权限的命令注入漏洞,通过这个漏洞攻击者即可以执行任意系统命令。它已知...