最新发布第89页

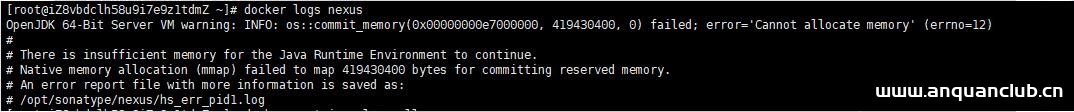

docker 报错 Exited (1) 4 minutes ago的原因分析_docker

这篇文章主要介绍了docker 报错 Exited (1) 4 minutes ago的原因分析,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 docker 报错 1. 查看原因 docker logs nexus 2. 报错原...

Docker服务器存储资源池不足的问题解决_docker

这篇文章主要给大家介绍了关于Docker服务器存储资源池不足的问题解决方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习...

PIP安装docker-compose超时问题解决方案_docker

这篇文章主要介绍了PIP安装docker-compose超时问题解决方案,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下 1:安装命令 pip install dock...

Linux usermod 命令的使用_Linux

这篇文章主要介绍了Linux usermod 命令的使用,帮助大家更好的理解和学习Linux,感兴趣的朋友可以了解下 1.命令简介 usermod(user modify)命令是系统管理员命令,用于修改用户账号 。 usermod...

docker安装Elasticsearch7.6集群并设置密码_docker

这篇文章主要介绍了docker安装Elasticsearch7.6集群并设置密码,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 Ela...

使用Docker Swarm 搭建WordPress的方法_docker

这篇文章主要介绍了使用Docker Swarm 搭建Wordpress的方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 起因 我...

docker /var/lib/docker/aufs/mnt 目录清理方法_docker

在本篇文章里小编给各位整理的是关于docker /var/lib/docker/aufs/mnt 目录清理方法,有需要的朋友们可以参考下。 公司的服务是用的docker ,发现磁盘man了,然后执行下面的命令就搞定了 1...

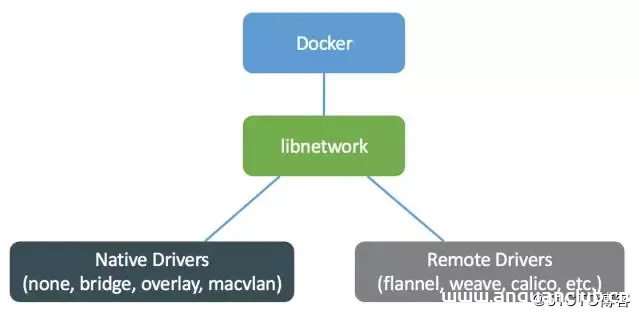

Docker跨主机网络(overlay)的实现_docker

这篇文章主要介绍了Docker跨主机网络(overlay)的实现,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 一、Docker ...

解决docker加载新的镜像后repository和tag名称都为none的问题_docker

这篇文章主要介绍了解决docker加载新的镜像后repository和tag名称都为none的问题,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧 可以使用命令: docker tag [image id] [na...

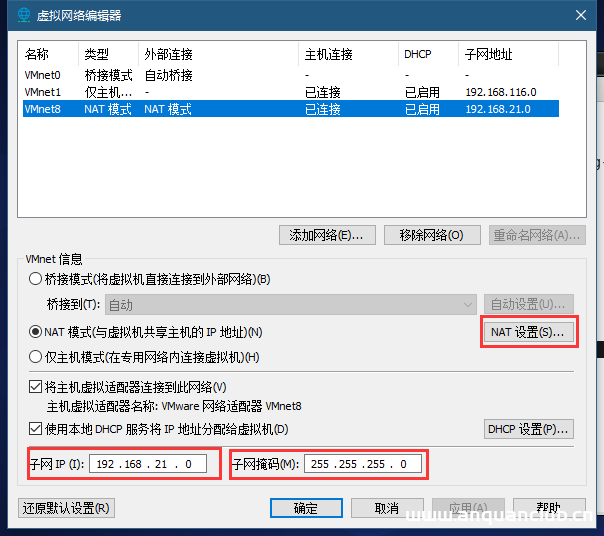

通过SSH连接本地linux虚拟机的过程记录_Linux

这篇文章主要介绍了通过SSH连接本地linux虚拟机的过程记录,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 实验环...

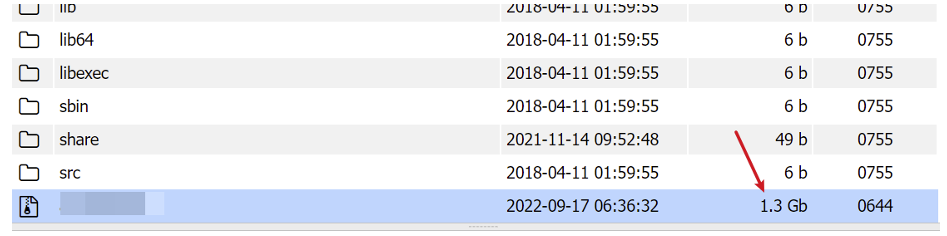

简单粗暴的大文件拖取方法

文章来源:https://github.com/djytmdj/Network-security-study-notes 就是一个小点,没有什么技术含量,简单记录一下 场景发生在已经获取了目标站点的webshell权限,现在想要获取目标站点的文...

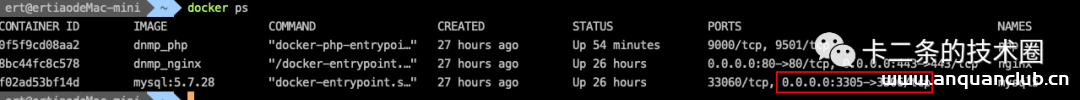

使用docker搭建一套开发环境全家桶的详细教程_docker

这篇文章主要介绍了使用docker搭建一套开发环境全家桶,本文给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下 DNMP介绍 DNMP(Docker + Nginx + MySQL + ...

Linux中Bash环境变量的配置方法_Linux

Shell 既是一种命令语言,又是一种程序设计语言。这篇文章主要介绍了Linux中Bash环境变量的配置方法,需要的朋友可以参考下 Shell 是一个用 C 语言编写的程序,它是用户使用 Linux 的桥梁。Shell...

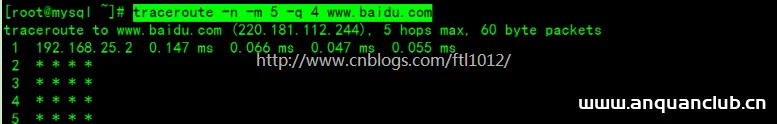

Linux traceroute命令使用详解_Linux

这篇文章主要介绍了Linux traceroute命令使用详解,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 traceroute我们...

【SRC技巧】优雅地进行XSS绕过

1. 前端过滤 burp抓包改包绕过 2. 双写绕过 <scri<script>pt>alert(111)</scri<script>pt> 3. 事件绕过 如:onclick,onmousemove事件 onmouseover='alert('yyds')' 4. 大小写绕过 ...

docker inspect 命令使用技巧_docker

这篇文章主要介绍了docker inspect 命令使用技巧,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧 描述与简介 docke...